Сказать, что современный человек интернет—зависим, значит выдать в рунет очередную банальность, которая давно уже набила оскомину всем завсегдатаям мировой информационной копилки.

Да, жизнь большинства людей теперь проходит «в режиме онлайн»: в сети вершится история, рушатся судьбы, и безжалостно убивается время, но «большое видится на расстоянии», и миссию оценки нашей электронной цивилизации оставим благодарным (или не очень) потомкам.

Кому не знакома такая ситуация: только расслабишься – запустишь интересный фильм или увлекательную игру, и вдруг (на самом интересном месте) интернет пропадает, а в центре экрана возникает пугающее системное сообщение о невозможности доступа к сетевым ресурсам.

Как говорится, «Кина не будет… Электричество кончилось»

И какой бы ритуальный «танец с бубном» не исполнял пользователь вокруг заартачившегося ПК – результат остается плачевным. Так в чем же причина подобной напасти?

[blok]Отступление:

Только мои постоянные читатели могли бы догадаться по вступлении к статье, что стиль подачи информации кардинально отличается от моего

Вы будете удивлены, но эта статья написана не мной! Эта статья является гостевым постом от интересного и перспективного блогера Ивана Koнькова, автора замечательного блога tvoi-setevichok.ru (Твой сетевичок).

Помните мою статью, в которой я размышлял, стоит ли принимать гостевые посты? Так вот, тогда я принял решение не делать это, но как говорят: никогда не говори «никогда». Я всё-таки решил попробовать. Посмотрим, что из этого выйдет.[/blok]

Надеюсь, что этот гостевой пост станет началом новой эры блога Игоря Черноморца и принесёт пользу как блогу, так и всем его посетителям.

Ну всё, приятного чтения

Почему происходит ошибка подключения к интернету

Условно все возникающие при подключении к интернету неполадки можно разделить на две категории:

- Физические – вызванные непосредственным повреждением линии связи или сетевого оборудования.

- Программные – связанные со сбоем каких-либо настроек девайса, повреждением сетевого драйвера или операционной системы компьютера в целом.

Физические ошибки подключения к интернету — 638, 769, 651 и т.п

К первой группе относятся, например, 638, 769, 651 ошибка подключения к интернету и многие им подобные, сообщающие пользователю, что «Сервер не отвечает вовремя» или «Указанное назначение недостижимо».

Иными словами, на каком-то функциональном узле сломался интернетопровод, поставляющий информацию от сервера провайдера до сетевой карты компьютера.

При этом неполадка может возникнуть как на «территории пользователя», так и на магистральном участке линии связи.

Что делать при возникновении неполадки?

При возникновении подобной ошибки подключения к интернету, прежде всего, следует исключить внутренний характер проблемы:

- Перезагрузите компьютер и установленное у вас сетевое оборудование (модем или маршрутизатор).

- Обновите драйвер сетевой карты.

- При кабельном подключении к интернету проверьте целостность витой пары (возможно, кабель погрызла собака, или вы случайно придавили его диваном), надежность крепления коннекторов в LAN-разъемах модема и сетевой карты, а также работоспособность самой сетевой карты.

Имеет смысл также пропинговать соединение с маршрутизатором. Для этого зайдите в меню «Пуск»⇒ «Выполнить», введите команду «cmd» и нажмите «Enter».

В открывшемся окне введите ping 192.168.1.1 (где 192.168.1.1 – IP адрес вашего маршрутизатора) и нажмите клавишу «Enter».

Если система сообщит вам, что «Превышен интервал ожидания для запроса», то «корень зла» скрыт на участке линии между вашим компьютером и маршрутизатором. В таком случае лучше всего приобрести новый сетевой кабель (который за считанные копейки продается в любом компьютерном магазине) и «обновить» подключение маршрутизатора к ПК.

Если домашняя линия все же исправна (пинг проходит без системных сообщений), стоит сообщить о проблеме в службу поддержки вашего провайдера.

Программные ошибки подключения к интернету

Ко второй группе относятся неполадки, связанные с программным обеспечением вашего роутера и персонального компьютера. О возникновении «программной» ошибки свидетельствуют малопонятные рядовому пользователю слова PPPoE, VPN, SSID и т.д. в тексте системного сообщения.

Что делать при возникновении неполадки?

В большинстве случаев причиной такой ошибки становятся поселившиеся в компьютере вирусы, а также какие-то некомпетентные действия самого пользователя.

В таком случае сперва нужно тщательно проверить систему хорошей антивирусной программой и удалить все вредоносное ПО.

Если неполадка возникла после многократного успешного подключения к интернету, можно сделать восстановление системы из сохраненной резервной копии (если таковая имеется).

Также стоит проверить подключение по локальной сети через «Пуск» ⇒ «Панель управления» ⇒ «Сеть и интернет» ⇒ «Изменение параметров адаптера» — ярлык локального подключения должен светиться и быть активным.

А в настройках сетевой карты при PPPoE подключении в общем случае должны быть установлены следующие параметры:

Если же сбой подключение возник после внесения каких-либо изменений в настройки маршрутизатора, рекомендуется:

- Сперва осуществить сброс всех настроек роутера до заводских (с помощью специальной кнопки Reset на корпусе девайса).

- А затем вновь настроить сетевое оборудование согласно инструкции.

Иногда причиной ошибки при подключении к интернету становится работа установленной на компьютере антивирусной программы. Чтобы исключить такую возможность – отключите антивирус или фаервол и попробуйте подключиться к сети в незащищенном режиме.

В крайнем случае, также может помочь «хирургическое вмешательство» — полная переустановка системы, но прежде чем прибегать к столь решительным действиям, все же свяжитесь с техподдержкой поставщика услуг – возможно, проблема кроется на стороне провайдера, и через пару часов ваша связь с великой компьютерной паутиной будет успешно восстановлена.

Вот и всё!

Надеюсь, что теперь, если у вас появится ошибка подключения к интернету, то данная инструкция вам поможет решить проблему.

Если у вас появились дополнительные вопросы, связанные с ошибками при подключении к интернету, то задавайте их в комментариях. Иван и я постараемся помочь вам в решение всех проблем.

И в конце, я хотел бы поблагодарить Ивана за столь полезный и качественный гостевой пост. Надеюсь, что мы продолжим сотрудничать в будущем. Спасибо Иван!

На этом я с вами прощаюсь и до новых встреч. Пока, пока.

С уважением, Игорь Черноморец.

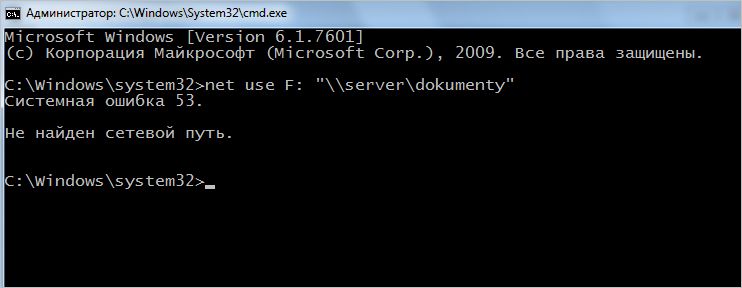

С ошибкой 53 «не найден сетевой путь» можно столкнуться при попытке получить доступ к общим папкам и файлам по локальной сети. Узнаем подробнее, как ее исправить?

Чем вызвана ошибка?

Сбой при подключении по указанному сетевому пути может произойти по следующим причинам:

- Установка соединения по сети блокируется брандмауэром или антивирусной программой.

- Подключение ограничено фоновым процессом, который вмешивается в работу компонентов сети.

- Отключен общий доступ к содержимому на удаленном компьютере.

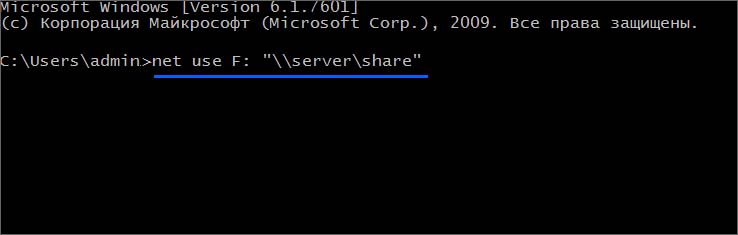

Подключение с помощью командной строки

Если пытаетесь получить доступ через командную строку, проверьте правильность написания команды. Она должна отображать адрес сервера и папки, удаленного компьютера.

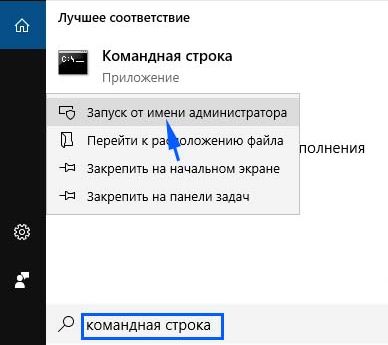

Откройте командную строку от имени администратора с помощью системного поиска.

В консоли введите команду, придерживаясь следующего формата:

net use F: «\\server\share»

Где server – имя компьютера, share – наименование общей папки.

Проверка ping

Чтобы узнать, правильно ли работает сетевой сервер, запустите ping тест и проверьте, есть ли ответ. Кроме того, с помощью этого теста можно проверить, есть ли потери пакетов, что также приводит к ошибке 53. Для его запуска выполните указанные шаги.

В строке системного поиска наберите cmd, при отображении искомого результата щелкните на запуск от имени администратора.

В консоли запустите команду для проверки связи с сервером или компьютером:

ping (IP-адрес сервера)

Если команда возвращает все пакеты без их потери, это значит, что сеть настроена правильно. В противном случае проверьте настройки сети.

Отключение антивирусной программы

Если ping возвращает все пакеты, попробуйте отключить антивирусную программу, чтобы узнать, причастна ли она к этой ошибке 53. Есть много случаев, когда антивирус препятствует подключению к папке по сети. Поэтому временно отключите его и посмотрите, установлено ли соединение между устройствами.

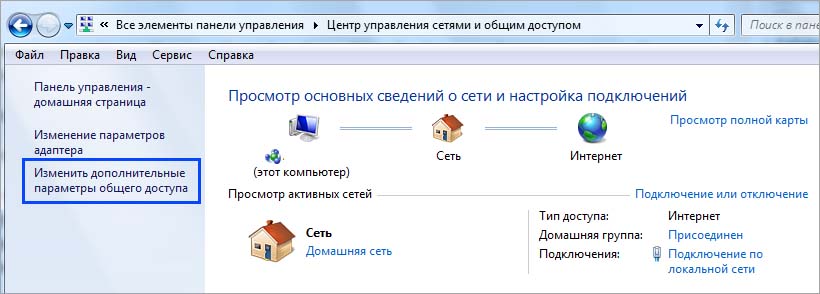

Включение общего доступа

Иногда совместное использование файлов может быть отключено с Панели управления. Для включения, выполните следующие шаги.

Откройте Панель управления командой control из окна «Выполнить» (Win + R).

Переключите режим просмотра в правом верхнем углу на крупные значки и перейдите в раздел «Центра управления сетями и общим доступом».

На левой панели щелкните на вкладку «Изменить дополнительные параметры общего доступа».

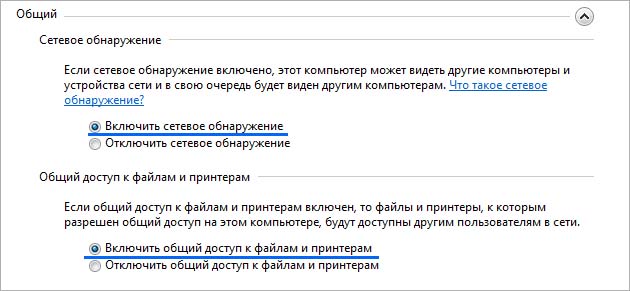

Разверните профили «Домашний и рабочий» и «Общий». Отметьте флажками опции «Включить сетевое обнаружение» и «Включить общий доступ к файлам и принтерам» обоих профилей.

Сохраните изменения на «Применить», закройте окно. Попробуйте подключиться к общему ресурсу, к которому ранее не удавалось из-за ошибки 53.

Если по-прежнему не удается подключиться по сети, попробуйте это сделать из режима чистой загрузки. Если в этом режиме ошибка не препятствует получению доступа, то причина в стороннем фоновом процессе. Для его поиска включайте одно за другим приложения, пока не обнаружите то, которое вызывает ошибку 53.

Зачастую после установки SSL-сертификатов многие пользователи сталкиваются с ошибками, которые препятствуют корректной работе защищенного протокола HTTPS.

Предлагаем разобраться со способами устранения подобных ошибок.

Что такое SSL?

SSL (Secure Socket Layer) — это интернет-протокол для создания зашифрованного соединения между пользователем и сервером, который гарантирует безопасную передачу данных.

Когда пользователь заходит на сайт, браузер запрашивает у сервера информацию о наличии сертификата. Если сертификат установлен, сервер отвечает положительно и отправляет копию SSL-сертификата браузеру. Затем браузер проверяет сертификат, название которого должно совпадать с именем сайта, срок действия сертификата и наличие корневого сертификата, выданного центром сертификации.

Причины возникновения ошибок SSL-соединения

Когда сертификат работает корректно, адресная строка браузера выглядит примерно так:

Но при наличии ошибок она выглядит несколько иначе:

Существует множество причин возникновения таких ошибок. К числу основных можно отнести:

- Некорректную дату и время на устройстве (компьютер, смартфон, планшет и т.д.);

- Ненадежный SSL-сертификат;

- Брандмауэр или антивирус, блокирующие сайт;

- Включенный экспериментальный интернет-протокол QUIC;

- Отсутствие обновлений операционной системы;

- Использование SSL-сертификата устаревшей версии 3.0;

- Появление ошибки «Invalid CSR» при генерации сертификата из панели управления облачного провайдера.

Давайте рассмотрим каждую из них подробнее.

Проблемы с датой и временем

Если на устройстве установлены некорректные дата и время, ошибка SSL-соединения неизбежна, ведь при проверке сертификата происходит проверка срока его действия. Современные браузеры умеют определять такую ошибку самостоятельно и выводят сообщение о неправильно установленной дате или времени.

Для исправления этой ошибки достаточно установить на устройстве актуальное время. После этого необходимо перезагрузить страницу или браузер.

Ненадежный SSL-сертификат

Иногда при переходе на сайт, защищенный протоколом HTTPS, появляется ошибка «SSL-сертификат сайта не заслуживает доверия».

Одной из причин появления такой ошибки, как и в предыдущем случае, может стать неправильное время. Однако есть и вторая причина — браузеру не удается проверить цепочку доверия сертификата, потому что не хватает корневого сертификата. Для избавления от такой ошибки необходимо скачать специальный пакет GeoTrust Primary Certification Authority, содержащий корневые сертификаты. После скачивания переходим к установке. Для этого:

- Нажимаем сочетание клавиш Win+R и вводим команду certmgr.msc, жмем «Ок». В Windows откроется центр сертификатов.

- Раскрываем список «Доверенные корневые центры сертификации» слева, выбираем папку «Сертификаты», кликаем по ней правой кнопкой мышки и выбираем «Все задачи — импорт».

- Запустится мастер импорта сертификатов. Жмем «Далее».

- Нажимаем кнопку «Обзор» и указываем загруженный ранее сертификат. Нажимаем «Далее»:

- В следующем диалоговом окне указываем, что сертификаты необходимо поместить в доверенные корневые центры сертификации, и нажимаем «Далее». Импорт должен успешно завершиться.

После вышеперечисленных действий можно перезагрузить устройство и проверить отображение сайта в браузере.

Брандмауэр или антивирус, блокирующие сайт

Некоторые сайты блокируются брандмауэром Windows. Для проверки можно отключить брандмауэр и попробовать зайти на нужный сайт. Если SSL-сертификат начал работать корректно, значит дело в брандмауэре. В браузере Internet Explorer вы можете внести некорректно работающий сайт в список надежных и проблема исчезнет. Однако таким образом вы снизите безопасность своего устройства, так как содержимое сайта может быть небезопасным, а контроль сайта теперь отключен.

Также SSL может блокировать антивирусная программа. Попробуйте отключить в антивирусе проверку протоколов SSL и HTTPS и зайти на сайт. При необходимости добавьте сайт в список исключений антивируса.

Включенный экспериментальный протокол QUIC

QUIC — это новый экспериментальный протокол, который нужен для быстрого подключения к интернету. Основная задача протокола QUIC состоит в поддержке нескольких соединений. Вы можете отключить этот протокол в конфигурации вашего браузера.

Показываем как отключить QUIC на примере браузера Google Chrome:

- Откройте браузер и введите команду chrome://flags/#enable-quic;

- В появившемся окне будет выделен параметр: Experimental QUIC protocol (Экспериментальный протокол QUIC). Под названием этого параметра вы увидите выпадающее меню, в котором нужно выбрать опцию: Disable.

- После этого просто перезапустите браузер.

Этот способ работает и в Windows и в Mac OS.

Отсутствие обновлений операционной системы

Проблемы с SSL-сертификатами могут возникать и из-за того, что на вашей операционной системе давно не устанавливались обновлений. Особенно это касается устаревших версий Windows (7, Vista, XP и более ранние). Установите последние обновления и проверьте работу SSL.

Использование SSL-сертификата версии 3.0

Некоторые сайты используют устаревший SSL-протокол версии 3.0, который не поддерживают браузеры. По крайней мере, по умолчанию. Чтобы браузер поддерживал устаревший SSL необходимо сделать следующее (на примере браузера Google Chrome):

- Откройте браузер и перейдите в раздел «Настройки».

- Прокрутите страницу настроек вниз и нажмите «Дополнительные».

- В разделе «Система» найдите параметр «Настройки прокси-сервера» и кликните на него.

- Откроется окно. Перейдите на вкладку «Дополнительно».

- В этой вкладке вы увидите чекбокс «SSL 3.0».

- Поставьте галочку в чекбоксе, нажмите кнопку «Ок» и перезагрузите браузер.

Ошибки «Invalid CSR» при генерации сертификата из панели управления облачного провайдера

В процессе активации сертификата можно столкнуться с ошибкой «Invalid CSR». Такая ошибка возникает по следующим причинам:

- Неправильное имя FQDN (полное имя домена) в качестве Common Name (в некоторых панелях управления это поле может также называться Host Name или Domain Name). В этом поле должно быть указано полное доменное имя вида domain.com или subdomain.domain.com (для субдоменов). Имя домена указывается без https://. В качестве данного значения нельзя использовать интранет-имена (text.local). В запросе для wildcard-сертификатов доменное имя необходимо указывать как *.domain.com.

- В CSR или пароле есть не латинские буквы и цифры. В CSR поддерживаются только латинские буквы и цифры – спецсимволы использовать запрещено. Это правило распространяется и на пароли для пары CSR/RSA: они не должны содержать спецсимволов.

- Неверно указан код страны. Код страны должен быть двухбуквенным ISO 3166-1 кодом (к примеру, RU, US и т.д.). Он указывается в виде двух заглавных букв.

- В управляющей строке не хватает символов. CSR-запрос должен начинаться с управляющей строки ——BEGIN CERTIFICATE REQUEST—— и заканчиваться управляющей строкой ——END CERTIFICATE REQUEST——. С каждой стороны этих строк должно быть по 5 дефисов.

- В конце или начале строки CSR есть пробелы. Пробелы на концах строк в CSR не допускаются.

- Длина ключа меньше 2048 бит. Длина ключа должна быть не менее 2048 бит.

- В CRS-коде для сертификата для одного доменного имени есть SAN-имя. В CSR-коде для сертификата, предназначенного защитить одно доменное имя, не должно быть SAN (Subject Alternative Names). SAN-имена указываются для мультидоменных (UCC) сертификатов.

- При перевыпуске или продлении сертификата изменилось поле Common Name. Это поле не должно меняться.

Официальный WHOIS сервис

Информация о домене или IP

Мой

IP

Punycode-конвертация

Домен update.maxpatrol.com свободен

Зарегистрировать домен

update.maxpatrol.com не удалось проверить

Популярные запросы

salenames.ru, hh.ru, mos.ru, backorder.ru, nethouse.ru, yandex.ru, kremlin.ru, snparking.ru, mail.ru, gov.ru

Время на прочтение

6 мин

Количество просмотров 11K

Коллеги, добрый день!

Мы с вами продолжаем знакомиться с системой контроля защищенности и соответствия стандартам MaxPatrol 8 от Positive Technologies.

С первой статьей вы можете ознакомится по ссылке.

Итак, вы разделили полномочия пользователей, завели активы в систему и создали необходимые учетные записи для сканирования этих самых активов.

В первую очередь стоит поговорить о реализации сканирования в MaxPatrol 8.

На вкладке Сканирование существуют задачи, профили и учетные записи.

Вкладка Учетные записи служит для задания учетных данных, используемых при проведении проверок в режимах сканирования Audit и Compliance.

При заведении учетной записи в систему следует сразу настраивать ее на использование только с необходимыми транспортами.

Профиль — определенный набор параметров сканирования, используемых в рамках задачи, которой этот профиль назначен. В профиле выбираются и тонко настраиваются режимы сканирования и подвязываются созданные учетные записи.

Вкладка Задачи состоит из двух областей: активные сканы и настройки.

Своеобразная “единица работы” для сканера — это задача. В ней сопоставляются профили сканирования с возможностью переопределения и активы (узлы).

Сканирования запускаются со вкладки Задачи, но желательно создавать расписания сканирования на вкладке Планировщик.

Теперь поговорим о настройке профилей и выборе режима сканирования

Режимов сканирования 3: Pentest, Audit и Compliance. Включаются они независимо друг от друга в настройке профиля.

Pentest

Сканирование в режиме PenTest направлено на получение оценки защищенности со стороны внешнего злоумышленника. Основные характеристики данного режима:

- Использование минимальных привилегий по отношению к тестируемой системе (анонимный доступ или доступ уровня пользователя)

- Идентификация и анализ уязвимостей серверного программного обеспечения

- Расширенная проверка нестандартных портов

- Эвристические алгоритмы идентификации типов и версий сетевых служб по особенностям протоколов

- Поиск уязвимостей и отсутствующих обновлений Microsoft Windows без использования учетной записи

- Эвристический анализ веб-приложений

- Эвристический механизм определения операционной системы

- Проверка стойкости паролей

Существуют преднастроенные профили сканирования Pentest

(Pentest) Bruteforce — основное предназначение это подбор учетных записей, сканирует только стандартные порты сервисов.

(Pentest) DoS scan — профиль включает максимально полный набор проверок, включая и DoS-атаки. Использовать его необходимо с осторожностью.

(Pentest) Fast Scan — профиль предназначен для быстрой проверки на наличие уязвимостей и выполняет только безопасные проверки.

(Pentest) Inventory — описан в предыдущей статье.

(Pentest) PCI DSS ASV — предназначен для проверки на соответствия требованиям PCI DSS. Сканирование занимает длительное время, увеличено время ожидания ответов от сканируемого актива, сканирование происходит в безопасном режиме и само по себе достаточно длительное по времени.

(Pentest) Safe scan — профиль очень похож на Fast Scan за исключением того, что тут задан более широкий диапазон портов.

(Pentest) Service Discovery — предназначен для быстрого обнаружения работающих узлов, открытых на них портов и определения служб. Не настроен на поиск уязвимостей.

(Pentest) Web Scan — предназначен для сканирования веб-ресурсов. Сканирование занимает значительное время, задействует небезопасные проверки, проверке подлежат только стандартные HTTP-порты.

Вы можете детально ознакомиться с параметрами каждого их преднастроенных профилей. Если вам необходимо изменить конкретные параметры в данных профилях, то необходимо клонировать необходимый профиль и уже в него вносить изменения.

Также естественно существует возможность создать новый профиль самому и тонко его настроить. Описывать все галочки не вижу смысла, о них вы можете прочитать в замечательной справке по продукту (это как раз тот редкий случай, когда справка по продукту очень полезная и содержит в себе всю необходимую информацию).

Стоит отдельно поговорить про справочники и словари.

В системе есть предустановленные редактируемые справочники для брутфорса. Стандартные справочники содержат в себе основные логины и пароли для различных сервисов.

Вы можете добавлять необходимые записи в уже существующие справочники или создавать свои:

Audit

Сканирование в режиме Audit используется для контроля обновлений, анализа конфигурации, локальной оценки стойкости паролей и т.д. Сканирование производится посредством удаленного доступа к объектам сканирования с использованием сетевых транспортов и учетных данных, при этом MaxPatrol 8 не требует наличия агента на сканируемом узле.

Сканирование в режиме Audit позволяет собрать наиболее полные данные об активах и установленных на них ПО и благодаря проверке с использованием учетной записи с необходимыми привилегиями выдает намного больше уязвимостей актива чем в сканирование в режиме Pentest.

Также в режиме Audit можно собирать данные о контроле целостности конкретных файлов и производить подбор учетных записей с помощью справочников аналогично сканированию в режиме Pentest.

Стоит отметить, что список поддерживаемых систем, которые можно просканировать режимом Audit большой, но есть и неподдерживаемые системы.

Compliance

Сканирование в режиме Compliance позволяет проводить проверки на соответствие требованиям различных стандартов. При этом могут быть учтены как простые технические проверки (длина или возраст паролей), так и более сложные, например, отсутствие устаревшего программного обеспечения.

Режим Compliance предусматривает обработку результатов сканирования, выполненных в режимах PenTest и Audit, а также добавляет проверки, специфичные для данного режима.

В MaxPatrol 8 существует достаточно большой перечень встроенных стандартов, которые содержат в себе рекомендации компетентных организаций (Best Practice) и международные или государственные стандарты (требования регуляторов).

Также режим Compliance может быть дополнительно настроен с учетом требований корпоративных стандартов.

В системе MaxPatrol предусмотрено три механизма адаптации стандартов под корпоративные нужды:

- Добавление/удаление «требований»

- Переопределение параметров «требований»

- Создание пользовательских проверок

Добавление/удаление «требований» позволяет сформировать необходимый набор требований «с нуля» или путем создания копии стандартного списка с последующим внесением изменений в него.

Переопределение параметров «требований» позволяет выполнить более тонкую настройку параметров некоторых требований. Изменение параметров можно осуществлять для отдельных требований.

Создание пользовательских проверок осуществляется с помощью добавления «универсальных проверок».

С помощью универсальных проверок можно проверить:

- Состояние службы

- Допуски к файлу

- Контрольную сумму файла

- Допуски к ключу реестра

- Наличие или отсутствие определенной строки в файле конфигурации

- Значение элемента реестра

Отчеты

На вкладке Отчеты мы можем либо воспользоваться стандартными отчетами, присутствующие в системе, либо настроить свои собственные шаблоны.

В системе существуют несколько типов отчетов:

- Информация

- Дифференциальный

- Аналитический

- Сравнительный аналитический

- Динамический аналитический

Отчет типа Информация

Самый простой и наиболее используемый тип отчета – «Информация». К этому типу относится большинство стандартных шаблонов. Отчеты, сформированные на основе шаблона указанного типа, обычно содержат результаты одного или нескольких сканирований.

Например, отчет, сформированный на основе стандартного шаблона «Отчет по скану в режиме PenTest» содержит результаты одного сканирования.

Дифференциальный отчет

Дифференциальный отчет предназначен для сравнения результатов двух сканирований и определения различий. Соответственно, при формировании такого отчета указываются эталонные и изучаемые данные. Это, например, могут быть два отдельных скана, выбираемые при генерации отчета. Способ выбора исходных данных (по скану или по задачам) указывается при настройке шаблона.

Аналитические отчеты

Отчет «Сравнительный аналитический» позволяет получить картину состояния защищенности, выраженную в количественных показателях – метриках. При настройке шаблона или при формировании отчета указываются требуемые метрики.

Отчет Динамический аналитический позволяет увидеть динамику изменений названных показателей с течением времени.

Все отчеты могут быть сформированы в трех форматах:

- web-archive (MHT)

- XML

Также стоит отметить, что для формата XML существует несколько типовых шаблонов, некоторые из которые открываются с помощью Excel. Также можно бесплатно запросить разработку кастомного шаблона под свои нужды.

Пример отчета по шаблону paf_by_host_report:

Следует заметить, что вкладка «Отчеты» содержит не сами отчеты, а шаблоны для их формирования. Поскольку шаблон обычно используется многократно для формирования отчетов на основе различных данных, то при его настройке поля, предназначенные для выбора данных, оставляют пустыми. Эти поля заполняются пользователем непосредственно в момент генерации отчета. С другой стороны, в ряде случаев требуется заполнение всех обязательных полей, например, при выпуске отчетов по расписанию.

Отчеты также можно гибко настраивать фильтрами, добавляя или удаляя необходимые вам данные, Осуществлять фильтрацию только по определенным версиям ПО, ОС, рейтингу CVSS и т.д.

Например для вывода только уязвимостей, в которых присутствует идентификатор BDU необходимо осуществить фильтрацию по полю “fstec” со значением “exists”.

Сформированный пользователем отчет при необходимости может быть сохранен в виде файла на диске. Однако в некоторых случаях эту процедуру желательно автоматизировать, например, при запуске задач по расписанию. Для этой цели в MaxPatrol предусмотрены так называемые доставки, которые можно осуществлять через сетевой каталог или через электронную почту.