Способы обнаружения и устранения ошибок при передачи данных в сетях.

Ошибки

связаны с искажением бит в кадре или с

потерей кадра. Методы обнаружения ошибок

основаны на передаче в составе кадра

избыточной информации (контрольных

разрядов). Кр вычисляются в передатчике

как функция от информационных разрядов(ир).

Приемник повторно вычисляет кр по тому

же алгоритму и при несовпадении с

полученными кр фиксируется ошибка.

Методы вычисления кр: контроль по

паритету(обнаруживает одиночные и

нечетное количество ошибок – контроль

по четности, по нечетности), вертикальный

и горизонтальный контроль по паритету

(обнаруживается большая часть двойных

ошибок, велика избыточность), контрольная

сумма (передатчик дополняет сумму всех

байт кадра до 0 или FF,

приемник суммирует по модулю равному

разрядности контрольного кода, включая

кр, вероятность обнаружения ошибок

99,6%, уменьшается при увеличении разрядности

кода), циклический контроль(исходные

данные предоставляются многоразрядным

двоичным числом в качестве кр берется

остаток от деления этого числа на

известный делитель, при приеме снова

вычисляется остаток от деления на тот

же делитель, но делятся данные кадры с

полученным кр, если остаток = 0, то ошибки

нет, если не =, то ошибка. Обнаруживаются

одиночные, двойные и ошибки в нечетном

числе бит.)

Методы

исправления ошибок основаны на повторной

передаче кадра данных. Отправитель

нумерует посылаемые кадры и для каждого

ожидает положительной квитанции

(служебного кадра «ошибок нет»). При

получении искаженного кадра приемник

посылает отрицательную квитанцию,

указывающую, что кадр надо передать

повторно. При отправки каждого кадра

передатчик запускает таймер, и если по

его истечении не получена квитанция,

то кадр (возможно квитанция) утерян и

выполняется повторная передача. Методы

исправления: метод с простоями (передатчик

ожидает положительной квитанции и

только после этого посылает следующий

кадр, иначе повторяет передачу, +:

надежность передачи, -: уменьшение

производительности), метод скользящего

окна (при отправке кадра источнику

разрешается до получения квитанции на

кадр передать еще некоторое количество

кадров, если за это время квитанция так

и не пришла, то передача приостанавливается

и кадр передается снова, +: увеличивается

скорость обмена, -: передатчик должен

хранить в буфере все кадры на которые

нет квитанций, надо отслеживать номер

кадра на который пришла квитанция и

номер кадра который можно передать до

получения следующей квитанции).

IP

адресация: классы сетей, деление на сети

и подсети, маски подсетей.

В

современных сетях для адресации узлов

одновременно используются аппаратные,

числовые и символьные адреса. Пользователи

адресуют комп-ы с символьными адресами,

которые автоматически заменяются в

сообщениях передаваемых по сети на

числовые адреса. После доставки в сеть

назначения вместо числового адреса

используется аппаратный адрес комп-а.

типы адресов: лок адреса- используются

для доставки сообщений в пределах

подсети, IP

адреса – используются для передачи

пакетов между сетями, DNS-имя

– символьные адреса с их помощью

пользователи адресуют комп-ы.

4

класса IP-адресов:

А(1 сеть 10.0.0.0), В(16 сетей 172.16.0.0-172.31.0.0),

С(255 сетей 192.161.0.0-192.161.255.0).

Ограничение

на IP-адреса

узлов и сетей: 1) ни номер сети, ни номер

узла не равны всем двоичным 0 или 1.

2)127.х.х.х – запрещен для узлов и сетей,

т.к. используется для тестирования

программ и взаимодействия процессов в

пределах 1 комп-а 3)групповой адрес не

содержит ни номера сети, ни номера узла.

Маска

– содержит непрерывную последовательность

двоичных единиц в тех разрядах, которые

в IP

адресе и непрерывную последовательность

нулей в тех разрядах, которые соответствуют

номеру узла.

+

: маска позволяет отказаться от класса

адресов, маска используется в

маршрутизаторе, маска позволяет

администратору структурировать сеть,

т.е. делить ее на подсети не требуя от

поставщика услуг доп адреса, поставщики

услуг могут объединять адресное

пространство лс вводя прификсы, уменьшая

объем маршрутизации.

Порядок

назначения адресов — номера сетей

назначаются: централизованно(поставщиками

услуг), произвольно(если сеть работает

автономно), номера узлов администратор

назначает произвольно в пределах

разрешенного диапазона адресов, для

лок сетей зарезервированы адреса трех

классов.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Канальный уровень должен обнаруживать ошибки передачи данных, связанные с

искажением бит в принятом кадре данных или с потерей кадра, и по возможности их

корректировать.

Большая часть протоколов канального уровня выполняет только первую задачу —

обнаружение ошибок, считая, что корректировать ошибки, то есть повторно

передавать данные, содержавшие искаженную информацию, должны протоколы верхних

уровней. Так работают такие популярные протоколы локальных сетей, как Ethernet,

Token Ring, FDDI и другие. Однако существуют протоколы канального уровня, например

LLC2 или LAP-B, которые самостоятельно решают задачу восстановления искаженных

или потерянных кадров.

Очевидно, что протоколы должны работать наиболее эффективно в типичных

условиях работы сети. Поэтому для сетей, в которых искажения и потери кадров являются

очень редкими событиями, разрабатываются протоколы типа Ethernet, в которых не

предусматриваются процедуры устранения ошибок. Действительно, наличие процедур

восстановления данных потребовало бы от конечных узлов дополнительных

вычислительных затрат, которые в условиях надежной работы сети являлись бы

избыточными.

Напротив, если в сети искажения и потери случаются часто, то желательно уже

на канальном уровне использовать протокол с коррекцией ошибок, а не оставлять

эту работу протоколам верхних уровней. Протоколы верхних уровней, например

транспортного или прикладного, работая с большими тайм-аутами, восстановят

потерянные данные с большой задержкой. В глобальных сетях первых поколений,

например сетях Х.25, которые работали через ненадежные каналы связи, протоколы

канального уровня всегда выполняли процедуры восстановления потерянных и

искаженных кадров.

Поэтому нельзя считать, что один протокол лучше другого потому, что он

восстанавливает ошибочные кадры, а другой протокол — нет. Каждый протокол должен

работать в тех условиях, для которых он разработан.

Методы обнаружения ошибок

Все методы обнаружения ошибок основаны на передаче в составе кадра данных

служебной избыточной информации, по которой можно судить с некоторой степенью

вероятности о достоверности принятых данных. Эту служебную информацию принято

называть контрольной суммой или (последовательностью

контроля кадра — Frame Check Sequence, FCS). Контрольная сумма вычисляется

как функция от основной информации, причем необязательно только путем суммирования.

Принимающая сторона повторно вычисляет контрольную сумму кадра по известному

алгоритму и в случае ее совпадения с контрольной суммой, вычисленной передающей

стороной, делает вывод о том, что данные были переданы через сеть корректно.

Существует несколько распространенных алгоритмов вычисления контрольной

суммы, отличающихся вычислительной сложностью и способностью обнаруживать

ошибки в данных.

Контроль по паритету представляет собой наиболее простой метод контроля данных. В то же

время это наименее мощный алгоритм контроля, так как с его помощью можно

обнаружить только одиночные ошибки в проверяемых данных. Метод заключается в

суммировании по модулю 2 всех бит контролируемой информации. Например, для

данных 100101011 результатом контрольного суммирования будет значение 1.

Результат суммирования также представляет собой один бит данных, который

пересылается вместе с контролируемой информацией. При искажении при пересылке

любого одного бита исходных данных (или контрольного разряда) результат суммирования

будет отличаться от принятого контрольного разряда, что говорит об ошибке.

Однако двойная ошибка, например 110101010, будет неверно принята за корректные

данные. Поэтому контроль по паритету применяется к небольшим порциям данных,

как правило, к каждому байту, что дает коэффициент избыточности для этого

метода 1/8. Метод редко применяется в вычислительных сетях из-за его большой

избыточности и невысоких диагностических способностей.

Вертикальный и горизонтальный контроль по паритету представляет собой модификацию

описанного выше метода. Его отличие состоит в том, что исходные данные

рассматриваются в виде матрицы, строки которой составляют байты данных.

Контрольный разряд подсчитывается отдельно для каждой строки и для каждого

столбца матрицы. Этот метод обнаруживает большую часть двойных ошибок, однако

обладает еще большей избыточностью. На практике сейчас также почти не

применяется.

Циклический избыточный контроль (Cyclic Redundancy Check, CRC) является в настоящее время наиболее

популярным методом контроля в вычислительных сетях (и не только в сетях,

например, этот метод широко применяется при записи данных на диски и дискеты).

Метод основан на рассмотрении исходных данных в виде одного многоразрядного

двоичного числа. Например, кадр стандарта Ethernet, состоящий из 1024 байт,

будет рассматриваться как одно число, состоящее из 8192 бит. В качестве

контрольной информации рассматривается остаток от деления этого числа на

известный делитель R. Обычно в качестве делителя выбирается семнадцати- или тридцати

трехразрядное число, чтобы остаток от деления имел длину 16 разрядов (2 байт)

или 32 разряда (4 байт). При получении кадра данных снова вычисляется остаток

от деления на тот же делитель R, но при этом к данным кадра добавляется и

содержащаяся в нем контрольная сумма. Если остаток от деления на R равен нулю1 (1 Существуетнесколько

модифицированная процедура вычисления остатка, приводящая к получению в случае

отсутствия ошибок известного ненулевого остатка, что является более надежным

показателем корректности.), то делается вывод об отсутствии ошибок в полученном

кадре, в противном случае кадр считается искаженным.

Этот метод обладает более высокой вычислительной сложностью, но его

диагностические возможности гораздо выше, чем у методов контроля по паритету.

Метод CRC обнаруживает все одиночные ошибки, двойные ошибки и ошибки в нечетном

числе бит. Метод обладает также невысокой степенью избыточности. Например, для

кадра Ethernet размером в 1024 байт контрольная информация длиной в 4 байт

составляет только 0,4 %.

Методы восстановления искаженных и потерянных кадров

Методы коррекции ошибок в вычислительных сетях основаны на повторной

передаче кадра данных в том случае, если кадр теряется и не доходит до адресата

или приемник обнаружил в нем искажение информации. Чтобы убедиться в

необходимости повторной передачи данных, отправитель нумерует отправляемые

кадры и для каждого кадра ожидает от приемника так называемой положительной

квитанции — служебного кадра, извещающего о том, что исходный кадр был

получен и данные в нем оказались корректными. Время этого ожидания ограничено —

при отправке каждого кадра передатчик запускает таймер, и, если по его

истечении положительная квитанция на получена, кадр считается утерянным.

Приемник в случае получения кадра с искаженными данными может отправить отрицательную

квитанцию — явное указание на то, что данный кадр нужно передать

повторно.

Существуют два подхода к организации процесса обмена квитанциями: с

простоями и с организацией «окна».

Метод с простоями (Idle Source) требует, чтобы источник, пославший кадр, ожидал получения квитанции

(положительной или отрицательной) от приемника и только после этого посылал

следующий кадр (или повторял искаженный). Если же квитанция не приходит в

течение тайм-аута, то кадр (или квитанция) считается утерянным и его передача

повторяется. На рис. 2.24, а видно, что в этом случае производительность обмена

данными существенно снижается, — хотя передатчик и мог бы послать следующий

кадр сразу же после отправки предыдущего, он обязан ждать прихода квитанции.

Снижение производительности этого метода коррекции особенно заметно на

низкоскоростных каналах связи, то есть в территориальных сетях.

Рис. 2.24. Методы восстановления искаженных и

потерянных кадров

Второй метод называется методом «скользящего окна» (sliding

window). В этом методе для повышения коэффициента использования линии

источнику разрешается передать некоторое количество кадров в непрерывном

режиме, то есть в максимально возможном для источника темпе, без получения на

эти кадры положительных ответных квитанций. (Далее, где это не искажает

существо рассматриваемого вопроса, положительные квитанции для краткости будут

называться просто «квитанциями».) Количество кадров, которые разрешается

передавать таким образом, называется размером окна. Рисунок 2.24, б

иллюстрирует данный метод для окна размером в W кадров.

В начальный момент, когда еще не послано ни одного кадра, окно определяет

диапазон кадров с номерами от 1 до W включительно. Источник начинает передавать

кадры и получать в ответ квитанции. Для простоты предположим, что квитанции

поступают в той же последовательности, что и кадры, которым они соответствуют.

В момент t1 при получении первой квитанции К1 окно сдвигается

на одну позицию, определяя новый диапазон от 2 до (W+1).

Процессы отправки кадров и получения квитанций идут достаточно независимо

друг от друга. Рассмотрим произвольный момент времени tn, когда источник

получил квитанцию на кадр с номером n. Окно сдвинулось вправо и определило

диапазон разрешенных к передаче кадров от (n+1) до (W+n). Все множество кадров,

выходящих из источника, можно разделить на перечисленные ниже группы (рис.

2.24, б).

- Кадры с номерами от 1 доп. уже были отправлены и квитанции на них

получены, то есть они находятся за пределами окна слева. - Кадры, начиная с номера (п+1) и кончая номером

(W+n), находятся в пределах окна и

потому могут быть отправлены не дожидаясь прихода какой-либо квитанции.

Этот диапазон может быть разделен еще на два поддиапазона: - кадры с номерами от (n+1) до

т, которые уже отправлены, но квитанции на них еще не получены; - кадры с номерами от m до

(W+n), которые пока не отправлены, хотя запрета на это нет. - Все кадры с номерами, большими или равными

(W+n+1), находятся за пределами окна

справа и поэтому пока не могут быть отправлены.

Перемещение окна вдоль последовательности номеров кадров показано на рис.

2.24, в. Здесь t0 — исходный момент, t1 и tn —

моменты прихода квитанций на первый и n-й кадр соответственно. Каждый раз,

когда приходит квитанция, окно сдвигается влево, но его размер при этом не

меняется и остается равным W. Заметим, что хотя в данном примере размер окна в

процессе передачи остается постоянным, в реальных протоколах (например, TCP)

можно встретить варианты данного алгоритма с изменяющимся размером окна.

Итак, при отправке кадра с номером n источнику разрешается передать еще W-1

кадров до получения квитанции на кадр n, так что в сеть последним уйдет кадр с

номером (W+n-1). Если же за это время квитанция на кадр n так и не пришла, то

процесс передачи приостанавливается, и по истечении некоторого тайм-аута кадр n

(или квитанция на него) считается утерянным, и он передается снова.

Если же поток квитанций поступает более-менее регулярно, в пределах допуска

в W кадров, то скорость обмена достигает максимально возможной величины для

данного канала и принятого протокола.

Метод скользящего окна более сложен в реализации, чем метод с простоями,

так как передатчик должен хранить в буфере все кадры, на которые пока не

получены положительные квитанции. Кроме того, требуется отслеживать несколько

параметров алгоритма: размер окна W, номер кадра, на который получена

квитанция, номер кадра, который еще можно передать до получения новой

квитанции.

Приемник может не посылать квитанции на каждый принятый корректный кадр.

Если несколько кадров пришли почти одновременно, то приемник может послать

квитанцию только на последний кадр. При этом подразумевается, что все

предыдущие кадры также дошли благополучно.

Некоторые методы используют отрицательные квитанции. Отрицательные

квитанции бывают двух типов — групповые и избирательные. Групповая квитанция

содержит номер кадра, начиная с которого нужно повторить передачу всех кадров,

отправленных передатчиком в сеть. Избирательная отрицательная квитанция требует

повторной передачи только одного кадра.

Метод скользящего окна реализован во многих протоколах: LLC2, LAP-B, X.25,

TCP, Novell NCP Burst Mode.

Метод с простоями является частным случаем метода скользящего окна, когда

размер окна равен единице.

Метод скользящего окна имеет два параметра, которые могут заметно влиять на

эффективность передачи данных между передатчиком и приемником, — размер окна и

величина тайм-аута ожидания квитанции. В надежных сетях, когда кадры искажаются

и теряются редко, для повышения скорости обмена данными размер окна нужно

увеличивать, так как при этом передатчик будет посылать кадры с меньшими

паузами. В ненадежных сетях размер окна следует уменьшать, так как при частых

потерях и искажениях кадров резко возрастает объем вторично передаваемых через

сеть кадров, а значит, пропускная способность сети будет расходоваться во

многом вхолостую — полезная пропускная способность сети будет падать.

Выбор тайм-аута зависит не от надежности сети, а от задержек передачи

кадров сетью.

Во многих реализациях метода скользящего окна величина окна и тайм-аут

выбираются адаптивно, в зависимости от текущего состояния сети.

Способы обнаружения и устранения ошибок при передачи данных в сетях.

Ошибки

связаны с искажением бит в кадре или с

потерей кадра. Методы обнаружения ошибок

основаны на передаче в составе кадра

избыточной информации (контрольных

разрядов). Кр вычисляются в передатчике

как функция от информационных разрядов(ир).

Приемник повторно вычисляет кр по тому

же алгоритму и при несовпадении с

полученными кр фиксируется ошибка.

Методы вычисления кр: контроль по

паритету(обнаруживает одиночные и

нечетное количество ошибок – контроль

по четности, по нечетности), вертикальный

и горизонтальный контроль по паритету

(обнаруживается большая часть двойных

ошибок, велика избыточность), контрольная

сумма (передатчик дополняет сумму всех

байт кадра до 0 или FF,

приемник суммирует по модулю равному

разрядности контрольного кода, включая

кр, вероятность обнаружения ошибок

99,6%, уменьшается при увеличении разрядности

кода), циклический контроль(исходные

данные предоставляются многоразрядным

двоичным числом в качестве кр берется

остаток от деления этого числа на

известный делитель, при приеме снова

вычисляется остаток от деления на тот

же делитель, но делятся данные кадры с

полученным кр, если остаток = 0, то ошибки

нет, если не =, то ошибка. Обнаруживаются

одиночные, двойные и ошибки в нечетном

числе бит.)

Методы

исправления ошибок основаны на повторной

передаче кадра данных. Отправитель

нумерует посылаемые кадры и для каждого

ожидает положительной квитанции

(служебного кадра «ошибок нет»). При

получении искаженного кадра приемник

посылает отрицательную квитанцию,

указывающую, что кадр надо передать

повторно. При отправки каждого кадра

передатчик запускает таймер, и если по

его истечении не получена квитанция,

то кадр (возможно квитанция) утерян и

выполняется повторная передача. Методы

исправления: метод с простоями (передатчик

ожидает положительной квитанции и

только после этого посылает следующий

кадр, иначе повторяет передачу, +:

надежность передачи, -: уменьшение

производительности), метод скользящего

окна (при отправке кадра источнику

разрешается до получения квитанции на

кадр передать еще некоторое количество

кадров, если за это время квитанция так

и не пришла, то передача приостанавливается

и кадр передается снова, +: увеличивается

скорость обмена, -: передатчик должен

хранить в буфере все кадры на которые

нет квитанций, надо отслеживать номер

кадра на который пришла квитанция и

номер кадра который можно передать до

получения следующей квитанции).

IP

адресация: классы сетей, деление на сети

и подсети, маски подсетей.

В

современных сетях для адресации узлов

одновременно используются аппаратные,

числовые и символьные адреса. Пользователи

адресуют комп-ы с символьными адресами,

которые автоматически заменяются в

сообщениях передаваемых по сети на

числовые адреса. После доставки в сеть

назначения вместо числового адреса

используется аппаратный адрес комп-а.

типы адресов: лок адреса- используются

для доставки сообщений в пределах

подсети, IP

адреса – используются для передачи

пакетов между сетями, DNS-имя

– символьные адреса с их помощью

пользователи адресуют комп-ы.

4

класса IP-адресов:

А(1 сеть 10.0.0.0), В(16 сетей 172.16.0.0-172.31.0.0),

С(255 сетей 192.161.0.0-192.161.255.0).

Ограничение

на IP-адреса

узлов и сетей: 1) ни номер сети, ни номер

узла не равны всем двоичным 0 или 1.

2)127.х.х.х – запрещен для узлов и сетей,

т.к. используется для тестирования

программ и взаимодействия процессов в

пределах 1 комп-а 3)групповой адрес не

содержит ни номера сети, ни номера узла.

Маска

– содержит непрерывную последовательность

двоичных единиц в тех разрядах, которые

в IP

адресе и непрерывную последовательность

нулей в тех разрядах, которые соответствуют

номеру узла.

+

: маска позволяет отказаться от класса

адресов, маска используется в

маршрутизаторе, маска позволяет

администратору структурировать сеть,

т.е. делить ее на подсети не требуя от

поставщика услуг доп адреса, поставщики

услуг могут объединять адресное

пространство лс вводя прификсы, уменьшая

объем маршрутизации.

Порядок

назначения адресов — номера сетей

назначаются: централизованно(поставщиками

услуг), произвольно(если сеть работает

автономно), номера узлов администратор

назначает произвольно в пределах

разрешенного диапазона адресов, для

лок сетей зарезервированы адреса трех

классов.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Data-link layer uses error control techniques to ensure that frames, i.e. bit streams of data, are transmitted from the source to the destination with a certain extent of accuracy.

Errors

When bits are transmitted over the computer network, they are subject to get corrupted due to interference and network problems. The corrupted bits leads to spurious data being received by the destination and are called errors.

Types of Errors

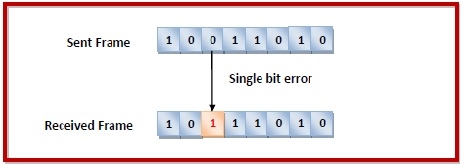

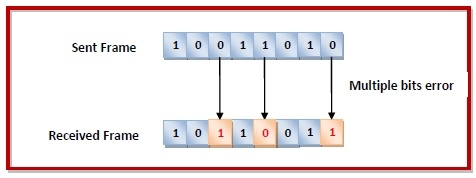

Errors can be of three types, namely single bit errors, multiple bit errors, and burst errors.

-

Single bit error − In the received frame, only one bit has been corrupted, i.e. either changed from 0 to 1 or from 1 to 0.

-

Multiple bits error − In the received frame, more than one bits are corrupted.

-

Burst error − In the received frame, more than one consecutive bits are corrupted.

Error Control

Error control can be done in two ways

-

Error detection − Error detection involves checking whether any error has occurred or not. The number of error bits and the type of error does not matter.

-

Error correction − Error correction involves ascertaining the exact number of bits that has been corrupted and the location of the corrupted bits.

For both error detection and error correction, the sender needs to send some additional bits along with the data bits. The receiver performs necessary checks based upon the additional redundant bits. If it finds that the data is free from errors, it removes the redundant bits before passing the message to the upper layers.

Error Detection Techniques

There are three main techniques for detecting errors in frames: Parity Check, Checksum and Cyclic Redundancy Check (CRC).

Parity Check

The parity check is done by adding an extra bit, called parity bit to the data to make a number of 1s either even in case of even parity or odd in case of odd parity.

While creating a frame, the sender counts the number of 1s in it and adds the parity bit in the following way

-

In case of even parity: If a number of 1s is even then parity bit value is 0. If the number of 1s is odd then parity bit value is 1.

-

In case of odd parity: If a number of 1s is odd then parity bit value is 0. If a number of 1s is even then parity bit value is 1.

On receiving a frame, the receiver counts the number of 1s in it. In case of even parity check, if the count of 1s is even, the frame is accepted, otherwise, it is rejected. A similar rule is adopted for odd parity check.

The parity check is suitable for single bit error detection only.

Checksum

In this error detection scheme, the following procedure is applied

-

Data is divided into fixed sized frames or segments.

-

The sender adds the segments using 1’s complement arithmetic to get the sum. It then complements the sum to get the checksum and sends it along with the data frames.

-

The receiver adds the incoming segments along with the checksum using 1’s complement arithmetic to get the sum and then complements it.

-

If the result is zero, the received frames are accepted; otherwise, they are discarded.

Cyclic Redundancy Check (CRC)

Cyclic Redundancy Check (CRC) involves binary division of the data bits being sent by a predetermined divisor agreed upon by the communicating system. The divisor is generated using polynomials.

-

Here, the sender performs binary division of the data segment by the divisor. It then appends the remainder called CRC bits to the end of the data segment. This makes the resulting data unit exactly divisible by the divisor.

-

The receiver divides the incoming data unit by the divisor. If there is no remainder, the data unit is assumed to be correct and is accepted. Otherwise, it is understood that the data is corrupted and is therefore rejected.

Error Correction Techniques

Error correction techniques find out the exact number of bits that have been corrupted and as well as their locations. There are two principle ways

-

Backward Error Correction (Retransmission) − If the receiver detects an error in the incoming frame, it requests the sender to retransmit the frame. It is a relatively simple technique. But it can be efficiently used only where retransmitting is not expensive as in fiber optics and the time for retransmission is low relative to the requirements of the application.

-

Forward Error Correction − If the receiver detects some error in the incoming frame, it executes error-correcting code that generates the actual frame. This saves bandwidth required for retransmission. It is inevitable in real-time systems. However, if there are too many errors, the frames need to be retransmitted.

The four main error correction codes are

- Hamming Codes

- Binary Convolution Code

- Reed – Solomon Code

- Low-Density Parity-Check Code

Кодирование и защита от ошибок

Существует три наиболее распространенных орудия борьбы с ошибками в процессе передачи данных:

- коды обнаружения ошибок;

- коды с коррекцией ошибок, называемые также схемами прямой коррекции ошибок (Forward Error Correction — FEC);

- протоколы с автоматическим запросом повторной передачи (Automatic Repeat Request — ARQ).

Код обнаружения ошибок позволяет довольно легко установить наличие ошибки. Как правило, подобные коды используются совместно с определенными протоколами канального или транспортного уровней, имеющими схему ARQ. В схеме ARQ приемник попросту отклоняет блок данных, в котором была обнаружена ошибка, после чего передатчик передает этот блок повторно. Коды с прямой коррекцией ошибок позволяют не только обнаружить ошибки, но и исправить их, не прибегая к повторной передаче. Схемы FEC часто используются в беспроводной передаче, где повторная передача крайне неэффективна, а уровень ошибок довольно высок.

1) Методы обнаружения ошибок

Методы обнаружения ошибок основаны на передаче в составе блока данных избыточной служебной информации, по которой можно судить с некоторой степенью вероятности о достоверности принятых данных.

Избыточную служебную информацию принято называть контрольной суммой, или контрольной последовательностью кадра (Frame Check Sequence, FCS). Контрольная сумма вычисляется как функция от основной информации, причем не обязательно путем суммирования. Принимающая сторона повторно вычисляет контрольную сумму кадра по известному алгоритму и в случае ее совпадения с контрольной суммой, вычисленной передающей стороной, делает вывод о том, что данные были переданы через сеть корректно. Рассмотрим несколько распространенных алгоритмов вычисления контрольной суммы, отличающихся вычислительной сложностью и способностью обнаруживать ошибки в данных.

Контроль по паритету представляет собой наиболее простой метод контроля данных. В то же время это наименее мощный алгоритм контроля, так как с его помощью можно обнаружить только одиночные ошибки в проверяемых данных. Метод заключается в суммировании по модулю 2 всех битов контролируемой информации. Нетрудно заметить, что для информации, состоящей из нечетного числа единиц, контрольная сумма всегда равна 1, а при четном числе единиц — 0. Например, для данных 100101011 результатом контрольного суммирования будет значение 1. Результат суммирования также представляет собой один дополнительный бит данных, который пересылается вместе с контролируемой информацией. При искажении в процессе пересылки любого бита исходных данных (или контрольного разряда) результат суммирования будет отличаться от принятого контрольного разряда, что говорит об ошибке.

Однако двойная ошибка, например 110101010, будет неверно принята за корректные данные. Поэтому контроль по паритету применяется к небольшим порциям данных, как правило, к каждому байту, что дает коэффициент избыточности для этого метода 1/8. Метод редко применяется в компьютерных сетях из-за значительной избыточности и невысоких диагностических способностей.

Вертикальный и горизонтальный контроль по паритету представляет собой модификацию описанного выше метода. Его отличие состоит в том, что исходные данные рассматриваются в виде матрицы, строки которой составляют байты данных. Контрольный разряд подсчитывается отдельно для каждой строки и для каждого столбца матрицы. Этот метод обнаруживает значительную часть двойных ошибок, однако обладает еще большей избыточностью. Он сейчас также почти не применяется при передаче информации по сети.

Циклический избыточный контроль (Cyclic Redundancy Check — CRC) является в настоящее время наиболее популярным методом контроля в вычислительных сетях (и не только в сетях; в частности, этот метод широко применяется при записи данных на гибкие и жесткие диски). Метод основан на рассмотрении исходных данных в виде одного многоразрядного двоичного числа. Например, кадр стандарта Ethernet, состоящий из 1024 байт, будет рассматриваться как одно число, состоящее из 8192 бит. Контрольной информацией считается остаток от деления этого числа на известный делитель R. Обычно в качестве делителя выбирается семнадцати- или тридцатитрехразрядное число, чтобы остаток от деления имел длину 16 разрядов (2 байт) или 32 разряда (4 байт). При получении кадра данных снова вычисляется остаток от деления на тот же делитель R, но при этом к данным кадра добавляется и содержащаяся в нем контрольная сумма.

Если остаток от деления на R равен нулю, то делается вывод об отсутствии ошибок в полученном кадре, в противном случае кадр считается искаженным.

Этот метод обладает более высокой вычислительной сложностью, но его диагностические возможности гораздо шире, чем у методов контроля по паритету. Метод CRC обнаруживает все одиночные ошибки, двойные ошибки и ошибки в нечетном числе битов. Метод также обладает невысокой степенью избыточности. Например, для кадра Ethernet размером 1024 байта контрольная информация длиной 4 байта составляет только 0,4 %.

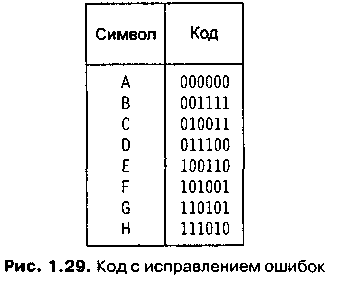

2) Методы коррекции ошибок

Техника кодирования, которая позволяет приемнику не только понять, что присланные данные содержат ошибки, но и исправить их, называется прямой коррекцией ошибок (Forward Error Correction — FEC). Коды, обеспечивающие прямую коррекцию ошибок, требуют введения большей избыточности в передаваемые данные, чем коды, которые только обнаруживают ошибки.

При применении любого избыточного кода не все комбинации кодов являются разрешенными. Например, контроль по паритету делает разрешенными только половину кодов. Если мы контролируем три информационных бита, то разрешенными 4-битными кодами с дополнением до нечетного количества единиц будут:

000 1, 001 0, 010 0, 011 1, 100 0, 101 1, 110 1, 111 0, то есть всего 8 кодов из 16 возможных.

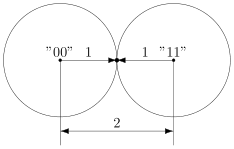

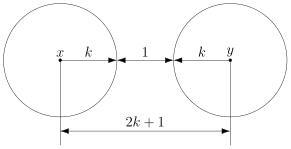

Для того чтобы оценить количество дополнительных битов, необходимых для исправления ошибок, нужно знать так называемое расстояние Хемминга между разрешенными комбинациями кода. Расстоянием Хемминга называется минимальное число битовых разрядов, в которых отличается любая пара разрешенных кодов. Для схем контроля по паритету расстояние Хемминга равно 2.

Можно доказать, что если мы сконструировали избыточный код с расстоянием Хемминга, равным n, такой код будет в состоянии распознавать (n-1) -кратные ошибки и исправлять (n-1)/2 -кратные ошибки. Так как коды с контролем по паритету имеют расстояние Хемминга, равное 2, они могут только обнаруживать однократные ошибки и не могут исправлять ошибки.

Коды Хемминга эффективно обнаруживают и исправляют изолированные ошибки, то есть отдельные искаженные биты, которые разделены большим количеством корректных битов. Однако при появлении длинной последовательности искаженных битов (пульсации ошибок) коды Хемминга не работают.

Наиболее часто в современных системах связи применяется тип кодирования, реализуемый сверхточным кодирующим устройством (Сonvolutional coder), потому что такое кодирование несложно реализовать аппаратно с использованием линий задержки (delay) и сумматоров. В отличие от рассмотренного выше кода, который относится к блочным кодам без памяти, сверточный код относится к кодам с конечной памятью (Finite memory code); это означает, что выходная последовательность кодера является функцией не только текущего входного сигнала, но также нескольких из числа последних предшествующих битов. Длина кодового ограничения (Constraint length of a code) показывает, как много выходных элементов выходит из системы в пересчете на один входной. Коды часто характеризуются их эффективной степенью (или коэффициентом) кодирования (Code rate). Вам может встретиться сверточный код с коэффициентом кодирования 1/2.

Этот коэффициент указывает, что на каждый входной бит приходится два выходных. При сравнении кодов обращайте внимание на то, что, хотя коды с более высокой эффективной степенью кодирования позволяют передавать данные с более высокой скоростью, они, соответственно, более чувствительны к шуму.

В беспроводных системах с блочными кодами широко используется метод чередования блоков. Преимущество чередования состоит в том, что приемник распределяет пакет ошибок, исказивший некоторую последовательность битов, по большому числу блоков, благодаря чему становится возможным исправление ошибок. Чередование выполняется с помощью чтения и записи данных в различном порядке. Если во время передачи пакет помех воздействует на некоторую последовательность битов, то все эти биты оказываются разнесенными по различным блокам. Следовательно, от любой контрольной последовательности требуется возможность исправить лишь небольшую часть от общего количества инвертированных битов.

3) Методы автоматического запроса повторной передачи

В простейшем случае защита от ошибок заключается только в их обнаружении. Система должна предупредить передатчик об обнаружении ошибки и необходимости повторной передачи. Такие процедуры защиты от ошибок известны как методы автоматического запроса повторной передачи (Automatic Repeat Request — ARQ). В беспроводных локальных сетях применяется процедура «запрос ARQ с остановками» (stop-and-wait ARQ).

В этом случае источник, пославший кадр, ожидает получения подтверждения (Acknowledgement — ACK), или, как еще его называют, квитанции, от приемника и только после этого посылает следующий кадр. Если же подтверждение не приходит в течение тайм-аута, то кадр (или подтверждение) считается утерянным и его передача повторяется. На

рис.

1.13 видно, что в этом случае производительность обмена данными ниже потенциально возможной; хотя передатчик и мог бы послать следующий кадр сразу же после отправки предыдущего, он обязан ждать прихода подтверждения.

Обнаружение ошибок в технике связи — действие, направленное на контроль целостности данных при записи/воспроизведении информации или при её передаче по линиям связи. Исправление ошибок (коррекция ошибок) — процедура восстановления информации после чтения её из устройства хранения или канала связи.

Для обнаружения ошибок используют коды обнаружения ошибок, для исправления — корректирующие коды (коды, исправляющие ошибки, коды с коррекцией ошибок, помехоустойчивые коды).

Способы борьбы с ошибками

В процессе хранения данных и передачи информации по сетям связи неизбежно возникают ошибки. Контроль целостности данных и исправление ошибок — важные задачи на многих уровнях работы с информацией (в частности, физическом, канальном, транспортном уровнях модели OSI).

В системах связи возможны несколько стратегий борьбы с ошибками:

- обнаружение ошибок в блоках данных и автоматический запрос повторной передачи повреждённых блоков — этот подход применяется в основном на канальном и транспортном уровнях;

- обнаружение ошибок в блоках данных и отбрасывание повреждённых блоков — такой подход иногда применяется в системах потокового мультимедиа, где важна задержка передачи и нет времени на повторную передачу;

- исправление ошибок (forward error correction) применяется на физическом уровне.

Коды обнаружения и исправления ошибок

Корректирующие коды — коды, служащие для обнаружения или исправления ошибок, возникающих при передаче информации под влиянием помех, а также при её хранении.

Для этого при записи (передаче) в полезные данные добавляют специальным образом структурированную избыточную информацию (контрольное число), а при чтении (приёме) её используют для того, чтобы обнаружить или исправить ошибки. Естественно, что число ошибок, которое можно исправить, ограничено и зависит от конкретного применяемого кода.

С кодами, исправляющими ошибки, тесно связаны коды обнаружения ошибок. В отличие от первых, последние могут только установить факт наличия ошибки в переданных данных, но не исправить её.

В действительности, используемые коды обнаружения ошибок принадлежат к тем же классам кодов, что и коды, исправляющие ошибки. Фактически, любой код, исправляющий ошибки, может быть также использован для обнаружения ошибок (при этом он будет способен обнаружить большее число ошибок, чем был способен исправить).

По способу работы с данными коды, исправляющие ошибки делятся на блоковые, делящие информацию на фрагменты постоянной длины и обрабатывающие каждый из них в отдельности, и свёрточные, работающие с данными как с непрерывным потоком.

Блоковые коды

Пусть кодируемая информация делится на фрагменты длиной

Если исходные

Задать блоковый код можно по-разному, в том числе таблицей, где каждой совокупности из

- способность исправлять как можно большее число ошибок,

- как можно меньшая избыточность,

- простота кодирования и декодирования.

Нетрудно видеть, что приведённые требования противоречат друг другу. Именно поэтому существует большое количество кодов, каждый из которых пригоден для своего круга задач.

Практически все используемые коды являются линейными. Это связано с тем, что нелинейные коды значительно сложнее исследовать, и для них трудно обеспечить приемлемую лёгкость кодирования и декодирования.

Линейные коды общего вида

Линейный блоковый код — такой код, что множество его кодовых слов образует

Это значит, что операция кодирования соответствует умножению исходного

Пусть

Минимальное расстояние и корректирующая способность

-

Основная статья: Расстояние Хемминга

Расстоянием Хемминга (метрикой Хемминга) между двумя кодовыми словами

Минимальное расстояние Хемминга

, округляем «вниз», так чтобы

.

Корректирующая способность определяет, сколько ошибок передачи кода (типа

Таким образом получив искажённый код из

Поясним на примере. Предположим, что есть два кодовых слова

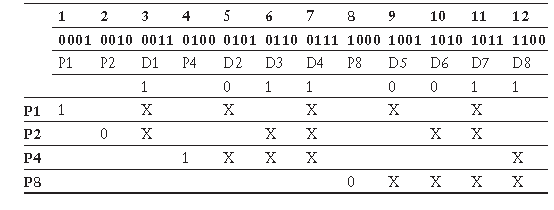

Коды Хемминга

Коды Хемминга — простейшие линейные коды с минимальным расстоянием 3, то есть способные исправить одну ошибку. Код Хемминга может быть представлен в таком виде, что синдром

, где

— принятый вектор, будет равен номеру позиции, в которой произошла ошибка. Это свойство позволяет сделать декодирование очень простым.

Общий метод декодирования линейных кодов

Любой код (в том числе нелинейный) можно декодировать с помощью обычной таблицы, где каждому значению принятого слова

Для линейных кодов этот метод можно существенно упростить. При этом для каждого принятого вектора

Линейные циклические коды

Несмотря на то, что декодирование линейных кодов уже значительно проще декодирования большинства нелинейных, для большинства кодов этот процесс всё ещё достаточно сложен. Циклические коды, кроме более простого декодирования, обладают и другими важными свойствами.

Циклическим кодом является линейный код, обладающий следующим свойством: если

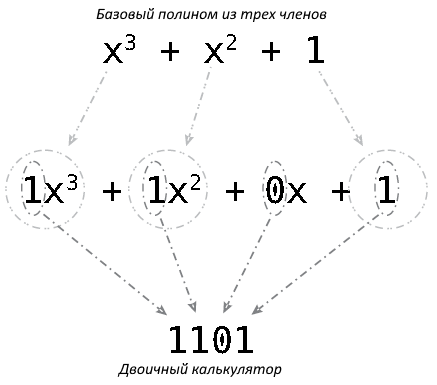

Слова циклического кода удобно представлять в виде многочленов. Например, кодовое слово

В дальнейшем, если не указано иное, мы будем считать, что циклический код является двоичным, то есть

Порождающий (генераторный) полином

Можно показать, что все кодовые слова конкретного циклического кода кратны определённому порождающему полиному

С помощью порождающего полинома осуществляется кодирование циклическим кодом. В частности:

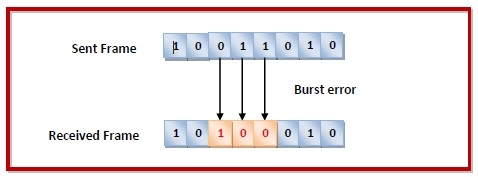

Коды CRC

Коды CRC (cyclic redundancy check — циклическая избыточная проверка) являются систематическими кодами, предназначенными не для исправления ошибок, а для их обнаружения. Они используют способ систематического кодирования, изложенный выше: «контрольная сумма» вычисляется путем деления

Таким образом, вид полинома

| название кода | степень | полином |

|---|---|---|

| CRC-12 | 12 |

|

| CRC-16 | 16 |

|

| CRC-CCITT | 16 |

|

| CRC-32 | 32 |

|

Коды БЧХ

Коды Боуза — Чоудхури — Хоквингема (БЧХ) являются подклассом циклических кодов. Их отличительное свойство — возможность построения кода БЧХ с минимальным расстоянием не меньше заданного. Это важно, потому что, вообще говоря, определение минимального расстояния кода есть очень сложная задача.

Математически полинома

Коды коррекции ошибок Рида — Соломона

Коды Рида — Соломона — недвоичные циклические коды, позволяющие исправлять ошибки в блоках данных. Элементами кодового вектора являются не биты, а группы битов (блоки). Очень распространены коды Рида-Соломона, работающие с байтами (октетами).

Математически коды Рида — Соломона являются кодами БЧХ.

Преимущества и недостатки блоковых кодов

Хотя блоковые коды, как правило, хорошо справляются с редкими, но большими пачками ошибок, их эффективность при частых, но небольших ошибках (например, в канале с АБГШ), менее высока.

Свёрточные коды

Файл:ECC NASA standard coder.png

Свёрточный кодер (

Свёрточные коды, в отличие от блоковых, не делят информацию на фрагменты и работают с ней как со сплошным потоком данных.

Свёрточные коды, как правило, порождаются дискретной линейной инвариантной во времени системой. Поэтому, в отличие от большинства блоковых кодов, свёрточное кодирование — очень простая операция, чего нельзя сказать о декодировании.

Кодирование свёрточным кодом производится с помощью регистра сдвига, отводы от которого суммируются по модулю два. Таких сумм может быть две (чаще всего) или больше.

Декодирование свёрточных кодов, как правило, производится по алгоритму Витерби, который пытается восстановить переданную последовательность согласно критерию максимального правдоподобия.

Преимущества и недостатки свёрточных кодов

Свёрточные коды эффективно работают в канале с белым шумом, но плохо справляются с пакетами ошибок. Более того, если декодер ошибается, на его выходе всегда возникает пакет ошибок.

Каскадное кодирование. Итеративное декодирование

Преимущества разных способов кодирования можно объединить, применив каскадное кодирование. При этом информация сначала кодируется одним кодом, а затем другим, в результате получается код-произведение.

Например, популярной является следующая конструкция: данные кодируются кодом Рида-Соломона, затем перемежаются (при этом символы, расположенные близко, помещаются далеко друг от друга) и кодируются свёрточным кодом. На приёмнике сначала декодируется свёрточный код, затем осуществляется обратное перемежение (при этом пачки ошибок на выходе свёрточного декодера попадают в разные кодовые слова кода Рида — Соломона), и затем осуществляется декодирование кода Рида — Соломона.

Некоторые коды-произведения специально сконструированы для итеративного декодирования, при котором декодирование осуществляется в несколько проходов, каждый из которых использует информацию от предыдущего. Это позволяет добиться большой эффективности, однако, декодирование требует больших ресурсов. К таким кодам относят турбо-коды и LDPC-коды (коды Галлагера).

Оценка эффективности кодов

Эффективность кодов определяется количеством ошибок, которые тот может исправить, количеством избыточной информации, добавление которой требуется, а также сложностью реализации кодирования и декодирования (как аппаратной, так и в виде программы для ЭВМ).

Граница Хемминга и совершенные коды

-

Основная статья: Граница Хэмминга

Пусть имеется двоичный блоковый

Коды, удовлетворяющие этой границе с равенством, называются совершенными. К совершенным кодам относятся, например, коды Хемминга. Часто применяемые на практике коды с большой корректирующей способностью (такие, как коды Рида — Соломона) не являются совершенными.

Энергетический выигрыш

При передаче информации по каналу связи вероятность ошибки зависит от отношения сигнал/шум на входе демодулятора, таким образом при постоянном уровне шума решающее значение имеет мощность передатчика. В системах спутниковой и мобильной, а также других типов связи остро стоит вопрос экономии энергии. Кроме того, в определённых системах связи (например, телефонной) неограниченно повышать мощность сигнала не дают технические ограничения.

Поскольку помехоустойчивое кодирование позволяет исправлять ошибки, при его применении мощность передатчика можно снизить, оставляя скорость передачи информации неизменной. Энергетический выигрыш определяется как разница отношений с/ш при наличии и отсутствии кодирования.

Применение кодов, исправляющих ошибки

Коды, исправляющие ошибки, применяются:

- в системах цифровой связи, в том числе: спутниковой, радиорелейной, сотовой, передаче данных по телефонным каналам.

- в системах хранения информации, в том числе магнитных и оптических.

Коды, обнаруживающие ошибки, применяются в сетевых протоколах различных уровней.

Автоматический запрос повторной передачи

Системы с автоматическим запросом повторной передачи (ARQ — Automatic Repeat reQuest) основаны на технологии обнаружения ошибок. Распространены следующие методы автоматического запроса:

Запрос ARQ с остановками (stop-and-wait ARQ)

Идея этого метода заключается в том, что передатчик ожидает от приемника подтверждения успешного приема предыдущего блока данных перед тем как начать передачу следующего. В случае, если блок данных был принят с ошибкой, приемник передает отрицательное подтверждение (negative acknowledgement, NAK), и передатчик повторяет передачу блока. Данный метод подходит для полудуплексного канала связи. Его недостатком является низкая скорость из-за высоких накладных расходов на ожидание.

Непрерывный запрос ARQ с возвратом (continuous ARQ with pullback)

Для этого метода необходим полнодуплексный канал. Передача данных от передатчика к приемнику производится одновременно. В случае ошибки передача возобновляется, начиная с ошибочного блока (то есть, передается ошибочный блок и все последующие).

Непрерывный запрос ARQ с выборочным повторением (continuous ARQ with selective repeat)

При этом подходе осуществляется передача только ошибочно принятых блоков данных.

См. также

- Цифровая связь

- Линейный код

- Циклический код

- Код Боуза — Чоудхури — Хоквингема

- Код Рида — Соломона

- LDPC

- Свёрточный код

- Турбо-код

Литература

- Мак-Вильямс Ф. Дж., Слоэн Н. Дж. А. Теория кодов, исправляющих ошибки. М.: Радио и связь, 1979.

- Блейхут Р. Теория и практика кодов, контролирующих ошибки. М.: Мир, 1986.

- Морелос-Сарагоса Р. Искусство помехоустойчивого кодирования. Методы, алгоритмы, применение. М.: Техносфера, 2005. — ISBN 5-94836-035-0

Ссылки

Имеется викиучебник по теме:

Обнаружение и исправление ошибок

- Помехоустойчивое кодирование (11 ноября 2001). — реферат по проблеме кодирования сообщений с исправлением ошибок. Проверено 25 декабря 2006.

Эта страница использует содержимое раздела Википедии на русском языке. Оригинальная статья находится по адресу: Обнаружение и исправление ошибок. Список первоначальных авторов статьи можно посмотреть в истории правок. Эта статья так же, как и статья, размещённая в Википедии, доступна на условиях CC-BY-SA .

Дисциплина: ТЕХНОЛОГИИ ФИЗИЧЕСКОГО УРОВНЯ

ПЕРЕДАЧИ ДАННЫХ

Занятие №10

Методы обнаружения и коррекции ошибок

при передаче информации в компьютерных сетях.

ПЛАН ЗАНЯТИЯ:

1. Обнаружение и коррекция ошибок

2. Методы обнаружения ошибок

3. Методы коррекции ошибок

4. Вопросы

Обнаружение и коррекция ошибок

Надежную передачу

информации обеспечивают различные методы. Основной

принцип работы протоколов, которые

обеспечивают надежность передачи информации —

повторная передача искаженных или потерянных

пакетов.

Такие протоколы

основаны на том, что приемник в состоянии распознать факт искажения информации

в принятом кадре информации.

Еще одним, более

эффективным подходом, чем повторная передача пакетов,

является использование самокорректирующихся

кодов, которые позволяют не только

обнаруживать, но и исправлять ошибки в

принятом кадре.

Методы обнаружения ошибок

Методы

обнаружения ошибок основаны на передаче в составе блока данных

избыточной служебной информации, по которой можно судить с некоторой степенью

вероятности о достоверности принятых данных. В

сетях с коммутацией пакетов такой

единицей информации может быть PDU

любого уровня, для определенности будем

считать, что мы контролируем кадры.

Избыточную

служебную информацию принято называть контрольной суммой,

или контрольной последовательностью

кадра (Frame Check Sequence, FCS).

Контрольная сумма

вычисляется как функция от основной информации, причем не

обязательно путем суммирования.

Принимающая

сторона повторно вычисляет контрольную сумму кадра по

известному алгоритму и в случае ее совпадения

с контрольной суммой, вычисленной

передающей стороной, делает вывод о том,

что данные были переданы через сеть

корректно.

Рассмотрим

несколько распространенных алгоритмов вычисления контрольной

суммы, отличающихся вычислительной

сложностью и способностью обнаруживать

ошибки в данных.

Контроль по

паритету.

Контроль по

паритету представляет собой наиболее простой метод контроля

данных. В то же время это наименее мощный

алгоритм контроля, так как с его помощью

можно обнаруживать только одиночные

ошибки в проверяемых данных.

Метод заключается в

суммировании по модулю 2 всех битов контролируемой информации.

Нетрудно заметить, что для информации,

состоящей из нечетного числа единиц,

контрольная сумма всегда равна 1, а при четном

числе единиц — 0.

Например, для данных 100101011 результатом контрольного суммирования будет

значение 1. Результат суммирования также

представляет собой один дополнительный бит

данных, который пересылается вместе с

контролируемой информацией. При искажении в

процессе пересылки любого одного бита исходных

данных (или контрольного разряда)

результат суммирования будет отличаться

от принятого контрольного разряда, что

говорит об ошибке.

Однако двойная

ошибка, например 110101010, будет неверно принята за

корректные данные.

Поэтому контроль по паритету применяется к небольшим порциям

данных, как правило, к каждому байту, что дает

коэффициент избыточности для этого

метода 1/8.

Метод редко

используется в компьютерных сетях из-за значительной

избыточности и невысоких диагностических

возможностей.

Вертикальный и

горизонтальный контроль по паритету

Вертикальный и

горизонтальный контроль по паритету представляет собой

модификацию описанного метода. Его отличие

состоит в том, что исходные данные

рассматриваются в виде матрицы, строки

которой составляют байты данных.

Контрольный разряд

подсчитывается отдельно для каждой строки и для каждого столбца

матрицы. Этот метод позволяет обнаруживать

большую часть двойных ошибок, однако он

обладает еще большей избыточностью. На

практике этот метод сейчас также почти не

применяется при передаче информации по сети.

Циклический избыточный контроль

Циклический

избыточный контроль (Cyclic Redundancy Check, CRC) является в

настоящее время наиболее популярным методом

контроля в вычислительных сетях (и не

только в сетях, например, этот метод широко

применяется при записи данных на гибкие и

жесткие диски).

Метод основан на

представлении исходных данных в виде одного многоразрядного

двоичного числа.

Например, кадр стандарта Ethernet, состоящий из 1024 байт, рассматривается как

одно число, состоящее из 8192 бит. Контрольной

информацией считается остаток от

деления этого числа на известный делитель R.

Обычно в качестве делителя выбирается

семнадцати- или тридцатитрехразрядное число,

чтобы остаток от деления имел длину 16

разрядов (2 байт) или 32 разряда (4 байт).

При получении кадра

данных снова вычисляется остаток от деления на тот же делитель R, но при этом к

данным кадра добавляется и содержащаяся в нем контрольная сумма.

Если остаток от

деления на R равен нулю, то делается вывод об отсутствии ошибок в полученном

кадре, в противном случае кадр считается искаженным.

Этот метод

обладает более высокой вычислительной сложностью, но его

диагностические возможности гораздо выше, чем

у методов контроля по паритету.

Этот метод

позволяет обнаруживать все одиночные ошибки, двойные ошибки и

ошибки в нечетном числе битов.

Метод обладает

также невысокой степенью избыточности. Например, для кадра

Ethernet размером 1024 байт контрольная

информация длиной 4 байт составляет только

0,4 %.

Методы коррекции ошибок

Техника

кодирования, которая позволяет приемнику не только понять, что

присланные данные содержат ошибки, но и

исправить их, называется прямой

коррекцией ошибок — (Forward Error Correction, FEC).

Коды, которые

обеспечивают прямую коррекцию ошибок, требуют введения большей избыточности в

передаваемые данные, чем коды, только обнаруживающие ошибки.

При применении

любого избыточного кода не все комбинации кодов являются

разрешенными. Например, контроль по паритету

делает разрешенными только половину

кодов.

Если мы

контролируем три информационных бита, то разрешенными 4-битными

кодами с дополнением до нечетного количества

единиц будут:

000 1, 001 0, 010 0, 011 1, 100

0, 101 1, 110 1, 111 0

То есть всего 8 кодов из 16 возможных.

Для того чтобы

оценить количество дополнительных битов, требуемых для

исправления ошибок, нужно знать так

называемое расстояние Хемминга между

разрешенными комбинациями кода.

Расстоянием

Хемминга называется минимальное число битовых разрядов, в

которых отличается любая пара разрешенных

кодов.

Для схем контроля

по паритету расстояние Хемминга равно 2.

Можно доказать, что если мы сконструировали

избыточный код с расстоянием

Хемминга, равным N, то

такой код будет в состоянии распознавать (N-1)-кратные

ошибки

и исправлять (N-1)/2-кратные

ошибки.

Так как коды с

контролем по паритету имеют расстояние Хемминга, равное 2, то

они могут только обнаруживать однократные

ошибки и не могут исправлять ошибки.

Коды Хемминга

эффективно обнаруживают и исправляют изолированные ошибки,

то есть отдельные искаженные биты,

которые разделены большим количеством

корректных битов.

Однако при

появлении длинной последовательности искаженных битов (пульсации

ошибок) коды Хемминга не работают.

Пульсации ошибок

характерны для беспроводных каналов, в которых применяют

сверточные коды.

Поскольку для распознавания наиболее вероятного корректного кода в

этом методе задействуется решетчатая

диаграмма, то такие коды еще называют

решетчатыми.

Эти коды

используются не только в беспроводных каналах, но и в модемах.

Методы прямой коррекции ошибок особенно

эффективны для технологий

физического уровня, которые не поддерживают

сложные процедуры повторной передачи

данных в случае их искажения.

Вопросы

:

1. Что называется контрольной

последовательностью кадра?

2. Что представляет собой контроль по

паритету?

3. Что представляет собой вертикальный и

горизонтальный контроль по паритету?

4. Что представляет собой циклический избыточный

контроль?

5. Что называется прямой коррекцией ошибок?

6. Что называется расстоянием Хемминга?

7. Какие коды называются решетчатыми?

8. Где используются решетчатые коды?

Контроль правильности передачи данных

Проверка

правильности передачи данных может

выполняться с использованием 3-х различных

подходов:

-

Обнаружение

ошибок. -

Контроль

ошибок (обнаружение + попытка исправления

путем запроса повторной передачи

данных). -

Исправление

ошибок (восстановление искаженных

данных без их повторной передачи).

Вместе с основной информацией по каналу

связи передаются дополнительные

контрольные данные, позволяющие

приемнику самому восстановить информацию

в случае ее искажения при передаче.

Простейшим

способом обнаружения ошибок при

асинхронной

последовательной передаче

является контроль

четности.

При

этом в состав кадра

вводится дополнительный служебный бит

— бит паритета (рис. 1).

|

|

Рис. 1.

Собственно

алгоритм обнаружения ошибок выглядит

следующим образом:

Действия

передатчика

-

Бит

паритета устанавливается в «0» -

Подсчитывается

количество единиц во всех информационных

битах -

Значение

бита паритета устанавливается таким,

чтобы полученная сумма плюс бит паритета

была четной

Действия

приемника

-

Подсчитывается

количество единиц во всех принятых

информационных битах полюс бит паритета. -

Если

полученная сумма является четной,

данные приняты без искажений, в противном

случае имела место ошибка.

Достоинством

данного метода является его простота.

Недостатком — то, что он может определить

состояние ошибки, только если искажению

подверглось нечетное количество бит.

При искажении, например, двух бит в

символе, данный метод не выявит ошибки.

Тем не менее, он получил очень широкое

распространение и реализован на

аппаратном уровне в большинстве

современных асинхронных приемопередатчиков.

Метод

контроля четности может быть использован

также и при параллельной передаче

данных, если это необходимо. В этом

случае необходимо использовать

дополнительную линию связи для передачи

бита паритета.

Пакетный метод передачи данных по последовательному каналу

При

пакетном методе передачи информация

передается порциями, каждая порция

называется пакетом

(рис. 1).

|

|

Рис. 1.

Пакет

состоит из отдельных символов,

а символ состоит из определенного числа

бит.

В начале пакета находятся стартовые

символы, которые имеют фиксированное

значение. Они определяют момент начала

передачи пакета и позволяют выполнить

синхронизацию приемника

с передатчиком

аналогично варианту асинхронной

передачи. Далее идут информационные

символы, в которых отсутствуют служебные

биты. Далее — контрольные символы,

содержащие информацию, позволяющую

проверить правильность передачи

информационных символов. Стоп-символы

имеют также фиксированное значение и

прием последнего стоп-символа определяет

момент окончания передачи пакета.

При

таком способе с одной стороны отсутствуют

служебные биты в каждом символе (т.е.

сохраняется высокая скорость передачи

данных), с другой стороны существует

возможность синхронизации передатчика

и приемника. Данный способ является

своеобразным «гибридом» синхронной

и асинхронной передачи.

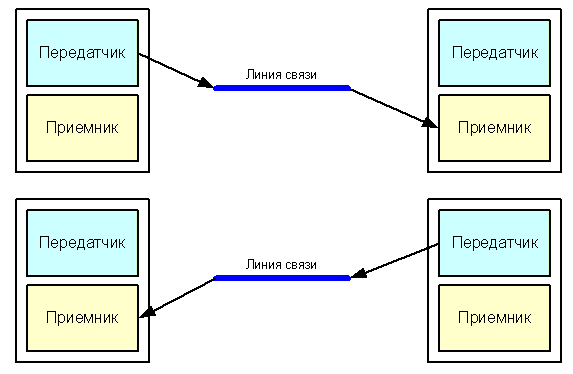

Управление последовательным каналом при полудуплексной связи

При

полудуплексном

режиме

последовательной

передачи,

передача данных возможна в обоих

направлениях, но не одновременно. Это

означает, что на обоих концах линии

связи установлены и приемник,

и передатчик.

Но так как линия связи одна, она

используется поочередно то одной парой

«приемник-передатчик» (для передачи

в одном направлении), то другой парой

(рис. 1).

|

|

Рис. 1.

Следовательно,

необходима процедура согласования

между двумя парами «приемник-передатчик»

для определения права на занятие линии

связи и недопущения одновременного

занятия линии двумя передатчиками.

Для

решения этой задачи используются два

дополнительных управляющих сигнала:

RTS

(Request To Send — запрос на передачу данных)

и CTS

(Clear To Send — разрешение передачи данных).

Устройство, желающее начать передачу

данных, устанавливает активным сигнал

RTS.

Второе устройство, если оно освободило

линию и готово к приему, устанавливает

в ответ сигнал CTS.

Таким образом, в полудуплексном обмене

передача может начаться только при

получении активного сигнала CTS

от устройства, находящегося на другом

конце линии.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Способы обнаружения ошибок при передаче данных

8. МЕТОДЫ ПЕРЕДАЧИ ДАННЫХ КАНАЛЬНОГО УРОВНЯ

8.4. Методы обнаружения ошибок

Канальный уровень должен обнаруживать ошибки передачи данных, связанные с искажением бит в принятом кадре данных или с потерей кадра, и по возможности их корректировать.

Большая часть протоколов канального уровня выполняет только первую задачу — обнаружение ошибок, считая, что корректировать ошибки, то есть повторно передавать данные, содержавшие искаженную информацию, должны протоколы верхних уровней. Так работают такие популярные протоколы локальных сетей, как Ethernet , Token Ring , FDDI и другие. Однако существуют протоколы LLC2 или LAP-B самостоятельно решают задачу восстановления искаженных или потерянных кадров.

Однако наличие процедур восстановления данных требует от конечных узлов дополнительных вычислительных затрат, которые в условиях надежной работы сети являются избыточными.

Напротив, если в сети искажения и потери случаются часто, то желательно уже на канальном уровне использовать протокол с коррекцией ошибок, а не оставлять эту работу протоколам верхних уровней.

Поэтому нельзя считать, что один протокол лучше другого потому, что он восстанавливает ошибочные кадры, а другой протокол — нет. Каждый протокол должен работать в тех условиях, для которых он разработан.

Все методы обнаружения ошибок основаны на передаче в составе кадра данных служебной избыточной информации, по которой можно судить о достоверности принятых данных. Эту служебную информации принято называть контрольной суммой (или последовательностью контроля кадра — Frame Check Sequence , PCS). Контрольная сумма вычисляется как функция от основной информации. Принимающая сторона повторно вычисляет контрольную сумму кадра по известному алгоритму и в случае ее совпадения с контрольной суммой, вычисленной передающей стороной, делает вывод о корректости переданных данных.

Существует несколько распространенных алгоритмов вычисления контрольной суммы, отличающихся вычислительной сложностью и способностью обнаруживать ошибки в данных.

Контроль по паритету представляет собой наиболее простой метод контроля данных. В то же время это наименее мощный алгоритм контроля, так как с его помощью можно обнаружить только одиночные ошибки в проверяемых данных. Метод заключается в суммировании по модулю 2 всех бит контролируемой информации. Например, для данных 100101011 результатом контрольного суммирования будет значение 1. Результат суммирования также представляет собой один бит данных, который пересылается вместе с контролируемой информацией. При искажении при пересылке любого одного бита исходных данных (или контрольного разряда) результат суммирования будет отличаться от принятого контрольного разряда, что говорит об ошибке. Однако двойная ошибка, например 110101010, будет неверно принята за корректные данные. Поэтому контроль по паритету применяется к небольшим порциям данных, как правило, к каждому байту, что дает коэффициент избыточности для этого метода 1/8. Метод редко применяется в вычислительных сетях из-за его большой избыточности и невысоких диагностических способностей.

Вертикальный и горизонтальный контроль по паритету представляет собой модификацию описанного выше метода. Его отличие состоит в том, что исходные данные рассматриваются в виде матрицы, строки которой составляют байты данных. Контрольный разряд подсчитывается отдельно для каждой строки и для каждого столбца матрицы. Этот метод обнаруживает большую часть двойных ошибок, однако обладает еще большей избыточностью. На практике сейчас почти не применяется.

Циклический избыточный контроль ( Cyclic Redundancy Check , CRC) является в настоящее время наиболее популярным методом контроля в вычислительных сетях (и не только в сетях, например, этот метод широко применяется при записи данных на диски и дискеты). Метод основан на рассмотрении исходных данных в виде одного многоразрядного двоичного числа. Например, кадр стандарта Ethernet , состоящий из 1024 байт, будет рассматриваться как одно число, состоящее из 8192 бит . В качестве контрольной информации рассматривается остаток от деления этого числа на известный делитель R. Обычно в качестве делителя выбирается семнадцати- или тридцати трехразрядное число, чтобы остаток от деления имел длину 16 разрядов (2 байт) или 32 разряда (4 байт). При получении кадра данных снова вычисляется остаток от деления на тот же делитель R, но при этом к данным кадра добавляется и содержащаяся в нем контрольная сумма. Если остаток от деления на R равен нулю, то делается вывод об отсутствии ошибок в полученном кадре, в противном случае кадр считается искаженным.

Этот метод обладает более высокой вычислительной сложностью, но его диагностические возможности гораздо выше, чем у методов контроля по паритету. Метод CRC обнаруживает все одиночные ошибки, двойные ошибки и ошибки в нечетном числе бит. Метод обладает также невысокой степенью избыточности. Например, для кадра Ethernet размером в 1024 байт контрольная информация длиной в 4 байт составляет только 0,4 %.

Источник

Способы обнаружения и устранения ошибок при передачи данных в сетях.

Ошибки связаны с искажением бит в кадре или с потерей кадра. Методы обнаружения ошибок основаны на передаче в составе кадра избыточной информации (контрольных разрядов). Кр вычисляются в передатчике как функция от информационных разрядов(ир). Приемник повторно вычисляет кр по тому же алгоритму и при несовпадении с полученными кр фиксируется ошибка. Методы вычисления кр: контроль по паритету(обнаруживает одиночные и нечетное количество ошибок – контроль по четности, по нечетности), вертикальный и горизонтальный контроль по паритету (обнаруживается большая часть двойных ошибок, велика избыточность), контрольная сумма (передатчик дополняет сумму всех байт кадра до 0 или FF, приемник суммирует по модулю равному разрядности контрольного кода, включая кр, вероятность обнаружения ошибок 99,6%, уменьшается при увеличении разрядности кода), циклический контроль(исходные данные предоставляются многоразрядным двоичным числом в качестве кр берется остаток от деления этого числа на известный делитель, при приеме снова вычисляется остаток от деления на тот же делитель, но делятся данные кадры с полученным кр, если остаток = 0, то ошибки нет, если не =, то ошибка. Обнаруживаются одиночные, двойные и ошибки в нечетном числе бит.)

Методы исправления ошибок основаны на повторной передаче кадра данных. Отправитель нумерует посылаемые кадры и для каждого ожидает положительной квитанции (служебного кадра «ошибок нет»). При получении искаженного кадра приемник посылает отрицательную квитанцию, указывающую, что кадр надо передать повторно. При отправки каждого кадра передатчик запускает таймер, и если по его истечении не получена квитанция, то кадр (возможно квитанция) утерян и выполняется повторная передача. Методы исправления: метод с простоями (передатчик ожидает положительной квитанции и только после этого посылает следующий кадр, иначе повторяет передачу, +: надежность передачи, -: уменьшение производительности), метод скользящего окна (при отправке кадра источнику разрешается до получения квитанции на кадр передать еще некоторое количество кадров, если за это время квитанция так и не пришла, то передача приостанавливается и кадр передается снова, +: увеличивается скорость обмена, -: передатчик должен хранить в буфере все кадры на которые нет квитанций, надо отслеживать номер кадра на который пришла квитанция и номер кадра который можно передать до получения следующей квитанции).

IP адресация: классы сетей, деление на сети и подсети, маски подсетей.

В современных сетях для адресации узлов одновременно используются аппаратные, числовые и символьные адреса. Пользователи адресуют комп-ы с символьными адресами, которые автоматически заменяются в сообщениях передаваемых по сети на числовые адреса. После доставки в сеть назначения вместо числового адреса используется аппаратный адрес комп-а. типы адресов: лок адреса- используются для доставки сообщений в пределах подсети, IP адреса – используются для передачи пакетов между сетями, DNS-имя – символьные адреса с их помощью пользователи адресуют комп-ы.

4 класса IP-адресов: А(1 сеть 10.0.0.0), В(16 сетей 172.16.0.0-172.31.0.0), С(255 сетей 192.161.0.0-192.161.255.0).

Ограничение на IP-адреса узлов и сетей: 1) ни номер сети, ни номер узла не равны всем двоичным 0 или 1. 2)127.х.х.х – запрещен для узлов и сетей, т.к. используется для тестирования программ и взаимодействия процессов в пределах 1 комп-а 3)групповой адрес не содержит ни номера сети, ни номера узла.

Маска – содержит непрерывную последовательность двоичных единиц в тех разрядах, которые в IP адресе и непрерывную последовательность нулей в тех разрядах, которые соответствуют номеру узла.

+ : маска позволяет отказаться от класса адресов, маска используется в маршрутизаторе, маска позволяет администратору структурировать сеть, т.е. делить ее на подсети не требуя от поставщика услуг доп адреса, поставщики услуг могут объединять адресное пространство лс вводя прификсы, уменьшая объем маршрутизации.

Порядок назначения адресов — номера сетей назначаются: централизованно(поставщиками услуг), произвольно(если сеть работает автономно), номера узлов администратор назначает произвольно в пределах разрешенного диапазона адресов, для лок сетей зарезервированы адреса трех классов.

Сетевая технология Ethernet: физический и канальный уровни. Метод доступа CSMA/CD. Обработка коллизий. Топологии. Адресация. Формат кадров.

CSMA/CD реализуется сетевым адаптером аппаратно или микропрограммно, он используется в лс с логической общей шиной, включая радио сети. Сетевой адаптер прослушивает разделяемую среду, признаком ее незанятости является отсутствие несущей, т.е. основной гармоники сигнала. Частота несущей 5-10 МГц, при манчестерском кодировании, если среда не занята, сетевой адаптер передает кадр, который распространяется в обе стороны, после окончания передачи кадра все узлы выдерживают технологическую паузу. Если 2 и более станции передают кадр, возникает коллизия. Приемник обнаруживает коллизию по длине кадра меньше 64Б, а передатчик по несовпадению передаваемых и наблюдаемых сигналов. После этого сетевой адаптер прерывает передачу и усиливает коллизию, посылая jam-последовательность в 32 бита для оповещения других станций, затем сетевой адаптер делает случайную паузу. После 16 неудачных попыток кадр отбрасывается.

Формат кадра: сетевые адаптеры и их драйверы, мосты, коммутаторы, и маршрутизаторы работают со всеми форматами кадров. а) кадр 802.3/LLC: преамбула(необходима для синхронизации приемника и передатчика), SFD (начальный ограничитель кадра), DA (адрес назначения индивидуальный, широковещательный, групповой), SA (адрес источника), L(длина поля данных в байтах), FCS(контрольные разряды CRC). б) кадр Raw802.3/Novell 802.3 такой же как и предыдущий, но без вложенного LLC кадра. в) Ethernet DIX(II) = (б), но вместо поля L, поле Т (тип протокола верхнего уровня, вложившего свой пакет в поле данных кадра). г) Ethernet SWAP – расширение кадра (а), введением заголовка SWAP, который вложен в протокол LLC.

Топологии: шина, звезда с активным центром, двухстороннее соединение пары узлов без хаба, дерево.

Скорость – 10 Мб/с, мах диаметр сети 2500м, мах число станций в сети 1024

Стандарты Ethernet 10 Мб/с.

Толстый коксиал, диаметр 0,5, топология – шина, сегмент кабеля ограничивают терминаторы (заглушки), поглощающие сигналы и препятствующие возникновению отраженных сигналов, трансиверы – с их помощью станции подключаются к кабелю, функции трансивера – приемо-передача данных, определение коллизий по уровню постоянной составляющей, гальваническая развязка, контроль болтливости (если из-за неисправности повышается мах время передачи кадра, то трансивер отсоединяет кабель от передатчика). Повторитель побитно синхронно повторяет сигналы с одного сегмент в другой, улучшая их форму и мощность и синхронизируя их.

Правило «5-4-3» — мах конфигурация стандарта: 5- мах число сегментов, 4- мах число повторителей, 3- мах число нагруженных сегментов. Мах диаметр сети 2500м, мах число узлов 297.

Тонкий коксиал, BNST коннектор – это тройник, одна точка которого соединяется с СА, 2 других с точками разрыва.

Мах диаметр сети – 925м, мах число уровней – 87

Общий недостаток отсутствие оперативной информации о состоянии моноканала. Повреждение кабеля обнаруживается по неработоспособности сети, а поиск – кабельным тестером.

Топология – звезда с активным центром

Мах длина сегмента 100м, определяется полосой пропускания UTP позволяющей передавать данные в манчестерском коде со скоростью 10 Мб/с на 100м мах. Hub выполняет функции повторителя сигналов на всех отрезках подключенных к его портам, обнаруживает коллизию.

Правило 4 хабов. Мах число хабов между любыми двумя станциями равно 4. можно соединять в древовидную структуру. Петли, замкнутые контуры запрещены.