Тест

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

1. Под информационной безопасностью понимается…

А)

защищенность информации и поддерживающей инфраструктуры от случайных или

преднамеренных воздействий естественного или случайного характера, которые

могут нанести неприемлемый ущерб субъектам информационных отношений в том числе

владельцам и пользователям информации и поддерживающей инфраструктуре.

Б) программный продукт и базы данных должны быть защищены по

нескольким направлениям от воздействия

В) нет правильного ответа

2. Защита информации – это..

А)

комплекс мероприятий, направленных на обеспечение информационной

безопасности.

Б) процесс

разработки структуры базы данных в соответствии с требованиями пользователей

В) небольшая программа для выполнения определенной задачи

- От чего зависит информационная безопасность?

А) от

компьютеров

Б) от поддерживающей инфраструктуры

В) от информации

- Основные составляющие информационной

безопасности:

А) целостность

Б) достоверность

В) конфиденциальность

- Доступность – это…

А)

возможность за приемлемое время получить требуемую информационную услугу.

Б) логическая

независимость

В) нет правильного ответа

- Целостность – это..

А) целостность

информации

Б) непротиворечивость информации

В) защищенность от разрушения

- Конфиденциальность – это..

А) защита от

несанкционированного доступа к информации

Б) программ и программных комплексов, обеспечивающих

технологию разработки, отладки и внедрения создаваемых программных продуктов

В) описание процедур

- Для чего создаются информационные системы?

А) получения

определенных информационных услуг

Б) обработки информации

В) все ответы правильные

- Целостность можно подразделить:

А) статическую

Б) динамичную

В) структурную

- Где применяются средства контроля

динамической целостности?

А) анализе

потока финансовых сообщений

Б) обработке данных

В) при выявлении кражи, дублирования отдельных сообщений

- Какие трудности возникают в информационных

системах при конфиденциальности?

А) сведения о

технических каналах утечки информации являются закрытыми

Б) на пути пользовательской криптографии стоят многочисленные технические

проблемы

В) все ответы правильные

- Угроза – это…

А) потенциальная

возможность определенным образом нарушить информационную безопасность

Б) система

программных языковых организационных и технических средств, предназначенных для

накопления и коллективного использования данных

В) процесс определения отвечает на текущее состояние разработки требованиям

данного этапа

- Атака

– это…

А) попытка

реализации угрозы

Б) потенциальная возможность определенным образом нарушить информационную

безопасность

В) программы, предназначенные для

поиска необходимых программ.

- Источник угрозы – это..

А)

потенциальный злоумышленник

Б) злоумышленник

В) нет правильного ответа

- Окно опасности – это…

А)

промежуток времени от момента, когда появится

возможность слабого места и до момента, когда пробел ликвидируется.

Б)

комплекс взаимосвязанных программ для

решения задач определенного класса конкретной предметной области

В)

формализованный язык для описания задач алгоритма решения задачи пользователя

на компьютере

- Какие события должны

произойти за время существования окна опасности?

А) должно стать известно о средствах использования пробелов в защите.

Б) должны быть выпущены

соответствующие заплаты.

В) заплаты должны быть установлены в

защищаемой И.С.

17. Угрозы можно классифицировать по нескольким критериям:

А)

по спектру И.Б.

Б) по способу осуществления

В) по компонентам И.С.

- По каким компонентам

классифицируется угрозы доступности:

А)

отказ пользователей

Б) отказ поддерживающей инфраструктуры

В) ошибка в программе

- Основными источниками

внутренних отказов являются:

А)

отступление от установленных правил эксплуатации

Б) разрушение данных

В) все ответы правильные

- Основными источниками

внутренних отказов являются:

А)

ошибки при конфигурировании системы

Б) отказы программного или аппаратного обеспечения

В) выход системы из штатного режима эксплуатации

21. По отношению к поддерживающей инфраструктуре

рекомендуется рассматривать следующие угрозы:

А)

невозможность и нежелание обслуживающего персонала или пользователя

выполнять свои обязанности

Б) обрабатывать большой объем программной информации

В) нет правильного ответа

- Какие существуют грани

вредоносного П.О.?

А)

вредоносная функция

Б) внешнее представление

В) способ распространения

- По механизму

распространения П.О. различают:

А)

вирусы

Б) черви

В) все ответы правильные

- Вирус – это…

А)

код обладающий способностью к распространению путем внедрения в другие

программы

Б) способность объекта реагировать на запрос сообразно

своему типу, при этом одно и то же имя метода может использоваться для

различных классов объектов

В) небольшая программа для выполнения определенной задачи

- Черви – это…

А)

код способный самостоятельно, то есть без внедрения в другие программы

вызывать распространения своих копий по И.С. и их выполнения

Б) код обладающий способностью к распространению путем внедрения в другие

программы

В) программа действий над объектом или его свойствами

- Конфиденциальную

информацию можно разделить:

А)

предметную

Б) служебную

В) глобальную

- Природа происхождения

угроз:

А)

случайные

Б) преднамеренные

В) природные

- Предпосылки появления

угроз:

А)

объективные

Б) субъективные

В) преднамеренные

- К какому виду угроз

относится присвоение чужого права?

А)

нарушение права собственности

Б) нарушение содержания

В) внешняя среда

- Отказ, ошибки, сбой –

это:

А)

случайные угрозы

Б) преднамеренные угрозы

В) природные угрозы

- Отказ — это…

А)

нарушение работоспособности элемента системы, что приводит к невозможности

выполнения им своих функций

Б) некоторая последовательность действий, необходимых

для выполнения конкретного задания

В) структура, определяющая последовательность выполнения

и взаимосвязи процессов

- Ошибка – это…

А)

неправильное выполнение элементом одной или нескольких функций происходящее

в следствии специфического состояния

Б) нарушение работоспособности элемента системы, что приводит к невозможности

выполнения им своих функций

В) негативное воздействие на программу

- Сбой – это…

А)

такое нарушение работоспособности какого-либо элемента системы в следствии

чего функции выполняются неправильно в заданный момент

Б)

неправильное выполнение элементом одной или нескольких функций происходящее в

следствие специфического состояния

В) объект-метод

- Побочное влияние – это…

А)

негативное воздействие на систему в целом или отдельные элементы

Б) нарушение работоспособности какого-либо элемента системы в следствии чего

функции выполняются неправильно в заданный момент

В) нарушение работоспособности элемента системы, что приводит к невозможности

выполнения им своих функций

- СЗИ (система защиты

информации) делится:

А)

ресурсы автоматизированных систем

Б) организационно-правовое обеспечение

В) человеческий компонент

- Что относится к

человеческому компоненту СЗИ?

А)

системные порты

Б) администрация

В) программное обеспечение

- Что относится к ресурсам

А.С. СЗИ?

А)

лингвистическое обеспечение

Б) техническое обеспечение

В) все ответы правильные

- По уровню обеспеченной

защиты все системы делят:

А)

сильной защиты

Б) особой защиты

В) слабой защиты

- По активности

реагирования СЗИ системы делят:

А)

пассивные

Б) активные

В) полупассивные

- Правовое обеспечение

безопасности информации – это…

А)

совокупность законодательных актов, нормативно-правовых документов,

руководств, требований, которые обязательны в системе защиты информации

Б) система программных языковых организационных и

технических средств, предназначенных для накопления и коллективного

использования данных

В) нет правильного ответа

- Правовое обеспечение

безопасности информации делится:

А)

международно-правовые нормы

Б) национально-правовые нормы

В) все ответы правильные

- Информацию с

ограниченным доступом делят:

А)

государственную тайну

Б) конфиденциальную информацию

В) достоверную информацию

- Что относится к

государственной тайне?

А)

сведения, защищаемые государством в области военной, экономической …

деятельности

Б) документированная информация

В) нет правильного ответа

- Вредоносная программа —

это…

А)

программа, специально разработанная для нарушения нормального

функционирования систем

Б) упорядочение абстракций, расположение их по уровням

В) процесс разделения элементов абстракции, которые

образуют ее структуру и поведение

- Основополагающие

документы для обеспечения безопасности внутри организации:

А)

трудовой договор сотрудников

Б) должностные обязанности руководителей

В) коллективный договор

- К организационно —

административному обеспечению информации относится:

А)

взаимоотношения исполнителей

Б) подбор персонала

В) регламентация производственной деятельности

- Что относится к

организационным мероприятиям:

А)

хранение документов

Б) проведение тестирования средств защиты информации

В) пропускной режим

- Какие средства

используется на инженерных и технических мероприятиях в защите информации:

А)

аппаратные

Б) криптографические

В) физические

- Программные средства –

это…

А)

специальные программы и системы защиты информации в информационных системах

различного назначения

Б)

структура, определяющая последовательность выполнения и

взаимосвязи процессов, действий и задач на протяжении всего жизненного цикла

В) модель знаний в форме графа в основе таких моделей лежит

идея о том, что любое выражение из значений можно представить в виде

совокупности объектов и связи между ними

50. Криптографические

средства – это…

А)

средства специальные математические и алгоритмические средства защиты

информации, передаваемые по сетям связи, хранимой и обрабатываемой на

компьютерах с использованием методов шифрования

Б) специальные программы и системы защиты информации в информационных системах

различного назначения

В)

механизм, позволяющий получить новый класс на основе

существующего

Дефекты. Ошибки, сбои, отказы

Дефект — расхождение ожидаемого и фактического результата. Или дефект — отклонение фактического результата от ожиданий наблюдателя, сформированных на основе требований, спецификаций, иной документации или опыта и здравого смысла.

Ожидаемый результат — поведение системы, описанное в требованиях.

Фактический результат — поведение системы, наблюдаемое в процессе тестирования.

Ошибки совершает человек , которые приводят к возникновению дефектов в коде, которые, в свою очередь, приводят к сбоям и отказам приложения (однако сбои и отказы могут возникать и из-за внешних условий, таких как электромагнитное воздействие на оборудование и т.д.). Таким образом, упрощённо можно изобразить следующую схему

Ошибка (error , mistake) — действие человека, приводящее к некорректным результатам.

Дефект (defect, bug, problem, fault) — недостаток в компоненте или системе, способный привести к ситуации сбоя или отказа.

Дефекты могут быть в документации, настройках, входных данных и т.д.

Сбой или отказ — отклонение поведения системы от ожидаемого.

В ГОСТ 27.002-89 даны краткие определения сбоя и отказа :

Сбой — самоустраняющийся отказ или однократный отказ, устраняемый незначительным вмешательством оператора.

Отказ — событие, заключающееся в нарушении работоспособного состояния объекта.

Сбои и отказы являются тем, что тестировщик замечает в процессе тестирования и отталкиваясь от чего, проводит исследование с целью выявить дефект и его причины.

Отчёт о дефекте и его жизненный цикл

При обнаружении дефекта тестировщик создаёт отчёт о дефекте .

Отчёт о дефекте — документ, описывающий обнаруженный дефект, а также содействующий его устранению

Отчёт о дефекте пишется со следующими основными целями:

- предоставить информацию о проблеме — уведомить проектную команду и иных заинтересованных лиц о наличии проблемы, описать суть проблемы; приоритизировать проблему — определить степень опасности проблемы для проекта и желаемые сроки её устранения;

- содействовать устранению проблемы — качественный отчёт о дефекте не только предоставляет все необходимые подробности для понимания сути случившегося, но также может содержать анализ причин возникновения проблемы и рекомендации по исправлению ситуации.

Хорошо написанный отчёт о дефекте — половина решения проблемы для программиста. От полноты, корректности, аккуратности, подробности и логичности отчёта о дефекте зависит очень многое — одна и та же проблема может быть описана так, что программисту останется исправить пару строк кода, а может быть описана и так, что сам автор отчёта на следующий день не сможет понять, что же он имел в виду.

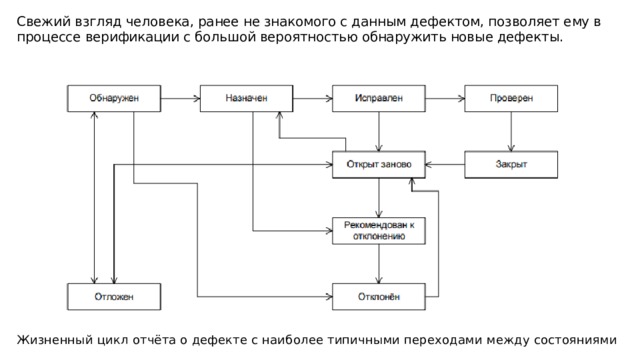

Отчёт о дефекте (и сам дефект вместе с ним) проходит определённые стадии жизненного цикла, которые схематично можно показать так (рисунок 2на следующем слайде):

- Обнаружен (submitted) — начальное состояние отчёта (иногда называется «Новый» (new)), в котором он находится сразу после создания. Некоторые средства также позволяют сначала создавать черновик (draft) и лишь потом публиковать отчёт.

- Назначен (assigned) — в это состояние отчёт переходит с момента, когда кто — то из проектной команды назначается ответственным за исправление дефекта. Назначение ответственного производится или решением лидера команды разработки, или коллегиально, или по добровольному принципу, или иным принятым в команде способом или выполняется автоматически на основе определённых правил.

- Исправлен (fixed) — в это состояние отчёт переводит ответственный за исправление дефекта член команды после выполнения соответствующих действий по исправлению.

- Проверен (verified) — в это состояние отчёт переводит тестировщик, удостоверившийся, что дефект на самом деле был устранён. Как правило, такую проверку выполняет тестировщик, изначально написавший отчёт о дефекте.

Свежий взгляд человека, ранее не знакомого с данным дефектом, позволяет ему в процессе верификации с большой вероятностью обнаружить новые дефекты.

Жизненный цикл отчёта о дефекте с наиболее типичными переходами между состояниями

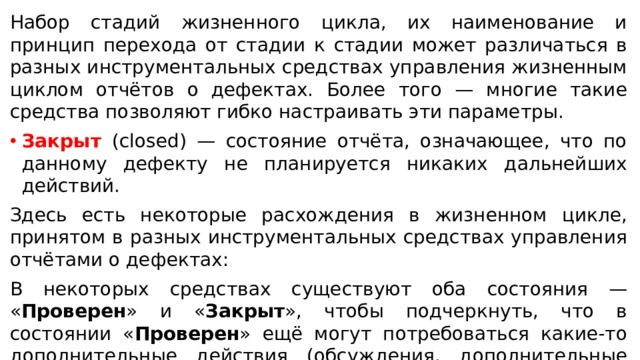

Набор стадий жизненного цикла, их наименование и принцип перехода от стадии к стадии может различаться в разных инструментальных средствах управления жизненным циклом отчётов о дефектах. Более того — многие такие средства позволяют гибко настраивать эти параметры.

- Закрыт (closed) — состояние отчёта, означающее, что по данному дефекту не планируется никаких дальнейших действий.

Здесь есть некоторые расхождения в жизненном цикле, принятом в разных инструментальных средствах управления отчётами о дефектах:

В некоторых средствах существуют оба состояния — « Проверен » и « Закрыт », чтобы подчеркнуть, что в состоянии « Проверен » ещё могут потребоваться какие-то дополнительные действия (обсуждения, дополнительные проверки) в то время как состояние « Закрыт » означает «с дефектом покончено, больше к этому вопросу не возвращаемся».

- В некоторых средствах одного из состояний нет (оно поглощается другим)

В некоторых средствах в состояние «Закрыт» или «Отклонён» отчёт о дефекте может быть переведён из множества предшествующих состояний с резолюциями наподобие:

- «Не является дефектом» — приложение так и должно работать, описанное поведение не является аномальным.

- «Дубликат» — данный дефект уже описан в другом отчёте.

- «Не удалось воспроизвести» — разработчикам не удалось воспроизвести проблему на своём оборудовании.

- «Не будет исправлено» — дефект есть, но по каким-то серьёзным причинам его решено не исправлять.

- «Невозможно исправить» — непреодолимая причина дефекта находится вне области полномочий команды разработчиков, например существует проблема в операционной системе или аппаратном обеспечении, влияние которой устранить разумными способами невозможно. В подобных случаях будет переведён в состояние «Закрыт», в некоторых — в состояние «Отклонён», в некоторых — часть случаев закреплена за состоянием «Закрыт», часть — за «Отклонён».

- Открыт заново (reopened) — в это состояние (как правило, из состояния «Исправлен») отчёт переводит тестировщик, удостоверившийся, что дефект попрежнему воспроизводится на билде, в котором он уже должен быть исправлен.

- Рекомендован к отклонению (to be declined) — в это состояние отчёт о дефекте может быть переведён из множества других состояний с целью вынести на рассмотрение вопрос об отклонении отчёта по той или иной причине. Если рекомендация является обоснованной, отчёт переводится в состояние «Отклонён» (см. следующий пункт).

- Отклонён (declined) — в это состояние отчёт переводится в случаях, подробно описанных в пункте «Закрыт», если средство управления отчётами о дефектах предполагает использование этого состояния вместо состояния «Закрыт» для тех или иных резолюций по отчёту.

- Отложен (deferred) — в это состояние отчёт переводится в случае, если исправление дефекта в ближайшее время является нерациональным или не представляется возможным, однако есть основания полагать, что скоро ситуация исправится (выйдет новая версия библиотеки, вернётся из отпуска специалист по данной технологии, изменятся требования заказчика и т.д.).

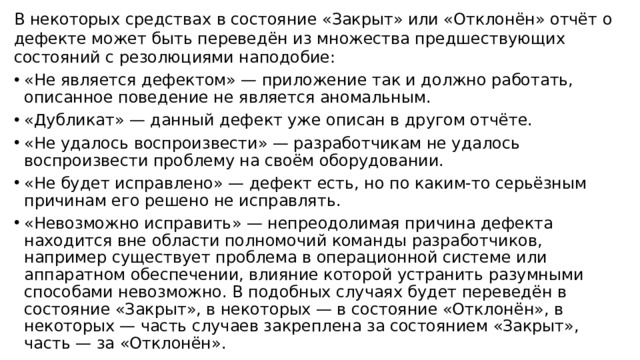

Атрибуты (поля) отчёта о дефекте

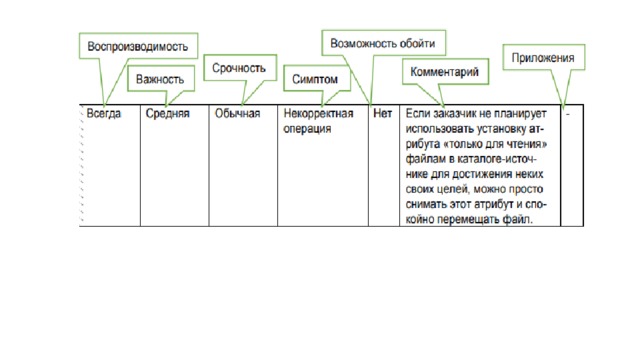

Общий вид всей структуры отчёта о дефекте представлен на рисунке

- Идентификатор представляет собой уникальное значение, позволяющее однозначно отличить один отчёт о дефекте от другого и используемое во всевозможных ссылках. В общем случае идентификатор отчёта о дефекте может представлять собой просто уникальный номер, но может быть : включать префиксы, суффиксы и иные осмысленные компоненты, позволяющие быстро определить суть дефекта и часть приложения (или требований), к которой он относится.

- Краткое описание должно в предельно лаконичной форме давать исчерпывающий ответ на вопросы «Что произошло?» «Где это произошло»? «При каких условиях это произошло?».

Например: «Отсутствует логотип на странице приветствия, если пользователь

является администратором»:

— Что произошло? Отсутствует логотип.

— Где это произошло? На странице приветствия.

— При каких условиях это произошло? Если пользователь является

администратором.

Заполнение поля « краткое описание », которое одновременно должно:

— содержать предельно краткую, но в то же время достаточную для

понимания сути проблемы информацию о дефекте;

— быть достаточно коротким, чтобы полностью помещаться на экране;

— при необходимости содержать информацию об окружении, под

которым был обнаружен дефект;

— по возможности не дублировать краткие описания других

дефектов (и даже не быть похожими на них), чтобы дефекты

было сложно перепутать или посчитать дубликатами друг друга;

— быть законченным предложением русского или английского (или

иного) языка, построенным по соответствующим правилам

грамматики.

Для создания хороших кратких описаний дефектов рекомендуется пользоваться следующим алгоритмом:

- Полноценно понять суть проблемы. До тех пор, пока у тестировщика нет чёткого понимания того, «что не работает», писать отчёт о дефекте не стоит.

- Сформулировать подробное описание

- 3. Убрать из получившегося подробного описания всё лишнее, уточнить важные детали.

4. Выделить в подробном описании слова (словосочетания, фрагменты фраз), отвечающие на вопросы, «что, где и при каких условиях случилось».

5. Оформить получившееся в пункте 4 в виде законченного грамматически правильного предложения.

6. Если предложение получилось слишком длинным, переформулировать

его, сократив длину (за счёт подбора синонимов, использования

общепринятых аббревиатур и сокращений). К слову, в английском языке

предложение почти всегда будет короче русского аналога.

Пример применения этого алгоритма.

Тестированию подвергается некое веб-приложение, поле описания товара должно допускать ввод максимум 250 символов; в процессе тестирования оказалось, что этого ограничения нет.

- Суть проблемы: исследование показало, что ни на клиентской, ни на серверной части нет никаких механизмов, проверяющих и/или ограничивающих длину введённых в поле «О товаре» данных.

- Исходный вариант подробного описания: в клиентской и серверной части приложения отсутствуют проверка и ограничение длины данных, вводимых в поле «О товаре» на странице http://testapplication/admin/goods/edit.

- Конечный вариант подробного описания:

— Фактический результат: в описании товара (поле «О товаре»,

http://testapplication/admin/goods/edit/) отсутствуют проверка и

ограничение длины вводимого текста (MAX=250 символов).

— Ожидаемый результат: в случае попытки ввода 251+ символов

выводится сообщение об ошибке.

- Определение «что, где и при каких условиях случилось»:

— Что: отсутствуют проверка и ограничение длины вводимого текста.

— Где: описание товара, поле «О товаре»,

http://testapplication/admin/goods/edit/.

— При каких условиях: – (в данном случае дефект присутствует всегда, вне

зависимости от каких бы то ни было особых условий).

- Первичная формулировка: отсутствуют проверка и ограничение максимальной длины текста, вводимого в поле «О товаре» описания товара.

- Сокращение (итоговое краткое описание): нет ограничения максимальной длины поля «О товаре». Английский вариант: no check for «О товаре» max length.

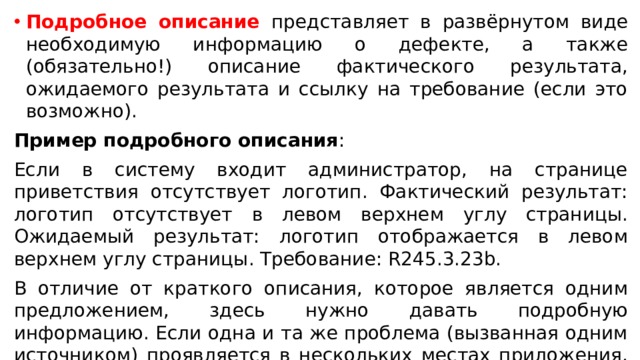

- Подробное описание представляет в развёрнутом виде необходимую информацию о дефекте, а также (обязательно!) описание фактического результата, ожидаемого результата и ссылку на требование (если это возможно).

Пример подробного описания :

Если в систему входит администратор, на странице приветствия отсутствует логотип. Фактический результат: логотип отсутствует в левом верхнем углу страницы. Ожидаемый результат: логотип отображается в левом верхнем углу страницы. Требование: R245.3.23b.

В отличие от краткого описания, которое является одним предложением, здесь нужно давать подробную информацию. Если одна и та же проблема (вызванная одним источником) проявляется в нескольких местах приложения, можно в подробном описании перечислить эти места.

- Шаги по воспроизведению описывают действия, которые необходимо выполнить для воспроизведения дефекта.

Это поле похоже на шаги тест-кейса, за исключением одного отличия: здесь действия прописываются максимально подробно, с указанием конкретных вводимых значений и самых мелких деталей, т.к. отсутствие этой информации в сложных случаях может привести к невозможности воспроизведения дефекта.

Пример шагов воспроизведения :

- Открыть http://testapplication/admin/login/.

- Авторизоваться с именем «defaultadmin» и паролем «dapassword». Дефект : в левом верхнем углу страницы отсутствует логотип (вместо него отображается пустое пространство с надписью «logo»).

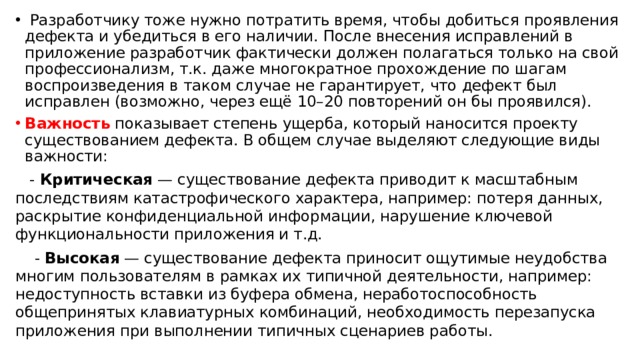

Воспроизводимость показывает, при каждом ли прохождении по шагам воспроизведения дефекта удаётся вызвать его проявление. Это поле принимает всего два значения: всегда или иногда. Можно сказать, что воспроизводимость «иногда» означает, что тестировщик не нашёл настоящую причину возникновения дефекта. Это приводит к серьёзным дополнительным сложностям в работе с дефектом:

- Тестировщику нужно потратить много времени на то, чтобы удостовериться в наличии дефекта (т.к. однократный сбой в работе приложения мог быть вызван большим количеством посторонних причин).

- Разработчику тоже нужно потратить время, чтобы добиться проявления дефекта и убедиться в его наличии. После внесения исправлений в приложение разработчик фактически должен полагаться только на свой профессионализм, т.к. даже многократное прохождение по шагам воспроизведения в таком случае не гарантирует, что дефект был исправлен (возможно, через ещё 10–20 повторений он бы проявился).

- Важность показывает степень ущерба, который наносится проекту существованием дефекта. В общем случае выделяют следующие виды важности:

— Критическая — существование дефекта приводит к масштабным последствиям катастрофического характера, например: потеря данных, раскрытие конфиденциальной информации, нарушение ключевой функциональности приложения и т.д.

— Высокая — существование дефекта приносит ощутимые неудобства многим пользователям в рамках их типичной деятельности, например: недоступность вставки из буфера обмена, неработоспособность общепринятых клавиатурных комбинаций, необходимость перезапуска приложения при выполнении типичных сценариев работы.

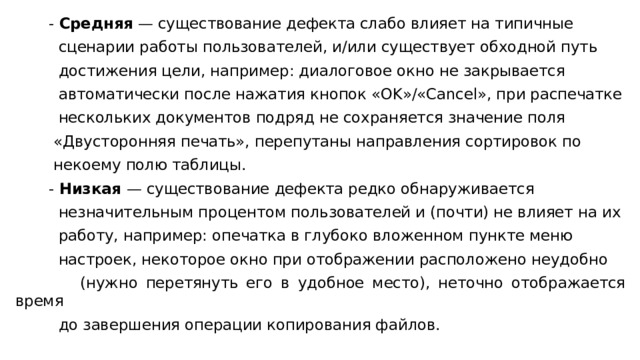

— Средняя — существование дефекта слабо влияет на типичные

сценарии работы пользователей, и/или существует обходной путь

достижения цели, например: диалоговое окно не закрывается

автоматически после нажатия кнопок «OK»/«Cancel», при распечатке

нескольких документов подряд не сохраняется значение поля

«Двусторонняя печать», перепутаны направления сортировок по

некоему полю таблицы.

— Низкая — существование дефекта редко обнаруживается

незначительным процентом пользователей и (почти) не влияет на их

работу, например: опечатка в глубоко вложенном пункте меню

настроек, некоторое окно при отображении расположено неудобно

(нужно перетянуть его в удобное место), неточно отображается время

до завершения операции копирования файлов.

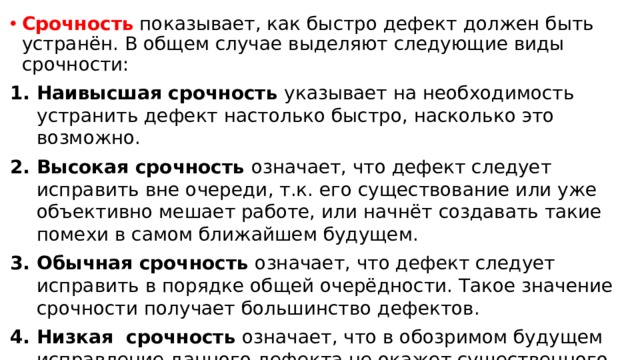

- Срочность показывает, как быстро дефект должен быть устранён. В общем случае выделяют следующие виды срочности:

- Наивысшая срочность указывает на необходимость устранить дефект настолько быстро, насколько это возможно.

- Высокая срочность означает, что дефект следует исправить вне очереди, т.к. его существование или уже объективно мешает работе, или начнёт создавать такие помехи в самом ближайшем будущем.

- Обычная срочность означает, что дефект следует исправить в порядке общей очерёдности. Такое значение срочности получает большинство дефектов.

- Низкая срочность означает, что в обозримом будущем исправление данного дефекта не окажет существенного влияния на повышение качества продукта.

- С имптом — позволяет классифицировать дефекты по их типичному проявлению. Не существует никакого общепринятого списка симптомов.

В качестве примера рассмотрим следующие значения симптомов дефекта.

- Косметический дефект — визуально заметный недостаток интерфейса, не влияющий на функциональность приложения (например, надпись на кнопке выполнена шрифтом не той гарнитуры).

- Повреждение/потеря данных — в результате возникновения дефекта искажаются, уничтожаются (или не сохраняются) некоторые данные (например, при копировании файлов копии оказываются повреждёнными).

- Проблема в документации (— дефект относится не к приложению, а к документации (например, отсутствует раздел руководства по эксплуатации).

- Некорректная операция — некоторая операция выполняется некорректно

- Проблема инсталляции — дефект проявляется на стадии установки и/или конфигурирования приложения.

- Ошибка локализации — что-то в приложении не переведено или переведено неверно на выбранный язык интерфейса.

- Нереализованная функциональность — некая функция приложения не выполняется или не может быть вызвана (например, в списке форматов для экспорта документа отсутствует несколько пунктов, которые там должны быть

- Проблема масштабируемости — при увеличении количества доступных приложению ресурсов не происходит ожидаемого прироста производительности приложения

- Низкая производительность — выполнение неких операций занимает недопустимо большое время

- Крах системы — приложение прекращает работу или теряет способность выполнять свои ключевые функции

- Неожиданное поведение — в процессе выполнения некоторой типичной операции приложение ведёт себя необычным (отличным от общепринятого) образом (например, после добавления в список новой записи активной становится не новая запись, а первая в списке).

- Недружественное поведение — поведение приложения создаёт пользователю неудобства в работе (например, на разных диалоговых окнах в разном порядке расположены кнопки «OK» и «Cancel»).

- Расхождение с требованиями — этот симптом указывают, если дефект сложно соотнести с другими симптомами, но тем не менее приложение ведёт себя не так, как описано в требованиях.

- Предложение по улучшению — во многих инструментальных средствах управления отчётами о дефектах для этого случая есть отдельный вид отчёта

Часто у одного дефекта может быть сразу несколько симптомов.

- Возможность обойти — показывает, существует ли альтернативная последовательность действий, выполнение которой позволило бы пользователю достичь поставленной цели (например, клавиатурная комбинация Ctrl+P не работает, но распечатать документ можно, выбрав соответствующие пункты в меню). В некоторых инструментальных средствах управления отчётами о дефектах это поле может просто принимать значения «Да» и «Нет», в некоторых при выборе «Да» появляется возможность описать обходной путь. Традиционно считается, что дефектам без возможности обхода стоит повысить срочность исправления.

- Комментарий— может содержать любые полезные для понимания и исправления дефекта данные.

- Вложения — представляет собой не столько поле, сколько список прикреплённых к отчёту о дефекте приложений (копий экрана, вызывающих сбой файлов и т.д.).

Тест информационная безопасность

А) предметную

Б) служебную

|

жүктеу/скачать 58,5 Kb.

|

Байланысты:

02,10,21

- Бұл бет үшін навигация:

- А) объективные Б) субъективные

- А) случайные угрозы

- А) неправильное выполнение элементом одной или нескольких функций происходящее в следствии специфического состояния

- А) такое нарушение работоспособности какого-либо элемента системы в следствии чего функции выполняются неправильно в заданный момент

Б) служебную

В) глобальную

-

Природа происхождения угроз:

А) случайные

Б) преднамеренные

В) природные

-

Предпосылки появления угроз:

А) объективные

Б) субъективные

В) преднамеренные

-

К какому виду угроз относится присвоение чужого права?

А) нарушение права собственности

Б) нарушение содержания

В) внешняя среда

-

Отказ, ошибки, сбой – это:

А) случайные угрозы

Б) преднамеренные угрозы

В) природные угрозы

-

Отказ — это…

А) нарушение работоспособности элемента системы, что приводит к невозможности выполнения им своих функций

Б) некоторая последовательность действий, необходимых для выполнения конкретного задания

В) структура, определяющая последовательность выполнения и взаимосвязи процессов

-

Ошибка – это…

А) неправильное выполнение элементом одной или нескольких функций происходящее в следствии специфического состояния

Б) нарушение работоспособности элемента системы, что приводит к невозможности выполнения им своих функций

В) негативное воздействие на программу

-

Сбой – это…

А) такое нарушение работоспособности какого-либо элемента системы в следствии чего функции выполняются неправильно в заданный момент

Б) неправильное выполнение элементом одной или нескольких функций происходящее в следствие специфического состояния

В) объект-метод

-

Побочное влияние – это…

Достарыңызбен бөлісу:

Тесты по теме — Информационная безопасность (защита информации) с ответами

Правильный вариант ответа отмечен знаком +

1) К правовым методам, обеспечивающим информационную безопасность, относятся:

— Разработка аппаратных средств обеспечения правовых данных

— Разработка и установка во всех компьютерных правовых сетях журналов учета действий

+ Разработка и конкретизация правовых нормативных актов обеспечения безопасности

2) Основными источниками угроз информационной безопасности являются все указанное в списке:

— Хищение жестких дисков, подключение к сети, инсайдерство

+ Перехват данных, хищение данных, изменение архитектуры системы

— Хищение данных, подкуп системных администраторов, нарушение регламента работы

3) Виды информационной безопасности:

+ Персональная, корпоративная, государственная

— Клиентская, серверная, сетевая

— Локальная, глобальная, смешанная

4) Цели информационной безопасности – своевременное обнаружение, предупреждение:

+ несанкционированного доступа, воздействия в сети

— инсайдерства в организации

— чрезвычайных ситуаций

5) Основные объекты информационной безопасности:

+ Компьютерные сети, базы данных

— Информационные системы, психологическое состояние пользователей

— Бизнес-ориентированные, коммерческие системы

6) Основными рисками информационной безопасности являются:

— Искажение, уменьшение объема, перекодировка информации

— Техническое вмешательство, выведение из строя оборудования сети

+ Потеря, искажение, утечка информации

7) К основным принципам обеспечения информационной безопасности относится:

+ Экономической эффективности системы безопасности

— Многоплатформенной реализации системы

— Усиления защищенности всех звеньев системы

Основными субъектами информационной безопасности являются:

— руководители, менеджеры, администраторы компаний

+ органы права, государства, бизнеса

— сетевые базы данных, фаерволлы

9) К основным функциям системы безопасности можно отнести все перечисленное:

+ Установление регламента, аудит системы, выявление рисков

— Установка новых офисных приложений, смена хостинг-компании

— Внедрение аутентификации, проверки контактных данных пользователей

тест 10) Принципом информационной безопасности является принцип недопущения:

+ Неоправданных ограничений при работе в сети (системе)

— Рисков безопасности сети, системы

— Презумпции секретности

11) Принципом политики информационной безопасности является принцип:

+ Невозможности миновать защитные средства сети (системы)

— Усиления основного звена сети, системы

— Полного блокирования доступа при риск-ситуациях

12) Принципом политики информационной безопасности является принцип:

+ Усиления защищенности самого незащищенного звена сети (системы)

— Перехода в безопасное состояние работы сети, системы

— Полного доступа пользователей ко всем ресурсам сети, системы

13) Принципом политики информационной безопасности является принцип:

+ Разделения доступа (обязанностей, привилегий) клиентам сети (системы)

— Одноуровневой защиты сети, системы

— Совместимых, однотипных программно-технических средств сети, системы

14) К основным типам средств воздействия на компьютерную сеть относится:

— Компьютерный сбой

+ Логические закладки («мины»)

— Аварийное отключение питания

15) Когда получен спам по e-mail с приложенным файлом, следует:

— Прочитать приложение, если оно не содержит ничего ценного – удалить

— Сохранить приложение в парке «Спам», выяснить затем IP-адрес генератора спама

+ Удалить письмо с приложением, не раскрывая (не читая) его

16) Принцип Кирхгофа:

— Секретность ключа определена секретностью открытого сообщения

— Секретность информации определена скоростью передачи данных

+ Секретность закрытого сообщения определяется секретностью ключа

17) ЭЦП – это:

— Электронно-цифровой преобразователь

+ Электронно-цифровая подпись

— Электронно-цифровой процессор

18) Наиболее распространены угрозы информационной безопасности корпоративной системы:

— Покупка нелицензионного ПО

+ Ошибки эксплуатации и неумышленного изменения режима работы системы

— Сознательного внедрения сетевых вирусов

19) Наиболее распространены угрозы информационной безопасности сети:

— Распределенный доступ клиент, отказ оборудования

— Моральный износ сети, инсайдерство

+ Сбой (отказ) оборудования, нелегальное копирование данных

тест_20) Наиболее распространены средства воздействия на сеть офиса:

— Слабый трафик, информационный обман, вирусы в интернет

+ Вирусы в сети, логические мины (закладки), информационный перехват

— Компьютерные сбои, изменение админстрирования, топологии

21) Утечкой информации в системе называется ситуация, характеризуемая:

+ Потерей данных в системе

— Изменением формы информации

— Изменением содержания информации

22) Свойствами информации, наиболее актуальными при обеспечении информационной безопасности являются:

+ Целостность

— Доступность

— Актуальностьl

23) Угроза информационной системе (компьютерной сети) – это:

+ Вероятное событие

— Детерминированное (всегда определенное) событие

— Событие, происходящее периодически

24) Информация, которую следует защищать (по нормативам, правилам сети, системы) называется:

— Регламентированной

— Правовой

+ Защищаемой

25) Разновидностями угроз безопасности (сети, системы) являются все перчисленное в списке:

+ Программные, технические, организационные, технологические

— Серверные, клиентские, спутниковые, наземные

— Личные, корпоративные, социальные, национальные

26) Окончательно, ответственность за защищенность данных в компьютерной сети несет:

+ Владелец сети

— Администратор сети

— Пользователь сети

27) Политика безопасности в системе (сети) – это комплекс:

+ Руководств, требований обеспечения необходимого уровня безопасности

— Инструкций, алгоритмов поведения пользователя в сети

— Нормы информационного права, соблюдаемые в сети

28) Наиболее важным при реализации защитных мер политики безопасности является:

— Аудит, анализ затрат на проведение защитных мер

— Аудит, анализ безопасности

+ Аудит, анализ уязвимостей, риск-ситуаций

⚑ Закажите написание студенческой работы!

Если возникли сложности с подготовкой студенческой работы, то можно доверить её выполнение специалистами нашей компании. Мы гарантируем исполнить заказ во время и без ошибок!

часть 9 итогового тестирования по защите информации. Тест используется для знаний студента по предмету. Мы отметили в нем верные ответы, чтобы вы смогли подготовиться к предстоящему зачету на отлично. Если у вас остались какие-то вопросы, напишите нам в онлайн-чат или на электронную почту.

Тестовый вопрос: Полную согласованность баз данных гарантирует режим тиражирования

Выберите правильный ответ:

[верно] синхронный

Тестовый вопрос: Запись определенных событий в журнал безопасности сервера называется

Выберите правильный ответ:

[верно] аудитом

Тестовый вопрос: Право управлять безопасностью СУБД и отслеживать действия пользователей дает привилегия

Выберите правильный ответ:

[верно] security

Тестовый вопрос: Преднамеренные дефекты, внесенные в программные средства для целенаправленного скрытого воздействия на ИС, называются

Выберите правильный ответ:

[верно] программными закладками

Тестовый вопрос: Из перечисленных свойств: 1) конфиденциальность; 2) восстанавливаемость; 3) доступность; 4) целостность; 5) детерминированность — безопасная система обладает

Выберите правильный ответ:

[верно] 1, 3, 4

Тестовый вопрос: Недостатком дискретных моделей политики безопасности является

Выберите правильный ответ:

[верно] статичность

Тестовый вопрос: Присоединяемое к тексту его криптографическое преобразование, которое позволяет при получении текста другим пользователем проверить авторство и подлинность сообщения, называется

Выберите правильный ответ:

[верно] электронной подписью

Тестовый вопрос: Согласно «Оранжевой книге» с объектами должны быть ассоциированы

Выберите правильный ответ:

[верно] метки безопасности

Тестовый вопрос: Согласно «Оранжевой книге» уникальные идентификаторы должны иметь

Выберите правильный ответ:

[верно] все субъекты

Тестовый вопрос: Из перечисленного: 1) оповещение о попытках нарушения защиты; 2) идентификация; 3) аутентификация; 4) учет носителей информации; 5) управление потоками информации — подсистема регистрации и учета системы защиты информации должна обеспечивать

Выберите правильный ответ:

[верно] 1, 4

Тестовый вопрос: Регистрацией пользователей СУБД занимается администратор

Выберите правильный ответ:

[верно] сервера баз данных

Тестовый вопрос: Совокупность свойств, обусловливающих пригодность информации удовлетворять определенные потребности в соответствии с ее назначением, называется

Выберите правильный ответ:

[верно] качеством информации

Тестовый вопрос: Согласно «Европейским критериям» только общая архитектура системы анализируется на уровне

Выберите правильный ответ:

[верно] Е1

Тестовый вопрос: Администратором базы данных является

Выберите правильный ответ:

[верно] любой пользователь, создавший БД

Тестовый вопрос: Из перечисленных типов: 1) перехватчики; 2) имитаторы; 3) наблюдатели; 4) фильтры; 5) заместители — все клавиатурные шпионы делятся на

Выберите правильный ответ:

[верно] 2, 4, 5

Тестовый вопрос: Проверка подлинности пользователя по предъявленному им идентификатору — это

Выберите правильный ответ:

[верно] аутентификация

Тестовый вопрос: С доступом к информационным ресурсам внутри организации связан уровень ОС

Выберите правильный ответ:

[верно] сетевой

Тестовый вопрос: Удачная криптоатака называется

Выберите правильный ответ:

[верно] взломом

Тестовый вопрос: Наукой, изучающей математические методы защиты информации путем ее преобразования, является

Выберите правильный ответ:

[верно] криптология

Тестовый вопрос: Регистрацией в системе Windows 2000 управляет

Выберите правильный ответ:

[верно] процедура winlogon

Тестовый вопрос: Выделения пользователем и администраторам только тех прав доступа, которые им необходимы это

Выберите правильный ответ:

[верно] принцип минимазации привилегий

Тестовый вопрос: Из перечисленного: 1) протоколирование; 2) тестирование программ; 3) аутентификация; 4) обработка угроз; 5) резервное копирование — группами требований к документированию системы защиты информации являются

Выберите правильный ответ:

[верно] 1, 2, 4

Тестовый вопрос: Недостатком многоуровневых моделей безопасности является

Выберите правильный ответ:

[верно] невозможность учета индивидуальных особенностей субъекта

Тестовый вопрос: Право на управление расположением сервера баз данных дает привилегия

Выберите правильный ответ:

[верно] maintain locations

Тестовый вопрос: Получение и анализ информации о состоянии ресурсов системы с помощью специальных средств контроля называется

Выберите правильный ответ:

[верно] мониторингом

Тестовый вопрос: Из перечисленных классов: 1) обнаруживаемые операционной системой при загрузке; 2) качественные и визуальные; 3) аппаратные; 4) обнаруживаемые средствами тестирования и диагностики — признаки присутствия программной закладки в компьютере можно разделить на

Выберите правильный ответ:

[верно] 2, 4

Тестовый вопрос: Из перечисленного: 1) объект ; 2) множество; 3) операция; 4) контейнер — в модели политики безопасности Лендвера сущностью могут являться

Выберите правильный ответ:

[верно] 1, 4

Тестовый вопрос: Список объектов, к которым может быть получен доступ, вместе с доменом защиты объекта называется

Выберите правильный ответ:

[верно] перечнем возможностей

Тестовый вопрос: Согласно «Оранжевой книге» минимальную защиту имеет группа критериев

Выберите правильный ответ:

[верно] D

Тестовый вопрос: Гарнтия сохранности данными правильных значений, которая обеспечивается запретом для неавторизованных пользователей каким-либо образом модифицировать, разрушать или создавать данные — это

Выберите правильный ответ:

[верно] целостность

Тестовый вопрос: Из перечисленного: 1) администраторы; 2) пользователи; 3) задания; 4) терминалы; 5) программы; 6) файлы — модель политики безопасности Адепт-50 рассматривает следующие группы безопасности

Выберите правильный ответ:

[верно] 2, 3, 4, 6

Тестовый вопрос: Из перечисленного: 1) занижение уровня секретности; 2) завышение уровня секретности; 3) запись вслепую; 4) лишняя запись; 5) удаленная запись; 6) привилегированные субъекты — проблемами модели Белла-ЛаПадула являются

Выберите правильный ответ:

[верно] 2, 3, 5, 6

Тестовый вопрос: Из перечисленного: 1) эффективность; 2) корректность; 3) унификация; 4) конфиденциальность — аспектами адекватности средств защиты являются

Выберите правильный ответ:

[верно] 1, 2

Тестовый вопрос: Из перечисленного: 1) идентификация и аутентификация; 2) регистрация и учет; 3) непрерывность защиты; 4) политика безопасности — согласно «Оранжевой книге» требованиями в области аудита являются

Выберите правильный ответ:

[верно] 1, 2

Тестовый вопрос: Из перечисленного: 1) случайная; 2) преднамеренная; 3) стихийная; 4) детерминированная; 5) объективная; 6) субъективная — угрозы безопасности по природе происхождения классифицируются как

Выберите правильный ответ:

[верно] 1, 2

Тестовый вопрос: Оконечное устройство канала связи, через которое процесс может передавать или получать данные, называется

Выберите правильный ответ:

[верно] сокетом

Тестовый вопрос: Содержанием параметра угрозы безопасности информации «конфиденциальность» является

Выберите правильный ответ:

[верно] несанкционированное получение

Тестовый вопрос: Конфигурация из нескольких компьютеров, выполняющих общее приложение, называется

Выберите правильный ответ:

[верно] кластером

Тестовый вопрос: Достоинством модели политики безопасности на основе анализа угроз системе является

Выберите правильный ответ:

[верно] числовая вероятностная оценка надежности

Тестовый вопрос: Трояские программы — это

Выберите правильный ответ:

[верно] часть программы с известными пользователю функциями, способная выполнять действия с целью причинения определенного ущерба

⚑ Успей сделать заказ со скидкой!

Если в течении 5 минут, вы оформите заявку на сайте, то получите гарантированную скидку. По истечению времени, кнопка исчезнет, поэтому поторопитесь!

Тестирование по безопасности информационных технологий и защите персональных данных

Количество вопросов: 30

Вопрос 1. В каком случае правильно перечислены все основные причины возникновения антропогенных угроз (угроз «человеческого фактора») в АИС?

1) Аварии, сбои и отказы оборудования, ошибки разработки, ошибки эксплуатации и преднамеренные действия нарушителей;

2) Стихийные бедствия, сбои и отказы оборудования, ошибки эксплуатации, преднамеренные действия нарушителей;

3) Ошибки проектирования и разработки, ошибки эксплуатации, преднамеренные действия нарушителей;

4) Природные явления, сбои и отказы оборудования, ошибки и преднамеренные действия людей;

5) Сбои и отказы оборудования, ошибки и преднамеренные действия людей.

Вопрос 2. Дайте определение понятию «Целостность»

Вопрос 3. Какова главная (конечная) цель защиты автоматизированной информационной системы (АИС) Компании?

Вопрос 4. Какой принцип лежит в основе эффективного применения защитного механизма «разграничение доступа субъектов к объектам»?

Вопрос 5. Безопасность — это:

Вопрос 6. Действие Федерального закона №152-ФЗ «О персональных данных» не распространяется на отношения, возникающие при:

Вопрос 7. Какие статьи Уголовного Кодекса РФ определяют ответственность за преступления в сфере компьютерной информации?

1) 138, 165, 183;

2) 272, 273, 274;

3) 138, 183, 189;

4) 182, 183, 184;

5) 227, 228, 229

Вопрос 8. Обладатель информации, оператор информационной системы обязан обеспечить:

Вопрос 9. С какого возраста предусмотрена уголовная ответственность за преступления в сфере компьютерной информации?

Вопрос 10. Информация составляет служебную или коммерческую тайну в случае:

Вопрос 11. Что такое «коммерческая тайна» (в соответствии с ФЗ «О коммерческой тайне»)?

1) Вид информации определенного уровня конфиденциальности (научно-техническая, технологическая, производственная, финансово-экономическая или иная информация, которая имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к которой нет свободного доступа на законном основании и в отношении которой обладателем такой информации введен режим коммерческой тайны).;

2) Свойство (конфиденциальность) информации, позволяющей ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду.;

3) Режим, при котором ознакомление определенных лиц с информацией, составляющей коммерческую тайну, с согласия ее обладателя или на ином законном основании при условии сохранения конфиденциальности этой информации.;

4) Правовые, организационные, технические и иные принимаемые обладателем информации, составляющей коммерческую тайну, меры по охране конфиденциальности информации

Вопрос 12. Предоставление информации, составляющей коммерческую тайну – это передача информации, составляющей коммерческую тайну и зафиксированной на материальном носителе, ее обладателем:

Вопрос 13. Что такое «гриф конфиденциальности»?

Вопрос 14. Что такое «конфиденциальное делопроизводство»?

Вопрос 15. Что такое «конфиденциальная информация»?

Вопрос 16. Кто такой обладатель информации?

Вопрос 17. Получение работодателем персональных данных работника у третьей стороны возможно

Вопрос 18. Оператор персональных данных это

Вопрос 19. Требования Федерального закона «О персональных данных» не распространяются на:

Вопрос 20. В общедоступные источники персональные данные включаются в случае

Вопрос 21. Обязанность предоставить доказательство получения согласия субъекта персональных данных на обработку его персональных данных возлагается на

Вопрос 22. Конфиденциальность персональных данных это

Вопрос 23. Персональные данные — это

Вопрос 24. Уничтожение персональных данных производится

Вопрос 25. Целью Федерального закона «О персональных данных» является:

Вопрос 26. Когда согласие может быть только письменным

Вопрос 27. К специальным категориям персональных данных относятся данные, содержащие

Вопрос 28. Работодатель вправе получать и обрабатывать данные о частной жизни работника

Вопрос 29. Уполномоченным органом по защите прав субъектов персональных данных является

Вопрос 30. Обработка биометрических персональных данных возможна

Защита ГИС — не равно защите персональных данных

В РФ существует порядка 100 государственных информационных систем, они подразделяются на федеральные и региональные. Организация, работающая с какой-либо из этих систем, обязана выполнять требования к защите данных, которые в ней обрабатываются. В зависимости от классификации, к разным информационным системам предъявляются разные требования, за несоблюдение которых применяются санкции — от штрафа до более серьезных мер.

Работа всех информационных систем в РФ определяется Федеральным законом от 27.07.2006 № 149-ФЗ (ред. от 21.07.2014) «Об информации, информационных технологиях и о защите информации» (27 июля 2006 г.). В статье 14 этого закона дается подробное описание ГИСов. К операторам государственных ИС, в которых ведется обработка информации ограниченного доступа (не содержащей сведений, составляющих государственную тайну), предъявляются требования, изложенные в Приказе ФСТЭК России от 11 февраля 2013 г. № 17 «Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах».

Напомним, что оператор — гражданин или юридическое лицо, осуществляющие деятельность по эксплуатации информационной системы, в том числе по обработке информации, содержащейся в ее базах данных.

Если организация подключена к государственной информационной системе, то приказ ФСТЭК № 17 обязывает аттестовать систему, а для защиты информации должны применяться только сертифицированные средства защиты информации (имеющие действующие сертификаты ФСТЭК или ФСБ).

Нередки случаи, когда оператор информационной системы ошибочно относит ее к ГИСам, в то время как она таковой не является. В итоге к системе применяются избыточные меры по защите. Например, если по ошибке оператор информационной системы персональных данных классифицировал ее как государственную, ему придется выполнить более жесткие требования к безопасности обрабатываемой информации, чем того требует закон. Тем временем требования к защите информационных систем персональных данных, которые регулирует приказ ФСТЭК № 21, менее жесткие и не обязывают аттестовать систему.

На практике не всегда понятно, является ли система, к которой необходимо подключиться, государственной, и, следовательно, какие меры по построению защиты информации необходимо предпринять. Тем не менее план проверок контролирующих органов растет, планомерно увеличиваются штрафы.

Как отличить ГИС от неГИС

Государственная информационная система создается, когда необходимо обеспечить:

- реализацию полномочий госорганов;

- информационный обмен между госорганами;

- достижение иных установленных федеральными законами целей.

Понять, что информационная система относится к государственной, можно, используя следующий алгоритм:

- Узнать, есть ли законодательный акт, предписывающий создание информационной системы.

- Проверить наличие системы в Реестре федеральных государственных информационных систем. Подобные реестры существуют на уровне субъектов Федерации.

- Обратить внимание на назначение системы. Косвенным признаком отнесения системы к ГИС будет описание полномочий, которые она реализует. Например, каждая администрация Республики Башкортостан имеет свой устав, который в том числе описывает полномочия органов местного самоуправления. ИС «Учет граждан, нуждающихся в жилых помещениях на территории Республики Башкортостан» создана для реализации таких полномочий администраций, как «принятие и организация выполнения планов и программ комплексного социально-экономического развития муниципального района», и является ГИС.

Если система подразумевает обмен информацией между госорганами, она также с высокой долей вероятности будет государственной (например, система межведомственного электронного документооборота).

Это ГИС. Что делать?

Приказ ФСТЭК 17 предписывает проведение следующих мероприятий по защите информации к операторам ГИС:

- формирование требований к защите информации, содержащейся в информационной системе;

- разработка системы защиты информации информационной системы;

- внедрение системы защиты информации информационной системы;

- аттестация информационной системы по требованиям защиты информации (далее — аттестация ИСПДн) и ввод ее в действие;

- обеспечение защиты информации в ходе эксплуатации аттестованной информационной системы;

- обеспечение защиты информации при выводе из эксплуатации аттестованной информационной системы или после принятия решения об окончании обработки информации.

Организации, которые подключены к государственным информационным системам, должны выполнить следующие действия:

1. Провести классификацию ИС и определить угрозы безопасности.

Классификация ИС проводится в соответствии с пунктом 14.2 17 приказа ФСТЭК.

Угрозы безопасности информации определяются по результатам

- оценки возможностей нарушителей;

- анализа возможных уязвимостей информационной системы;

- анализа (или моделирования) возможных способов реализации угроз безопасности информации;

- оценки последствий от нарушения свойств безопасности информации (конфиденциальности, целостности, доступности).

2. Сформировать требования к системе обработки информации.

Требования к системе должны содержать:

- цель и задачи обеспечения защиты информации в информационной системе;

- класс защищенности информационной системы;

- перечень нормативных правовых актов, методических документов и национальных стандартов, которым должна соответствовать информационная система;

- перечень объектов защиты информационной системы;

- требования к мерам и средствам защиты информации, применяемым в информационной системе.

3. Разработать систему защиты информации информационной системы.

Для этого необходимо провести:

- проектирование системы защиты информации информационной системы;

- разработку эксплуатационной документации на систему защиты информации информационной системы;

- макетирование и тестирование системы защиты информации информационной системы.

4. Провести внедрение системы защиты информации информационной системы, а именно:

- установку и настройку средств защиты информации в информационной системе;

- разработку документов, определяющих правила и процедуры, реализуемые оператором для обеспечения защиты информации в информационной системе в ходе ее эксплуатации (далее — организационно-распорядительные документы по защите информации);

- внедрение организационных мер защиты информации;

- предварительные испытания системы защиты информации информационной системы;

- опытную эксплуатацию системы защиты информации информационной системы;

- проверку построенной системы защиты информации на уязвимость;

- приемочные испытания системы защиты информации информационной системы.

5. Аттестовать ИСПДн:

- провести аттестационные испытания;

- получить на руки аттестат соответствия.

Существует распространенное мнение, что для прохождения проверки контролирующих органов достаточно наличия организационно-распорядительных документов, поэтому операторы ГИС зачастую пренебрегают внедрением средств защиты. Действительно, Роскомнадзор уделяет пристальное внимание именно документам и реализации организационно-распорядительных мер по защите ПДн в организации. Однако в случае возникновения вопросов к проверке могут быть привлечены специалисты из ФСТЭК и ФСБ. При этом ФСТЭК очень внимательно смотрит на состав технической защиты информации и проверяет правильность составления модели угроз, а ФСБ проверяет реализацию требований, касающихся использования средств криптографической защиты информации.

Олег Нечеухин, эксперт по защите информационных систем, «Контур-Безопасность»

Не пропустите новые

публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

UCHEES.RU — помощь студентам и школьникам

Отказ, ошибки, сбой – это: А) случайные угрозы Б) преднамеренные угрозы В) природные угрозы

В 17:12 поступил вопрос в раздел Разное, который вызвал затруднения у обучающегося.

Вопрос вызвавший трудности

Отказ, ошибки, сбой – это: А) случайные угрозы Б) преднамеренные угрозы В) природные угрозы

Ответ подготовленный экспертами Учись.Ru

Для того чтобы дать полноценный ответ, был привлечен специалист, который хорошо разбирается требуемой тематике «Разное». Ваш вопрос звучал следующим образом: Отказ, ошибки, сбой – это: А) случайные угрозы Б) преднамеренные угрозы В) природные угрозы

После проведенного совещания с другими специалистами нашего сервиса, мы склонны полагать, что правильный ответ на заданный вами вопрос будет звучать следующим образом:

А) случайные угрозы

НЕСКОЛЬКО СЛОВ ОБ АВТОРЕ ЭТОГО ОТВЕТА:

Работы, которые я готовлю для студентов, преподаватели всегда оценивают на отлично. Я занимаюсь написанием студенческих работ уже более 4-х лет. За это время, мне еще ни разу не возвращали выполненную работу на доработку! Если вы желаете заказать у меня помощь оставьте заявку на этом сайте. Ознакомиться с отзывами моих клиентов можно на этой странице.

Козлова Ядвига Федосеевна — автор студенческих работ, заработанная сумма за прошлый месяц 58 559 рублей. Её работа началась с того, что она просто откликнулась на эту вакансию

ПОМОГАЕМ УЧИТЬСЯ НА ОТЛИЧНО!

Выполняем ученические работы любой сложности на заказ. Гарантируем низкие цены и высокое качество.

Деятельность компании в цифрах:

Зачтено оказывает услуги помощи студентам с 1999 года. За все время деятельности мы выполнили более 400 тысяч работ. Написанные нами работы все были успешно защищены и сданы. К настоящему моменту наши офисы работают в 40 городах.

Площадка Учись.Ru разработана специально для студентов и школьников. Здесь можно найти ответы на вопросы по гуманитарным, техническим, естественным, общественным, прикладным и прочим наукам. Если же ответ не удается найти, то можно задать свой вопрос экспертам. С нами сотрудничают преподаватели школ, колледжей, университетов, которые с радостью помогут вам. Помощь студентам и школьникам оказывается круглосуточно. С Учись.Ru обучение станет в несколько раз проще, так как здесь можно не только получить ответ на свой вопрос, но расширить свои знания изучая ответы экспертов по различным направлениям науки.

2020 — 2023 — UCHEES.RU