Written on . Posted in Накопители

Страница 4 из 10

Ошибки пользователей и системных администраторов

Как мы уже говорили, человеку свойственно ошибаться. Разумеется, это касается не только программистов, оставляющих ошибки в своих программах, но и пользователей и системных администраторов.

Случайное удаление файлов или каталогов

Наиболее распространенная ошибка пользователя — случайное удаление файла или папки с файлами. Одно неверное движение мыши — и дело сделано. Бывает, что даже опытные системные администраторы совершают такую ошибку.

Застраховаться от случайного удаления файла или каталога, расположенного на локальном диске рабочей станции, позволяет обычная «мусорная корзина» (Recycle Bin) ОС Microsoft Windows. Можно дополнительно установить одну из продвинутых версий корзины, например, Norton Protected Recycle Bin. В большинстве случаев удаленные файлы оказываются в этой корзине, откуда их легко восстановить. Тем не менее, ряд программ игнорируют корзину, удаляя файлы без возможности восстановления.

Сходная проблема возникает и в том случае, если пользователь случайно удалил файл или папку в сетевом каталоге, расположенном на дисках сервера. При этом мусорная корзина, установленная на рабочей станции, никак не поможет в восстановлении файлов, удаленных из сетевых каталогов.

Тем не менее, даже если удаленный файл отсутствует в корзине или корзина была по ошибке опорожнена, ситуацию еще можно исправить, если после стирания не добавлять на диск новые файлы. Для восстановления файлов можно использовать специальные утилиты, например, EraseUndo for NTFS (созданную одним из авторов этой статьи для восстановления файлов, удаленных из разделов файловой системы NTFS) или Easy Recovery, способную восстанавливать файлы и в разделах FAT16/FAT32.

Ошибки в технологии резервного копирования данных

Без преувеличения можно сказать, что единственный по настоящему надежный способ обеспечения сохранности данных — это их периодическое резервное копирование на сменные носители, такие как магнитные ленты, магнитооптические диски, диски CD-R и т.д.

Почему единственный? Потому, что на сегодняшний день и аппаратное, и программное обеспечение компьютерных систем ненадежно. Пользователи и системные администраторы тоже ненадежны, так как могут ошибаться. Если же у Вас есть актуальная резервная копия данных, то с нее данные можно быстро восстановить.

Почему необходимо выполнять копирование на сменные носители данных? Причина этого в том, что, только вынув носитель данных из компьютера и убрав его в надежное место, Вы можете быть уверены, что «сошедшая с ума» ОС, вирус, а также кто-то из пользователей или системных администраторов не испортит записанные на нем данные.

Некоторые недальновидные пользователи и системные администраторы копируют файлы в другой раздел того же самого жесткого диска, на котором хранятся их актуальные экземпляры, или на другой физический диск. Хотя копирование данных на другой диск и может помочь, если исходный станет неисправным, от ошибок в ОС, программах или от нашествия компьютерных вирусов такие меры не спасут.

Очень важно правильно выбрать периодичность резервного копирования. При этом надо исходить из периодичности обновления информации на дисках, а также из необходимой степени надежности. Если данные обновляются часто, можно выполнять копирование, например, каждый день на новые носители с циклом от 3 до 7 дней. Кроме того, дополнительно можно делать (и хранить отдельно) недельные и месячные копии. На все это может потребоваться довольно много магнитных лент, однако затраты не будут напрасными. Обладая таким многодневным архивом, вы сможете при необходимости поднять любую версию файлов, если окажется, что актуальная копия оказалась уничтоженной несколько дней назад.

Если к сохранности данных предъявляются повышенные требования, имеет смысл установить для копирования сразу два стримера и копировать одновременно на две магнитные ленты. Если одна из лент не прочитается, у вас останется другая.

Хотя для выполнения резервного копирования в простейших случаях можно использовать встроенные средства ОС, например, Windows NT Backup, лучше установить одну из серьезных систем резервного копирования, такую как ArcServe. В этом случае на один стример можно выгрузить данные со всех серверов и рабочих станций сети, а также выбрать нужный вам график выполнения копирования.

Чтобы быть уверенным в том, что резервное копирование действительно завершилось без ошибок, необходимо внимательно просмотреть журнал программы, выполняющей копирование. Если речь идет о крупной сети или об архивировании важных данных, то такую операцию необходимо выполнять каждый день, например, утром.

Обязательно попробуйте восстановить сделанную резервную копию, желательно на другой диск или другой сервер. А лучше всего проделывать операцию пробного восстановления на регулярной основе.

Многим системным администраторам наши советы по резервному копированию могут показаться банальными, однако в большинстве случаев потери данных связаны именно с тем, что резервное копирование либо не выполнялось совсем, либо выполнялось неправильно.

Известны случаи, когда руководители компаний пытались сэкономить несколько тысяч долларов на покупке качественного стримера и ПО к нему и при этом теряли сопоставимые суммы на восстановлении разрушенных данных. Что характерно, после первого же случая такие руководители покупали стример. Вот уж воистину — скупой платит дважды.

В том случае, когда покупка дорогостоящего стримера вам абсолютно не по карману, рассмотрите возможность архивирования данных на таких устройствах, как ZIP, магнитооптические диски, диски CD-R, CD-RW, и, в крайнем случае, на обычных дискетах.

Если данные уже пропали

Тогда эти данные придется восстанавливать. Скажем сразу, что восстановление файловой системы вручную доступно только опытным пользователям. Если вы не знакомы в деталях со структурой файловых систем, для восстановления потерянных данных лучше всего обратиться к специалистам.

Принимая решение о том, кому доверить восстановление данных, учтите, что стоимость данных, хранящихся на дисках компьютера, может многократно превышать стоимость самого компьютера. При этом прикиньте, во что обойдется вам повторный ввод данных с учетом зарплаты сотрудников, а также убытков, связанных с задержкой в работе компьютерной системы.

Результат проведения восстановительных работ во многом зависит от того, что вы успеете или чего не успеете предпринять, прежде чем носители с разрушенной информацией окажутся в службе восстановления данных. Для того, чтобы не осложнить ситуацию неумелыми действиями, мы рекомендуем вам при возникновении аварийной ситуации соблюдать несколько простых правил.

Рассматриваемые ошибки в основном взяты из жизни системного администратора, но знание об их существовании может быть полезно многим администраторам: сетевым, баз данных и так далее.

Массовое изменение параметров.

Римляне говорили: «festina lente (поспешай медленно)». Ошибка состоит в том, что, торопясь, админ меняет одновременно несколько параметров и это часто приводит к ошибкам в работе сервера или сервиса. Узнать потом какой именно параметр привёл к ошибке труднее, нежели при осторожной правке параметров по очереди с рестартом для проверки.

Единственное значение.

Есть параметры, которые позволяют указать несколько значений, но админ по ряду причин указывает только одно. Уже стало классическим примером-ошибкой указание гугловского DNS с красивым IP адресом 8.8.8.8 единственным forwardes в настройках Bind. Редкая, но бывающая, недоступность 8.8.8.8 и вот снова вопли админов — «сломался DNS во всём мире».

Не обновляться.

Многие админы любят шутку:

Сидит программист глубоко в отладке. Подходит сынишка:

— Папа, почему солнышко каждый день встает на востоке, а садится на западе?

— Ты это проверял?

— Проверял.

— Хорошо проверял?

— Хорошо.

— Работает?

— Работает.

— Каждый день работает?

— Да, каждый день.

— Тогда ради бога, сынок, ничего не трогай, ничего не меняй!!!

«Ничего не трогай, ничего не меняй» — становится краеугольным камнем при построении систем у таких админов. Создаётся система, как бы замороженная во времени в тех версиях ПО, которые были на дату создания. Но система работает не в сферическом вакууме! Рано или поздно жизнь или вздрюченный хакерами сервер заставит начать обновление и тут будут проблемы. Если вы любите хвастать uptime серверов и слово обновление вызывает у вас страх, то вы точно делаете неправильно!

Отсутствие резервных копий.

Резервные копии? Нет, не слышал. Есть два типа админов, которые: 1) делают backup и 2) уже делают backup.

Только не наступите на традиционные ошибки:

- Резервная копия физически должна быть размещена НЕ там где и сохраняемый объект.

- RAID — это не backup.

- Тестируйте свои резервные копии.

Не время дорого, пора.

Самое плохое время для администрирования, читай в скобках делать правки: конец пятницы и понедельник. Конец пятницы, подразумевая что вы не работаете в субботу и воскресенье, оставляет мало время на тестирование изменённой системы самой жизнью-временем. Многие системы типа DNS имеют многочасовые таймауты, которые могут сыграть с вами злую шутку, начав действовать после ухода вас с работы. Не приведу вам авторитетную ссылку, но слышал где-то, что большинство техногенных катастроф произошли так: в дни отдыха в субботу и воскресение в голову приходит просто гениальная мысль, которую все спешат реализовать в понедельник. Хотите править работу своих систем? Начните шалить со вторника! Это стало моим правилом, чего и вам советую.

Проверяйте команды.

Есть очень опасные команды, удаляющие данные. Реально можно ошибиться в параметрах или не полностью понимать механизм wildcard/regexp. Некоторые операционные системы типа Linux чувствительны к регистру файлов и для них file.txt и File.txt разные сущности. У каждой опасной команды есть безопасный «двойник». Удаляете файлы через rm? Замените на ls. Удаляете в базе данных DELETE FROM? Сделайте всё тоже самое, но SELECT * FROM. Оцените будущий вывод: имена, количество удаляемого. Верный вывод? Вы на том сервере?

Не мониторится состояние систем.

Есть шутка, что хороший электрик тот кто много спит. Смысл в том, что всё работает исправно и работают остальные. Смело отношу работу админа к таким же работам фундаментального порядка, на базе которого уже идёт работа других людей, пользующихся сервисами. У многих работа админа чередуется всплесками активной работы над внедрением и плато спокойствия в режиме диспетчера-наблюдателя.

Используйте систему мониторинга, которая позволит вам сладко спать, пробуждая при отклонениях параметров систем.

Шучу конечно, но реально не понимаю, как можно без систем мониторинга определить не происходят ли по ночам внештатные ситуации, которые могут больно ударить прямо сейчас? Рекомендую Zabbix. Серьёзная система, со своим видением будущего и планами на него.

Удалёнка не рулит.

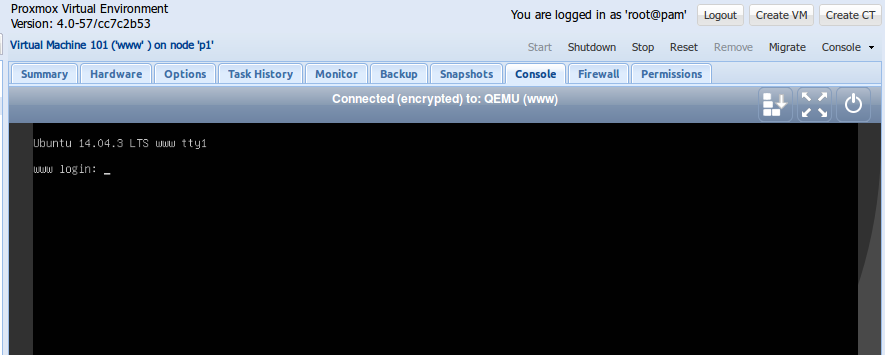

SSH для Linux серверов, RDP для Windows. Удобно и приятно админить сервера, которые мирно гудят себе в своих серверных. Только при обновлении, перезагрузке или настройке файрвола не отлетите от сервера навсегда? Физический доступ к оборудованию может и отсутствовать. Есть различные технологии, которые помогут-подстрахуют: KVM over IP (IPKVM), Integrated Lights-Out (iLO), консоль к виртуальному серверу средствами вашего гипервизора и другие.

Нет плана.

Очень часто работы по внедрению, обновлению, обслуживанию ведутся без плана, черновика с опорными пунктами. Админ часто самонадеянно проводит работы, не идя по некоторому списку и не ведя журнал действий. Что нужно будет сделать? Какие команды нужно ввести? Что изменится? Как и что забакапить? Что делать, если пойдёт всё не так? Вот небольшой список, который нужно держать перед глазами, чётко всё фиксируя, а не надеясь на русское авось.

Наплевательское отношение к безопасности.

Безопасность — это не программа и не железяка. Безопасность — это итерационный и постоянный процесс. Вы смотрите на свои системы, видите «слабые» места, удаляете-исправляете их и всё повторяется. Безопасность — это когда вам не даёт спать параметр 0.0.0.0 в конфигурационном файле и вы всегда хотели указать конкретный интерфейс, так как на другом это может быть опасно и излишне. Безопасность — когда вы задаёте маску CIDR настолько узкую, что мышь не проскочит. Безопасность — когда вы вздрагиваете при виде масок user@’%’ MySQL сервера. Безопасность — это настроенное журналирование, реагирующее на инциденты, связанные с неудачными попытками входа, сменой паролей и т.д.

Если бы сам за долгое время админства не прошёл по этим граблям сам, получая по лбу от граблей и от начальства, то не смог бы сейчас выдать их. Хочу выразить свою благодарность друзьям-админам, чьи советы и помощь бесценны для меня. Дмитрий Перцев aka davaeron, который умеет в исходниках проекта найти ответы, и Роман Мизгирёв aka ХулиМяу — СПАСИБО!

Дата последней правки: 2016-01-25 09:49:53

Типичные проблемы и их решения при работе с системным администратором

Опубликовано 30.06.2023

Содержание:

- 1 Проблемы с безопасностью данных и информационной системы:

- 2 Проблемы с производительностью серверов и сети:

- 3 Проблемы с поддержкой пользователей и решением технических проблем:

- 4 Решение проблем с системным администратором с помощью ИТ аутсорсинга

- 5 Заключение

При работе с системным администратором могут возникать различные проблемы, связанные с безопасностью данных и информационной системы, производительностью серверов и сети, а также поддержкой пользователей и решением технических проблем. В этой статье мы рассмотрим эти проблемы более подробно и предложим решения для их устранения.

Проблемы с безопасностью данных и информационной системы:

Одной из основных задач системного администратора является обеспечение безопасности данных и информационной системы организации. Возможные проблемы, с которыми можно столкнуться, включают в себя:

- Недостаточная защита от внешних угроз, таких как вирусы, хакерские атаки или вредоносное ПО. Решение: установка и настройка антивирусного программного обеспечения, межсетевых экранов и других средств защиты.

- Утечка конфиденциальной информации или несанкционированный доступ к данным. Решение: регулярное обновление паролей, установка системы контроля доступа, шифрование данных и резервное копирование.

- Отказ в обслуживании или сбои в работе информационной системы. Решение: регулярное обновление программного обеспечения, мониторинг состояния системы и резервное копирование данных.

Проблемы с производительностью серверов и сети:

Эффективная работа серверов и сети является ключевым фактором для успешной работы организации. Возможные проблемы, связанные с производительностью, включают:

- Замедление работы серверов или сети. Решение: оптимизация настроек серверов и сетевого оборудования, устранение узких мест и увеличение пропускной способности.

- Недостаточное количество ресурсов для обработки запросов пользователей. Решение: масштабирование серверов и сети, добавление дополнительных ресурсов, оптимизация программного обеспечения.

- Неправильная конфигурация или настройка серверов и сети. Решение: проведение аудита и диагностики системы, исправление ошибок конфигурации, установка и настройка необходимых обновлений.

Проблемы с поддержкой пользователей и решением технических проблем:

Системный администратор также отвечает за поддержку пользователей и решение технических проблем, с которыми они могут столкнуться. Возможные проблемы включают:

- Недостаточное знание пользователей о работе с информационной системой. Решение: проведение обучения и тренингов для пользователей, предоставление документации и инструкций.

- Технические проблемы, такие как сбои программного обеспечения или проблемы с подключением к сети. Решение: быстрое реагирование на запросы пользователей, диагностика и устранение проблем, обновление и настройка программного обеспечения.

Решение проблем с системным администратором с помощью ИТ аутсорсинга

ИТ аутсорсинг – это стратегия, при которой организация передает часть или всю свою ИТ инфраструктуру и задачи по управлению информационными технологиями внешнему поставщику услуг. Это может быть особенно полезно для компаний, у которых нет достаточных ресурсов или опыта для эффективного управления своей ИТ инфраструктурой.

ИТ аутсорсинг является эффективным способом решения проблем, связанных с работой системного администратора. Он позволяет компаниям получить доступ к опытным специалистам, улучшить безопасность данных и информационной системы, повысить производительность серверов и сети, а также обеспечить поддержку пользователей и решение технических проблем. ИТ аутсорсинг может стать надежным партнером для вашей организации и обеспечить эффективную работу вашего бизнеса. Про преимущества и недостатки ИТ аутсорсинга вы можете посмотреть в нашей предыдущей статье.

Заключение

При работе с системным администратором могут возникать различные проблемы, связанные с безопасностью данных и информационной системы, производительностью серверов и сети, а также поддержкой пользователей и решением технических проблем. Однако, правильный выбор системного администратора или компании на аутсорсинге, а также регулярное обслуживание системы помогут предотвратить многие из этих проблем и обеспечить эффективную работу организации. Компания “АйТи Спектр” оказывает услуги по комплексному ИТ аутсорсингу более 14 лет. В штате 15 квалифицированных специалистов, с сертификатами в различных ИТ направления. Предлагаем комплексные услуги по обслуживанию ИТ-инфраструктуры для малого и среднего бизнеса. Работаем по принципу “одного окна”, все ИТ вопросы берем на себя (компьютеры, серверы и серверное оборудование, сети, оргтехника, телефония, видеонаблюдение, 1С и многое другое)

Вам знакомо выражение: «Не чини, коли не поломано»?

Если да, то вы знаете, что иногда лучше

не вмешиваться в сложившуюся ситуацию.

Но ни один настоящий сисадмин не в состоянии

спокойно смотреть на новые «примочки» и удержаться

от того, чтобы не «потыкать» их и попробовать

применить на практике. Именно так мы вышли на тот

уровень, где сейчас находимся, и теперь планируем перебраться

на еще более высокий уровень. Однако тыкать острой палкой

в незнакомый предмет — не всегда безопасное

занятие.

Мы составили список из 21 распространенной

ошибки, которая не раз даст о себе знать. Наш совет:

пробуя что-то новое, не забывайте думать о последствиях!

Они могут быть самыми разными.

1. Анонимный доступ и FTP

Каждый, кто хоть раз создавал веб-сайт с использованием

FTP, разрешал анонимный доступ и выкладывал свой сайт

в Интернет, получил несколько уроков. Если вы разрешаете

анонимный доступ, будьте готовы к тому, что очень скоро ваш

сайт превратится в хостинг для пиратских программ

и фильмов. Никогда не разрешайте анонимный доступ, даже

во внутренней сети. В противном случае, у вас быстро

закончится пространство на диске и трафик.

2. «Всем — полный контроль»

Вплоть до последних версий Windows, каждый раз как

вы создавали общую папку, по умолчанию

в ее настройках была активирована опция «Всем —

полный контроль». Многие из этих устаревших систем

используются и по сей день. Хуже того, многие сисадмины

до сих пор оставляют эту опцию включенной по умолчанию

в современных операционных системах, полагая, что дать всем

возможность полностью контролировать каталог — это правильно!

Рекомендуем вам перестать раздавать подобные привилегии направо

и налево!

3. «Ответить всем»

Да, иногда действительно бывает необходимо отправить письмо

сразу всем пользователям из корпоративной группы.

Но оставить эту кнопку, чтобы любой пользователь мог

воспользоваться ею,- самый простой способ загрузить

по максимуму вашу электронную почту и испытать

ее на прочность. Кто-нибудь непременно случайно

нажмет ее, и через минуту 30 человек будут

одновременно отписываться от коллективного диалога, или

просить всех перестать отвечать всем, или же, наоборот,

вставлять свои пять копеек в беседу. Мне приходилось видеть,

как серверы специально отключали, чтобы только прекратить это

безумие. Ограничьте возможности использования функции «Ответить

всем» и сделайте так, чтобы только авторизованные пользователи

могли отправлять письма самым большим группам пользователей

в вашей электронной почте.

4. Опция «Завершение работы» в удаленном доступе

Однажды мне пришлось совершить внеплановую поездку в другой

город из-за того, что во время удаленного управления сервером

я случайно нажал кнопку «Завершение работы» вместо кнопки

«Выход из системы». Сейчас опция «Завершение работы» убирается

из меню по умолчанию, но в миллионах серверов

2003 и 2008 годов выпуска она все еще есть. Уберите кнопку

«Завершение работы» из меню удаленного доступа. Если

вы действительно захотите выключить сервер, лучше

воспользоваться командной строкой. Ну а если внеплановые

визиты в центр обработки данных вам по душе, так

уж и быть, можете ее оставить.

5. Хранение незашифрованных паролей на веб-страницах

Веб-мастера слишком часто хранят параметры соединения для базы

данных в коде сценариев веб-сайтов в незашифрованном

виде. При этом кто угодно может пробраться в систему, чтобы

«ознакомиться с источником данных». Никогда не сохраняйте

пароли в файлах, доступ к которым есть у конечных

пользователей. Если же вам все-таки нужно где-то хранить эту

информацию, пользуйтесь шифрованием.

6. Игнорирование проверок входных данных

Переполнение буфера, инъекция SQL, изменение цен в корзине

онлайн-магазина — все это возможно, если не предусмотреть

проверку входных данных в вашем программном обеспечении

и на вашем веб-сайте. Всегда повторно проверяйте то,

какие данные вам приходят от пользователей и отклоняйте

все, что не проходит проверку, до того, как изменения

(и их последствия) станут необратимыми.

7. Использование незашифрованных протоколов

Помимо запросов на DNS-серверы, скачивания общедоступных

файлов и создания веб-страниц для широкого круга посетителей,

нет никакого практического смысла в использовании

незашифрованных протоколов. Но если вы выполняете

какую-либо аутентификацию или предоставляете доступ

к конфиденциальным данным, использовать криптографическую

защиту просто обязательно. При этом дополнительно изучите, какие

из протоколов на данный момент считаются наиболее

защищенными и почему.

8. Отсутствие переадресации с незашифрованного протокола

на зашифрованный

Справедливости ради, уточним: мы не предлагаем вам

отключить незашифрованные протоколы как таковые. Слишком многие

пользователи будут печатать адрес без протокола, и без

переадресации с HTTP на HTTPS они не смогут попасть

на ваш веб-сайт. Используйте HTTP и настройте

переадресацию с него. При этом данные пользователей будут

защищены, и у них не возникнет проблем

с посещением вашего веб-сайта.

9. Проверка SSL-сертификатов

Каждый раз, как вы учите пользователя просто «прощелкивать»

предупреждения, не читая их, вы делаете его

потенциальной жертвой киберпреступников в будущем. Чаще всего

подобное происходит на внутренних веб-сайтах, которые

используют протокол HTTPS с SSL-сертификатом. Пользователи,

не задумываясь, кликают там, где не следует. Конечные

пользователи не могут отличить внутренний сайт

от внешнего. Они просто увидят знакомый формат предупреждения

и кликнут «ОК» — как вы им и говорили,

когда учили пользоваться внутренним приложением. Создайте

корпоративный CA или приобретите сертификат wildcard,

но не учите пользователей бездумно кликать «ОК»

на предупреждениях.

10. Оставленные на боевой системе промежуточные сборки

приложений и кода

Промежуточные сборки приложений созданы для демонстрации того,

как они работают на данный момент. Они часто

не соответствуют должному уровню безопасности

и надежности и, как правило, не обновляются при

установке патчей на приложение. При создании или запуске

сервера удалите все предыдущие образцы кода и приложений,

чтобы в будущем их не могли использовать против

вас.

11. Установка обновлений и патчей без тестирования

Если вы используете исключительно «ванильный код»

от разработчика, установка обновлений и патчей без

тестирования может обернуться проблемой. Разработчик не имеет

возможности тестировать каждую отдельно взятую конфигурацию. Это

означает, что и вашу конфигурацию он не тестировал.

Это ваша задача, а не его. Вы хотите установить

обновление? Устанавливайте, но только сначала убедитесь, что

это не создаст других проблем в вашей системе.

Обычно, при обновлении большого парка компьютеров, перед

распределением обновления по всем системам выбирается

контрольная группа из нескольких машин, на которых

проверяется работоспособность устанавливаемых патчей.

В случае, если на них обновление пройдет без

проблем — можно распространять его на всю сеть.

12. Автоматические IP (169.254.y.z) в DNS

Если у сервера есть два IP-адреса в DNS, он будет

отвечать на запросы с обоих из них. Если один

из этих адресов — фальшивка, то с вероятностью

50 на 50 клиент попадет на него,

а не на настоящий адрес. Это сделает работу

медленной, и, соответственно, клиент будет звонить в вашу

техническую поддержку. Как минимум, снимите галочку с опции

«регистрация соединения в DNS», чтобы фальшивые адреса

не присваивались настоящим именам хоста.

13. Ссылки на DNS в ActiveDirectory

В AD контроллерам домена никогда не следует

давать на себя ссылку в DNS; необходимо указывать ссылку

на другой контроллер домена. Если контроллер домена делает

ссылку на себя, он может потерять синхронизацию

с другими, и вы даже не заметите этого.

Он быстро устареет и не сможет проводить

идентификацию пользователей.

Если он слишком долго будет не синхронизирован

(60 дней по умолчанию), вам придется снести его

и установить заново для устранения проблемы. Всегда

проверяйте, что контроллер домена привязан к другому

контроллеру домена в DNS, а не к самому себе.

В противном случае вам придется использовать NTDSUTIL для

очистки AD от вредоносных данных.

14. Недостаточный аудит

Регистрация системных событий — очень важный процесс,

но его редко выполняют правильно. Стандартных настроек аудита,

как правило, недостаточно для полноценного восстановления хода

событий и выяснения причины возникновения проблемы. Кроме

того, журналы событий занимают много пространства на диске,

и могут пройти дни или даже недели, прежде чем кто-либо вообще

поймет, что что-то случилось и надо проверить журналы

регистрации. Убедитесь, что вы регистрируете достаточно

информации для восстановления хода событий, и что

регистрационные записи хранятся достаточно долго, чтобы

вы могли с их помощью провести полноценное

расследование любого сбоя.

15. Отсутствие централизованного журнала регистрации

По умолчанию, система использует для ведения журналов

регистрации локальные диски. Это нормально — до тех пор,

пока система не рухнет или не будет взломана хакером,

который сотрет журналы регистрации. Ведение централизованного

журнала регистрации требует больше времени, денег

и пространства. Но при этом у вас точно будет журнал

событий в случае краха системы, а злоумышленнику будет

сложнее замаскировать следы своей деятельности.

GFI рекомендует использовать GFI

EventsManager — решение для централизованного сбора

и анализа журналов событий в сети. Продукт можно

загрузить и использовать до 30 дней бесплатно

с полным функционалом — этого достаточно, чтобы

проанализировать гигабайты журналов данных и выявить проблемы

в сети.

16. Разрешение на чтение

Многие дистрибутивы Linux позволяют пользователям получать

доступ к домашним каталогам откуда угодно. Как правило, это

не подразумевает «весь Интернет», но означает, что любой

пользователь в сети может читать файлы из домашнего

каталога, а в нем могут быть и файлы

с паролями, и конфигурационные файлы, и масса другой

ценной информации. Убедитесь в том, что для уровня доступа для

каждого домашнего каталога пользователя установлено значение 600,

так что пользователи могут читать и писать файлы только

в домашних каталогах, но не могут выполнять

программы из них. Если нужно разрешить выполнение программ,

установите значение 700.

17. Использование изначальной установки строк сообщества

на значения «public» и «private» в протоколе

SNMP

В протоколе SNMP v1 и v2 безопасность

обеспечивается только строкой сообщества, а по умолчанию

в строке сообщества для записи указано значение «private». При

этом злоумышленнику, получившему доступ к сети, ничего

не стоит обрушить роутер или поменять местами порты. Передача

данных в протоколе SNMP v1 и v2 осуществляется

в незашифрованном виде, но если изменить значение

по умолчанию в строке сообщества, то это хоть

немного усложнит для хакера задачу создания проблем в вашей

сети. Если возможно, используйте протокол SNMP v3 или же

не используйте SNMP для записи вообще.

18. Игнорирование протокола ICMP

Документы RFC предусматривают, что хосты ОБЯЗАНЫ отвечать

на запросы ICMP Echo, так что сисадмины, игнорирующие протокол

ICMP, нарушают их требования, что не есть хорошо. Кроме

того, поскольку сетевые атаки типа Ping of death

не актуальны уже 15 лет, игнорирование протокола ICMP

приведет только к тому, что пользователям будет сложнее

исправить ситуацию при неудачной попытке доступа на ваш сайт,

и они будут перегружать вашу службу поддержки звонками

и сообщениями о невозможности воспользоваться VPN.

По меньшей мере, разрешите пинговать ваш сайт и конечные

точки VPN (в большинстве случаев проверка сводится именно

к этому).

19. Удаление (вместо блокирования) чего-либо во внутренней

сети

Если вы блокируете нежелательный трафик во внутренней

сети, то хорошие сисадмины увидят RST ACK или ICMP Unreachable

и будут знать, что брандмауэр блокирует нечто целенаправленно.

Если же вы просто молча удалите что-то во внутренней

сети, ваши коллеги могут потратить дни на попытки понять,

почему что-то не работает, как раньше, начнут обвинять

брандмауэр во всех возможных бедах и, в лучшем

случае, будут звонить вам при любой поломке. (В худшем случае,

они будут по умолчанию считать, что виноваты вы).

20. Включение опции автоматического обновления системы

Как и в случае с установкой обновлений без

тестирования, разрешить автоматическое обновление системы —

значит, позволить ей устанавливать на себя патчи без

предварительной проверки и возможности проконтролировать

процесс. Нет, серьезно, если вы позволяете серверам

обновляться автоматически, то зачем вы им вообще

нужны? Вы должны контролировать процесс управления

обновлениями. Во-первых, вы сможете осуществлять тестирование,

а во-вторых, вы сможете перезагружать серверы только

в плановом порядке, когда вам это нужно.

Для управления обновлениями, а также проверки сети

на наличие уязвимостей, GFI советует воспользоваться продуктом

GFI LanGuard. Продукт можно использовать

30 дней бесплатно без ограничений

по функциональности — проверьте свою сеть на «дыры»

в безопасности и получите централизованный контроль над

обновлениями и патчами.

21. Использование локальных аппаратных часов для синхронизации

времени

Синхронизация времени очень важна. Журналы регистрации зависят

от нее. Аутентификация зависит от нее. Ваши пользователи

зависят от нее — а как иначе они узнают, что пора

идти домой? Все сети должны использовать протокол NTP для

синхронизации часов, а также использовать надежный внешний

источник наподобие pool.ntp.org, чтобы убедиться, что часы

не просто синхронизированы, но и показывают точное

время.

Позаботьтесь об этих важных моментах, и ваша

сеть будет в прекрасном состоянии и выдержит любые

нагрузки.

Информационная безопасность (ИБ) – ключевой фактор, обеспечивающий качество бизнес-процессов организации. Реализованные угрозы ИБ способны остановить деятельность и причинить существенный ущерб. Непреднамеренные угрозы информационной безопасности, возникшие при отсутствии выраженной воли на причинение вреда, иногда оказываются наиболее опасными.

Типология угроз

Под угрозой информационной безопасности понимается преднамеренное или непреднамеренное действие, которое негативно влияет на информационную систему или хранящиеся в ней данные и от которого требуется профессионально организованная защита. Основным критерием, позволяющим отнести угрозу к категории случайных, не основанных на корыстных целях, становится случайность ее возникновения. За таким действием нет умысла причинить вред охраняемой информации, организовать ее утечку или уничтожение.

Выделяют следующие группы угроз информации, от которых требуется обеспечивать защиту:

- стихийные бедствия;

- аварии;

- сбои и отказы технических средств;

- программные ошибки;

- ошибки обслуживающего персонала.

Каждая группа угроз информации и ее отдельным свойствам имеет свою степень вероятности реализации и размер ущерба. Оценка этих параметров позволяет выработать оптимальный механизм защиты информации.

Стихийные бедствия и аварии – угрозы природного происхождения

Наводнения, землетрясения, пожары способны полностью уничтожить оборудование и носители информации. Хранение данных на удаленном сервере и их резервное копирование позволяют частично минимизировать угрозы и обеспечить защиту данных.

При выстраивании системы защиты от этого типа угроз информационной безопасности стоит учитывать, что ущерб от стихийных бедствий не всегда покрывается страховыми компаниями. Известен случай, когда компании было отказано в возмещении стоимости оборудования и информации, уничтоженных ливневыми дождями, которые были признаны не стихийным бедствием, а чрезвычайным природным событием.

Аварии и аналогичные техногенные угрозы ИБ могут привести к гибели оборудования и информации с тем же успехом, что и стихийные бедствия, защита от них становится задачей служб безопасности инженерных служб. Пожары от загоревшейся проводки и подтопление оборудования из-за аварии водопровода становятся частыми причинами утраты информации. При размещении информации на сторонних облачных серверах и невозможности личного контроля за состоянием помещения, в котором расположены серверы, хранящие информацию, необходимо требовать от провайдера гарантии защищенности оборудования от техногенных угроз.

Сбои и отказы технических средств

Эта группа угроз информационной безопасности может причинить существенный ущерб, но редко становится причиной полной гибели информации. Чаще страдает такое ее свойство, как доступность. Защита от угроз требует высокой компетентности технических служб.

Сбои и отказы могут происходить:

- на серверах и рабочих станциях;

- в системах электропитания;

- в периферийных устройствах;

- на линиях связи.

Своевременная профилактика состояния оборудования, программный мониторинг работоспособности элементов системы помогут избежать реализации этого риска утраты информации.

Программные ошибки

Ошибки при написании программного кода или при разработке средств автоматизации могут привести к тому, что информация окажется утраченной или какое-то время будет недоступной. Эти ошибки относятся к уязвимостям, под ними понимается неудачные характеристики программы или информационной системы, существование которых делает возможным возникновение угрозы утраты информации.

Хакеры, реализуя внешние угрозы ИБ, нередко используют уязвимости для проникновения в информационную систему, не обладающую должной степенью защиты информации.

Программные ошибки делятся на группы:

- системные, возникшие из-за неправильного составления или выполнения ТЗ на разработку ПО;

- алгоритмические, когда разработчики неверно истолковали и реализовали алгоритмы, на которых основано ПО;

- программные, возникающие при написании кода программного обеспечения;

- технологические, возникающие в процессе подготовки программной документации или ее перевода, если программное обеспечение имеет зарубежное происхождение.

Возникновение таких ошибок, приводящих к утрате информации, часто связано с использованием нового программного обеспечения, не прошедшего апробацию на практике и не сертифицированного ФСТЭК РФ.

Ошибки пользователей и системных администраторов – угрозы субъективного характера

Это наиболее распространенный тип угроз информационной безопасности. Такие ошибки возникают более чем в 50% случаев.

Причины появления угроз сохранности информации:

- психофизические. Из-за усталости, болезни, нервного возбуждения, снижения работоспособности пользователи могут неверно использовать ПО;

- объективные. Их вызывают несовершенные модели представления данных, отсутствие регламентов, нормативной базы, инструкций, низкая квалификация персонала, устаревание или низкое качество аппаратно-программных средств, неудобство их эксплуатации;

- субъективные. Ошибки, вызванные невнимательностью, ленью, безответственностью сотрудников;

- системные. К этой категории относится выбор неверной архитектуры информационной системы, установка ненужных, конфликтующих между собой программ, которые затрудняют работу ИС.

Примеры субъективных ошибок, чаще всего генерируемых пользователями:

- случайная порча оборудования;

- случайное удаление файлов или папок, содержащих рабочую информацию или системных;

- случайное изменение режима работы программ или приложений;

- случайная порча носителей информации;

- случайное форматирование дисков;

- отказ от выключения рабочей станции из сети, приведший к ее выходу из строя;

- заражение компьютера или системы вирусами;

- случайное отключение антивируса;

- ввод ошибочных данных;

- использование зараженных вирусом носителей информации для сохранения сведений из системы;

- использование личных мобильных устройств для рабочих целей;

- отправка конфиденциальной информации по ошибочному адресу;

- установка и использование программ, не предусмотренных регламентами работы;

- утрата или необдуманная передача средств обеспечения дифференцированного доступа (паролей, электронных устройств – токенов);

- игнорирование требований рабочих регламентов.

Работа с такими ошибками должна сопровождаться обязательным резервным хранением информации, так как они могут привести к ее модификации, искажению, полному уничтожению.

Среди мер реагирования:

- установка программных продуктов, обеспечивающих «защиту от дурака»;

- установка систем мониторинга инцидентов информационной безопасности (SIEM- и DLP-системы);

- реализация модели дифференцированного доступа;

- максимальное ограничение привилегий;

- обучение пользователей и повышение квалификации персонала;

- создание нормативно-правовой базы, регламентирующей действия пользователей;

- использование только лицензионного ПО и своевременное его обновление;

- ведение журналов учета действий пользователей.

Выполнение этих условий обеспечит защиту от угроз утраты данных, сохранность информации и улучшит общее состояние защищенности информационной системы.

Случайность нарушения не позволит привлечь виновного сотрудника к материальной или уголовной ответственности за разглашение коммерческой тайны, но неосторожность или халатность станет основанием для дисциплинарного взыскания. Настройка системы контроля за действиями персонала со стороны службы безопасности и кадрового подразделения снизит риски реализации непреднамеренных угроз информационной безопасности.

11.06.2020

Вопросы:

1. Непреднамеренные угрозы безопасности информации

2. Преднамеренные угрозы безопасности информации

Эффективность

любой информационной системы в

значительной степени определяется

состоянием защищенности (безопасностью)

перерабатываемой в ней информации.

Безопасность

информации — состояние защищенности

информации при ее получении, обработке,

хранении, передаче и использовании от

различного вида угроз.

Источниками

угроз информации являются люди, аппаратные

и программные средства, используемые

при разработке и эксплуатации

автоматизированных систем (АС), факторы

внешней среды. Порождаемое

данными источниками множество угроз

безопасности информации можно разделить

на два класса: непреднамеренные и

преднамеренные.

Непреднамеренные

угрозы связаны главным образом со

стихийными бедствиями, сбоями и отказами

технических средств, а также с ошибками

в работе персонала и аппаратно-программных

средств. Реализация этого класса угроз

приводит, как правило, к нарушению

достоверности и сохранности информации

в АС, реже — к нарушению конфиденциальности,

однако при этом могут создаваться

предпосылки для злоумышленного

воздействия на информацию.

Угрозы второго

класса носят преднамеренный характер

и связаны с незаконными действиями

посторонних лиц и персонала АС. В общем

случае в зависимости от статуса по

отношению к АС злоумышленником может

быть: разработчик АС, пользователь,

постороннее лицо или специалисты,

обслуживающие эти системы.

Большие возможности

оказания вредительских воздействий на

информацию АС имеют специалисты,

обслуживающие эти системы.

Реализация угроз

безопасности информации приводит к

нарушению основных свойств информации:

достоверности, сохранности и

конфиденциальности

При этом объектами

воздействия угроз являются аппаратные

и программные средства, носители

информации (материальные носители,

носители-сигналы) и персонал АС.

Непреднамеренные

угрозы

Основными видами

непреднамеренных угроз являются:

стихийные бедствия и аварии, сбои и

отказы технических средств, ошибки в

комплексах алгоритмов и программ, ошибки

при разработке АС, ошибки пользователей

и обслуживающего персонала.

Стихийные

бедствия и аварии.

Примерами угроз этой группы могут

служить пожар, наводнение, землетрясение

и т. д. При их реализации АС, как правило,

подвергаются физическому разрушению,

при этом информация утрачивается, или

доступ к ней становится невозможен.

Сбои

и отказы технических средств.

К угрозам этой группы относятся сбои и

отказы аппаратных средств ЭВМ, сбои

систем электропитания, сбои кабельной

системы и т. д. В результате сбоев и

отказов нарушается работоспособность

технических средств, уничтожаются и

искажаются данные и программы, нарушается

алгоритм работы устройств. Нарушения

алгоритмов работы отдельных узлов и

устройств могут также привести к

нарушению конфиденциальности информации.

Вероятность сбоев и отказов технических

средств изменяется на этапах жизненного

цикла АС

Ошибки

при разработке АС и ошибки в комплексах

алгоритмов и программ

приводят к последствиям, аналогичным

последствиям сбоев и отказов технических

средств. Кроме того, такие ошибки могут

быть использованы злоумышленниками

для воздействия на ресурсы АС.

Ошибки в комплексах

алгоритмов и программ обычно классифицируют

на:

-

системные,

обусловленные неправильным пониманием

требований автоматизируемой задачи

АС и условий ее реализации; -

алгоритмические,

связанные с некорректной формулировкой

и программной реализацией алгоритмов; -

программные,

возникающие вследствие описок при

программировании на ЭВМ, ошибок при

кодировании информационных символов,

ошибок в логике машинной программы и

др.; -

технологические,

возникающие в процессе подготовки

программной документации и перевода

её во внутримашинную информационную

базу АС.

Вероятность данных

ошибок изменяется на этапах жизненного

цикла АС

Ошибки

пользователей и обслуживающего персонала.

По статистике на долю этой группы угроз

приходится более половины всех случаев

нарушения безопасности информации.

Ошибки

пользователей и обслуживающего персонала

определяются:

-

психофизическими

характеристиками человека (усталостью

и снижением работоспособности после

определенного времени работы, неправильной

интерпретацией используемых информационных

массивов); -

объективными

причинами (несовершенством моделей

представления информации, отсутствием

должностных инструкций и нормативов,

квалификацией персонала, несовершенством

комплекса аппаратно-программных

средств, неудачным расположением или

неудобной конструкцией их с точки

зрения эксплуатации); -

субъективными

причинами (небрежностью, безразличием,

несознательностью, безответственностью,

плохой организацией труда и др.).

Ошибки данной

группы приводят, как правило, к уничтожению,

нарушению целостности и конфиденциальности

информации.

Преднамеренные

угрозы

Угрозы этого класса

в соответствии с их физической сущностью

и механизмами реализации могут быть

распределены по пяти группам:

-

шпионаж и диверсии;

-

несанкционированный

доступ к информации; -

съем электромагнитных

излучений и наводок; -

несанкционированная

модификация структур; -

вредительские

программы.

Шпионаж

и диверсии.

Традиционные методы и средства шпионажа

и диверсий чаще всего используются для

получения сведений о системе защиты с

целью проникновения в АС, а также для

хищения и уничтожения информационных

ресурсов.

К таким методам

относятся:

-

подслушивание;

-

наблюдение;

-

хищение документов

и машинных носителей информации; -

хищение программ

и атрибутов системы защиты; -

подкуп и шантаж

сотрудников; -

сбор и анализ

отходов машинных носителей информации; -

поджоги;

-

взрывы.

Подслушивание

— один из наиболее древних методов

добывания информации. Подслушивание

бывает непосредственное и с помощью

технических средств. Непосредственное

подслушивание использует только слуховой

аппарат человека. В силу малой мощности

речевых сигналов разговаривающих людей

и значительного затухания акустической

волны в среде распространения

непосредственное подслушивание возможно

на небольшом расстоянии (единицы или в

лучшем случае при отсутствии посторонних

звуков — десятки метров). Поэтому для

подслушивания применяются различные

технические средства, позволяющие

получать информацию по техническим

каналам утечки акустической (речевой)

информации.

Технический

канал, утечки информации — совокупность

объекта, технического средства, с помощью

которого добывается информация об этом

объекте, и физической среды, в которой

распространяется информационный сигнал.

В зависимости от

физической природы возникновения

информационных сигналов, среды

распространения акустических колебаний

и способов их перехвата технические

каналы утечки акустической (речевой)

информации можно разделить на:

1) воздушные

2) вибрационные

3) электроакустические

4)

оптико-электронные

В

воздушных технических каналах утечки

информации средой распространения

акустических сигналов является воздух,

и для их перехвата используются

миниатюрные высокочувствительные

микрофоны и специальные направленные

микрофоны. Автономные устройства,

конструктивно объединяющие миниатюрные

микрофоны и передатчики, называют

закладными устройствами перехвата

речевой информации, или просто

акустическими закладками. Закладные

устройства делятся на проводные и

излучающие.

Проводные закладные устройства требуют

значительного времени на установку и

имеют существенный демаскирующий

признак — провода. Излучающие «закладки»

(«радиозакладки») быстро устанавливаются,

но также имеют демаскирующий признак

— излучение в радио или оптическом

диапазоне. «Радиозакладки» могут

использовать в качестве источника

электрические сигналы или акустические

сигналы. Примером

использования электрических сигналов

в качестве источника является применение

сигналов внутренней телефонной,

громкоговорящей связи. Наибольшее

распространение получили акустические

«радиозакладки». Они воспринимают

акустический сигнал, преобразуют его

в электрический и передают в виде

радиосигнала на определенные расстояния.

Из применяемых на практике «радиозакладок»

подавляющее большинство рассчитаны на

работу в диапазоне расстояний 50—800

метров.

В

вибрационных технических каналах утечки

информации средой распространения

акустических сигналов являются

конструкции зданий, сооружений (стены,

потолки, полы), трубы водоснабжения,

отопления, канализации и другие твердые

тела.

Для перехвата акустических колебаний

в этом случае используются контактные

микрофоны (стетоскопы). Контактные

микрофоны, соединенные с электронным

усилителем называют электронными

стетоскопами. Такие микрофоны, например,

позволяют прослушивать разговоры при

толщине стен до 50—100 см.

Электроакустические

технические каналы утечки информации

включают перехват акустических колебаний

через элементы, обладающие микрофонным

эффектом, а также путем высокочастотного

навязывания.

Под микрофонным

эффектом понимают эффект электроакустического

преобразования акустических колебаний

в электрические, характеризуемый

свойством элемента изменять свои

параметры (емкость, индуктивность,

сопротивление) под действием акустического

поля, создаваемого источником акустических

колебаний. Изменение параметров приводит

либо к появлению на данных элементах

электродвижущей силы, изменяющейся по

закону воздействующего информационного

акустического поля, либо к модуляции

токов, протекающих по этим элементам.

С этой точки зрения наибольшую

чувствительность к акустическому полю

имеют абонентские громкоговорители и

датчики пожарной сигнализации. Перехват

акустических колебаний в данном канале

утечки информации осуществляется путем

непосредственного подключения к

соединительным линиям специальных

высокочувствительных низкочастотных

усилителей. Например, подключая такие

средства к соединительным линиям

телефонных аппаратов с электромеханическими

вызывными звонками, можно прослушивать

разговоры, ведущиеся в помещениях, где

установлены эти аппараты.

Технический канал

утечки информации путем высокочастотного

навязывания может быть осуществлен с

помощью несанкционированного контактного

введения токов высокой частоты от

соответствующего генератора в линии

(цепи), имеющие функциональные связи с

нелинейными или параметрическими

элементами, на которых происходит

модуляция высокочастотного сигнала

информационным. В силу того, что нелинейные

или параметрические элементы для

высокочастотного сигнала, как правило,

представляют собой несогласованную

нагрузку, промодулированный высокочастотный

сигнал будет отражаться от нее и

распространяться в обратном направлении

по линии или излучаться. Для приема

излученных или отраженных высокочастотных

сигналов используются специальные

приемники с достаточно высокой

чувствительностью. Наиболее часто такой

канал утечки информации используется

для перехвата разговоров, ведущихся в

помещении, через телефонный аппарат,

имеющий выход за пределы контролируемой

зоны.

Оптико-электронный

(лазерный) канал утечки акустической

информации образуется при облучении

лазерным лучом вибрирующих в акустическом

поле тонких отражающих поверхностей

(стекол окон, картин, зеркал и т. д.).

Отраженное лазерное излучение (диффузное

или зеркальное) модулируется по амплитуде

и фазе (по закону вибрации поверхности)

и принимается приемником оптического

(лазерного) излучения, при демодуляции

которого выделяется речевая информация.

Причем лазер и приемник оптического

излучения могут быть установлены в

одном или разных местах (помещениях).

Для перехвата речевой информации по

данному каналу используются сложные

лазерные акустические локационные

системы, иногда называемые лазерными

микрофонами. Работают эти устройства,

как правило, в ближнем инфракрасном

диапазоне волн.

При

передаче информации по каналам связи

возможен ее перехват. В настоящее время

для передачи информации используют в

основном KB,

УКВ, радиорелейные, тропосферные и

космические каналы связи, а также

кабельные и волоконно-оптические линии

связи.

В

зависимости от вида каналов связи

технические каналы перехвата информации

можно разделить на:

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Социальная инженерия (Social Engineering, SE), то есть манипулирование людьми, которые в данном случае являются важным производственным активом предприятия, с корыстными и подлыми целями, — это сложный предмет для обсуждения. По сути, в этом контексте социальную инженерию можно рассматривать как хакинг человека.

Человек часто становится первым слабым звеном при проведении кибератаки. Исполнитель такой атаки после проведения разведки и изучения своей цели использует полученную информацию для доступа к учетным данным или другим важным сведениям, которые проведут его к защищенным системам и ресурсам. Зачастую злоумышленнику везет, и при минимальных усилиях и еще меньшем риске с его стороны он может узнать учетные данные пользователя просто на основе предположений, что может быть реализовано даже в автоматическом режиме.

Тему социальной инженерии сложно обсуждать, потому что многие пользователи излишне уверены в своих способностях защитить учетные данные и не соблюдают надлежащую «кибергигиену». Это уже привело к нескольким громким нарушениям, о которых можно подробнее прочитать в Интернете.

Манипулирование. Поиск и добыча информации в социальных сетях

Цель, с которой используется социальная инженерия, в плоскости киберугроз определяется как манипулирование человеческим сознанием, направленное на получение идентификационной, финансовой и прочей ценной информации в ходе общения с человеком путем обмана или злоупотребления его доверием. Реализуется это манипулирование, главным образом, посредством использования человеческого интеллекта (здесь применим термин из разведывательной деятельности Human Intelligence, или HUMINT, — агентурное добывание разведывательной информации) и получения данных из открытых источников (термин разведывательной деятельности — Open-Source Intelligence, или OSINT). Эти же методы применяют спецслужбы для сбора разведывательных данных о явном или потенциальном противнике.

Примерно 80% всех кибератак начинаются с действий, основанных на социальной инженерии. Эти первые атаки принимают множество форм, наиболее распространенной из которых являются фишинговые рассылки. Данный метод очень сложный, но в то же время весьма эффективный. Не заходя слишком далеко, чтобы избежать риска, хакеры могут получить реальные результаты, так как люди с плохой кибергигиеной легко подвержены риску «взлома», причем неоднократного. Люди редко учатся на своих ошибках, а тем более на чужих.

Еще одно весьма плодородное поле для сбора самой разной информации — это социальные сети. Помимо того, что они влияют на мнение и поведение людей, было доказано, что пользовательские данные могут быть добыты и использованы для создания профилей, которые предоставляют злоумышленникам изобилие самой разной скрытой и открытой информации, которую можно использовать для получения учетных данных или для того, чтобы скомпрометировать человека как производственный актив, вынудив его выдать нужные сведения.

Когнитивное искажение

Когнитивные искажения и социальные предубеждения играют большую роль в успешном взломе человека. В качестве примера приведем хорошо работающий против предприятий когнитивный феномен, известный как эффект Даннинга — Крюгера. В его основе лежит метакогнитивное искажение, которое заключается в том, что люди, имеющие низкий уровень квалификации, делают ошибочные выводы, принимают неудачные решения и при этом неспособны осознать свои ошибки в силу низкого уровня своей квалификации и общего понимания происходящего. И поскольку некомпетентный персонал не знает, что он некомпетентен, это приводит к иллюзорному восприятию ими самих себя как компетентных, и в итоге такого члена команды легко скомпрометировать путем манипуляции.

Работники с когнитивным сдвигом, как правило, не следуют инструкциям и плохо воспринимают критику, что влечет за собой целый ряд побочных эффектов. Они легко поддаются лести или чувству зависти, так что воздействие на них с упором на эти болевые центры помогает дискредитировать их и получить нужную информацию. Найти такого «обиженного» и «открыть ему глаза», как правило, не проблема. Эти уязвимости предлагают хакерам очень плодотворную почву для атаки, особенно в социальных сетях. Социальные предрассудки дают «бездонные» возможности для компрометирования персонала с соответствующими склонностями. И хотя ни один из этих методов манипуляции не является чем-то новым (они веками использовались для получения и удержания власти), теперь, когда наградой манипулятора могут стать ценные активы и критическая инфраструктура предприятия, последствия могут быть просто катастрофическими.

Методы кибератак

Атаки, основанные на социальной инженерии, это одна из самых опасных угроз кибербезопасности. Исполнители таких атак используют социальную инженерию для нападения на системы, в которых они не могут найти каких-либо технических уязвимостей. Считается, что эти атаки можно обнаружить, но невозможно на 100% предотвратить. Есть несколько типов таких атак с использованием разных методов, но при этом они следуют общему сценарию и делятся на похожие фазы. Наиболее распространенная схема атаки через человека включает четыре этапа:

- Рекогносцировка (RECON): сбор информации (разведка).

- Ловушка (HOOK): развитие отношений с целью, жертву необходимо «поймать на крючок» (поэтому в английской терминологии используется слово hook).

- Эксплуатация уязвимости (EXPLOIT): использование информации и/или отношений.

- Выход (EXIT): отступление, при котором хакер пытается скрыть или оставить крайне мало признаков нападения.

Этапы кибератаки показаны на диаграмме (рисунок). В данном случае атака через представителя персонала предприятия происходит по принципу «убийственная цепочка» (kill chain) [1].

Рисунок. Этапы кибератаки типа «убийственная цепочка»

Атаки с использованием социальной инженерии могут строиться не только на человеке, но и на компьютере. В первом случае требуется, чтобы злоумышленник для получения информации взаимодействовал с жертвой напрямую, и поэтому в один и тот же момент не может быть атакована более чем одна жертва. При направленности на компьютер, а не конкретного человека, за очень короткое время могут быть атакованы тысячи жертв. В качестве примера таких компьютерных атак можно привести фишинговые электронные письма.

Технические, социальные и физические атаки

В зависимости от того, каким образом совершаются атаки, их можно разделить на три категории: технические, социальные и физические. Технические атаки обычно проводятся через социальные сети или веб-сайты, предназначенные для сбора информации. Социальные атаки основываются на отношениях с жертвой и используют ее предубеждения и воздействие на ее эмоции. Физические атаки включают такие действия, как dumpster diving (букв. «погружение в мусорное ведро», может действительно подразумевать исследование содержимого мусорных контейнеров), shoulder surfing (букв. «серфинг на плечах», подсматривание через плечо) или прямое воровство. Физические атаки, для того чтобы дезориентировать жертву и, сыграв на ее растерянности, украсть учетные данные или получить доступ к защищенным областям, часто реализуются в сочетании с социальными атаками.

Наконец, атаки могут быть определены как прямые или косвенные. В первом случае требуется, чтобы злоумышленник контактировал со своей жертвой, причем часто — физически (зрительный контакт, разговор и присутствие на работе или в личном (в том числе домашнем) пространстве жертвы). Такие атаки включают фактическую кражу документов или злоупотребление доверием. Причем обман жертвы может как быть разовым, так и продолжаться долгое время. Прямые атаки часто осуществляются через телефонные звонки: как, например, фальшивые звонки из налоговой службы или банка.

При косвенных атаках злоумышленнику необязательно вступать в контакт со своими жертвами. Примерами таких кибератак могут служить вредоносные программы, распределенная атака на отказ в обслуживании (distributed denial of service, DDoS), фишинг, программы-вымогатели, обратная социальная инженерия и т. д.

Пять наиболее распространенных типов атак

Средства и методы социальной инженерии используются во многих вариантах атак. Все они основаны на человеческих слабостях, среди которых любопытство, нужда, жадность, обида и т. д. Опытный злоумышленник способен провести исследование и подготовить атаку с учетом слабых сторон и уязвимостей предполагаемой жертвы. Рассмотрим пять наиболее распространенных типов атак.

Фишинг

Фишинг (phishing), считающийся самой распространенной атакой на основе социальной инженерии, получил свое название от практики телефонного мошенничества (phone phreaking), целью которого было использовать телефонную сеть для получения острых ощущений и бесплатных телефонных звонков. Злоумышленник как бы бросал наживку и смотрел, кто или что клюнет. Хотя термин «фишинг» до сих пор используется для описания мошеннических телефонных звонков, самым широким полем деятельности для таких хакеров стала электронная почта. По оценкам, более 80% успешных установок вредоносных программ происходит именно таким путем.

Можно выделить несколько форм фишинга:

- Точечный фишинг (англ. spear fishing — букв. «фишинг дротиком») — целевая атака на одного человека или объект.

- «Охота на китов» (англ. whaling) — фишинг-мошенничество против высокопоставленных должностных лиц, жертв с высокой ценностью. Направлено на получение банковских конфиденциальных данных клиентов, являющихся сотрудниками высшего звена управления (президент, вице-президент и т. п.), с целью хищения денег.

- «Вишинг» (англ. vishing). В отличие от фишинга, в сообщении содержится просьба не зайти на сайт, а позвонить на городской телефонный номер. Тем, кто позвонил на него, зачитывается речь с просьбой сообщить конфиденциальные данные.

- «Смишинг» (англ. SMShishing — от «SMS» и «фишинг») — вид фишинга с использованием SMS. Мошенники отправляют жертве SMS-сообщение, содержащее ссылку на фишинговый сайт и мотивирующее ее туда зайти. Как вариант, жертве предлагается отправить в ответном SMS-сообщении конфиденциальную информацию, касающуюся платежных реквизитов или персональных параметров доступа на информационно-платежные ресурсы в сети Интернет.

Этот список можно продолжить. Если злоумышленник провел тщательную разведку намеченной цели, то фишинг может быть очень эффективным, поскольку его трудно обнаружить и смягчить последствия.

Претекстинг

Претекстинг (англ. Pretexting) — это искусство создания поддельных убедительных сценариев, которые заставляют жертву доверять злоумышленнику и почти охотно предоставлять доступ к своей личной информации или к учетным данным. Злоумышленники используют разведданные с открытым исходным кодом (OSINT), то есть информацию, которую легко найти в опубликованных документах, в Интернете и, в частности, в социальных сетях. Предлог для обращения может принимать много форм: предложение работы, общения или секса, чего-то бесплатного за небольшую плату. Эти махинации стары как мир.

Наиболее известным претекстингом является так называемая «афера 419», названная так по разделу 419 нигерийского уголовного кодекса, который нарушают мошенники. Жертве якобы предоставляется возможность участвовать в получении наследства, в выигрыше в лотерею или какой-то другой ерунде; нужно только отправить деньги, чтобы помочь автору письма получить награду. Хотя этот вид жульничества возник в Нигерии, сейчас есть много его вариантов и в других странах, так что стоит их остерегаться.

Приманка

Атаки, называемые «приманкой» (baiting), используют жадность жертвы и ее любовь к «халяве»: ей предлагают что-то бесплатное, если она нажмет на ссылку на веб-сайте. В отличие от кликбейта, который направлен на повышение посещаемости страницы и увеличение количества просмотров рекламы, через «приманки» мошенники пытаются установить вредоносные программы на компьютер жертвы. Пример такого типа кибератаки — невинно выглядящие сайты, предлагающие бесплатную таблицу для финансового планирования. Поскольку электронная таблица загружает и программу обратной оболочки, она дает злоумышленнику доступ ко всему, что есть у жертвы. Бесплатные фильмы, музыка и порнография — все они могут использоваться в качестве носителей для доставки вредоносных программ.

Еще одним вариантом «приманки» является использование зараженных USB-накопителей, оставленных на столике в кафе или на автостоянке. Неопытные пользователи подбирают их из любопытства и подключают к своим компьютерам. Этот метод установки был использован для внедрения червя Stuxnet на секретный иранский ядерный объект, который не был подключен к внешней сетевой связи. Червь Stuxnet, пусть и на короткое время, но смог остановить иранскую ядерную программу.

Метод quid pro quo

Атака quid pro quo («услуга за услугу»), подобно «приманке», предлагает жертве выгоду за предоставление информации, например вознаграждение, подарок или бесплатное обслуживание. Этот метод особенно эффективен в социальных сетях. Одна из распространенных атак такого вида — мошенническое действие со стороны ИТ-персонала. Эти атаки не очень сложные и часто выполняются на лету, то есть жертвы выбираются случайным образом. Одно исследование, проведенное в Великобритании несколько лет назад, показало, что люди, наугад остановленные в метро, могут выдавать свои пароли за плитку шоколада, дешевую ручку или какую-нибудь другую безделушку.

Tailgating

Tailgating (букв. «проход за авторизованным пользователем системы контроля доступа») — очень распространенная физическая атака, при которой злоумышленник, выдавая себя за другого сотрудника или курьера из службы доставки, получает доступ к защищенной области, проникая в систему под прикрытием законного пользователя или с использованием его ID-карты. Наиболее распространенный метод — попросить кого-нибудь впустить злоумышленника, потому что он «забыл свою идентификационную карту». Такая атака используется, чтобы получить доступ к защищенным областям, и требует, чтобы злоумышленник также использовал претекстинг для убеждения жертвы в своей искренности и законности своих действий. Один из вариантов подготовки злоумышленника — заставить сотрудника, имеющего допуск в закрытую зону, одолжить ему «буквально на минуточку» свою ID-карту, чтобы он мог подойти к своей машине и что-то забрать. Результат — скопированная или скомпрометированная идентификационная карточка. Большинство людей хотят доверять друг другу. Злоумышленники об этом прекрасно знают и в полной мере этим пользуются.

Пять методов профилактики кибератак

Уменьшение поля для атаки

Необходим тщательный анализ всей ИТ-инфраструктуры объекта, на которую нужно посмотреть глазами злоумышленника. Следует закрыть открытые порты и защитить сеть брандмауэром, а также ограничить доступ к критически важным системам, предоставив его как можно меньшему количеству сотрудников.

Тщательная проверка критически важного персонала

Поскольку самым слабым звеном в области безопасности является человек, логичный шаг — максимально возможное устранение человеческого фактора, а именно систематическое устранение взаимодействия людей друг с другом. Это может звучать как ересь, но мы можем столкнуться с кризисом, вызванным небрежностью и неспособностью некоторых людей распознать угрозу.

Создание команды по обеспечению безопасности сети

Хотя обучение может смягчить некоторые угрозы, рекомендуется выделить персонал, который после обучения сможет осуществлять мониторинг угроз и выполнять другие функции специалистов по безопасности сети, т. е. регулярно проверять процедуры безопасности и кибергигиену других сотрудников. Эти люди должны обладать полномочиями по устранению уязвимостей и способностью исправлять поведение сотрудника-нарушителя. «Ударная группа», как команда быстрого реагирования, состоящая из сетевых администраторов, сотрудников службы безопасности и старших сотрудников, может быстро обнаружить нарушение и справиться с ним, а затем выполнить его «вскрытие», чтобы определить, как это произошло, и принять необходимые превентивные меры для недопущения таких эксцессов в будущем.

Организация и использование ролевого доступа

Ничто не помешает сотруднику писать пароли на бумажках или смотреть на кибербезопасность как на бесполезное занятие. С данным типом менталитета сложно бороться, при этом приходится позволять такому сотруднику иметь доступ к сети и ресурсам в процессе выполнения работы. Компартментализация (распределение информации по категориям пользователей или по объектам) — один из способов решения этой проблемы. Доступ на основе ролей (role-based access, RBAC) — эффективный метод разделения. Еще один действенный способ — требование формального запроса на доступ и последующий мониторинг работника при доступе к критически важным данным или системам. Многофакторная аутентификация тоже может быть полезной, но не в том случае, если сотрудник не воспринимает это всерьез и неосторожно обращается со своим телефоном или другими вторичными средствами аутентификации.

Выбор надежных паролей

Принудительное внедрение политики обязательной регулярной смены паролей (а лучше их генерации) эффективно предотвращает использование персоналом легко угадываемых паролей, таких как «1234567» или не менее популярный «пароль».

Заключение

Конечно, можно обучить персонал правильной «кибергигиене», как и личной гигиене, но, как мы все знаем, это не всегда практикуется и поддерживается. Если поначалу предупреждение типа «Болтун — находка для шпиона!» срабатывает, то потом персонал расслабляется и все возвращается на свои места, постоянно держать работников в тонусе сложно и непродуктивно. К сожалению, компания может потратить миллионы долларов на автоматизацию, обучение персонала, активное обнаружение вторжений, смягчение рисков киберугроз и предотвращение последствий кибератак, а также активные контрмеры, но все это будет сорвано одним неосторожным или некомпетентным сотрудником. Наиболее эффективно снизить риск кибератаки поможет устранение, где это только возможно, человеческого фактора.

Литература

- Capano D. E. Understand the cyber-attack lifecycle // Control Engineering. June 11. 2019.

Обеспечение безопасности бизнеса — это системная работа по своевременному выявлению, предупреждению, пресечению самих замыслов угроз у преступников, конкурентов, персонала компании. То есть всех, кто может нанести материальный или имиджевый ущерб предприятию. Поэтому «угроза» становится ключевым понятием в работе службы безопасности.

Угроза безопасности компании — это потенциально или реально возможное событие, процесс, действие или явление, которое способно нарушить ее устойчивость и развитие или привести к остановке деятельности. Недавно мы писали о принципах корпоративной безопасности, советуем вам также прочитать эту статью.

Корпоративная безопасность: 5 базовых угроз

Характеристики угроз

Источники агрессии могут быть внешними или внутренними. При выявлении угроз следует руководствоваться следующими признаками (сигналами):

- Реальность угроз.

- Суть противоречий (причин), породивших угрозу.

- Острота этих противоречий (причин).

- Источник угрозы (внутренний, внешний).

- Оценка сил и средств, которыми может располагать источник угроз.

- Собственные возможности для предотвращения или пресечения угрозы.

После выявления угрозы наступает этап разработки мер по локализации или ее минимизации.

| Типы внешних угроз |

Типы внутренних угроз |

|

Угрозы, исходящие от криминальной среды |

От внутренних угроз не застрахована ни одна коммерческая структура. В большей или меньшей степени они могут проявляться в любой компании: |

|

Угрозы, исходящие от недобросовестных партнеров или конкурентов |

Угрозы со стороны персонала компании |

|

Агрессии, направленные на захват предприятия |

Угрозы, связанные с организационной незащищенностью бизнеса |

|

Агрессии со стороны средств массовой информации (черные PR-акции) |

Угрозы, связанные с неэффективным управлением и организацией бизнес-процессов |

|

Угрозы, исходящие со стороны государственных структур |

Угрозы, связанные с эксплуатацией технических средств и средств автоматизации |

|

Риски при проведении гражданско-правовых отношений с контрагентами |

|

|

Компьютерная агрессия |

|

|

Риски, связанные с политическими, экономическими, социальными и правовыми процессами в государстве и мировом сообществе |

|

|

Риски, связанные с природным и техногенным фактором |

|

|

Террористическая угроза |

|

Причины возникновения внешних и внутренних угроз

Рассмотрим 17 распространенных причин возникновения внешних и внутренних угроз для компании. В реальности их гораздо больше.

Причины возникновения внешних угроз

- Кризисные явления в экономике.

- Кризисные явления в общественной и политической жизни партнеров, работающих за пределами РФ.

- Недобросовестная конкуренция.

- Непрогнозируемые изменения конъюнктуры рынка.

- Форс-мажор.

- Чрезвычайные ситуации.

- Произвол чиновников государственных структур.

- Неблагоприятная для частного бизнеса экономическая политика государства либо отдельных его регионов.

- Несогласованность нормативных актов федеральных местных органов исполнительной власти.

- Попытки агентурного или технического проникновения в коммерческие, технологические и производственные тайны предприятия (промышленный шпионаж). Сейчас все чаще на предприятиях действуют инсайдеры, которые передают информацию тем, кто их устроил на предприятие, или инициативники — сотрудники, по собственной инициативе собирающие конфиденциальные данные для заинтересованных сторон.

- Несанкционированное проникновение в автоматизированную систему банка данных коммерческого предприятия.

- Безналичная форма расчетов и платежей с использованием незащищенных компьютерных программ. Бывает, что руководитель доверяет ключи электронной подписи главному бухгалтеру, который может перевести деньги любой организации.

- Отсутствие комплексных программ по обеспечению безопасности бизнеса.

- Слабая ресурсная поддержка имеющихся программ по обеспечению безопасности бизнеса.

Причины возникновения внутренних угроз

- Конфликты на предприятии: борьба за руководящую должность, распределение «теневых» доходов, перераспределение долей участия, психологическая несовместимость, клановость и местничество.

- Некомпетентность руководства.

- Персонал компании.

Классификация сотрудников

Восемь преступлений из десяти происходит с участием работников. Чтобы определить степень риска, связанного с каждым сотрудником, используют классификатор — концепцию риска:

Пониженный риск

Сотрудники, которые вряд ли пойдут на компрометацию своей чести и достоинства, обычно в компании их 10% (российская статистика в этом случае соответствует общемировой). Они чувствительны к общественному мнению, дорожат своей репутацией.

Допустимый риск

Люди, которые могли бы при определенных условиях впасть в искушение, но по своим убеждениям близки первой группе. Они не пойдут на правонарушение, если будут обеспечены соответствующие меры контроля. Их около 80% и именно с ними нужно проводить постоянную профилактическую работу.

Высокий риск

Опасные преступники. Они будут создавать условия для хищения даже при жестких мерах контроля в компании. Их также 10%.

Базовые угрозы

Эксперты выделяют пять групп базовых угроз, которые связаны с конкурентной борьбой, человеческим фактором, деятельностью государства (коррупция, несовершенство законодательства, административный ресурс, проводимая политика), организованной преступностью, а также техногенными и природными факторами.

|

Классификация угроз предпринимательской деятельности |

|

|

Физические |

Преднамеренные — кражи, нападения, взломы, проникновение на территорию. Непреднамеренные — природные и техногенные. |

|

Информационные |