После установки обновлений безопасности Windows, которые вышли после мая 2018 года, вы можете столкнуться с ошибкой CredSSP encryption oracle remediation при RDP подключении к удаленному серверу и компьютеру Windows в следующих случаях:

- Вы подключаетесь к удаленному рабочему столу компьютера с недавно установленной старой (например, RTM) версией Windows (например, Windows 10 ниже билда 1803, Windows Server 2012 R2, Windows Server 2016), на котором не установлены последние обновления безопасности Windows;

- Вы пытаетесь подключиться к RDP компьютеру, на который давно не устанавливали обновления Microsoft;

- RDP подключение блокирует удаленный компьютер, т.к. нет нужных обновлений безопасности на вашем клиентском компьютере.

Попробуем разобраться с тем, что означает RDP ошибка CredSSP encryption oracle remediation и как ее можно исправить.

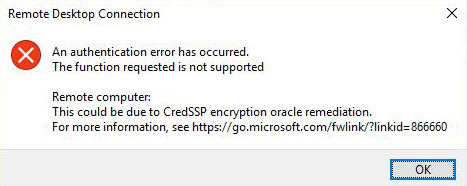

Итак, при попытке подключения к приложению RemoteApp на RDS серверах под Windows Server 2016 / 2012 R2 / 2008 R2, или к удаленным рабочим столам других пользователей по протоколу RDP (на Windows 10, 8.1 или 7), появляется ошибка:

Remote Desktop connection

An authentication error has occurred.

The function is not supported.

Remote Computer: hostname

This could be due to CredSSP encryption oracle remediation.

Подключение к удаленному рабочему столу

Произошла ошибка при проверке подлинности.

Указанная функция не поддерживается.

Причиной ошибки может быть исправление шифрования CredSSP.

Данная ошибка связана с тем, что на Windows Server или на обычной десктопной версии Windows, к которой вы пытаетесь подключится по RDP, не устанавлены обновления безопасности Windows (как минимум с марта 2018 года).

Дело в том, что еще в марте 2018 Microsoft выпустила обновление, закрывающее возможность удаленного выполнения кода с помощью уязвимости в протоколе CredSSP (Credential Security Support Provider). Подробно проблема описана в бюллетене CVE-2018-0886. В мае 2018 было опубликовано дополнительное обновление, в котором по-умолчанию клиентам Windows запрещается подключаться к удаленным RDP серверам с уязвимой (непропатченной) версией протокола CredSSP.

Таким образом, если вы на RDS/RDP серверах (компьютерах) Windows с марта 2018 года не устанавливались накопительные обновления безопасности, а на RDP клиентах установлены майские обновления (или более новые), то на них при попытке подключится к RDS серверам с непропатченной версией CredSSP будет появляется ошибка о невозможности подключения:

This could be due to CredSSP encryption oracle remediation

.

Ошибка RDP клиента появляется после установки следующих обновлений безопасности:

- Windows 7 / Windows Server 2008 R2 — KB4103718

- Windows 8.1 / Windows Server 2012 R2 — KB4103725

- Windows Server 2016 — KB4103723

- Windows 10 1803 — KB4103721

- Windows 10 1709 — KB4103727

- Windows 10 1703 — KB4103731

- Windows 10 1609 — KB4103723

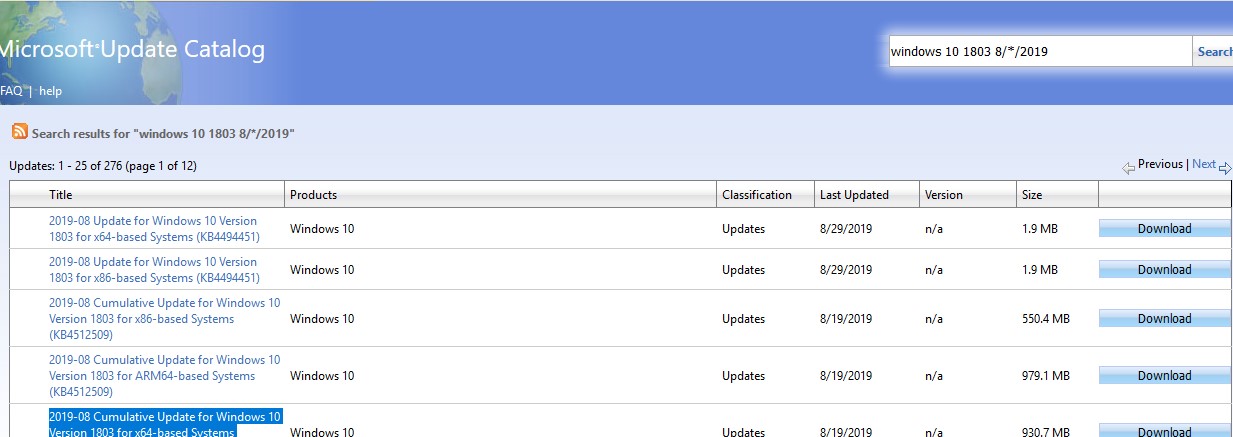

В списке перечислены номера KB от мая 2018 года, на данный момент вам нужно скачивать и устанавливать более новый пакет накопительных обновлений для вашей редакции Windows. Вы можете получить последние обновления безопасности через Windows Update с серверов Microsoft, с локального WSUS сервера, или скачать вручную из каталога обновлений Windows — Microsoft Update Catalog — https://www.catalog.update.microsoft.com/Home.aspx. Например, для поиска обновлений за август 2019 года для Windows 10 1803 нужно использовать поисковый запрос: windows 10 1803 8/*/2019. Скачайте и установите кумулятивное обновление (в моем примере это будет “2019-08 Cumulative Update for Windows 10 Version 1803 for x64-based Systems (KB4512509)”.

Для восстановления удаленного подключения к рабочему столу можно удалить обновления безопасности на клиенте, с которого выполняется RDP подключение (но это крайне не рекомендуется, т.е. есть более безопасное и правильное решение).

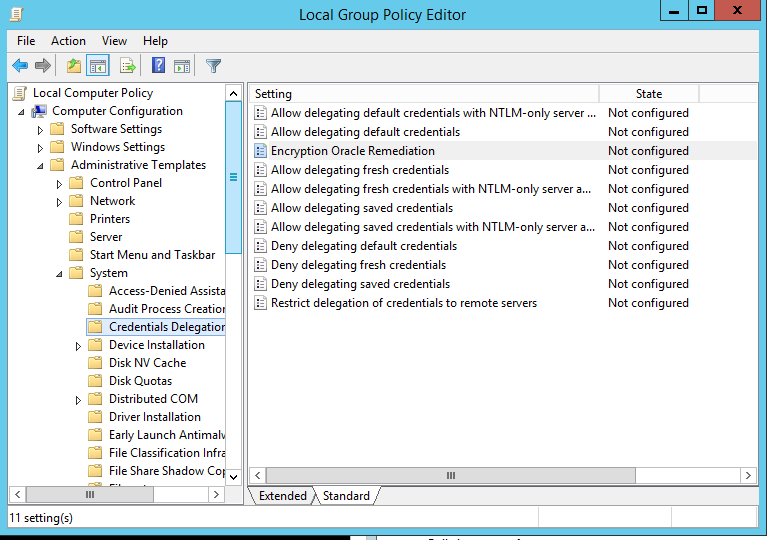

Для решения проблемы вы можете временно на компьютере, с которого вы подключаетесь по RDP, отключить проверку версии CredSSP на удаленном компьютере. Это можно сделать через редактор локальных групповых политик. Для этого:

- Запустите редактор локальных GPO — gpedit.msc;

- Перейдите в раздел политик Computer Configuration -> Administrative Templates -> System -> Credentials Delegation (Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных);

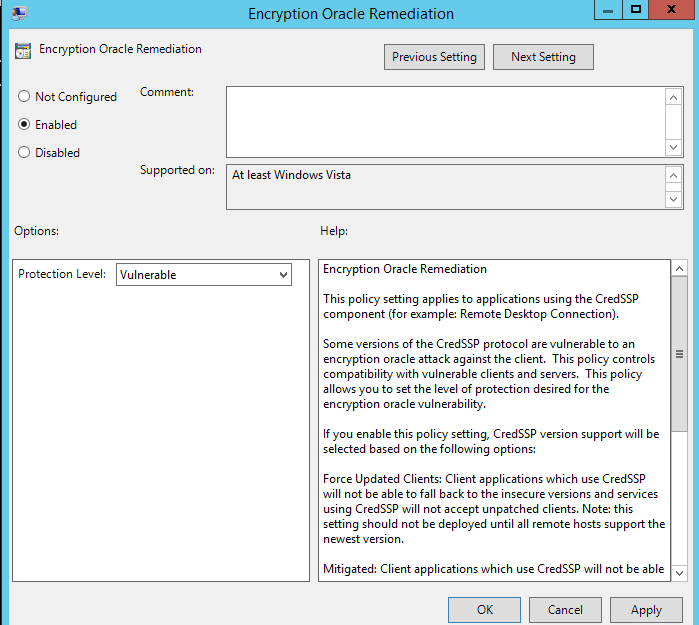

- Найдите политику с именем Encryption Oracle Remediation (Исправление уязвимости шифрующего оракула). Включите политику (Enabled/ Включено), а в качестве параметра в выпадающем списке выберите Vulnerable / Оставить уязвимость;

- Осталось обновить политики на вашем компьютере (команда

gpupdate /force

) и попробовать подключится по RDP к удаленному компьютеру. При включенной политике Encryption Oracle Remediation со значением Vulnerable ваши терминальные приложения с поддержкой CredSSP смогут подключаться даже к RDS/RDP серверам и компьютерам Windows, на которых отсутствуют актуальные обновления безопасности.

Политика Encryption Oracle Remediation предлагает 3 доступных значения защиты от CredSSP уязвимости:

- Force Updated Clients — самый высокий уровень защиты, когда RDP сервер запрещает подключение не обновлённым клиентам. Обычно эту политику стоит включать после полного обновления всей инфраструктуры и интеграции актуальных обновлений безопасности в установочные образы Windows для серверов и рабочих станций;

- Mitigated – в этом режиме блокируется исходящее удаленное RDP подключение к RDP серверам с уязвимой версией CredSSP. Однако другие службы, использующие CredSSP работаю нормально;

- Vulnerable –самый низкий уровень зашиты, когда разрешается подключение к RDP сервера с уязвимой версией CredSSP.

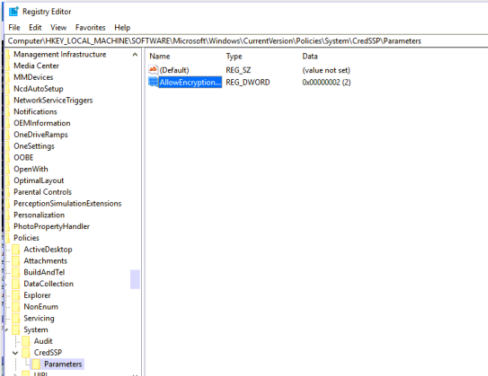

Если у вас отсутствует редактор локальных GPO (например, в Home редакциях Windows), вы можете внести изменение, разрешающее RDP подключение к серверам с непропатченной версия CredSSP, напрямую в реестр с помощью команды:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Вы можете изменить этот параметр в реестре сразу на множестве компьютеров в AD с помощью доменной GPO (консоль gpmc.msc) или таким PowerShell скриптом (список компьютеров в домене можно получить с помощью командлета Get-ADComputer из модуля RSAT-AD-PowerShell):

Import-Module ActiveDirectory

$PSs = (Get-ADComputer -Filter *).DNSHostName

Foreach ($computer in $PCs) {

Invoke-Command -ComputerName $computer -ScriptBlock {

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

}

}

После успешного подключения к удаленному RDP серверу (компьютеру) нужно установить на нем актуальные обновления безопасности через службу Windows Update (проверьте, что служба включена) или вручную. Скачайте и установите последние кумулятивные обновления Windows как показано выше. Если при установке MSU обновления появляется ошибка “Это обновление неприменимо к вашему компьютеру”, познакомьтесь со статей по ссылке.

Для Windows XP/ Windows Server 2003, которые сняты с поддержки нужно установить обновления для Windows Embedded POSReady 2009. Например, https://support.microsoft.com/en-us/help/4056564

После установки обновлений и перезагрузки сервера, не забудьте отключить политику на клиентах (либо выставить ее на Force Updated Clients), или вернуть значение 0 для ключа реестра AllowEncryptionOracle. В этом случае, ваш компьютер не будет подвержен риску подключения к незащищенным хостам с CredSSP и эксплуатации уязвимости.

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 0 /f

Есть еще один сценарий, когда обновления отсутствуют на вашем компьютере. Например, RDP сервер обновлен, но на нем выставлена политика, блокирующая RDP подключения с компьютеров с уязвимой версией CredSSP (Force Updated Clients). В этом случае при RDP подключении вы также увидите ошибку “This could be due to CredSSP encryption oracle remediation”.

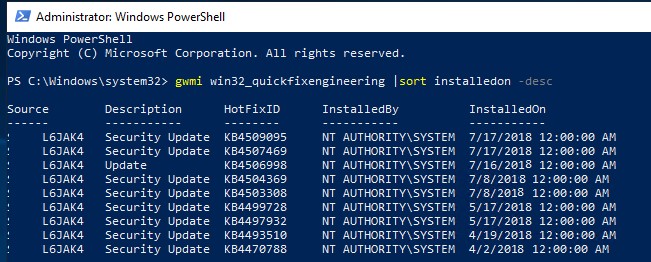

Проверьте последнюю дату установки обновлений Windows на вашем компьютере с помощью модуля PSWindowsUpdate или через WMI команду в консоли PowerShell:

gwmi win32_quickfixengineering |sort installedon -desc

В этом примере видно, что последние обновления безопасности Windows устанавливалось 17 июня 2018 года. Скачайте и установите более новый MSU файл с кумулятивным обновлением для вашей редакции Windows (смотрите выше).

Столкнулся со странной проблемой при RDP подключении к хосту Windows Server 2019 RDS из Windows 11 через VPN.

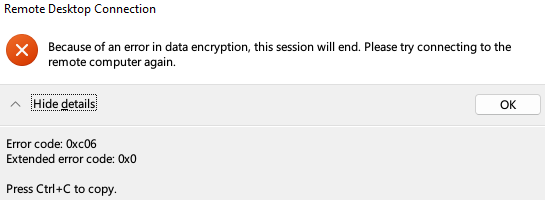

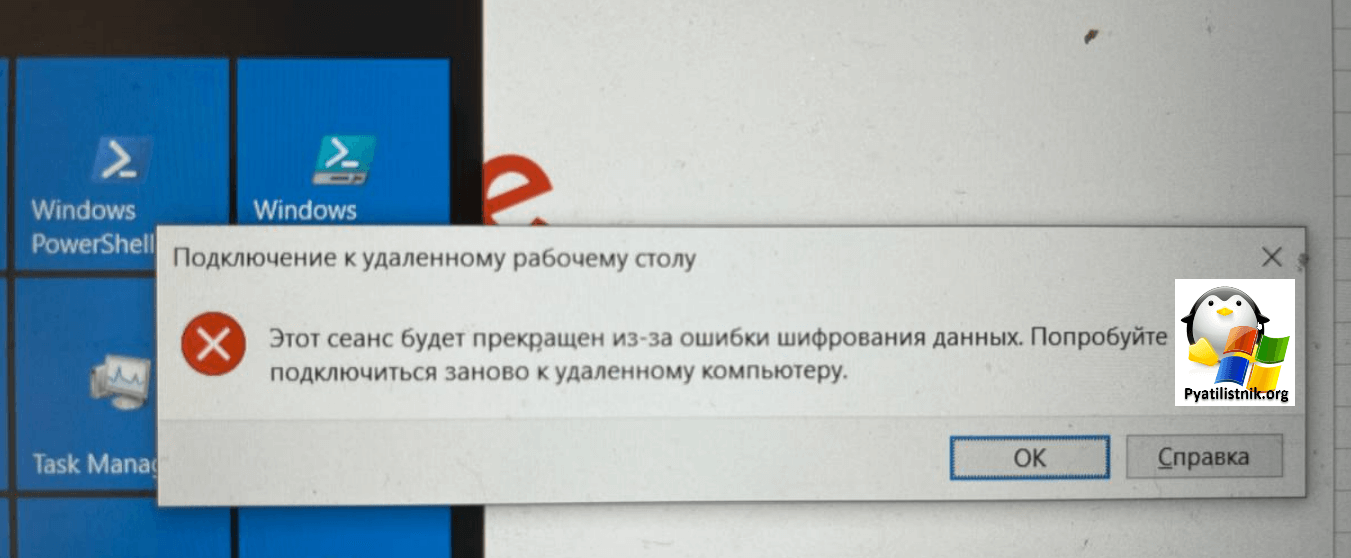

После успешного подключения к сессии Remote Desktop на Windows Server, через 5-10 минут клиент Remote Desktop Connection закрывался с ошибкой:,

Этот сеанс будет прекращен из-за ошибки шифрования данных. Попробуйте подключиться заново к удаленному компьютеру.

This session will be terminated due to a data encryption error. Try reconnecting to the remote computer. Error code: 0xc06

Для решения проблемы последовательно проверьте следующее:

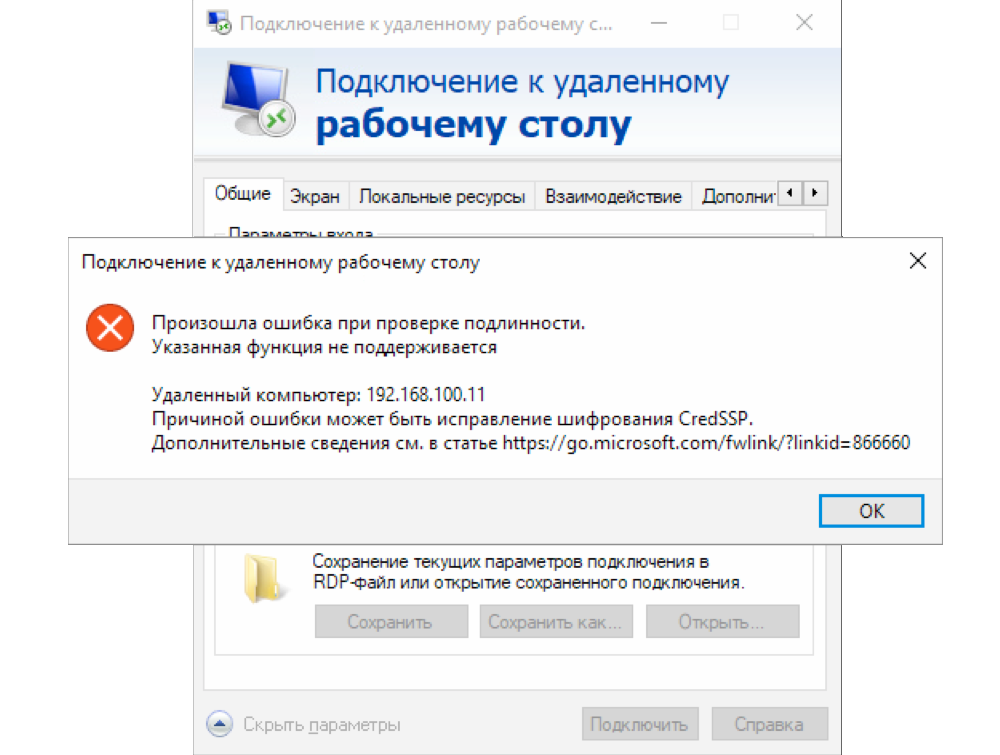

Утро пятницы началось с жалоб некоторых пользователей на невозможность подключится к удаленному рабочему столу Windows Server 2008 R2 и Windows Server 2012 R2.

Произошла ошибка при проверке подлинности. Указанная функция не поддерживается.

Причиной ошибки может быть исправление шифрования CredSSP. Дополнительные сведения см. статье https://go.microsoft.com/fwlink/?linkid=866660

Причиной отказа в подключении послужило обновление безопасности Windows, закрывающее уязвимости в протоколе CredSSP (бюллетень CVE-2018-0886), в результате чего клиентам запрещалось подключаться к удаленным RDP серверам с непропатченой версией CredSSP. Таким образом, клиентские машины, установившие майские обновления остались не при делах.

Есть несколько путей решения проблемы. Наиболее правильным я считаю всё-таки установку обновления для закрытия уязвимости CredSSP на сервере, однако такое решение может выйти боком в некоторых случаях. Приведу простой пример когда не стоит гнаться за обновлениями.

В сети имеются компьютеры на старой версии Mac OS X (10.7.5), для которых не существует свежей версии RDP-клиента и после такого обновления теряется возможность работы с сервером. Вопрос безопасности соединения мобильных пользователей в таком случае решается VPN туннелем.

Так что, для начала рассмотрим вариант, позволяющий убрать уведомление безопасности и блокировку подключения с установленным обновлением безопасности без обновления самого сервера. Удаление самого обновления, конечно решает проблему, но неужели вы будете заниматься этим постоянно?

Отключение уведомления об ошибке шифрования CreedSSP на клиенте

Можно пойти двумя путями — внести изменения через редактор локальных групповых политик (не прокатит в редакциях Windows Home), либо напрямую в реестр с помощью командной строки. Второй способ более быстрый и универсальный — в командной строке, запущенной от имени администратора, выполним:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Если же вам удобнее использовать редактор локальных групповых политик, то запустив редактор gpedit.msc, переходим в раздел:

Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных

(Computer Configuration -> Administrative Templates -> System -> Credentials Delegation)

Открываем параметр с именем «Исправление уязвимости шифрующего оракула» (Encryption Oracle Remediation), и нажимаем «Включено» («Enabled»). Уровень защиты ставим как «Оставить уязвимость» (Vulnerable).

Обновить политики на компьютере можно командой, после чего подключение по RDP должно заработать:

gpupdate /force

Установка обновления для исправления шифрования CreedSSP на сервере

Установить отсутствующие обновления безопасности на сервере можно через службу Windows Update или вручную. Чтобы не тянуть кучу лишнего, вот прямые ссылки на обновления для разных версий Windows Server:

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607: KB4103723

Учтите, что после установки обновления сервер уйдет в перезагрузку.

Подписывайтесь на канал

Яндекс.Дзен

и узнавайте первыми о новых материалах, опубликованных на сайте.

Обновлено 18.11.2022

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org. В прошлый раз мы с вами успешно устранили ошибку «This coild be to CredSSP encryption oracle remediation» при попытке подключения к RDS ферме. Сегодня мы рассмотрим ситуацию так же при работе с ним, а именно разрыв подключения с ошибкой «Этот сеанс будет прекращен из-за ошибки шифрования данных«. Давайте смотреть в чем дело и как это можно обойти, я опишу 8 быстрых методов.

Описание ошибки шифрования при подключении к RDS ферме

Как я много раз рассказывал у меня в компании есть несколько больших RDS ферм от 50 RDSH хостов, где работают свыше 1000 пользователей одновременно. Начиная с конца октября стали появляться случаи с обрывами соединений вот с такой формулировкой:

Этот сеанс будет прекращен из-за ошибки шифрования данных. Попробуйте подключиться заново к удаленному компьютеру (This session will be terminated due to a data encryption error. Try reconnecting to the remote computer)

Разрывы были через каждые минут 15-20. Данная проблема при чем была, только у пользователей кто при подключении использовал корпоративный VPN и уже потом шли работать на терминальную ферму.

Диагностика и устранение проблемы

Сразу скажу, что данная проблема исключительно на стороне клиентской операционной системы, так как исследовав более 6 случаев, я ничего подозрительного не обнаружил на брокерах подключений или на самих RDSH хостах, у которых данный пользователь числился как disconnected.

- 1️⃣Первое, что вы должны сделать, это определить версию вашей операционной системы, так как от этой информации зависит, находится она на поддержке или нет

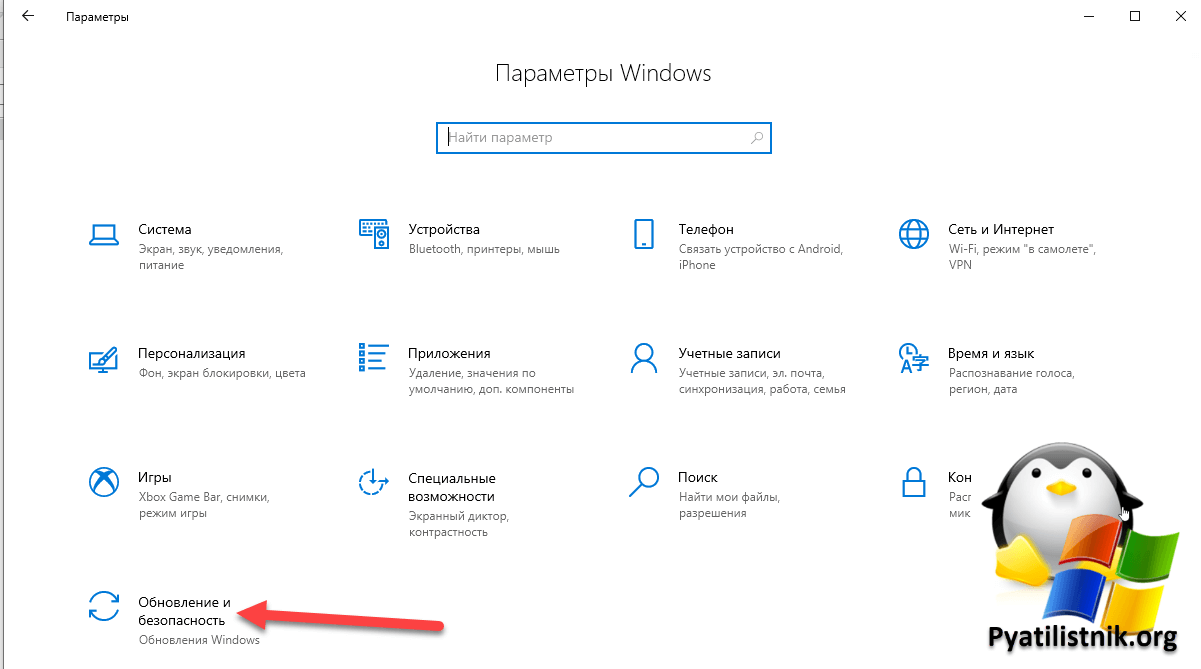

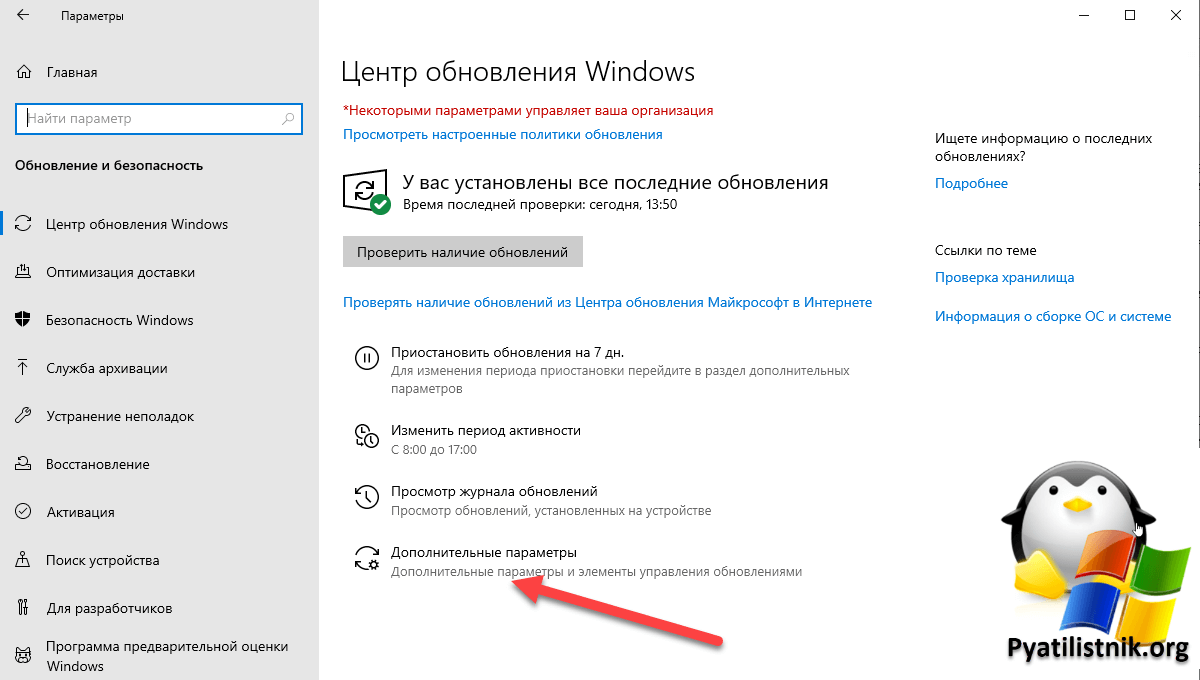

- 2️⃣Если ваша ОС поддерживается Microsoft, то вам срочно необходимо установить все доступные обновления безопасности, так и дополнительные. Для этого нажмите одновременно клавиши WIN и I, чтобы вызвать окно «Параметры Windows«. Далее найдите раздел «Обновление и безопасность«.

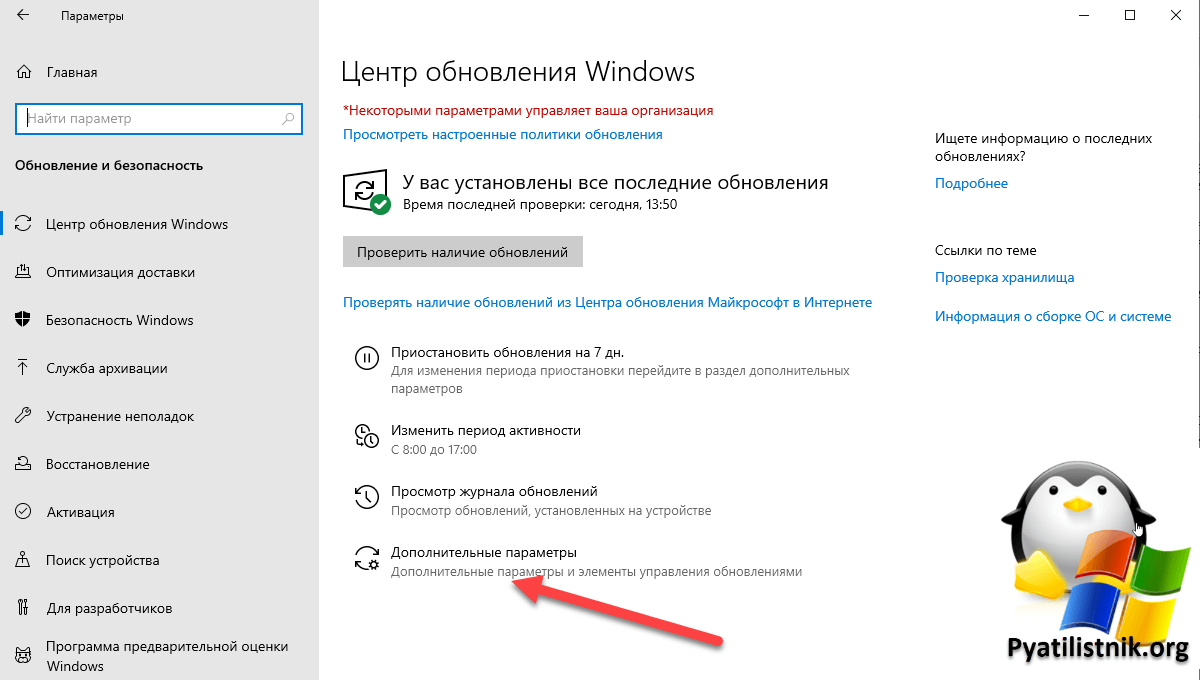

Обязательно перейдите в дополнительные параметры.

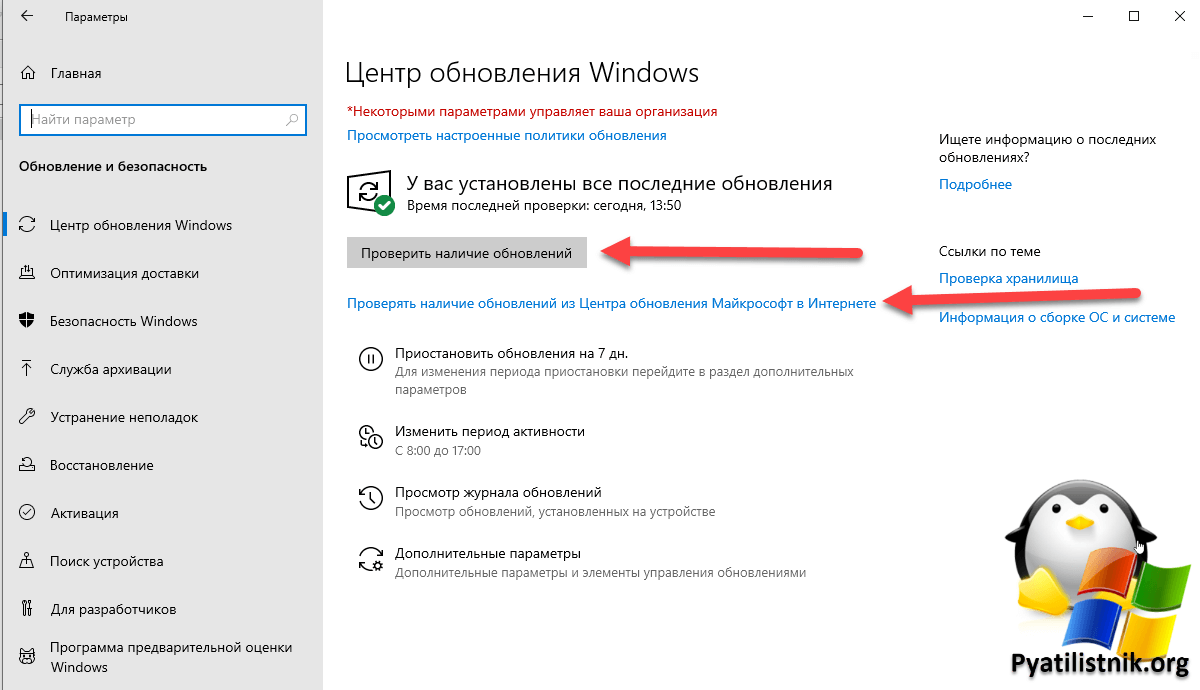

И удостоверьтесь, что у вас активирован пункт «При обновлении Windows получать обновления для других продуктов Майкрософт«.

После этого нажмите назад, чтобы вернуться на основное окно установки обновлений. Нажмите кнопку «Проверить наличие обновлений» если у вас WSUS, или же пункт «Проверять наличие обновлений из Центра обновления Майкрософт в Интернете«

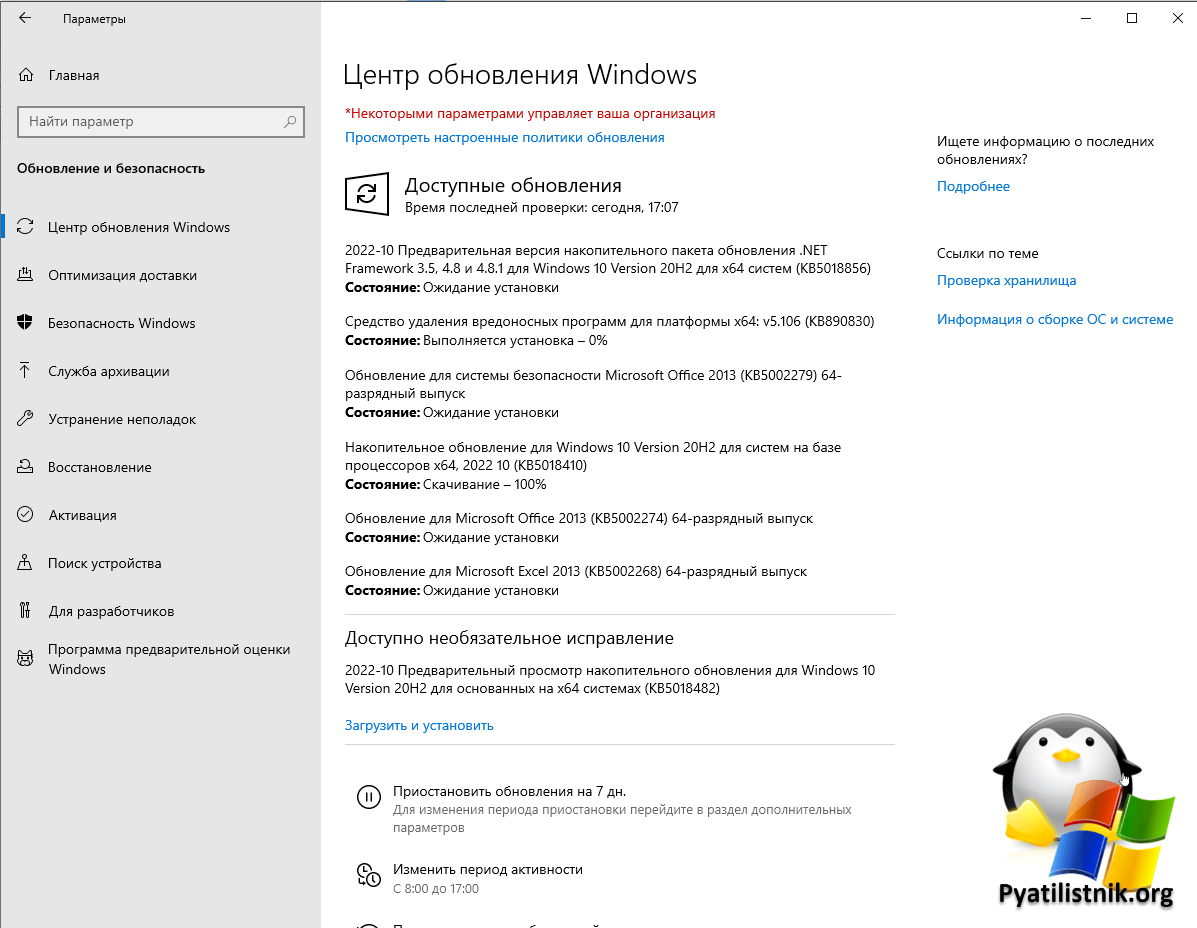

Начнется проверка обновлений, если что-то будет найдено, то нужно обязательно установить. После установки обязательно перезагрузите компьютер.

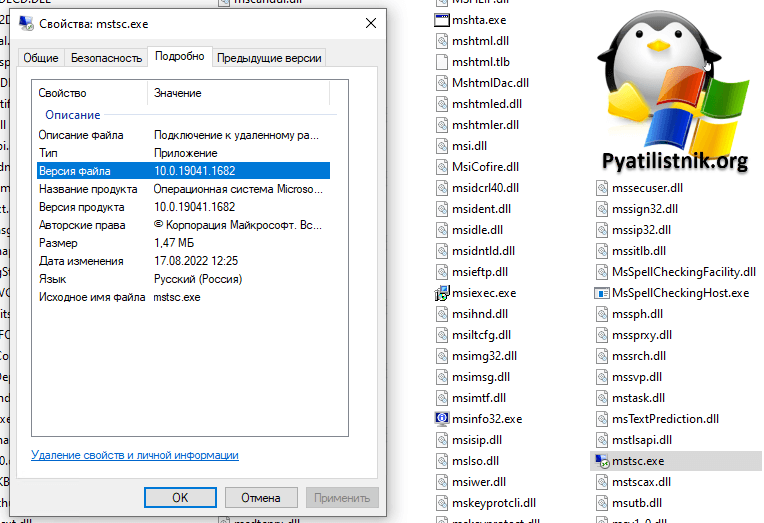

- 3️⃣Если это не помогло и все так же получаете разрывы соединений, то пробуем обновить версию RDP клиента если она не последняя. Для этого перейдите в каталог:

Там нужно найти файл mstsc.exe и вызвать его свойства. На вкладке «Подробно» посмотрите версию файла. Удостовериться, что она свежая, это можно понять по дате изменения.

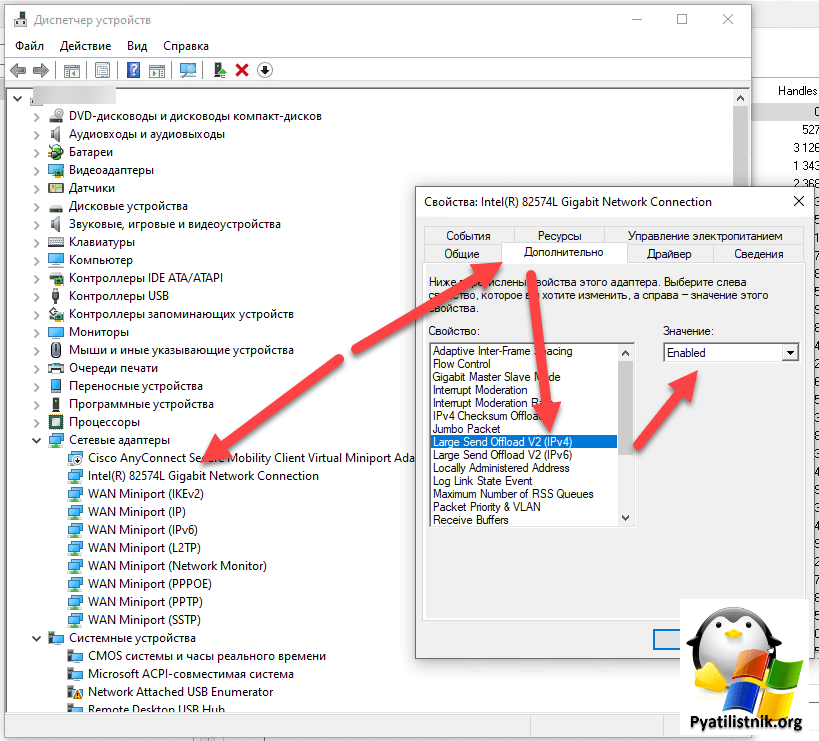

- 4️⃣Попробуйте отключить на сетевой карте параметр «Large Send Offload (IPv4)«.Параметр «Large Send Offload (IPv4)» отвечает, за то чтобы фрагментацией сетевых пакетов занималась сетевая карта, CPU. Следовательно, небольшая часть нагрузки с Windows будет перенесена на сетевой адаптер.

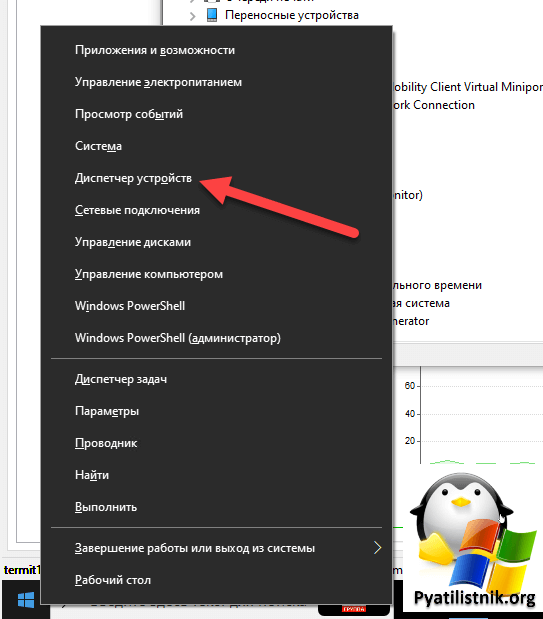

Откройте диспетчер устройств, через правый клик по кнопке «Пуск».

Далее находим сетевые адаптеры. Тут выберите нужный адаптер, если их несколько. Переходим в его свойства, вкладка «Дополнительно«. Находим в списке пункт «Large Send Offload (IPv4)» и меняем его значение на «Disable«. Применяем настройки и перезагружаем систему.

Еще пишут, что можно удалить службу Citrix DNE Lightweight Filte с сетевого адаптера или basic filtration module (net stop bfe). Кто-то переустановил протоколы Link-Layer Topology (Mapper I/O Driver and Responder), а также службу QoS Packet Scheduler, потом перезагрузка

-

- 5️⃣Еще как вариант решения проблемы, это смена RDP клиента, например на Remote Desktop Connection Manager или можно попробовать установить «Удаленный рабочий стол» из магазина.

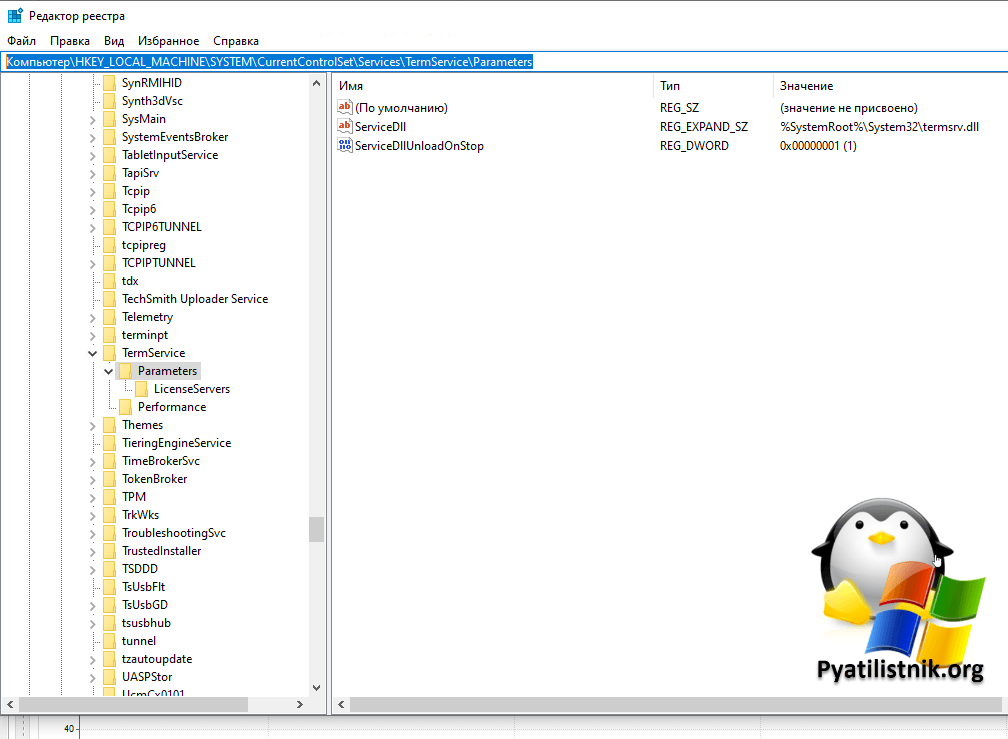

- 6️⃣В старых версиях Windows, например в Windows 7, можно было попробовать удалить содержимое куста реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services \TermService\Parameters

Там если есть записи: Certificate, X509 Certificate,X509 Certificate ID, то их нужно удалить, НО обязательно перед этим экспортируйте данный куст реестра, чтобы можно было его восстановить в случае чего.

- 7️⃣Еще очень важно проверить, что у вас ошибку «Этот сеанс будет прекращен из-за ошибки шифрования данных. Попробуйте подключиться заново к удаленному компьютеру» не вызывает какое-то VPN ПО или Proxy ПО. Обязательно проверьте нет ли у вас «Sonicwall Global VPN» и его аналогов, возможно VNC. Выведите список установленных программ в Windows и изучите их.

- 8️⃣Дополнительно изучите журналы Windows.

- %SystemRoot%\System32\Winevt\Logs\Application.evtx

- %SystemRoot%\System32\Winevt\Logs\System.evtx

- %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-RemoteDesktopServices-SessionServices%4Operational.evtx

- %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Admin.evtx

- %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx

- %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-RemoteConnectionManager%4Admin.evtx

- %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-RemoteConnectionManager%4Operational.evtx

- 9️⃣Так же посмотрите нет ли случайно ошибок на стороне антивируса, возможно он как-то может мешать нормальной работе.

На этом у меня все, надеюсь, что вы смогли решить свою проблему с RDP подключением. С вами был Иван Сёмин, автор и создатель IT портала Pyatilistnik.org.

Исправление шифрования CredSSP — при подключении через RDP появляется ошибка с описанием: «Причиной ошибки может быть исправление шифрования CredSSP». Разбираемся почему возникает данная ошибка и устраняем её.

Причина ошибки

Microsoft активно фиксит уязвимости, особенно усердно после эпического фейла с WannaCry. Получается не очень. Когда-то давно уже было, что после обновлений поотваливались политики в домене. Теперь снова — в январе 18 после обновлений были массовые проблемы на процессорах AMD, в мае 18 — проблемы с RDP. Поэтому первое — на домашних компьютерах выключайте автоматическое обновление.

На этот раз MS выпустило обновление CVE-2018-0886.

Common Vulnerabilities and Exposures — база данных общеизвестных уязвимостей информационной безопасности

Обновление вышло ещё в марте, а в мае MS «дёрнула рубильник» и подключения с компьютеров, где обнова есть, на компьютеры, где обновы нет, стало выдавать ошибку:

С точки зрения MS 2 месяца — достаточный срок, чтобы обновление установилось на все компьютеры и затем смена уровня безопасности подключения прошла и тихо и незаметно. Как видим это не так. Поэтому второе — на предприятии нужно разворачивать WSUS. Развертывание несложное, даёт много преимуществ:

- Контроль за всеми обновлениями по всему предприятию из единой консоли;

- Массовая установка обновлений по расписанию на рабочие станции;

- Ручной запуск обновлений на выбранные рабочие станции;

- Значительная экономия трафика;

- Синхронизация WSUS с серверами MS в ночное время.

С WSUS выбранные обновления будут гарантированно установлены одновременно на все машины, а если где-то обновление не установилось, то это будет видно в отчёте.

Решение

На компьютере, с которого происходит подключение, запустить Редактор групповых политик:

gpedit.msc

Конфигурация компьютера — Административные шаблоны — Система — Передача учетных данных параметр Исправление уязвимости шифрующего оракула (Encryption Oracle Remediation):

- Включить политику;

- Выбрать Оставить уязвимость (Vulnerable).

Остальные 2 значения:

- Принудительно применять обновлённые клиенты (Force Updated Clients) — подключение на компьютер без обновления с данного выдаст ошибку, подключение с компьютера без обновления на данный выдаст ошибку;

- Уменьшить риск (Mitigated) — подключение на компьютер без обновления с данного выдаст ошибку, подключение с компьютера без обновления на данный пройдёт успешно.

Если политика не задана, то по умолчанию используется Уменьшить риск (с марта по май по умолчанию использовалось значение Оставить уязвимость, поэтому и работало).

Что ещё?

После того, как ошибка устранилась и подключение произошло, нужно таки установить обновление на удалённый компьютер, особенно если он смотрит в интернет. Затем нужно вернуть политику в исходное состояние.

Уязвимость позволяет запустить произвольный код на компьютере без обновления. Обновление покрывает все версии Windows от 7 и 2008 до 10 и 2016.