Ошибка HTTP 409 может появиться в любом браузере, включая Chrome, Edge, Opera, Firefox и пр. Иногда это происходит на сайтах, которые позволяют скачивать программы. И хотя чаще всего эту ошибку должны исправлять администраторы сайтов, а не пользователи браузеров, есть несколько советов как можно всё починить. Чем вызвана Error 409 и что с ней делать – рассмотрим прямо сейчас!

- Причины возникновения Ошибки 409

- Как исправить Ошибку 409 в браузере

- Проверьте путь к сайту

- Отключите расширения браузера

- Отключите брандмауэр

- Очистите кэш и куки браузера

- Используйте зеркала

- Как исправить Error 409 на сайте

Ошибка с кодом 409 появляется тогда, когда вы запросили на сайте какой-либо файл с определенной версией, но его больше не существует. Этот файл мог быть удален, заменен на более свежую версию и пр.

Также к данной проблеме может приводить конфликт версий между загружаемым ПО и уже установленным ПО на вашем компьютере или в вашем браузере.

Расскажу про наиболее распространенные способы решить Error 409, однако сразу оговорюсь, что даже весь комплекс описанных мер может не привести к результату, если проблема заключается на стороне сервера сайта, а не на стороне системы (браузера) пользователя.

1. Проверьте путь к сайту

Первое что необходимо сделать – проверить правильность пути к файлу (URL), доступ к которому вы пытаетесь получить. Если он был недавно изменен, есть высокая вероятность, что в вашем браузере появится сообщение об ошибке с кодом 409.

2. Отключите расширения браузера

Расширения, которые мы устанавливаем в браузер, меняют его внутренние настройки и зачастую приводят к разнообразным проблемам. Поэтому второе что надо сделать – отключить все расширения и проверить исчезла ли ошибка.

Если это помогло, по очереди активируйте расширения, чтобы точно определить какое именно вызвало конфликт.

3. Отключите брандмауэр

Программы и расширения браузера типа брандмауэра по соображениям безопасности могут не позволять открывать определенные веб-сайты или выполнять загрузку файлов. Если у вас установлено такое ПО, есть вероятность получить 409-й код ошибки при просмотре любого веб-сайта.

Временно отключите брандмауэр и проверьте решена ли тем самым проблема.

4. Очистите кэш и куки браузера

Если на сервере сайта произошли какие-либо изменения, а ваш браузер до сих пор хранит старые куки и кэш, вы легко можете получить ошибку 409. В этом случае почистите локальный кэш и куки браузера, чтобы убрать конфликт.

Подробная инструкция как это сделать в Chrome, IE, Opera, Firefox и Safari: https://webtous.ru/poleznye-sovety/kak-ochistit-kesh-brauzera.html

5. Используйте зеркала

Нет, вам не надо снимать со стенки зеркало и приставлять его к монитору ) Под зеркалом подразумевается альтернативная ссылка на загрузку файла. Если при переходе по какой-либо ссылке вы получаете Ошибку 409, просто воспользуйтесь зеркалом – многие сайты дают 2-3 зеркала на каждую ссылку для скачивания.

Как исправить Error 409 на сайте

Дабы нести полную ясность в рассматриваемый вопрос, напоследок дам совет как исправить ошибку, если вы являетесь администратором сайта. Как я упомянул выше, ошибка HTTP 409 может возникнуть из-за наличия двух версий одного и того же файла. Если подобное имеет место на вашем сервере, просто удалите старую версию файла, чтобы предоставить пользователям более свежую версию, либо переместите её в другой каталог.

Описание остальных ошибок, которые могут встретиться в браузере во время серфинга в интернет: https://webtous.ru/poleznye-sovety/rasprostranennye-oshibki-sajtov-i-ix-znachenie.html

Сергей Сандаков, 42 года.

С 2011 г. пишу обзоры полезных онлайн сервисов и сайтов, программ для ПК.

Интересуюсь всем, что происходит в Интернет, и с удовольствием рассказываю об этом своим читателям.

Форум КриптоПро

»

Устаревшие продукты

»

КриптоПро CSP 3.6

»

Неизвестный статус сертификата. Локальный СОС не найден.

|

sw04 |

|

|

Статус: Новичок Группы: Участники

|

Здравствуйте. Цитата: Статус сертификата: Статус неизвестен Пробуй проверить по СОС, полученному с УЦ, получаю: Цитата: Статус сертификата: Статус неизвестен Хотя при проверке через Revocation Provider: Цитата: Статус сертификата: Сертификат действителен Но стоит обновить список личных сертификатов, как сертификат заново неизвестный. cacer.p7b установил согласно инструкции в доверенные корневые центры сертификатов. подскажите решение проблемы или какие дополнительные данные Вам необходимы? |

|

|

|

rozhkov |

|

|

Статус: Активный участник Группы: Участники

|

Вы проверяете через КриптоАРМ? |

|

|

|

sw04 |

|

|

Статус: Новичок Группы: Участники

|

rozhkov, да, проверяю через КриптоАРМ. Цитата: Статус завершения операции: Подписи математически корректны, но нет полного доверия к одному или нескольким сертификатам подписи. |

|

|

|

rozhkov |

|

|

Статус: Активный участник Группы: Участники

|

Установите коневые сетификаты |

|

|

|

sw04 |

|

|

Статус: Новичок Группы: Участники

|

rozhkov написал: Установите коневые сетификаты rozhkov, корневые сертификаты в количестве 5 штук установлены в «Доверенные корневые центры сертификации». Переустановил на всякий случай. Проблема сохраняется. Ничего не изменилось. |

|

|

|

rozhkov |

|

|

Статус: Активный участник Группы: Участники

|

Вам пишет что нет доверия. По поводу СОС, создайте надстройку и во вкладке «Верификация сертификатов» выберите либо Ваш сертификат, либо сертификаты УЦ и поставьте галочку что необходимо проверять по СОС полученному из УЦ. |

|

|

|

Alexkurd |

|

|

Статус: Активный участник Группы: Участники Поблагодарили: 1 раз в 1 постах |

Или можете взять с сайта свежий список отзыва и поставить в систему, тогда на период его действия таких ошибок выдавать не будет. |

|

icq 318383 |

|

|

|

|

rozhkov |

|

|

Статус: Активный участник Группы: Участники

|

sw04 написал: Корневые сертификаты ставил как с cpca.cryptopro.ru. Обновление СОС примерно каждые 1,5 часа, поэтому ставить их постоянно крайне неудобно. |

|

|

|

sw04 |

|

|

Статус: Новичок Группы: Участники

|

Добавил в «Верификация сертификатов» свой сертификат(пробовал в том числе добавить корневые). Также статус личного сертификата неизвестный. При попытке подписать файл _теперь_ выходит предупреждение. Детали: Цитата: Описание ошибки: |

|

|

|

rozhkov |

|

|

Статус: Активный участник Группы: Участники

|

В ПМ написал |

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Форум КриптоПро

»

Устаревшие продукты

»

КриптоПро CSP 3.6

»

Неизвестный статус сертификата. Локальный СОС не найден.

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

igor.kinma пишет: Всем привет. Подскажите пожалуйста после замены сертификата перестало пускать в lk2012.budget.gov.ru/ В континент TLS все нормально. Что еще нужно сделать кроме замены сертификата? Спасибо!

У меня не получилось заставить не войти в lk2012.budget.gov.ru/

Проверял через InternetExplorer и Mozilla Firefox 51×32

Нужно сделать Сброс соединений в КонтинентTLS

(внизу-справа в системном трее(Панель задач), на значке «Континент TLS-клиент» правой кнопкой мыши — Сброс соединений)

и после этого заходить в ЭБ.

Даже если новый сертификат

federalnoe-kaznacheystvo.crt

для lk2012.budget.gov.ru не добавлять,

то при входе на сайт появляется окно с предложением добавить его в хранилище.

Если у вас появляется ошибка

Континент TLS-клиент. Ошибка

Федеральное казначейство: Сертификат сервера не прошел проверку. Ошибка: Цепочка сертификатов недействительна

Значит у вас нет установленного нового корневого сертификата УЦ ФК (Действительного с 05.02.2020 по 05.02.2035)

его можно взять из сообщения sedkazna.ru/forum.html?view=topic&catid=9&id=1156#15874

Установка Корневых сертификатов ФК ГОСТ 2012

или

Можно установить вручную в «Локальный компьютер»-«Промежуточные центры сертификации» , скачав

Сертификат УЦ ФК размещенный на официальном сайте Федерального казначейства

.

Как проверить статус сертификата?

Использование сертификата можно условно разделить на два этапа

- проверка статуса сертификата

- если статус «действителен», использование сертификата для выполнения криптографических операций.

Каждый раз при обращении к сертификату программа «КриптоАРМ» проверяет его статус. Существует несколько типов проверки статуса сертификатов:

- По локальному списку отзыва сертификатов (СОС)

- По списку отозванных сертификатов из удостоверяющего центра

- С использованием Revocation Provider

- В OCSP службе

- С помощью списка доверенных сертификатов

- В режиме «Квалифицированная подпись»

Статус сертификата проверяется по следующим параметрам:

|

Параметры проверки

|

Пояснение |

| Проверка срока действия сертификата | Проверяется, истек или нет срок действия цифрового сертификата |

| Проверка корректности электронной подписи выдавшего сертификат Удостоверяющего центра | Для заверения вашего личного цифрового сертификата используется электронная подпись Удостоверяющего центра, в котором вы получили свой сертификат. Чтобы статус вашего сертификата был «Действителен», необходимо иметь установленный корневой сертификат и актуальный список отзыва сертификатов. |

| Построение цепочки (до корневого сертификата УЦ) | Доверие к личному сертификату пользователя определяется на основе цепочки сертификатов. Начальным элементом цепочки является корневой сертификат УЦ, хранящийся в хранилище Доверенные корневые центры сертификации. |

| Проверка действительности сертификата по спискам отзыва сертификатов |

По умолчанию при работе с сертификатами в «КриптоАРМ» их статус проверяется по СОС, установленному в хранилище Промежуточные центры сертификации. Но также возможно выполнить проверку сертификата по СОС, полученному из УЦ, или с помощью Revocation Provider.

Начиная с версии 5.3, статус отзыва не проверяется для личных сертификатов пользователя |

| С помощью списка доверенных сертификатов | Чтобы проверить статус сертификата с помощью списка доверенных сертификатов необходимо отметить «Использовать CTL для проверки пути сертификации» в настройках по умолчанию в разделе Параметры верификации сертификатов». |

Возможны 3 статуса действительности сертификатов, выданных УЦ:

Сертификат является действительным, если:

- Подпись Удостоверяющего центра под сертификатом корректна.

- Срок действия сертификата не истек.

- Сертификат используется для тех целей, для которых был создан.

- Сертификат не отозван и его действие не приостановлено.

Чтобы проверить статус сертификата:

- В дереве элементов главного окна выберите раздел Сертификаты. Откройте нужное вам хранилище, в котором выберите сертификат для проверки.

- В контекстном меню объекта или на панели инструментов выберите пункт Проверить статус

- По локальному списку отзыва сертификатов (списку, установленному в хранилище Списки отзыва сертификатов);

- По списку отзыва из Удостоверяющего центра (в онлайн-режиме по локальной сети);

- С использованием Revocation Provider;

- Проверить в OCSP службе.

При проверке статуса сертификата могут возникнуть следующие сообщения:

|

Сообщение

|

Пояснение |

| Истёк срок действия сертификата | Сертификат, которым подписаны данные, просрочен |

| Невозможно построить цепочку для сертификата | Невозможно построить цепочку сертификатов от клиентского сертификата до сертификата доверенного УЦ |

| Произошла ошибка при обновлении СОС | Настройки системы безопасности не предполагают обновлений СОС; библиотека CPCRLUpdate.dll отсутствует или не зарегистрирована |

| Произошла ошибка при открытии хранилища | Нет прав доступа к хранилищу сертификатов |

| СОС найден, однако возник сбой при его обработке | СОС хранится в неизвестном формате |

| СОС найден, однако он нуждается в обновлении | Дата обновления СОС истекла, необходимо обновить СОС в УЦ, для того чтобы сертификат бы действительным |

| Ошибка при сопоставлении СОС и сертификата | Ошибка в процессе поиска клиентского сертификата в последнем выпущенным УЦ СОС |

| Сертификат содержится в СОС | Сертификат недействителен (отозван в УЦ по какой-либо причине и занесен в СОС); |

|

Чтобы упростить процедуру проверки статуса сертификата, вы можете в настройках выполнения операций указать параметры проверки сертификатов. Для выбранных сертификатов в процессе работы всегда автоматически будет использоваться указанный вами способ проверки. |

Проверка статуса сертификата по локальному СОС

«КриптоАРМ» поддерживает способ проверки статуса цифрового сертификата по локальному списку отзыва сертификатов (СОС), периодически обновляемого Удостоверяющим центром согласно Регламенту данного УЦ.

Чтобы проверить статус сертификата, выполните следующие шаги:

- В дереве элементов главного окна выберите раздел Сертификаты — нужное вам хранилище, в котором выберите сертификат (или группу сертификатов) для проверки.

- В контекстном меню объекта или на панели инструментов выберите пункт Проверить статус — по локальному СОС.

Статусы сертификатов

Возможные ошибки обновления списка отозванных сертификатов (СОС)

| Ошибка |

Объяснение |

| 0x80092004 (Cannot find object or property.) |

|

| 0x80092007 (The specified certificate is self signed.) | Проверяемый сертификат — самоподписанный. Нет смысла проверять самоподписанный сертификат по СОС, т.к. СОС подписывается тем же самым самоподписанным сертификатом. |

Проверка статуса сертификата по СОС из УЦ

«КриптоАРМ» позволяет проверять статус цифрового сертификата в режиме получения (и их участия в процедурах проверок) СОС в онлайн режиме из CDP и/или сетевого справочника системы.

Для использования возможности получения СОС из УЦ необходимо соблюдение следующих условий:

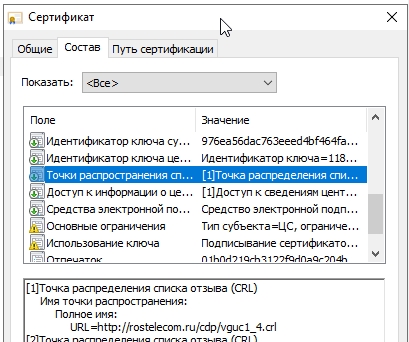

- В проверяемом сертификате должно присутствовать расширение «Точка распространения СОС / CRL Distribution Point (CDP)». При этом если значений (URL’ов) в расширении несколько, то программа «КриптоАРМ» будет пытаться скачать СОС по всем адресам до первого успешного скачивания. Поддерживаются часто используемые протоколы — «ftp», «http» и «file».

- По одной из точек распространения СОС (оптимально, если по первой) можно скачать СОС с помощью веб-браузера, например Microsoft Internet Explorer. При этом, не вводя никакой дополнительной информации (имени пользователя, пароля, перехода по ссылкам).

Протестировать можно следующим образом:- закрыть все окна Internet Explorer (т.к. они могут хранить параметры доступа к серверу);

- запустить Internet Explorer и вставить в поле адреса URL из точки распространения СОС;

- нажать Enter, после чего Internet Explorer должен сразу предложить сохранить скачанный файл СОС;

- сохранить СОС в файл и открыть его проводником Windows (должна без ошибок открыться форма просмотра СОС).

Чтобы проверить статус сертификата:

- В дереве элементов главного окна выберите раздел Сертификаты — нужное вам хранилище, в котором выберите сертификат (или группу сертификатов) для проверки.

- В контекстном меню объекта или на панели инструментов выберите пункт Проверить статус — по СОС из УЦ.

Возможные ошибки обновления СОС

| Ошибка |

Объяснение |

| 0x800C0005 | Ошибка скачивания СОС по сети, например, файл не найден или нет доступа. |

| 0x80092004 (Cannot find object or property.) |

|

| 0x80092007 (The specified certificate is selfsigned.) | Проверяемый сертификат — самоподписанный. Нет смысла проверять самоподписанный сертификат по СОС, т.к. СОС подписывается тем же самым самоподписанным сертификатом |

Проверка статуса сертификата с помощью Revocation Provider

При работе с сертификатами в «КриптоАРМ» их статус можно проверить с помощью Revocation Provider (если на компьютере пользователя установлен «КриптоПро Revocation Provider»).

Чтобы проверить статус сертификата:

- В дереве элементов главного окна выберите раздел Сертификаты — нужное вам хранилище, в котором выберите сертификат (или группу сертификатов) для проверки.

- В контекстном меню объекта или на панели инструментов выберите пункт Проверить статус — с использованием Revocation Provider.

Проверка статуса сертификата в OCSP службе

«КриптоАРМ» поддерживает способ проверки статуса цифрового сертификата в OCSP службе (при установленной лицензии на модуль OCSP). При проверке статуса сертификата по OCSP формируется запрос в службу OCSP и его отправка по адресу, прописанному в сертификате или указанному в настройках групповых политик.

Если сертификат не имеет атрибута, содержащего адрес службы OCSP, то параметры доступа к службе берутся из текущей установленной по умолчанию настройке.

Если сертификат содержит адрес службы или несколько адресов, то параметры доступа в служб (такие как настройки прокси-сервера или сертификат аутентификации) берутся из OCSP профиля. При этом программа будет повторно пытаться получить OCSP ответ для каждого адреса OCSP до тех пор, пока не будет получен ответ со статусом (сертификат действителен или сертификат недействителен).

Если ни по одному из адресов, указанных в сертификате, не был получен ответ со статусом сертификата, то проверяется статус сертификата в службе, адрес которой указан в настройке.

Чтобы проверить статус сертификата:

- В дереве элементов главного окна выберите раздел Сертификаты — нужное вам хранилище, в котором выберите сертификат (или группу сертификатов) для проверки.

- В контекстном меню объекта или на панели инструментов выберите пункт Проверить статус — В службе OCSP.

Проверка сертификата с помощью списка доверенных сертификатов

Чтобы проверить статус сертификата:

- Необходимо отметить «Использовать CTL для проверки пути сертификации» в настройке верификации сертификатов.

- После произведенных действий все сертификаты, корневой сертификат которых не включен в список доверенных сертификатов, станут недействительными.

Всем привет!

Сегодня особенный привет работникам бюджетной сферы. Поговорим о наболевшем. О работе в системе ГИС «Электронный бюджет». Который просто кишит ошибками.

Вот эта ошибка: «crl сертификата сервера не загружен или устарел» , по запросу на которую вы сюда и пришли, она тянется с августа 2020г. Тогда в электронном бюджете произошли большие изменения, и вместе с ними, например, «приклеились» и всякие ошибки, которые до сих пор не могут быть устранены в автоматическом режиме в «полюбившемся» вам континент tls 2.0. Уж извините за сарказм.

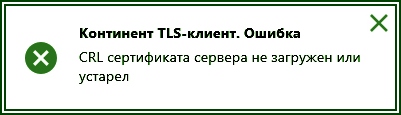

Однако, вернёмся к нашим баранам… Такая у вас сейчас ошибка?

Если вы видите такую ошибку в своём TLS — клиенте, значит нужно установить «список отзыва» вручную

Проблема в том, что ещё 2 года назад программисты УФК говорили, что обычные пользователи не должны выискивать вручную в интернете «рецепты», и всё должно делаться автоматически в Континент TLS 2.0 «по кнопке»:

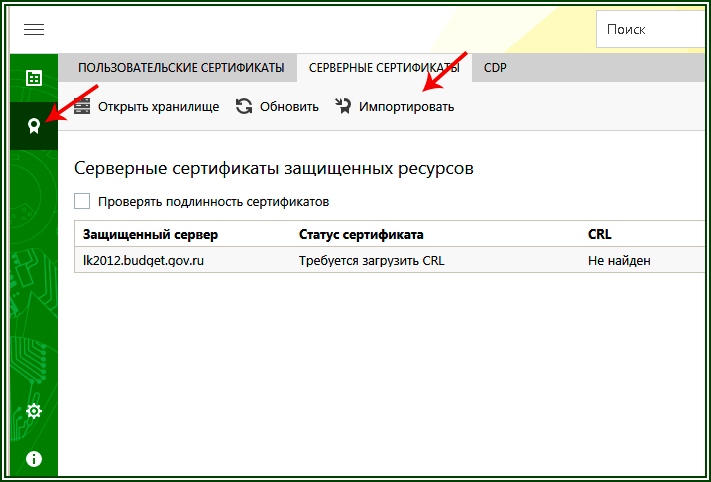

На этом скрине по задумке авторов — создателей ПО Континент TLS 2.0, мы, пользователи системы «Электронный бюджет», должны при возникновении подобных проблем лишь нажимать кнопку «обновить». Но .. реальность как всегда несколько иная… чем ожидания.

Да, кстати, если при попытке войти в электронный бюджет ПОСЛЕ выбора сертификата пользователя вылезает ошибка вида: «Необходимо обновить CRL серверного сертификата», то рецепт избавления тот же. Читаем внимательно текст НИЖЕ:

1. Перед тем как устанавливать список отзыва, необходимо вручную скачать и установить новый серверный сертификат для сервера «Континент TLS VPN» Инструкция с официального сайта Федерального казначейства . На рис.2 стрелочками указано как это сделать.

2. Теперь переходим к процедуре установки «списка отзыва»

Есть некая ссылка… — Вот она (http://crl.roskazna.ru/crl/)

По ней надо пройти, и вы увидите заголовок:

Сертификаты и Списки аннулированных сертификатов Удостоверяющего центра Федерального казначейства:

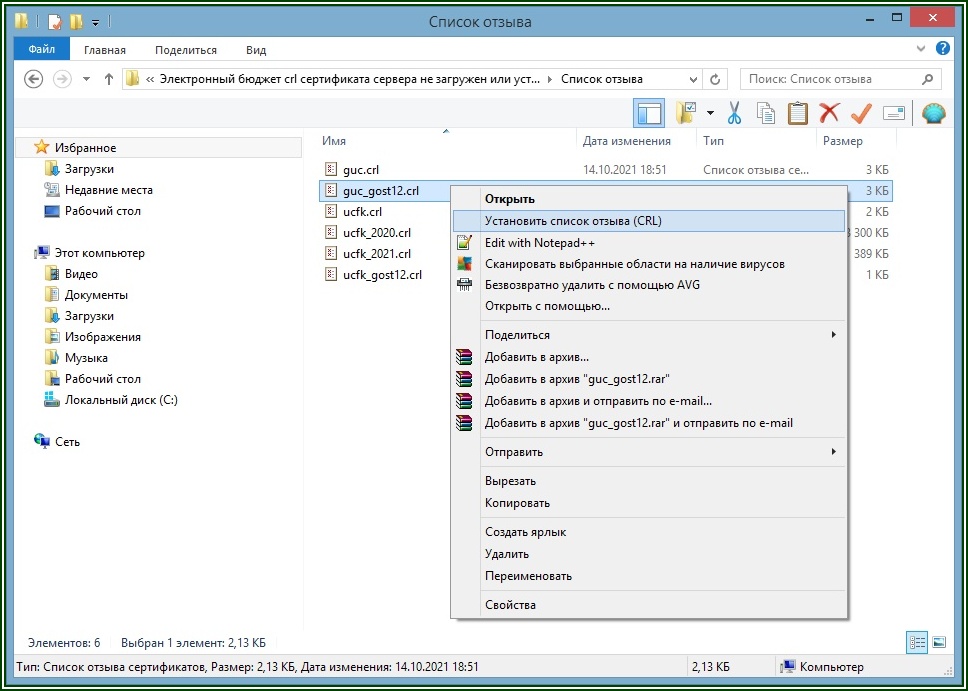

Список этот будет меняться с течением времени. Но ссылка работает пока. Это файлы с расширением .CRL на текущий момент их 6. Но не суть важно. Главное понять как их устанавливать. Итак, скачиваем все .CRL — файлы с этой страницы в какую-либо папку:

И правой мышкой, по очереди на каждом файле, нажимаем и выбираем в меню «Установить список отзыва CRL». Следуйте несложным инструкциям после этого (грубо говоря жмём на все вопросы «ОК», «далее» и т.п.)

После этого в TLS — клиенте на закладке «СЕРВЕРНЫЕ СЕРТИФИКАТЫ» вместо зловещего «требуется обновление» или «не найден» , «не действителен» изменится тут же на «Действителен», и можно работать. Вот такой вот он… Электронный бюджет… Желаю всем, чтобы это шаманство и вам помогло, ибо мне оно помогло..)

P.S. Данный рецепт получил от тех.поддержки УФК.