Проблема

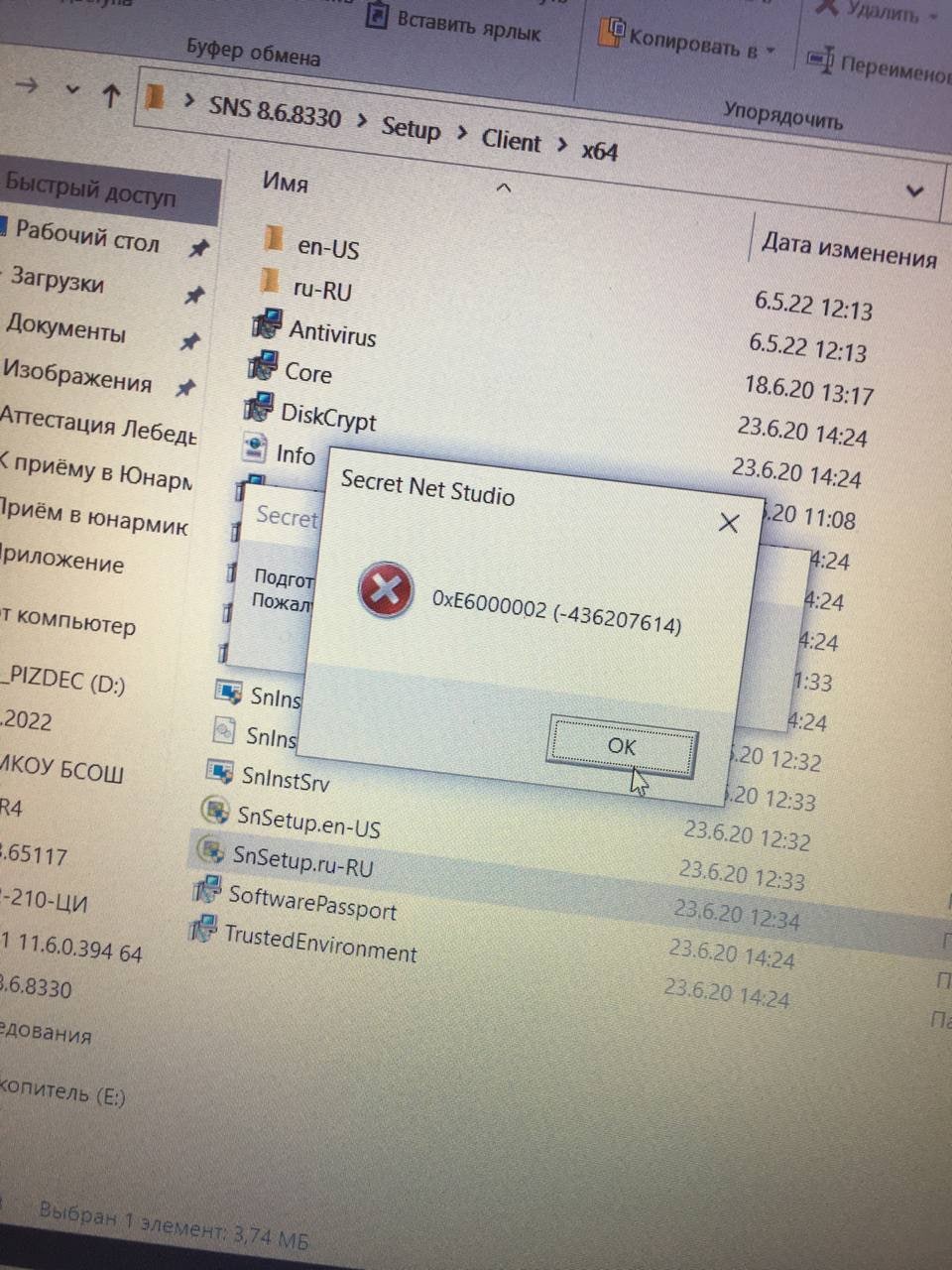

При попытке установить СЗИ от НСД SNS версии 8.6 система на этапе «Обновление хранилища дистрибутивов» выдает ошибку «При выполнении операции для установочного пакета Secret Net Studio – Базовая защита произошла ошибка: D:\setup\client\x64\Core.msi»

Решение

Рекомендуется сохранить содержимое каталога C:\ProgramData\Security Code\Secret Net Studio\localecache в другое место, затем очистить данный каталог и повторить инсталляцию

Информация оказалась полезной?

Не нашли ответа на свой вопрос? Используйте внутренний поиск:

Listen to this article

Защита рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийных устройств.

Предназначен для решения следующих задач:

- Защита конфиденциальной информации

- Защита от проникновения и несанкционированных

действий злоумышленника внутри системы - Выполнение требований и рекомендаций по защите

конечных точек

Защита конечных точек с помощью Secret Net Studio

Обучение Secret Net Studio

Требования к железу

Операционная система:

Windows 10 (версии 1903 – 2009);

Windows 8.1 Rollup Update KB2919355;

Windows 7 SP1;

Windows Server 2019;

Windows Server 2016;

Windows Server 2012/Server 2012 R2 Rollup Update KB2919355;

Windows Server 2008 R2 SP1

Поддерживаются 32 — и 64 — разрядные версии ОС с установленными пакетами обновлений не ниже указанных

Процессор:

В соответствии с требованиями ОС, установленной на компьютер

Оперативная память:

Минимально – 2 ГБ

Рекомендуется – 4 ГБ

Жесткий диск:

До 4 ГБ (свободного пространства)

Secret Net заблокировал вход в ОС! Исправляем ошибку входа в систему Windows вызванную SNS

При включении компьютера при инициализации системных сервисов Secret Net на Windows не проходит инициализацию подсистема контроля целостности: зависает.

Код безопасности SNS: функциональный контроль предназначен для обеспечения гарантии того, что к моменту завершения загрузки ОС все ключевые компоненты Secret Net загружены и функционируют. Функциональный контроль осуществляется перед входом пользователя в систему.

При функциональном контроле проверяется наличие в системе и работоспособность следующих компонентов:

- ядро Secret Net;

- модуль входа в систему;

- криптоядро;

- модуль репликации;

- подсистема контроля целостности;

- подсистема аппаратной поддержки.

В случае нарушении функциональной целостности:

- В журнале Secret Net регистрируется факт нарушения. Это возможно при условии работоспособности ядра Secret Net.

- Администратор информируется об ошибочном завершении функционального контроля.

- Вход в систему разрешается только пользователям, входящим в локальную группу администраторов компьютера.

Запуск функционального контроля инициирует модуль входа в систему. При обнаружении нарушений этот модуль управляет административным входом пользователя в систему. Кроме того, он информирует администратора об ошибках контроля.

Если нарушен и сам модуль входа в систему, то при входе пользователя в систему функциональный контроль проводит модуль репликации. Он проверяет, был ли выполнен функциональный контроль, и если нет — инициирует его выполнение. Далее при обнаружении нарушений он управляет административным входом пользователя в систему и информирует администратора об ошибках контроля.

При старте системы Windows 7 Professional появилась ошибка:

Перезагрузка и проверка на наличие ошибок жесткого диска не помогают. После авторизации под админом, SNS не даёт войти в локальный центр управления, пишет, что служба ядра не смогла завершить инициализацию.

Данная проблема проявляется при наличии в системе старых версий компонентов Secret Net или SNS. Также такое может возникнуть при некорректном обновлении, когда обновлению мешают антивирусы, не входящие в список совместимых, или установленный параметр в модуле затирания данных (оперативной памяти). В данном случае необходимо проверить перечисленные выше случаи, очистить старые записи от SNS, путем установки нужной версии SN или SNS которые были ранее установлены и замечены в системе, а затем последовательного удаления. Впоследствии устанавливать актуальную на данный момент версию.

Сделайте резервные копии удаляемых файлов

Вариант исправления 1

1) В папке C:Program FilesSecret NetClientetalons удаляем всё, кроме файла SnIcEtlDB.sdb

2) В папке C:Program FilesSecret NetClienticheck удаляем всё, кроме файла snicdb.sdb

3) Перезагружаем компьютер.

После этого Secret Net заново запустит подсистему контроля целостности с настройками по-умолчанию. Проблема в том, что Secret Net не может прочитать log-файл, находящийся в папке etalons

Вариант исправления 2

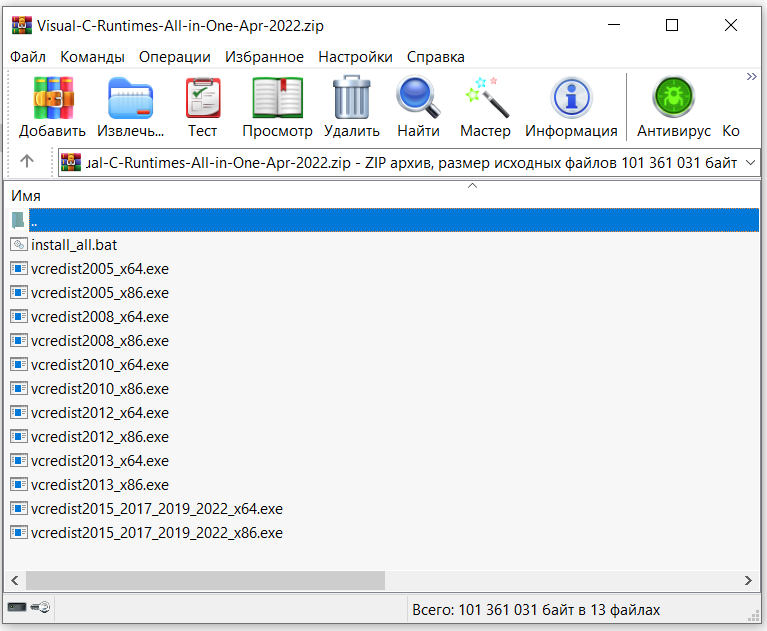

СКАЧАТЬ ФАЙЛ С GoogleDrive

В данном архиве находится две папки. Первая содержит некоторые системные компоненты от программы Secret Net Client. А во второй находятся куски от VipNET клиента.

Для исправления компонентов этих программ, просто распакуйте архив. И переместите все папки и файлы по своим местам на системном диске вашей ОС. Все это делаем с заменой существующих файлов.

Все это подходит для версии программы:

Все операции выполнять на Windows 7 Pro x64. На других версиях Windows нет никаких гарантий, что данные файлы не повредят вашу копию программы.

Для того чтобы получить доступ к всем файлам на диске компьютера от имени системы и безпрепятственно произвести копирование с заменой, вам нужно заранее сделать загрузочную флешку с реаниматором. Например Multibott 2k10. Скачать образ данного реаниматора можно — тут.

Вариант исправления 3

Просто позвонить или написать в техническую поддержку.

Узнать официальные контакты можно на сайте производителя — по этой ссылке

Защита входа в систему или как происходит идентификация и аутентификация пользователей в OS Windows SNS

Идентификация и аутентификация пользователя выполняются при каждом входе в систему. Штатная для ОС Windows процедура входа предусматривает ввод имени и пароля пользователя или использование аппаратных средств, поддерживаемых операционной системой.

Для обеспечения дополнительной защиты входа в Secret Net могут применяться средства идентификации и аутентификации на базе идентификаторов eToken, iKey, Rutoken или iButton. Такие устройства должны быть зарегистрированы (присвоены пользователям) средствами системы защиты и могут использоваться в составе аппаратных средств защиты.

Кроме того, предусмотрен режим усиленной аутентификации, основанный на дополнительной проверке подлинности предъявленной ключевой информации пользователя. Носителями ключевой информации могут являться идентификаторы или сменные носители, такие как дискеты, Flash-карты, Flash-накопители и т. п. Генерация ключевой информации выполняется средствами системы Secret Net.

В системе Secret Net идентификация и аутентификация пользователей может выполняться в следующих режимах:

- «Стандартный» — пользователь может войти в систему, выполнив ввод имени и пароля, или используя аппаратные средства, стандартные для ОС Windows;

- «Смешанный» — пользователь может войти в систему, выполнив ввод имени и пароля, а также может использовать персональный идентификатор, поддерживаемый системой Secret Net 6;

- «Только по идентификатору» — каждый пользователь для входа в систему должен обязательно использовать персональный идентификатор, поддерживаемый системой Secret Net 6.

Для повышения степени защищенности компьютеров от несанкционированного использования предусмотрены следующие возможности:

- включение режима разрешения интерактивного входа только для доменных пользователей — в этом режиме блокируется вход в систему локальных учетных записей (не зарегистрированных в домене);

- включение режима запрета вторичного входа в систему — в этом режиме блокируется запуск команд и сетевых подсоединений с вводом учетных данных другого пользователя (не выполнившего интерактивный вход в систему).

Под блокировкой компьютера понимается запрет доступа пользователей (исключая администратора) к работе на данном компьютере. Механизм временной блокировки предназначен для предотвращения несанкционированного использования компьютера.

Для пользователей могут быть установлены ограничения на количество неудачных попыток входа в систему. В дополнение к стандартным возможностям ОС Windows (блокировка учетной записи пользователя после определенного числа попыток ввода неправильного пароля) система Secret Net контролирует неудачные попытки аутентификации пользователя по ключевой информации.

Если в режиме усиленной аутентификации пользователь определенное количество раз предъявляет неверную ключевую информацию, система блокирует компьютер. Разблокирование компьютера осуществляется администратором. Счетчик неудачных попыток обнуляется при удачном входе пользователя или после разблокирования компьютера.

Для временной блокировки компьютера используется стандартный механизм ОС Windows. Режим временной блокировки может быть включен самим пользователем или системой после некоторого периода простоя компьютера. Длительность интервала неактивности (простоя компьютера), после которого автоматически включается режим блокировки, устанавливается настройкой параметров и распространяется на всех пользователей. Для снятия блокировки необходимо указать пароль текущего пользователя.

Блокировка компьютера предусмотрена и в алгоритмах работы защитных механизмов. Такой тип блокировки используется в следующих ситуациях:

- при нарушении функциональной целостности системы Secret Net;

- при нарушении аппаратной конфигурации компьютера;

- при нарушении целостности контролируемых объектов.

Разблокирование компьютера в перечисленных случаях осуществляется администратором.

Если Вам понравилась статья — поделитесь с друзьями

4 357 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Если вам понравились материалы сайта, вы можете поддержать проект финансово, переведя некоторую сумму с банковской карты, счёта мобильного телефона или из кошелька ЮMoney.

Добавил:

Вуз:

Предмет:

Файл:

Скачиваний:

80

Добавлен:

02.05.2014

Размер:

498.71 Кб

Скачать

Система Secret Net. Руководство по администрированию. Дополнения

В системе Secret Net реализована возможность автоматического обновления следующих компонентов программного обеспечения (ПО):

•Клиент Secret Net 9x;

•Клиент Secret Net NT.

Обновление заключается в установке следующих версий ПО, регулярно выпускаемых НИП «ИНФОРМЗАЩИТА». В каждой следующей версии реализованы новые возможности и исправлены обнаруженные недочеты предыдущих версий.

Автоматическое обновление позволяет:

•освободить рядовых пользователей системы защиты от участия в процессе обновления клиентского ПО, установленного на их компьютерах;

•минимизировать время, затрачиваемое администратором безопасности на процедуру обновления;

•учитывать специфику обновления ПО в крупных организациях, где средствами Secret Net защищается большое число компьютеров.

Настройку параметров автоматического обновления осуществляет администратор безопасности с помощью специальной программы SnAdmUpdate. Эта программа входит в состав подсистемы управления системы Secret Net.

Программа SnAdmUpdate

В программе SnAdmUpdate выполняются следующие действия:

•выбор компьютеров, которые будут функционировать в качестве серверов обновлений;

•настройка параметров работы серверов обновлений;

•загрузка поступивших дистрибутивов обновляемого ПО на серверы обновлений;

•настройка параметров автоматического обновления рабочих станций;

•создание отчета о текущей настройке параметров;

•запуск автоматического обновления.

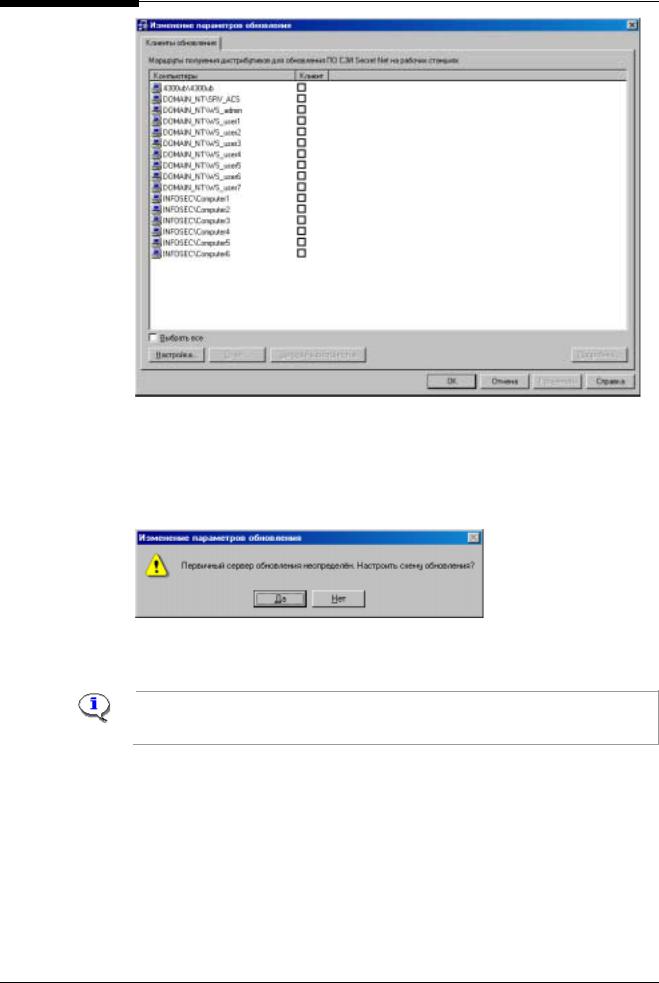

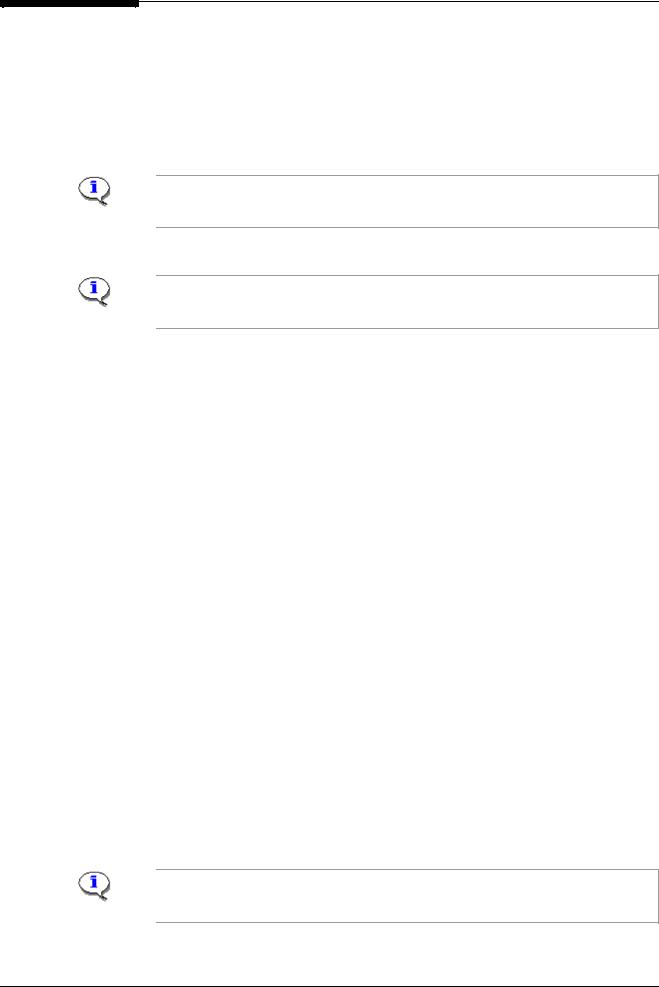

Запустите на исполнение файл SnAdmUpdate.exe, расположенный в каталоге установки программы Администратор (по умолчанию Program FilesInfosecAdmin). На экране появится основное окно программы:

4

Управление автоматическим обновлением программного обеспечения

Рис. 1. Окно программы SnAdmUpdate

Восновном окне программы отображается список компьютеров системы защиты, причем для каждого компьютера указано пространство имен, в котором он зарегистрирован. Список отсортирован в алфавитном порядке.

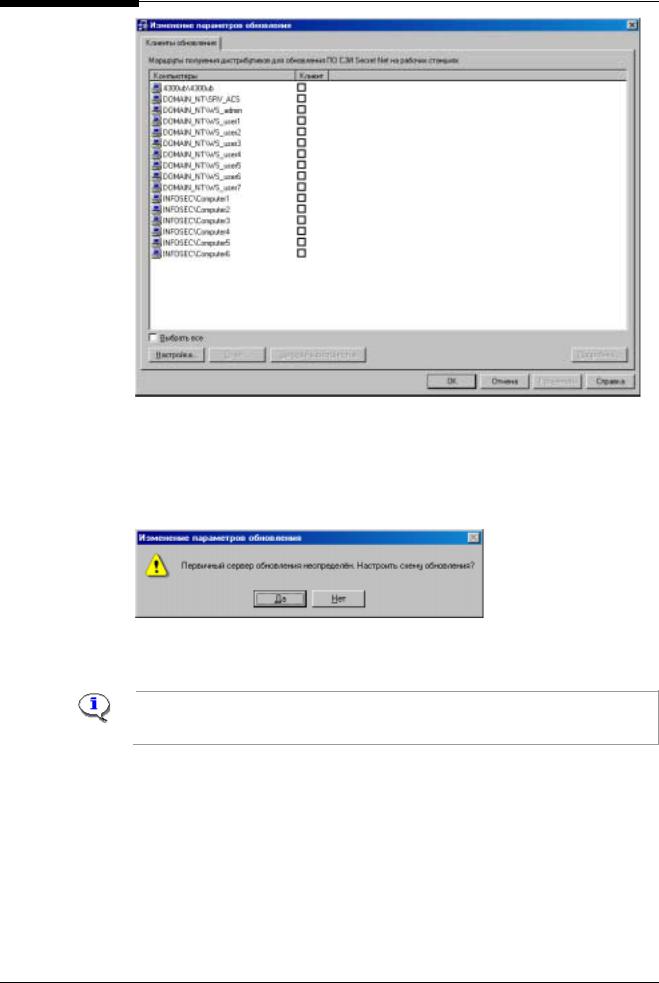

Вслучае если параметры автоматического обновления не настроены (например, при первом запуске программы), на экране появится окно запроса:

Рис. 2. Запрос на настройку параметров

Чтобы начать настройку параметров автоматического обновления, нажмите кнопку «Да». Если предполагается осуществить настройку позже, нажмите кнопку «Нет».

Этот диалог появляется на экране при каждом запуске программы, если основной сервер обновлений не выбран. Процедура выбора основного сервера обновлений рассматривается в следующем разделе.

Серверы обновлений

Под термином «сервер обновлений» понимается компьютер, осуществляющий хранение и передачу дистрибутивов обновляемого ПО другим компьютерам системы защиты. В качестве сервера обновлений может быть выбран любой компьютер, при условии, что на нем установлен клиент Secret Net NT или клиент Secret Net 9x. Кроме того, на этом компьютере должна быть установлена программа Internet Explorer версии 4.0 или выше.

В зависимости от назначения, серверы обновлений подразделяются на следующие типы:

5

Система Secret Net. Руководство по администрированию. Дополнения

•основной сервер обновлений – предназначен для загрузки и хранения дистрибутивов обновляемого ПО, а также для передачи этих дистрибутивов вспомогательным серверам обновлений;

•вспомогательные серверы обновлений – предназначены для передачи дистрибутивов обновляемого ПО всем остальным защищаемым компьютерам.

Вчастном случае администратор может отказаться от использования вспомогательных серверов обновлений и указать для всех защищаемых компьютеров только основной сервер обновлений. Однако при большом количестве рабочих станций это может привести к чрезмерной загрузке основного сервера обновлений и каналов передачи данных.

Выбор основного сервера обновлений

В качестве основного сервера обновлений может быть выбран любой компьютер системы защиты. Однако чтобы обеспечить его постоянную доступность, рекомендуется использовать для этих целей сервер безопасности.

1. Выполните одно из следующих действий:

•если после запуска программы SnAdmUpdate на экране появился запрос, представленный на Рис. 2, нажмите кнопку «Да»;

•если запрос отсутствует, нажмите кнопку «Настройка…» в основном окне программы.

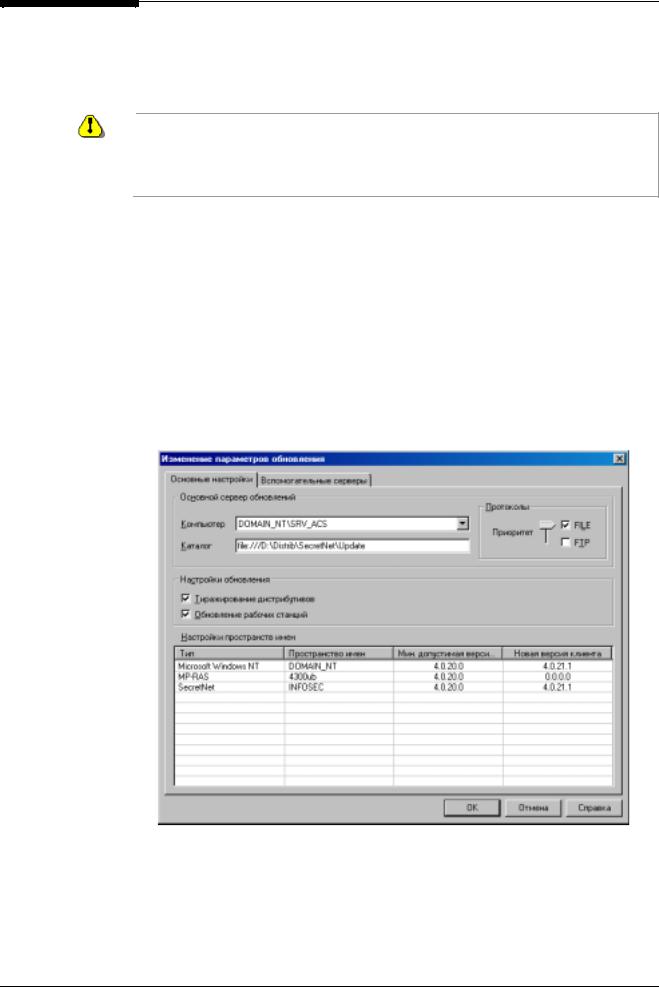

На экране появится окно настройки параметров серверов обновлений.

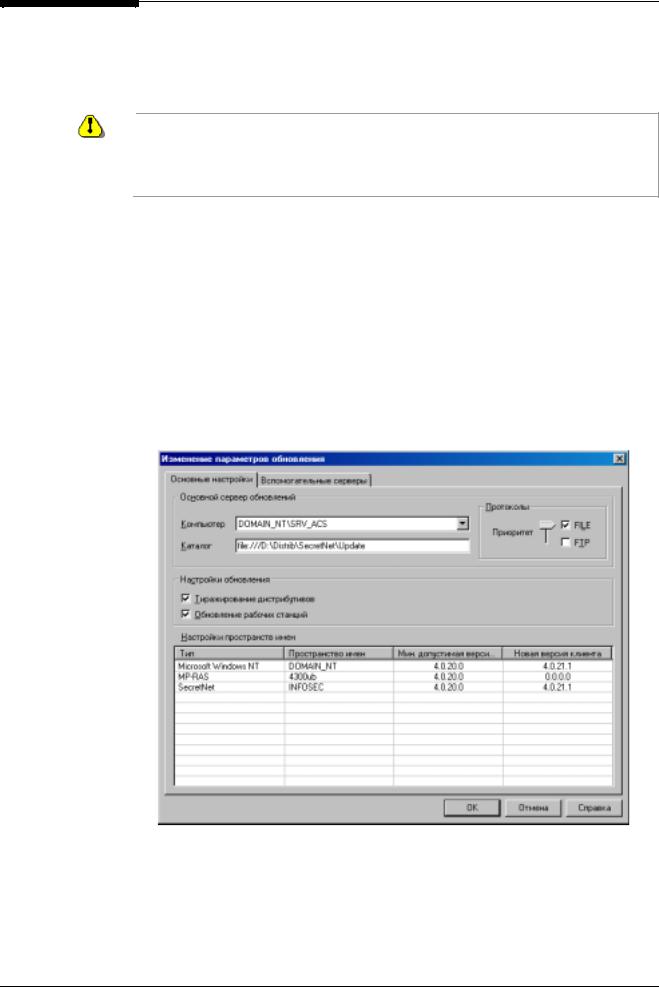

Рис. 3 Окно настройки параметров серверов обновлений

2.В поле «Компьютер» выберите имя компьютера, который станет основным сервером обновлений.

6

Управление автоматическим обновлением программного обеспечения

3.В группе полей «Протоколы» определите те сетевые протоколы, по которым компьютеры будут осуществлять доступ к дистрибутивам обновляемого ПО. Установите отметки в следующих полях:

•в поле «FILE», если будет использоваться стандартная служба доступа к разделяемым ресурсам локальной сети;

•в поле «FTP», если для доступа будет использоваться протокол FTP.

Чтобы использовать протокол FTP, на основном сервере обновлений должен быть установлен FTP-сервер.

Указатель «Приоритет» автоматически занимает положение слева от того протокола, который будет использоваться по умолчанию. Самостоятельно изменять положение указателя не допускается. Если выбраны оба протокола, то больший приоритет всегда устанавливается для протокола «FILE».

При определенных условиях выбор обоих протоколов доступа приводит к появлению специального диалога запроса. Назначение этого диалога рассматривается на стр. 14.

4.Нажмите кнопку «OK», чтобы завершить работу в окне настройки параметров серверов обновлений.

5.В основном окне программы SnAdmUpdate нажмите кнопку «Применить» или «OK».

Выбор вспомогательных серверов обновлений

В качестве вспомогательных серверов обновлений рекомендуется выбирать компьютеры, которые чаще других являются доступными в сети. Количество вспомогательных серверов обновлений и их расположение зависит от организационной структуры системы защиты и предприятия в целом.

1. В основном окне программы SnAdmUpdate нажмите кнопку «Настройка…». На экране появится окно настройки параметров серверов обновлений (см. Рис. 3).

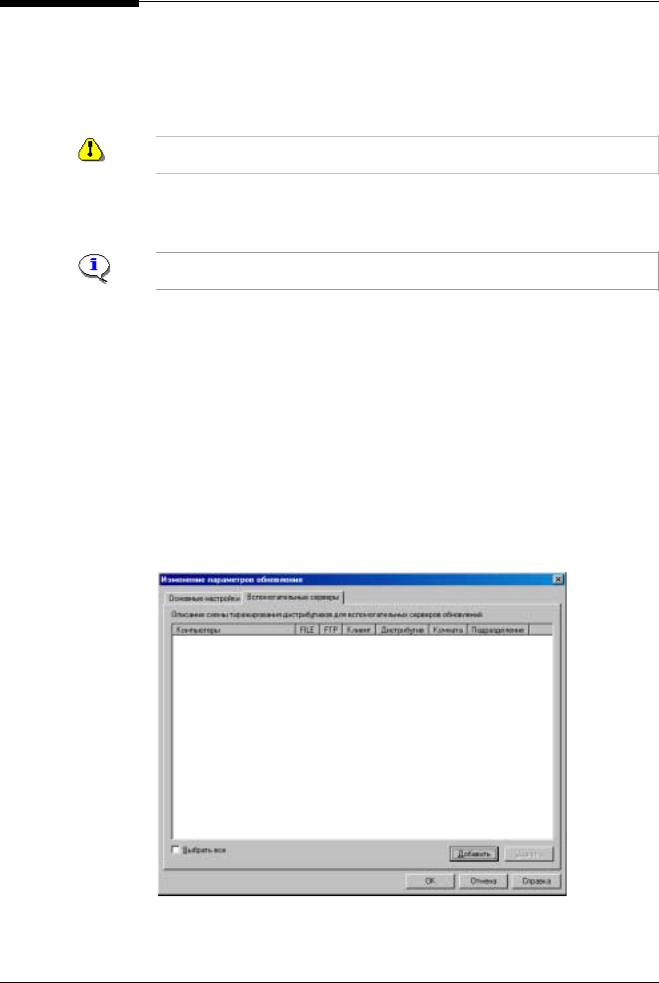

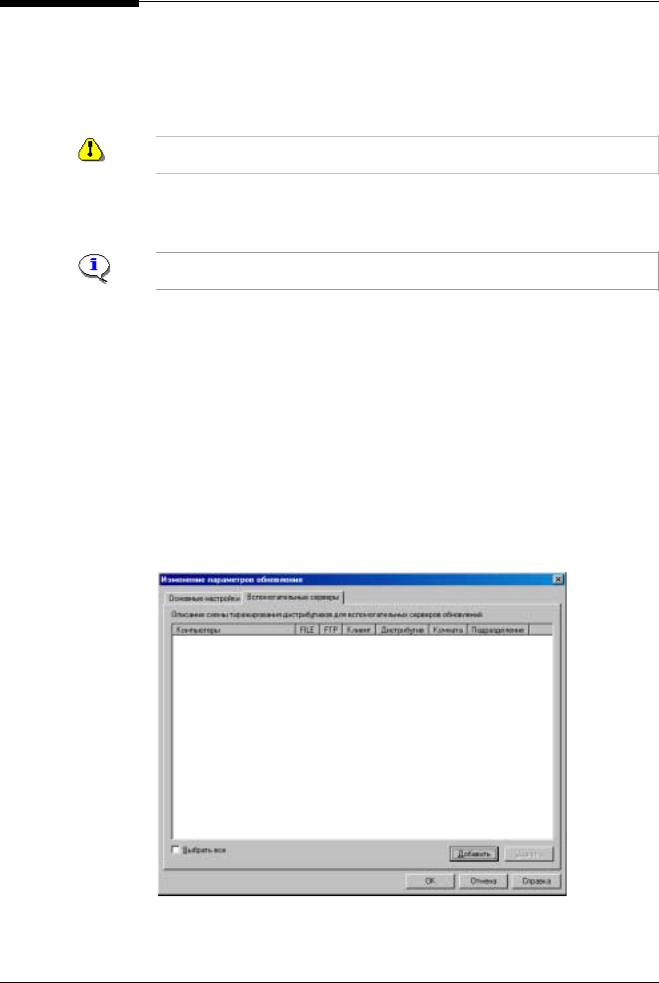

2.Выберите закладку «Вспомогательные серверы». В окне настройки появится диалог настройки параметров вспомогательных серверов обновлений.

Рис. 4 Диалог настройки параметров вспомогательных серверов

7

Система Secret Net. Руководство по администрированию. Дополнения

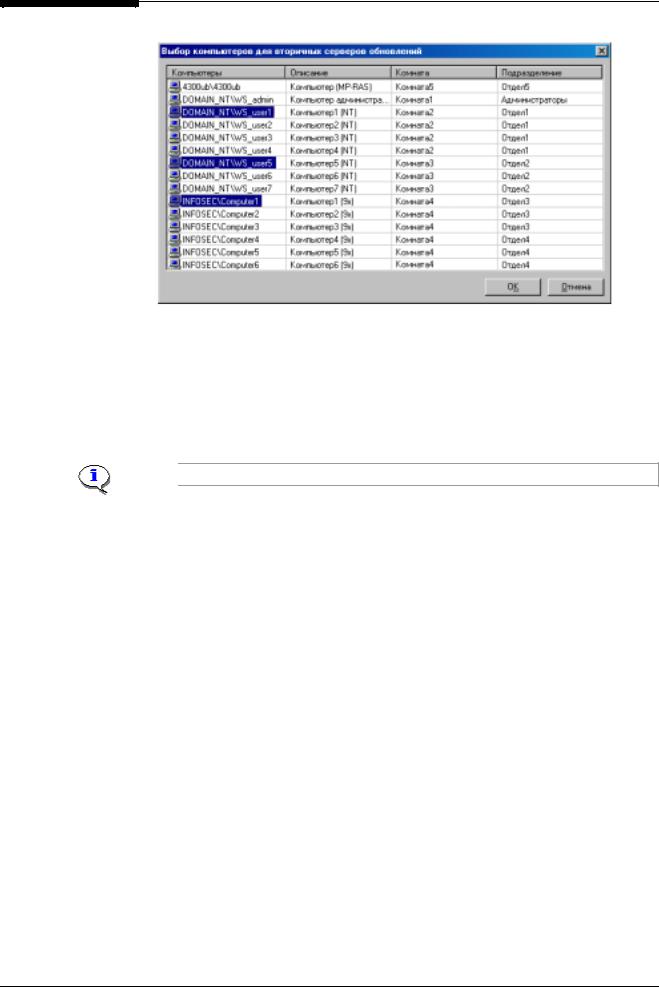

3. Нажмите кнопку «Добавить». На экране появится следующий диалог.

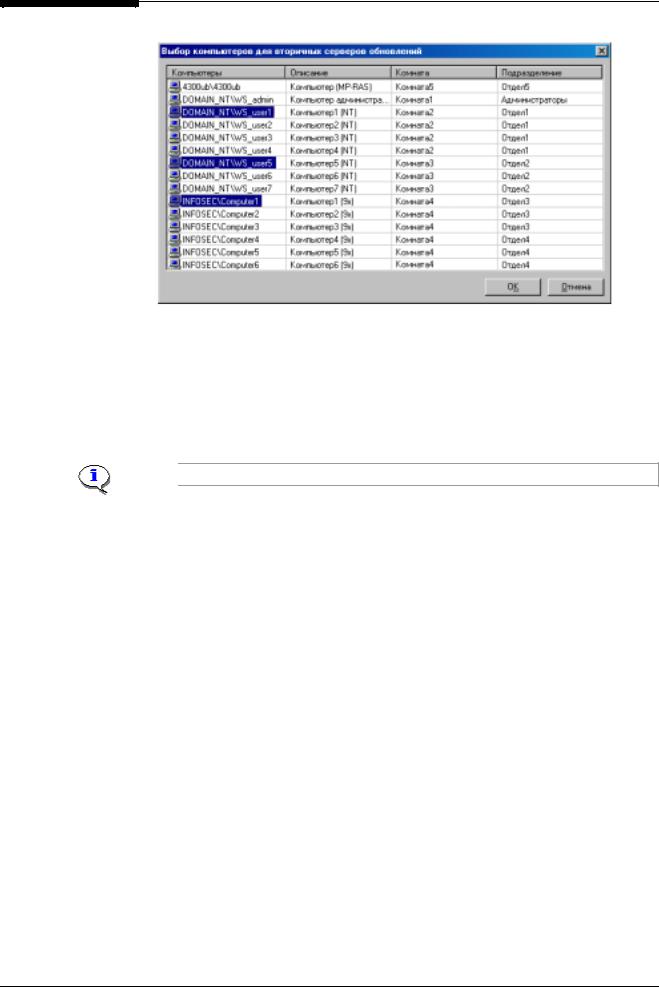

Рис. 5 Диалог выбора вспомогательных серверов

В диалоге отображается список всех компьютеров системы защиты за исключением компьютера, являющегося основным сервером обновлений. (Если выбор вспомогательных серверов уже осуществлялся, соответствующие компьютеры также отсутствуют в списке.) Информация о компьютерах представлена в табличной форме в следующих колонках:

•Компьютеры – имя компьютера с указанным пространством имен, в котором компьютер зарегистрирован;

Список всегда отсортирован в алфавитном порядке содержимого колонки Компьютеры.

•Описание – дополнительная информация о компьютере;

•Комната – название комнаты, в которой находится компьютер;

•Подразделение – название подразделения, к которому относится компьютер.

4.Выберите в списке компьютеры, которые будут функционировать в качестве серверов обновлений. Чтобы выбрать несколько элементов списка, используйте клавиши <Ctrl> и <Shift>.

5.Нажмите кнопку «OK», чтобы завершить работу с диалогом выбора вспомогательных серверов обновлений.

6.Нажмите кнопку «OK» в окне настройки параметров серверов обновлений.

7.В основном окне программы SnAdmUpdate нажмите кнопку «Применить» или «OK».

Настройка параметров серверов обновлений

После выбора компьютеров, которые будут функционировать в качестве основного и вспомогательных серверов обновлений, необходимо выполнить настройку параметров их работы.

1. В основном окне программы SnAdmUpdate нажмите кнопку «Настройка…». На экране появится окно настройки параметров серверов обновлений (см. Рис. 3).

2.Чтобы дистрибутивы обновляемого ПО поступили с основного сервера обновлений на вспомогательные серверы, установите отметку в поле «Тиражирование дистрибутивов».

8

Управление автоматическим обновлением программного обеспечения

Если отметка отсутствует в указанном поле, все выбранные вспомогательные серверы не будут участвовать в процессе автоматического обновления.

3.Выберите закладку «Вспомогательные серверы». В окне настройки появится диалог настройки параметров вспомогательных серверов обновлений.

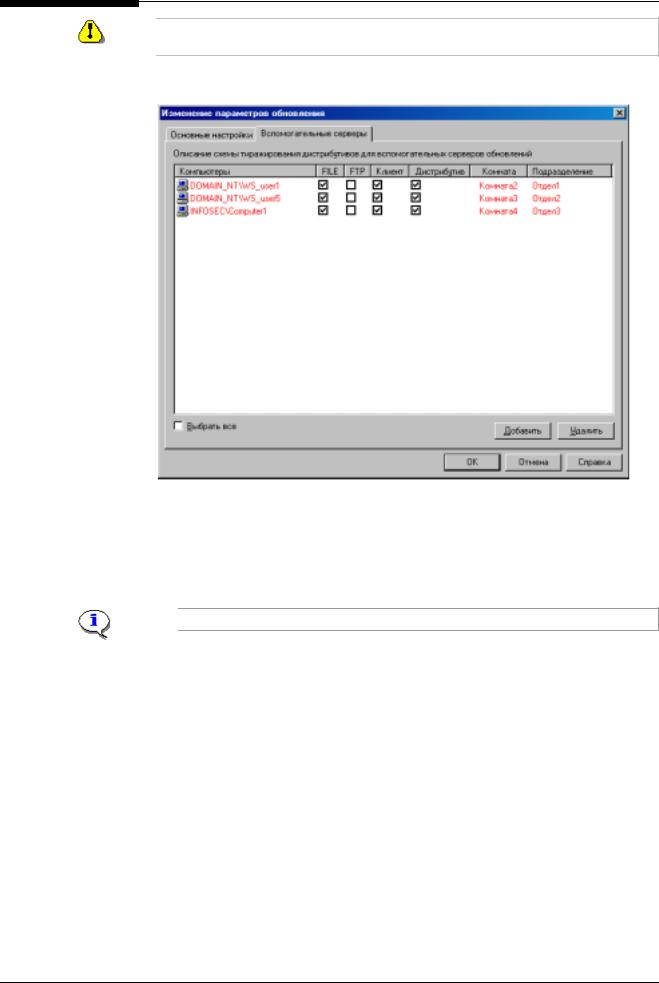

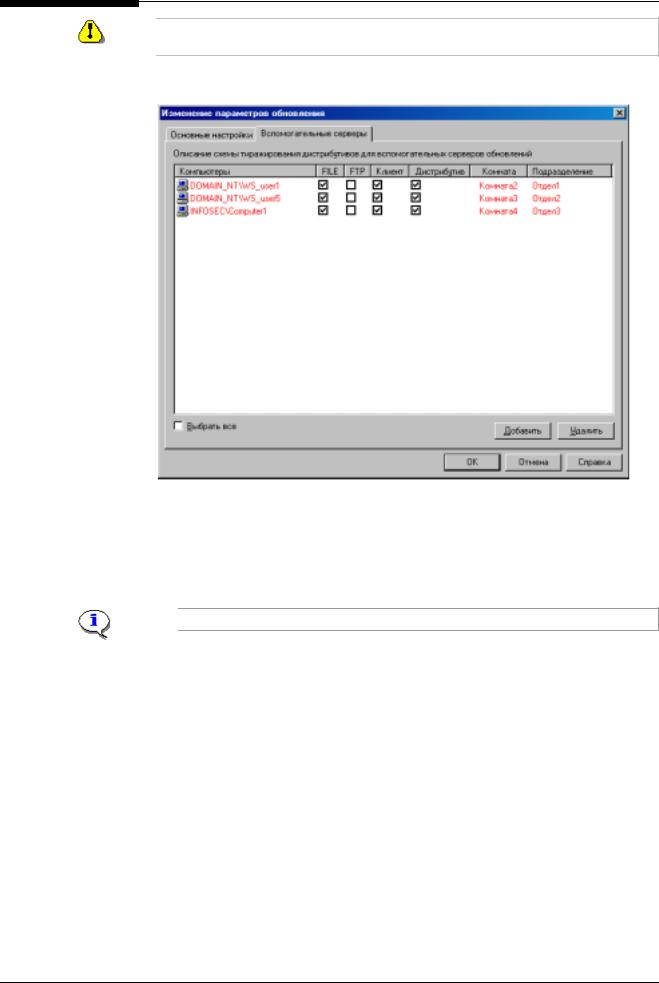

Рис. 6 Диалог настройки параметров вспомогательных серверов

В диалоге отображается список компьютеров, являющихся вспомогательными серверами обновлений. Параметры компьютеров и сведения о них представлены в табличной форме в следующих колонках:

•Компьютеры – имя компьютера с указанным пространством имен, в котором компьютер зарегистрирован;

Список всегда отсортирован в алфавитном порядке содержимого колонки Компьютеры.

•FILE – если установлена отметка, доступ соответствующих рабочих станций к дистрибутивам обновляемого ПО может осуществляться с использованием стандартной службы доступа к разделяемым ресурсам. Если отметка отсутствует, такой доступ к дистрибутивам не осуществляется;

•FTP – если установлена отметка, доступ соответствующих рабочих станций к дистрибутивам обновляемого ПО может осуществляться по протоколу FTP. Если отметка отсутствует, доступ к дистрибутиву не осуществляется по данному протоколу;

•Клиент – если установлена отметка, режим автоматического обновления клиентского ПО включен для данного компьютера. Если отметка отсутствует, автоматическое обновление осуществляться не будет, независимо от установленной версии клиента;

•Дистрибутив – если установлена отметка, дистрибутивы обновляемого ПО будут храниться на данном компьютере и использоваться для автоматического обновления соответствующих клиентов (при условии, что включен режим тиражирования дистрибутивов – см. шаг 2). Если отметка отсутствует, дистрибутивы для автоматического обновления соответствующих клиентов

9

Система Secret Net. Руководство по администрированию. Дополнения

будут передаваться с основного сервера обновлений без использования вспомогательного сервера;

•Комната – название комнаты, в которой находится компьютер;

•Подразделение – название подразделения, к которому относится компьютер.

4.Выберите в списке компьютеры, параметры которых необходимо настроить. Для выбора нескольких элементов списка используйте клавиши <Ctrl> и <Shift>. Для выбора всех элементов установите отметку в поле «Выбрать все».

Если в списке присутствуют компьютеры, которые в дальнейшем не планируется использовать в качестве вспомогательных серверов обновлений, удалите их из списка. Для этого выберите нужные компьютеры и нажмите кнопку «Удалить».

5.Настройте параметры компьютеров, отметив соответствующие поля в колонках таблицы.

При определенных условиях выбор обоих протоколов доступа к дистрибутивам сервера обновлений (т. е. установка отметок в ячейках колонок FILE и FTP) приводит к появлению специального диалога запроса. Назначение этого диалога рассматривается на стр. 14.

6.Нажмите кнопку «OK», чтобы завершить работу с окном настройки параметров серверов обновлений.

7.В основном окне программы SnAdmUpdate нажмите кнопку «Применить» или «OK».

Загрузка дистрибутивов обновляемого ПО

В зависимости от договора о поставке, организация получает дистрибутивы обновляемого ПО либо на отдельных носителях, либо скачивая эти дистрибутивы с определенного узла сети Internet.

Чтобы обеспечить использование полученных дистрибутивов при автоматическом обновлении, необходимо загрузить их с помощью программы SnAdmUpdate.

1. В основном окне программы SnAdmUpdate нажмите кнопку «Настройка…». На экране появится окно настройки параметров серверов обновлений (см. Рис. 3).

2.В поле «Каталог» введите полный путь к каталогу, где размещены дистрибутивы обновляемого ПО.

Например: Дистрибутивы клиента Secret Net 9x и клиента Secret Net NT размещены на основном сервере обновлений соответственно в каталогах d:DistribSecretNetUpdateClient9x и d:DistribSecretNetUpdateClientNT. В этом случае введите в поле «Каталог» следующее значение:

file:///D:DistribSecretNetUpdate

3.Нажмите кнопку «OK», чтобы завершить работу с окном настройки параметров серверов обновлений.

4.В основном окне программы SnAdmUpdate нажмите кнопку «Применить», чтобы сохранить текущую настройку параметров в ЦБД. В процессе сохранения на экране отображается соответствующее сообщение программы.

5.Дождитесь, пока произойдет синхронизация изменений и название кнопки «Загрузка недоступна» сменится на «Загрузить дистрибутив» (как правило, на это требуется не более одной минуты). Нажмите эту кнопку.

Аналогично, некоторое время после процедуры выбора основного сервера обновлений (см. стр. 6) загрузка дистрибутива невозможна. Чтобы загрузить дистрибутив, дождитесь, пока название кнопки «Загрузка недоступна» сменится на «Загрузить дистрибутив», и нажмите ее.

10

Содержание

- Установка и настройка СЗИ Secret Net Studio в автономном режиме

- Установка и настройка СЗИ Secret Net Studio в автономном режиме

- Настройка параметров механизмов защиты и средств управления Secret Net 7

- Настройка параметров механизмов защиты и средств управления Secret Net 7

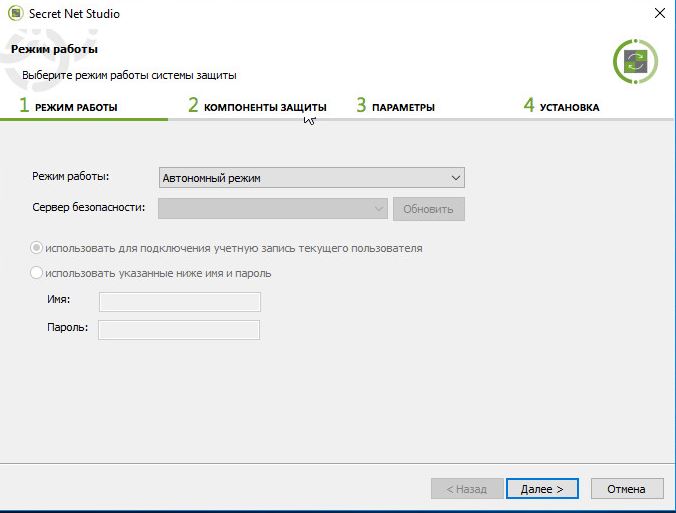

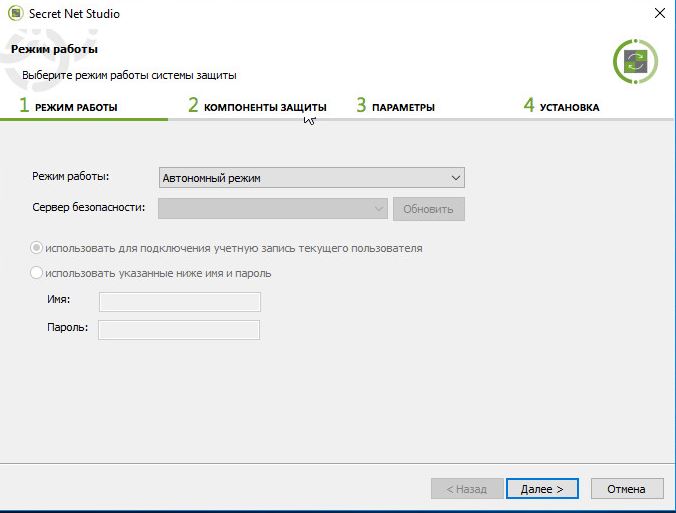

Установка и настройка СЗИ Secret Net Studio в автономном режиме

Установка и настройка СЗИ Secret Net Studio в автономном режиме

Программное обеспечение системы защиты информации Secret Net Studio поставляются на установочном компакт диске. В корневом каталоге данного диска размещается исполняемый файл программы для работы с диском. Запустить установку Secret Net Studio можно как с помощью программы автозапуска, так и непосредственно с помощью дистрибутива, расположенного на диске, по пути: SetupClientSetupClientx64SnSetup.ru-RU.exe.

Установку компонентов Secret Net Studio можно выполнять при работе на компьютере как в локальной сессии, так и в терминальной. Установка любого компонента должна выполняться пользователем, входящим в локальную группу администраторов компьютера.

Для установки клиента:

- Вставьте в привод установочный диск системы Secret Net Studio. Дождитесь появления окна программы автозапуска (см. стр.10) и запустите установку с помощью команды «Защитные компоненты». На экране появится диалог принятия лицензионного соглашения.

- Ознакомьтесь с содержанием лицензионного соглашения и нажмите кнопку «Принимаю». На экране появится диалог для выбора режима работы компонента.

- В поле «Режим работы» укажите режим функционирования клиента — автономный («Автономный режим»).

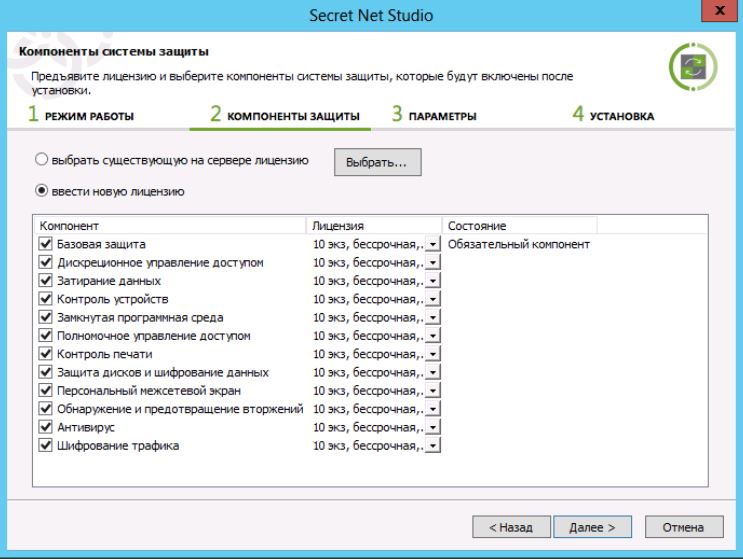

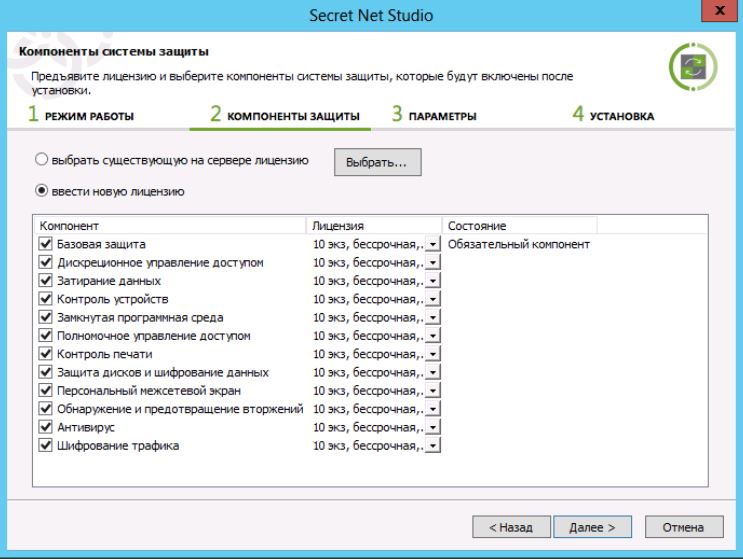

- Нажмите кнопку «Далее >». На экране появится диалог для выбора лицензий и формирования списка устанавливаемых защитных подсистем.

- В диалоге укажите метод получения лицензий:

- чтобы загрузить лицензии из файла (в частности, при установке клиента в автономном режиме функционирования) — установите отметку в поле «ввести новую лицензию».

Если строите систему защиты в ЦОД, рассмотрите вариант размещения сервера в стойке в компании «Микс Телеком». Требуйте скидку при переезде из другого ЦОД!

- Нажмите кнопку «Выбрать». Если указан метод получения лицензий из файла, выберите нужный файл в появившемся диалоге. После загрузки данных в диалоге появятся сведения о лицензиях.

- Отметьте в списке устанавливаемые подсистемы, для которых имеются свободные лицензии (установку компонента «Базовая защита» отключить нельзя). При наличии нескольких групп лицензий для компонента, можно выбрать нужную группу в раскрывающемся списке.

- Нажмите кнопку «Далее >». На экране появится диалог для выбора папки установки клиента и настройки параметров подключений.

- В поле «Установить в папку» оставьте заданную по умолчанию папку установки клиента или укажите другую папку назначения.

- Используйте ссылки в разделе «Дополнительно» для выполнения следующих действий:

- чтобы сохранить заданные параметров установки в файле — выберите ссылку «Сохранить сценарий установки». Файл сценария установки можно использовать для автоматизации процесса установки клиентского ПО на других компьютерах;

- чтобы ввести сведения о компьютере для учета — выберите ссылку «Учетная информация компьютера».

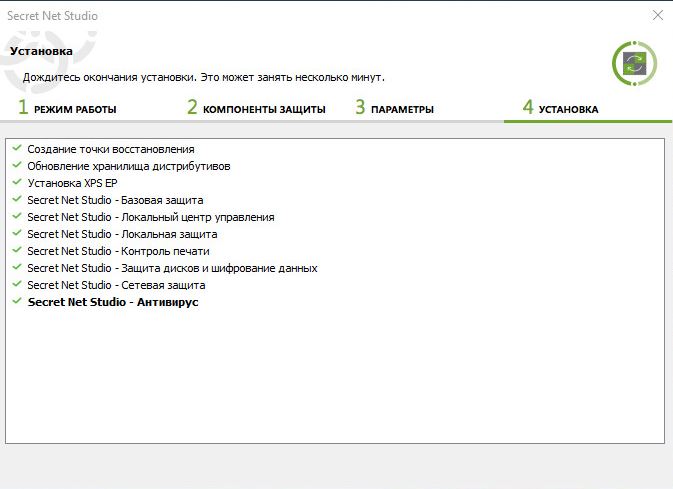

- По окончании настройки параметров нажмите кнопку «Готово».

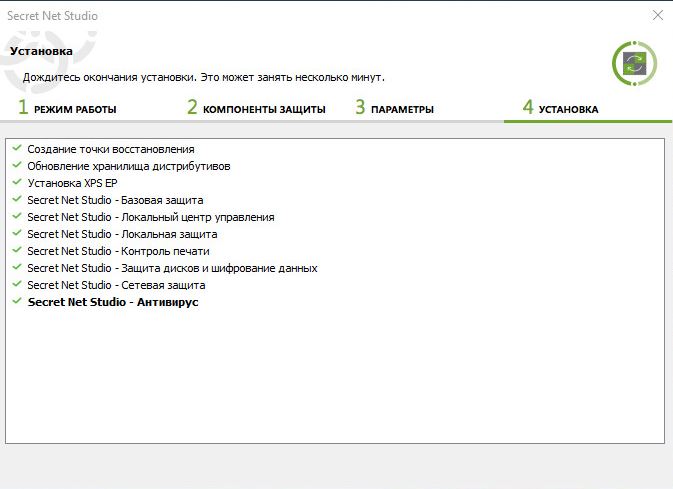

Начнется процесс установки защитных подсистем в соответствии с заданными параметрами.

- После завершения всех операций установки нажмите кнопку «Далее».

На экране появится завершающий диалог со сведениями о выполненных операциях и предложением перезагрузить компьютер.

- Проверьте состав подключенных к компьютеру устройств. Если подключены устройства, которые в дальнейшем должны быть запрещены к использованию, — отключите их.

Внимание!

При первой загрузке компьютера после установки клиентского ПО текущая аппаратная конфигурация автоматически принимается в качестве эталонной. Поэтому до перезагрузки необходимо отключить те устройства, которые должны быть запрещены к использованию на данном компьютере.

- Перезагрузите компьютер и дождитесь загрузки системы.

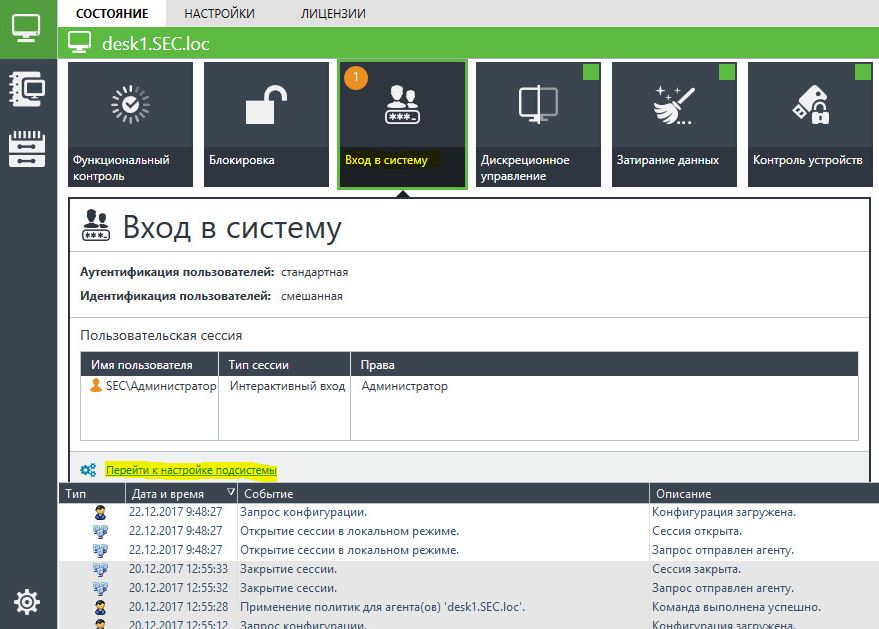

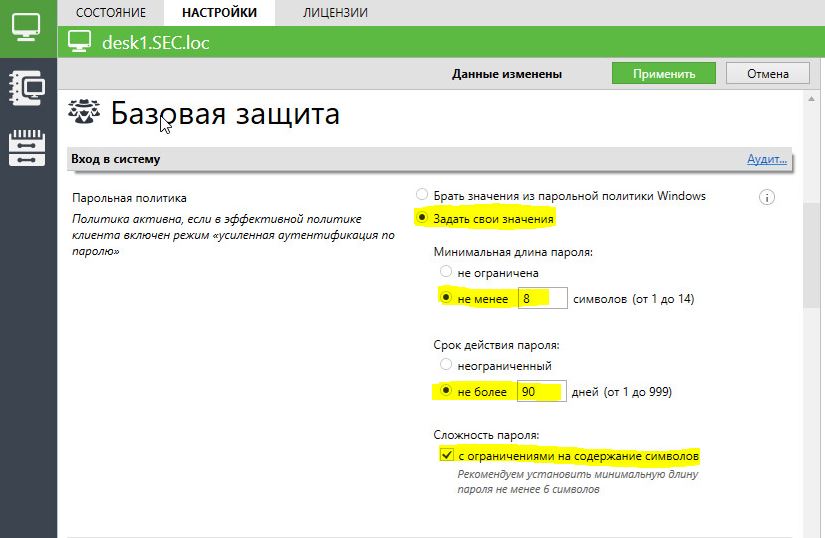

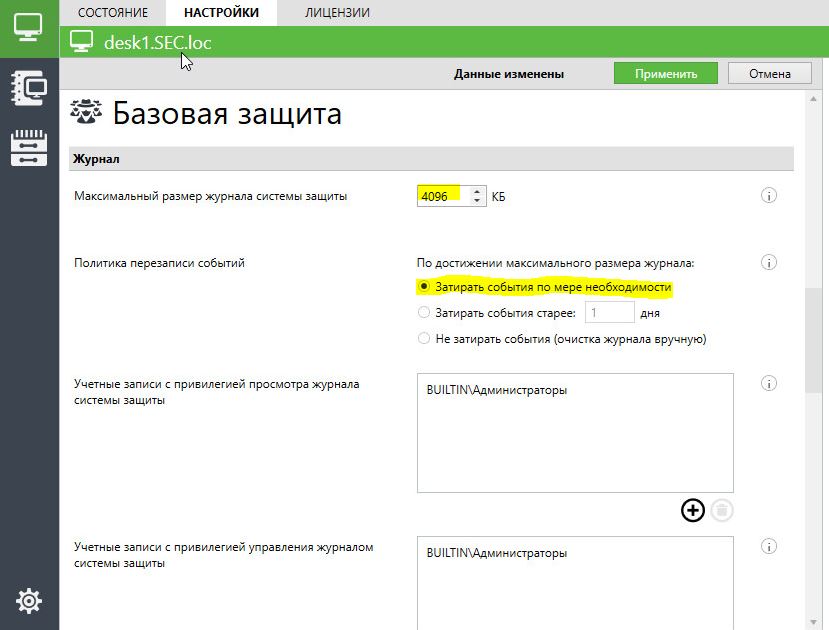

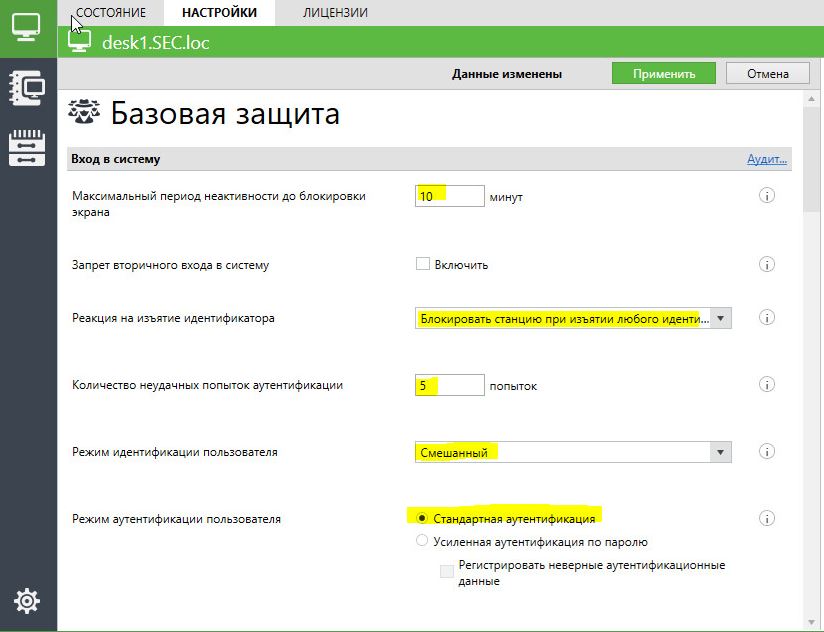

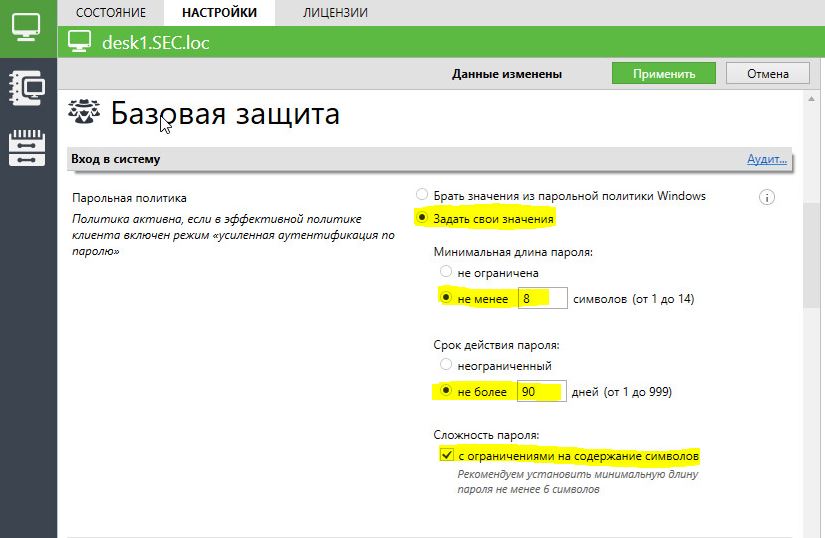

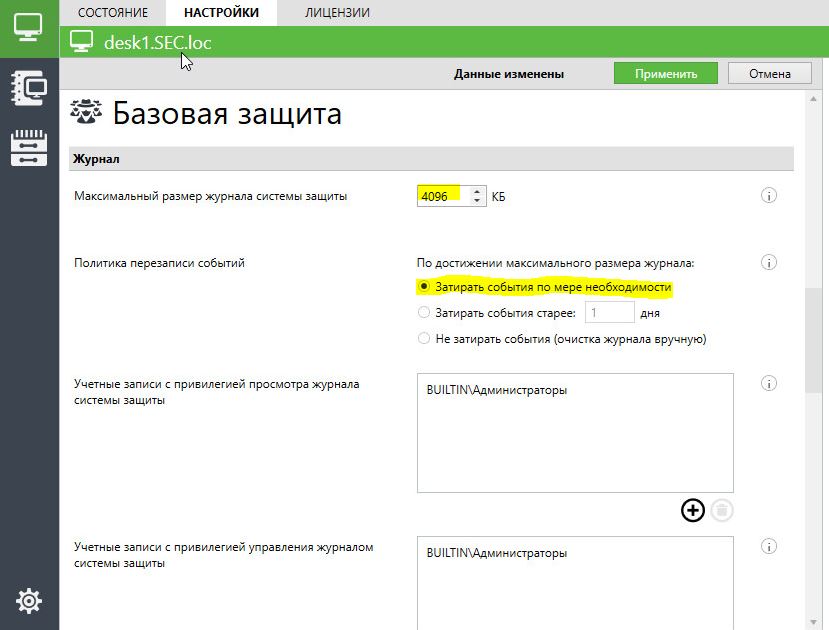

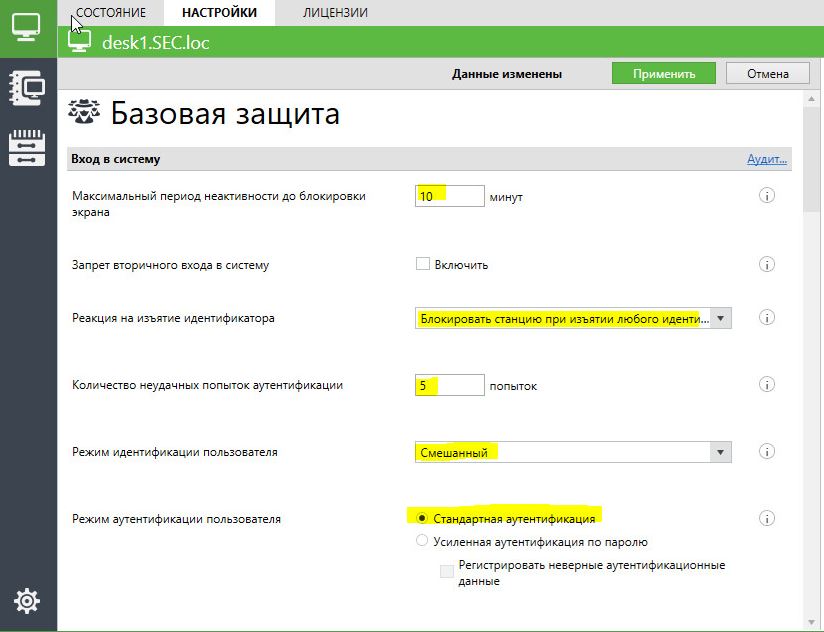

Настройка программного обеспечение системы Secret Net Studio будет организованна согласно требованиям, к настройкам политик безопасности, приведенной в таблице 1.

| Настройки подсистем | |

| Политика | Параметр безопасности |

| Вход в систему: Запрет вторичного входа в систему | отключен |

| Вход в систему: Количество неудачных попыток аутентификации | 5 попыток |

| Вход в систему: Максимальный период неактивности до блокировки экрана | 10 минут |

| Вход в систему: Реакция на изъятие идентификатора | блокировать станцию при изъятии любого идентификатора |

| Вход в систему: Режим аутентификации пользователя | стандартная аутентификация |

| Вход в систему: Режим идентификации пользователя | смешанный |

| Журнал: Максимальный размер журнала системы защиты | 4096 кБ |

| Журнал: Политика перезаписи событий | затирать по необходимости |

| Затирание данных: Количество циклов затирания конфиденциальной информации | 3 |

| Затирание данных: Количество циклов затирания на локальных дисках | 3 |

| Затирание данных: Количество циклов затирания на сменных носителях | 3 |

| Контроль печати: Маркировка документов | стандартная обработка |

| Контроль печати: Теневое копирование | определяется настройками устройства |

| Контроль устройств: Теневое копирование | определяется настройками устройства |

| Полномочное управление доступом: Названия уровней конфиденциальности | Неконфиденциально, Конфиденциально, Строго конфиденциально |

| Полномочное управление доступом: Режим работы | контроль потоков отключен |

| Теневое копирование: Размер хранилища | размер: 20%, автоматическая перезапись отключена |

| Политика паролей | |

| Политик | Параметр безопасности |

| Макс. срок действия пароля | 90 дней |

| Мин. длина пароля | 8 символов |

| Мин. срок действия пароля | 0 дней |

| Пароль должен отвечать требованиям сложности | Включен |

К группе локальной защиты относятся подсистемы, реализующие применение

- следующих механизмов защиты:

- контроль устройств;

- контроль печати;

- замкнутая программная среда;

- полномочное управление доступом;

- дискреционное управление доступом к ресурсам файловой системы;

- затирание данных;

- защита информации на локальных дисках;

- шифрование данных в криптоконтейнерах.

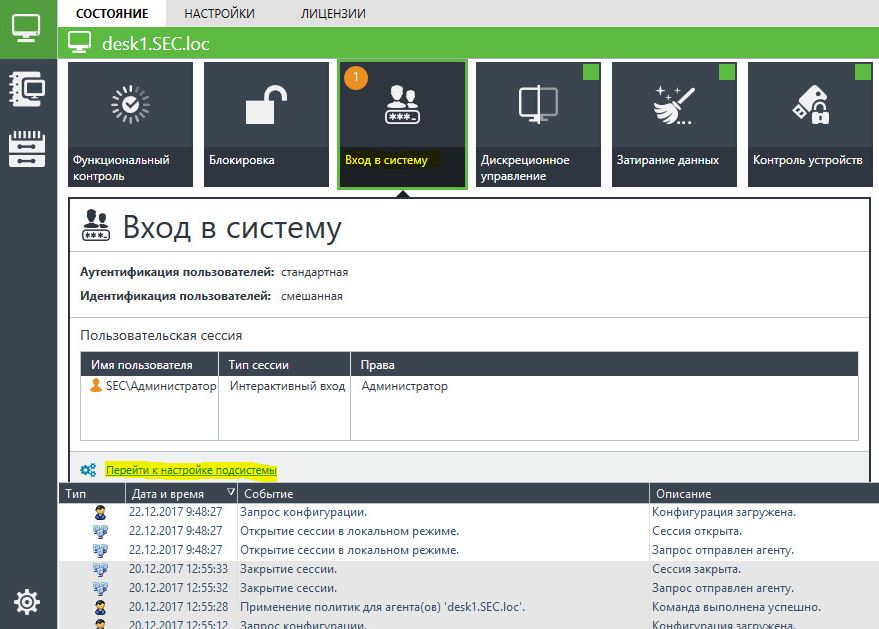

Все настройки Secret Net Studio производятся в локальном центре управления (Пуск -> Код Безопасности -> Локальный центр управления). Локальный центр управления – это плиточная панель настроек.

Для настроек базовых параметров нажмите на плитку: Вход в систему (помечен оранжевой единицей) -> Перейдите по ссылке: Перейти к настройкам подсистемы. В открывшемся окне, установите значения общих политик и парольной политике согласно таблице 1.

Настройки параметров парольной политики:

Параметры блокировок и реакции на извлечение идентификатора:

После внесения изменений нажмите кнопку применить:

На данном этапе базовая настройка программного обеспечения системы защиты информации Secret Net Studio закончена. В следующем материале будет рассмотрена сетевая установка Secret Net Studio, средствами сервера безопасности и расширенная настройка политик безопасности.

Источник

Настройка параметров механизмов защиты и средств управления Secret Net 7

Настройка параметров механизмов защиты и средств управления Secret Net 7

В системе Secret Net информационная безопасность компьютеров обеспечивается механизмами защиты. Механизм защиты — совокупность настраиваемых программных средств, разграничивающих доступ к информационным ресурсам, а также осуществляющих контроль действий пользователей и регистрацию событий, связанных с информационной безопасностью.

Функции администратора безопасности

Функциональные возможности Secret Net позволяют администратору безопасности решать следующие задачи:

- усилить защиту от несанкционированного входа в систему;

- разграничить доступ пользователей к информационным ресурсам на основе принципов избирательного и полномочного управления доступом и замкнутой программной среды;

- контролировать и предотвращать несанкционированное изменение целостности ресурсов;

- контролировать вывод документов на печать;

- контролировать аппаратную конфигурацию защищаемых компьютеров и предотвращать попытки ее несанкционированного изменения;

- загружать системные журналы для просмотра сведений о событиях, произошедших на защищаемых компьютерах;

- не допускать восстановление информации, содержавшейся в удаленных файлах;

- управлять доступом пользователей к сетевым интерфейсам компьютеров.

Для решения перечисленных и других задач администратор безопасности использует средства системы Secret Net и операционной системы (ОС) Windows.

Основными функциями администратора безопасности являются:

- настройка механизмов защиты, гарантирующая требуемый уровень безопасности ресурсов компьютеров;

- контроль выполняемых пользователями действий с целью предотвращения нарушений информационной безопасности.

Параметры механизмов защиты и средства управления

Параметры механизмов защиты Secret Net в зависимости от места их хранения в системе и способа доступа к ним можно разделить на следующие группы:

- параметры объектов групповой политики;

- параметры пользователей;

- атрибуты ресурсов;

- параметры механизмов контроля целостности (КЦ) и замкнутой программной среды (ЗПС).

Описание параметров объектов групповой политики

К общим параметрам безопасности ОС Windows добавляются параметры Secret Net. Эти параметры применяются на компьютере средствами групповых политик и действуют в рамках локальной политики безопасности. В системе Secret Net предусмотрены возможности настройки параметров групповых политик в стандартных оснастках ОС Windows и в программе оперативного управления.

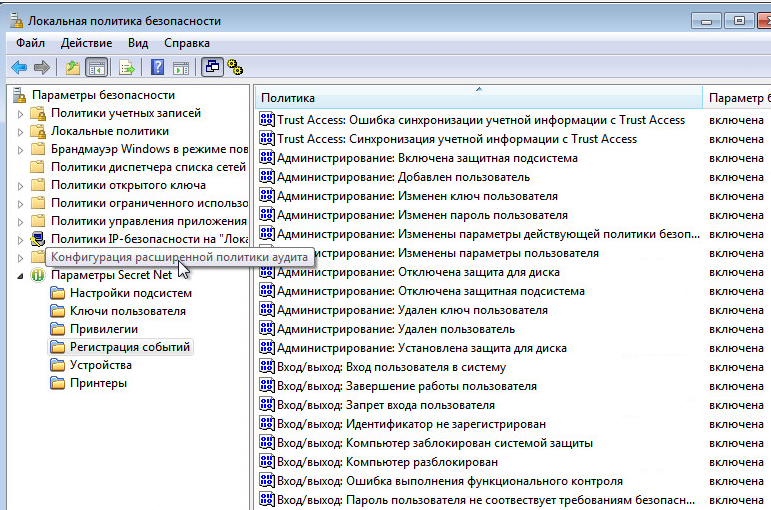

В стандартных оснастках ОС Windows параметры Secret Net представлены в узле «Параметры безопасности» иерархии узлов групповой политики.

Для просмотра и изменения параметров в стандартных оснастках ОС Windows:

- Вызовите оснастку «Локальная политика безопасности», нажать кнопку «Пуск» и в меню вызова программ выбрать команду «Код Безопасности | Secret Net | Локальная политика безопасности»

- Перейдите к разделу » Параметры безопасности | Параметры Secret Net».

По умолчанию раздел «Параметры Secret Net» содержит следующие группы параметров:

| Группа | Назначение |

| Настройки подсистем | Управление режимами работы механизма защиты входа в систему.

Управление режимами работы механизмов полномочного управления доступом и контроля печати. Настройка параметров хранения локального журнала Secret Net. Управление механизмом затирания удаляемой информации. Управление механизмом теневого копирования. Управление перенаправлением локальных устройств и ресурсов для терминальных подключений. Управление режимом локального оповещения о событиях НСД. |

| Ключи пользователя | Настройка параметров ключей для усиленной аутентификации пользователей.

Управление привилегиями пользователей в системе Secret Net: • для работы с локальным журналом Secret Net; • для работы в условиях замкнутой программной среды; • для изменения прав доступа к каталогам и файлам в механизме дискреционного управления доступом. |

| Регистрация

событий |

Настройка перечня событий, регистрируемых системой Secret Net. |

| Устройства | Управление параметрами контроля подключения и изменения

устройств и правами доступа к устройствам. |

| Принтеры | Управление параметрами использования принтеров |

Параметры настройки системы могут быть сгруппированы по принадлежности к защитным механизмам. Переключение режима группировки параметров осуществляется с помощью специальных кнопок панели инструментов или команд в меню «Вид» («По группам» и «По подсистемам»).

Для настройки параметров объектов политик безопасности:

- Вызовите оснастку для управления параметрами объектов групповой политики и перейдите к разделу «Параметры безопасности | Параметры Secret Net».

- Выберите папку «Настройки подсистем».

- Вызовите контекстное меню для нужного параметра (см. таблицу ниже) и выберите в нем команду «Свойства».

На экране появится диалог настройки параметра.

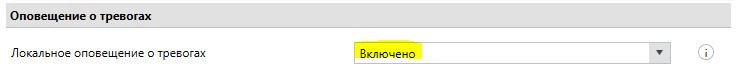

Настройте параметры безопасности согласно приведенной таблице:

| Политика | Параметр безопасности |

| Администрирование: локальное оповещение об НСД | включено |

| Вход в систему: Запрет вторичного входа в систему | отключен |

| Вход в систему: количество неудачных попыток аутентификации | 5 |

| Вход в систему: Максимальный период неактивности до блокировки экрана | 10 минут |

| Реакция на изъятие идентификатора | нет |

| Вход в систему: Режим аутентификации пользователя | стандартная аутентификация |

| Вход в систему: Режим идентификации пользователя | смешанный |

| Журнал: максимальный размер журнала системы защиты | 4096 кБ |

| Журнал: политика перезаписи событий | затирать при необходимости |

| Затирание данных: Количество циклов затирания конфиденциальной информации | 3 |

| Затирание данных: Количество циклов затирания на локальных дисках | 3 |

| Затирание данных: затирания на сменных носителях | 3 |

| Контроль печати: Маркировка документов | стандартная обработка |

| Контроль печати: Перенаправление принтеров в RDP-подключениях | запрещено |

| Контроль печати: теневое копирование | определяется настройками принтера |

| Контроль приложений: Режим аудита | аудит пользовательских приложений |

| Контроль устройств: Перенаправление устройств в rdp-подключениях | запрещено |

| Контроль устройств: Теневое копирование | определяется настройками устройства |

| Полномочное управление доступом: названия уровней конфиденциальности | Неконфиденциально, Конфиденциально, Строго конфиденциально |

| Полномочное управление доступом: режим работы | контроль потоков отключен |

| Теневое копирование: Размер хранилища | Размер 20%, автоматическая перезапись отключена |

Для настройки событий, регистрируемых в журнале:

- Вызвать оснастку для управления параметрами объектов групповой политики и перейдите к разделу «Параметры безопасности | Параметры Secret Net».

- Выбрать раздел «Регистрация событий».

В правой части окна появится список регистрируемых событий.

- В списке событий выбрать элемент с именем события, для которого необходимо изменить режим регистрации, и вызвать диалог настройки параметра.

- Установить отметку в поле «отключена» (чтобы событие не регистрировалось в журнале) или «включена» (чтобы включить регистрацию) и нажмите кнопку «ОК».

- Настроить события согласно таблице:

| Политика | Параметр безопасности |

| Общие события: Событие | включена |

| Общие события: Несанкционированное действие | включена |

| Общие события: Ошибка | включена |

| Общие события: Предупреждение | включена |

| Общие события: Информационное событие | включена |

| Администрирование: Добавлен пользователь | включена |

| Администрирование: Удален пользователь | включена |

| Администрирование: Изменены параметры пользователя | включена |

| Администрирование: Изменен ключ пользователя | включена |

| Администрирование: Изменены параметры действующей политики безопасности | включена |

| Вход/выход: Вход пользователя в систему | включена |

| Вход/выход: Завершение работы пользователя | включена |

| Вход/выход: Запрет входа пользователя | включена |

| Вход/выход: Идентификатор не зарегистрирован | отключена |

| Вход/выход: Пользователь приостановил сеанс работы на компьютере | включена |

| Вход/выход: Пользователь возобновил сеанс работы на компьютере | включена |

| Вход/выход: Компьютер заблокирован системой защиты | включена |

| Вход/выход: Компьютер разблокирован | включена |

| Служба репликации: Ошибка создания контекста пользователя | включена |

| Вход/выход: Пароль пользователя не соответствует требованиям безопасности | включена |

| Администрирование: Изменен пароль пользователя | включена |

| Контроль целостности: Начало обработки задания на контроль целостности | включена |

| Контроль целостности: Успешное завершение задания на контроль целостности | включена |

| Контроль целостности: Обнаружено нарушение целостности при обработке задания | включена |

| Контроль целостности: Ресурс восстановлен по эталонному значению | включена |

| Контроль целостности: Успешная проверка целостности ресурса | включена |

| Контроль целостности: Нарушение целостности ресурса | включена |

| Контроль целостности: Для ресурса отсутствует эталонное значение | включена |

| Контроль целостности: Удаление устаревших эталонных значений | включена |

| Контроль целостности: Текущее значения ресурса принято в качестве эталонного | включена |

| Контроль целостности: Ошибка при восстановлении ресурса по эталонному значению | включена |

| Контроль целостности: Ошибка при открытии базы данных контроля целостности | включена |

| Контроль целостности: Ошибка при принятии текущего значения ресурса в качестве эталонного | включена |

| Контроль целостности: Установка задания КЦ на контроль | включена |

| Контроль целостности: Снятие задания КЦ с контроля | включена |

| Контроль целостности: Создание задания | включена |

| Контроль целостности: Удаление задания | включена |

| Контроль целостности: Изменение задания | включена |

| Вход/выход: Ошибка выполнения функционального контроля | включена |

| Администрирование: Удален ключ пользователя | включена |

| Вход/выход: Успешное завершение функционального контроля | включена |

| Сеть: Запрет сетевого подключения под другим именем | включена |

| Администрирование: Включена защитная подсистема | включена |

| Администрирование: Отключена защитная подсистема | включена |

| Администрирование: Установлена защита для диска | включена |

| Администрирование: Отключена защита для диска | включена |

| Контроль приложений: Запуск процесса | включена |

| Контроль приложений: Завершение процесса | включена |

| Вход/выход: Система защиты инициировала блокировку сессии пользователя | включена |

| Trust Access: Ошибка синхронизации учетной информации с Trust Access | отключена |

| Trust Access: Синхронизация учетной информации с Trust Access | отключена |

| Дискреционное управление доступом: Запрет доступа к файлу или каталогу | включена |

| Дискреционное управление доступом: Изменение прав доступа | включена |

| Замкнутая программная среда: Запрет запуска программы | отключена |

| Замкнутая программная среда: Запуск программы | отключена |

| Замкнутая программная среда: Запрет загрузки библиотеки | отключена |

| Замкнутая программная среда: Загрузка библиотеки | отключена |

| Контроль целостности: Добавление учетной записи к заданию ЗПС | включена |

| Контроль целостности: Удаление учетной записи из задания ЗПС | включена |

| Полномочное управление доступом: Вывод конфиденциальной информации на внешний носитель | отключена |

| Полномочное управление доступом: Запрет вывода конфиденциальной информации на внешний носитель | отключена |

| Замкнутая программная среда: Исполнение скрипта | отключена |

| Замкнутая программная среда: Запрет исполнения неизвестного скрипта | отключена |

| Контроль печати: Печать документа | отключена |

| Контроль печати: Запрет прямого обращения к принтеру | отключена |

| Полномочное управление доступом: Удаление конфиденциального ресурса | отключена |

| Полномочное управление доступом: Перемещение конфиденциального ресурса | отключена |

| Полномочное управление доступом: Конфликт категорий конфиденциальности | отключена |

| Полномочное управление доступом: Запрет перемещения конфиденциального ресурса | отключена |

| Полномочное управление доступом: Изменение параметров конфиденциальности ресурса | отключена |

| Полномочное управление доступом: Запрет изменения параметров конфиденциальности ресурса | отключена |

| Полномочное управление доступом: Доступ к конфиденциальному ресурсу | отключена |

| Полномочное управление доступом: Запрет доступа к конфиденциальному ресурсу | отключена |

| Полномочное управление доступом: Использование механизма исключений | отключена |

| Контроль печати: Начало печати документа | отключена |

| Контроль печати: Успешное завершение печати документа | отключена |

| Контроль печати: Ошибка при печати документа | отключена |

| Контроль печати: Начало печати экземпляра документа | отключена |

| Контроль печати: Успешное завершение печати экземпляра документа | отключена |

| Контроль печати: Ошибка при печати экземпляра документа | отключена |

| Контроль печати: Запрет печати документа | отключена |

| Контроль печати: Сохранение копии напечатанного документа | отключена |

| Контроль конфигурации: Успешное завершение контроля аппаратной конфигурации | включена |

| Контроль конфигурации: Обнаружены изменения в процессе контроля аппаратной конфигурации | включена |

| Контроль конфигурации: Обнаружено новое устройство | включена |

| Контроль конфигурации: Устройство удалено из системы | включена |

| Контроль конфигурации: Изменены параметры устройства | включена |

| Контроль конфигурации: Утверждение аппаратной конфигурации компьютера | включена |

| Разграничение доступа к устройствам: Подключение устройства | включена |

| Разграничение доступа к устройствам: Отключение устройства | включена |

| Разграничение доступа к устройствам: Запрет подключения устройства | включена |

| Разграничение доступа к устройствам: Несанкционированное отключение устройства | включена |

| Разграничение доступа к устройствам: Доступ к устройству | включена |

| Разграничение доступа к устройствам: Запрет доступа к устройству | включена |

| Контроль конфигурации: Переход в спящий режим | включена |

| Контроль конфигурации: Выход из спящего режима | включена |

| Теневое копирование: Начата запись на сменный диск | включена |

| Теневое копирование: Завершена запись на сменный диск | включена |

| Теневое копирование: Ошибка записи на сменный диск | включена |

| Теневое копирование: Запрет записи на сменный диск | включена |

| Теневое копирование: Начата запись образа CD/DVD/BD | включена |

| Теневое копирование: Завершена запись образа CD/DVD/BD | включена |

| Теневое копирование: Ошибка записи образа CD/DVD/BD | включена |

| Теневое копирование: Запрет записи образа CD/DVD/BD | включена |

| Контроль целостности: Исправление ошибок в базе данных | включена |

| Контроль целостности: Создание задачи | включена |

| Контроль целостности: Удаление задачи | включена |

| Контроль целостности: Изменение задачи | включена |

| Контроль целостности: Ошибка при расчете эталона | включена |

| Контроль целостности: Создание группы ресурсов | включена |

| Контроль целостности: Удаление группы ресурсов | включена |

| Контроль целостности: Изменение группы ресурсов | включена |

| Дискреционное управление доступом: Доступ к файлу или каталогу | включена |

Вход в систему в административном режиме

При штатном функционировании системы Secret Net вход любого пользователя компьютера, включая администратора, должен выполняться по одинаковым правилам, установленным соответствующими механизмами защиты. Во время загрузки компьютера перед входом пользователя система защиты проводит инициализацию компонентов и их функциональный контроль. После успешного проведения всех проверок вход в систему разрешается.

В тех случаях, когда необходимо получить доступ к компьютеру в обход действующих механизмов или прервать выполнение инициализации компонентов, администратор может активировать специальный административный режим входа. Применение административного режима входа может потребоваться, при повторяющихся ошибках функционального контроля, приводящих к длительному ожиданию инициализации компонентов.

Примечание.

Административный режим входа следует использовать только в крайних случаях для восстановления нормального функционирования системы. Выполнив вход в административном режиме, устраните возникшую проблему и перезагрузите компьютер.

Для входа в систему в административном режиме:

- Перезагрузите компьютер.

- Во время загрузки компьютера при появлении сообщений об инициализации системных сервисов Secret Net нажмите клавишу . Удерживайте клавишу или периодически нажимайте ее до появления экрана приветствия (приглашение на вход в систему).

- Выполните стандартные действия процедуры входа в систему.

Настройки параметров Secret Net, разделов: «Ключи пользователя», «Привилегии», «Регистрация событий», «Устройства», «Принтеры» — не требуют дополнительного конфигурирования.

Описание и настройка параметров пользователей

Параметры пользователей используются механизмами защиты входа и полномочного управления доступом. Параметры применяются при входе пользователя в систему после выполнения процедуры идентификации и аутентификации. Параметры доменных и локальных пользователей хранятся в локальной базе данных компьютера.

Примечание.

При копировании объектов «Пользователь» параметры Secret Net не копируются.

Настройка параметров пользователей осуществляется в стандартной оснастке ОС Windows «Управление компьютером».

Для просмотра и изменения параметров в стандартных оснастках ОС Windows:

- Вызовите оснастку «Локальная политика безопасности», нажмите кнопку «Пуск» и в меню вызова программ выбрать команду «Код Безопасности | Secret Net | Управление компьютером | Локальные пользователи и группы | Пользователи».

- Выберите раздел или организационное подразделение, в котором находится нужный пользователь.

В правой части окна появится список пользователей.

- Вызовите окно настройки свойств пользователя и перейдите к диалогу «Secret Net 7».

В левой части диалога расположена панель выбора групп параметров. Средства для настройки представлены в правой части диалога. Для перехода к нужной группе параметров выберите на панели соответствующую пиктограмму:

- «Идентификатор» — содержит средства управления персональными идентификаторами пользователя;

- «Криптоключ» — содержит средства управления ключами для усиленной аутентификации пользователя;

- «Доступ» — содержит средства управления параметрами полномочного доступа и входа в систему;

- «ПАК «Соболь»» — содержит средства управления доступом пользователя к компьютерам с установленными комплексами «Соболь». Группа присутствует только для доменных пользователей в сетевом режиме функционирования;

- «Сервис» — содержит средства управления ключами централизованного управления ПАК «Соболь» и интеграцией системы Secret Net с программным средством TrustAccess.

В текущей конфигурации ИС — настройки параметров Secret Net, разделов: «Идентификатор», «Криптоключ», «Доступ», «ПАК «Соболь» — не требуют дополнительного конфигурирования.

Атрибуты ресурсов

Параметры, относящиеся к атрибутам ресурсов файловой системы (файлов и каталогов), используются в механизмах управления доступом. Управление параметрами осуществляется с помощью расширения программы «Проводник».

Параметры настроек атрибутов ресурсов достаточны и не требуют дополнительных процедур настройки.

Описание механизмов контроля целостности (КЦ) и замкнутой программной среды (ЗПС).

Механизм контроля целостности (КЦ) предназначен для слежения за неизменностью содержимого ресурсов компьютера. Действие этого механизма основано на сравнении текущих значений контролируемых параметров проверяемых ресурсов и значений, принятых за эталон. Эталонные значения контролируемых параметров определяются или рассчитываются при настройке механизма. В процессе контроля при обнаружении несоответствия текущих и эталонных значений система оповещает администратора о нарушении целостности ресурсов и выполняет заданное при настройке действие, например, блокирует компьютер, на котором нарушение обнаружено.

Механизм замкнутой программной среды (ЗПС) предназначен для ограничения использования ПО на компьютере. Доступ разрешается только к тем программам, которые необходимы пользователям для работы. Для каждого пользователя определяется перечень ресурсов, в который входят разрешенные для запуска программы, библиотеки и сценарии. Попытки запуска других ресурсов блокируются, и в журнале безопасности регистрируются события несанкционированного доступа (НСД).

Настройка механизмов контроля целостности (КЦ) и замкнутой программной среды (ЗПС).

Для работы с программой управления КЦ-ЗПС пользователь должен входить в локальную группу администраторов компьютера.

Параметры механизмов контроля целостности и замкнутой программной среды настраиваются в программе «Контроль программ и данных», входящая в состав клиентского ПО системы Secret Net.

Для запуска программы нажмите кнопку «Пуск» и в меню вызова программ выберите команду «Код Безопасности | Secret Net | Контроль программ и данных».

В общем случае порядок настройки сводиться к выполнению следующих этапов:

- Подготовка к построению модели данных: проводится анализ размещения ПО и данных на защищаемых компьютерах. Разрабатываются требования к настройке механизмов КЦ и ЗПС. Осуществляется подготовка рабочего места для проведения настройки;

- Построение фрагмента модели данных по умолчанию: этап выполняется при формировании новой модели с нуля. В модель данных автоматически добавляются описания ресурсов для важных ресурсов ОС Windows, а также описания ресурсов некоторых прикладных программ.

- Добавление задач в модель данных: в модель данных добавляются описания задач (прикладное и системное ПО, наборы файлов данных и т. д.) для контроля целостности и использования в ЗПС в соответствии с требованиями, разработанными на

- Добавление заданий и включение в них задач: в модель данных добавляются все необходимые задания КЦ, ЗПС и ПАК «Соболь» и в них включаются задачи.

- Подготовка ЗПС к использованию: субъектам назначаются задания ЗПС. Для того чтобы ресурсы контролировались механизмом ЗПС, они должны быть специально подготовлены — иметь признак «выполняемый».

- Расчет эталонов: для всех заданий рассчитываются эталоны ресурсов

- Включение ЗПС в жестком режиме: включается жесткий режим ЗПС. В жестком режиме разрешается запуск только разрешенных программ, библиотек и сценариев. Запуск других ресурсов блокируется, а в журнале Secret Net регистрируются события НСД

- Включение механизма КЦ: устанавливаются связи заданий контроля целостности с субъектами «Компьютер» или «Группа» (компьютеров). С этого момента механизм КЦ начинает действовать в штатном режиме

- Проверка заданий: перед началом эксплуатации механизма КЦ можно выполнить проверку корректности настроек заданий. Проверка заключается в немедленном выполнении задания независимо от расписания.

Программа управления «Контроль программ и данных», располагает как автоматическими, так и ручными средствами формирования элементов модели данных. Ручные методы можно использовать на любом уровне модели для формирования и модификации объектов и связей. Автоматические методы предпочтительнее при работе с большим количеством объектов, однако они требуют более тщательного контроля результатов.

Во время установки клиентского ПО системы Secret Net автоматически формируется локальная модель данных, в которую добавляются следующие задания:

- «Задание для контроля ресурсов Secret Net»;

- «Задание для контроля реестра Windows»;

- «Задание для контроля файлов Windows».

Задания включают готовые задачи с ресурсами, сформированными по предопределенному списку. Для этих заданий устанавливаются связи с субъектом «Компьютер»;

В текущей конфигурации автоматизированной системы — параметры, субъекты и задания механизмов контроля целостности и замкнутой программной среды, выставленные в автоматическом режиме достаточны и не требуют дополнительных процедур настройки.

Более детально порядок и правила администрирования и управления средством защиты информации Secret Net представлены в документации, входящей в состав комплекта поставки

Источник

Listen to this article

Защита рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийных устройств.

Предназначен для решения следующих задач:

- Защита конфиденциальной информации

- Защита от проникновения и несанкционированных

действий злоумышленника внутри системы - Выполнение требований и рекомендаций по защите

конечных точек

Защита конечных точек с помощью Secret Net Studio

Обучение Secret Net Studio

Требования к железу

Операционная система:

Windows 10 (версии 1903 – 2009);

Windows 8.1 Rollup Update KB2919355;

Windows 7 SP1;

Windows Server 2019;

Windows Server 2016;

Windows Server 2012/Server 2012 R2 Rollup Update KB2919355;

Windows Server 2008 R2 SP1

Поддерживаются 32 — и 64 — разрядные версии ОС с установленными пакетами обновлений не ниже указанных

Процессор:

В соответствии с требованиями ОС, установленной на компьютер

Оперативная память:

Минимально – 2 ГБ

Рекомендуется – 4 ГБ

Жесткий диск:

До 4 ГБ (свободного пространства)

Secret Net заблокировал вход в ОС! Исправляем ошибку входа в систему Windows вызванную SNS

При включении компьютера при инициализации системных сервисов Secret Net на Windows не проходит инициализацию подсистема контроля целостности: зависает.

Код безопасности SNS: функциональный контроль предназначен для обеспечения гарантии того, что к моменту завершения загрузки ОС все ключевые компоненты Secret Net загружены и функционируют. Функциональный контроль осуществляется перед входом пользователя в систему.

При функциональном контроле проверяется наличие в системе и работоспособность следующих компонентов:

- ядро Secret Net;

- модуль входа в систему;

- криптоядро;

- модуль репликации;

- подсистема контроля целостности;

- подсистема аппаратной поддержки.

В случае нарушении функциональной целостности:

- В журнале Secret Net регистрируется факт нарушения. Это возможно при условии работоспособности ядра Secret Net.

- Администратор информируется об ошибочном завершении функционального контроля.

- Вход в систему разрешается только пользователям, входящим в локальную группу администраторов компьютера.

Запуск функционального контроля инициирует модуль входа в систему. При обнаружении нарушений этот модуль управляет административным входом пользователя в систему. Кроме того, он информирует администратора об ошибках контроля.

Если нарушен и сам модуль входа в систему, то при входе пользователя в систему функциональный контроль проводит модуль репликации. Он проверяет, был ли выполнен функциональный контроль, и если нет — инициирует его выполнение. Далее при обнаружении нарушений он управляет административным входом пользователя в систему и информирует администратора об ошибках контроля.

При старте системы Windows 7 Professional появилась ошибка:

Перезагрузка и проверка на наличие ошибок жесткого диска не помогают. После авторизации под админом, SNS не даёт войти в локальный центр управления, пишет, что служба ядра не смогла завершить инициализацию.

Данная проблема проявляется при наличии в системе старых версий компонентов Secret Net или SNS. Также такое может возникнуть при некорректном обновлении, когда обновлению мешают антивирусы, не входящие в список совместимых, или установленный параметр в модуле затирания данных (оперативной памяти). В данном случае необходимо проверить перечисленные выше случаи, очистить старые записи от SNS, путем установки нужной версии SN или SNS которые были ранее установлены и замечены в системе, а затем последовательного удаления. Впоследствии устанавливать актуальную на данный момент версию.

Сделайте резервные копии удаляемых файлов

Вариант исправления 1

1) В папке C:Program FilesSecret NetClientetalons удаляем всё, кроме файла SnIcEtlDB.sdb

2) В папке C:Program FilesSecret NetClienticheck удаляем всё, кроме файла snicdb.sdb

3) Перезагружаем компьютер.

После этого Secret Net заново запустит подсистему контроля целостности с настройками по-умолчанию. Проблема в том, что Secret Net не может прочитать log-файл, находящийся в папке etalons

Вариант исправления 2

СКАЧАТЬ ФАЙЛ С GoogleDrive

В данном архиве находится две папки. Первая содержит некоторые системные компоненты от программы Secret Net Client. А во второй находятся куски от VipNET клиента.

Для исправления компонентов этих программ, просто распакуйте архив. И переместите все папки и файлы по своим местам на системном диске вашей ОС. Все это делаем с заменой существующих файлов.

Все это подходит для версии программы:

Все операции выполнять на Windows 7 Pro x64. На других версиях Windows нет никаких гарантий, что данные файлы не повредят вашу копию программы.

Для того чтобы получить доступ к всем файлам на диске компьютера от имени системы и безпрепятственно произвести копирование с заменой, вам нужно заранее сделать загрузочную флешку с реаниматором. Например Multibott 2k10. Скачать образ данного реаниматора можно — тут.

Вариант исправления 3

Просто позвонить или написать в техническую поддержку.

Узнать официальные контакты можно на сайте производителя — по этой ссылке

Защита входа в систему или как происходит идентификация и аутентификация пользователей в OS Windows SNS

Идентификация и аутентификация пользователя выполняются при каждом входе в систему. Штатная для ОС Windows процедура входа предусматривает ввод имени и пароля пользователя или использование аппаратных средств, поддерживаемых операционной системой.

Для обеспечения дополнительной защиты входа в Secret Net могут применяться средства идентификации и аутентификации на базе идентификаторов eToken, iKey, Rutoken или iButton. Такие устройства должны быть зарегистрированы (присвоены пользователям) средствами системы защиты и могут использоваться в составе аппаратных средств защиты.

Кроме того, предусмотрен режим усиленной аутентификации, основанный на дополнительной проверке подлинности предъявленной ключевой информации пользователя. Носителями ключевой информации могут являться идентификаторы или сменные носители, такие как дискеты, Flash-карты, Flash-накопители и т. п. Генерация ключевой информации выполняется средствами системы Secret Net.

В системе Secret Net идентификация и аутентификация пользователей может выполняться в следующих режимах:

- «Стандартный» — пользователь может войти в систему, выполнив ввод имени и пароля, или используя аппаратные средства, стандартные для ОС Windows;

- «Смешанный» — пользователь может войти в систему, выполнив ввод имени и пароля, а также может использовать персональный идентификатор, поддерживаемый системой Secret Net 6;

- «Только по идентификатору» — каждый пользователь для входа в систему должен обязательно использовать персональный идентификатор, поддерживаемый системой Secret Net 6.

Для повышения степени защищенности компьютеров от несанкционированного использования предусмотрены следующие возможности:

- включение режима разрешения интерактивного входа только для доменных пользователей — в этом режиме блокируется вход в систему локальных учетных записей (не зарегистрированных в домене);

- включение режима запрета вторичного входа в систему — в этом режиме блокируется запуск команд и сетевых подсоединений с вводом учетных данных другого пользователя (не выполнившего интерактивный вход в систему).

Под блокировкой компьютера понимается запрет доступа пользователей (исключая администратора) к работе на данном компьютере. Механизм временной блокировки предназначен для предотвращения несанкционированного использования компьютера.

Для пользователей могут быть установлены ограничения на количество неудачных попыток входа в систему. В дополнение к стандартным возможностям ОС Windows (блокировка учетной записи пользователя после определенного числа попыток ввода неправильного пароля) система Secret Net контролирует неудачные попытки аутентификации пользователя по ключевой информации.

Если в режиме усиленной аутентификации пользователь определенное количество раз предъявляет неверную ключевую информацию, система блокирует компьютер. Разблокирование компьютера осуществляется администратором. Счетчик неудачных попыток обнуляется при удачном входе пользователя или после разблокирования компьютера.

Для временной блокировки компьютера используется стандартный механизм ОС Windows. Режим временной блокировки может быть включен самим пользователем или системой после некоторого периода простоя компьютера. Длительность интервала неактивности (простоя компьютера), после которого автоматически включается режим блокировки, устанавливается настройкой параметров и распространяется на всех пользователей. Для снятия блокировки необходимо указать пароль текущего пользователя.

Блокировка компьютера предусмотрена и в алгоритмах работы защитных механизмов. Такой тип блокировки используется в следующих ситуациях:

- при нарушении функциональной целостности системы Secret Net;

- при нарушении аппаратной конфигурации компьютера;

- при нарушении целостности контролируемых объектов.

Разблокирование компьютера в перечисленных случаях осуществляется администратором.

Если Вам понравилась статья — поделитесь с друзьями

4 347 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Если вам понравились материалы сайта, вы можете поддержать проект финансово, переведя некоторую сумму с банковской карты, счёта мобильного телефона или из кошелька ЮMoney.

Добавил:

Вуз:

Предмет:

Файл:

Скачиваний:

80

Добавлен:

02.05.2014

Размер:

498.71 Кб

Скачать

Система Secret Net. Руководство по администрированию. Дополнения

В системе Secret Net реализована возможность автоматического обновления следующих компонентов программного обеспечения (ПО):

•Клиент Secret Net 9x;

•Клиент Secret Net NT.

Обновление заключается в установке следующих версий ПО, регулярно выпускаемых НИП «ИНФОРМЗАЩИТА». В каждой следующей версии реализованы новые возможности и исправлены обнаруженные недочеты предыдущих версий.

Автоматическое обновление позволяет:

•освободить рядовых пользователей системы защиты от участия в процессе обновления клиентского ПО, установленного на их компьютерах;

•минимизировать время, затрачиваемое администратором безопасности на процедуру обновления;

•учитывать специфику обновления ПО в крупных организациях, где средствами Secret Net защищается большое число компьютеров.

Настройку параметров автоматического обновления осуществляет администратор безопасности с помощью специальной программы SnAdmUpdate. Эта программа входит в состав подсистемы управления системы Secret Net.

Программа SnAdmUpdate

В программе SnAdmUpdate выполняются следующие действия:

•выбор компьютеров, которые будут функционировать в качестве серверов обновлений;

•настройка параметров работы серверов обновлений;

•загрузка поступивших дистрибутивов обновляемого ПО на серверы обновлений;

•настройка параметров автоматического обновления рабочих станций;

•создание отчета о текущей настройке параметров;

•запуск автоматического обновления.

Запустите на исполнение файл SnAdmUpdate.exe, расположенный в каталоге установки программы Администратор (по умолчанию Program FilesInfosecAdmin). На экране появится основное окно программы:

4

Управление автоматическим обновлением программного обеспечения

Рис. 1. Окно программы SnAdmUpdate

Восновном окне программы отображается список компьютеров системы защиты, причем для каждого компьютера указано пространство имен, в котором он зарегистрирован. Список отсортирован в алфавитном порядке.

Вслучае если параметры автоматического обновления не настроены (например, при первом запуске программы), на экране появится окно запроса:

Рис. 2. Запрос на настройку параметров

Чтобы начать настройку параметров автоматического обновления, нажмите кнопку «Да». Если предполагается осуществить настройку позже, нажмите кнопку «Нет».

Этот диалог появляется на экране при каждом запуске программы, если основной сервер обновлений не выбран. Процедура выбора основного сервера обновлений рассматривается в следующем разделе.

Серверы обновлений

Под термином «сервер обновлений» понимается компьютер, осуществляющий хранение и передачу дистрибутивов обновляемого ПО другим компьютерам системы защиты. В качестве сервера обновлений может быть выбран любой компьютер, при условии, что на нем установлен клиент Secret Net NT или клиент Secret Net 9x. Кроме того, на этом компьютере должна быть установлена программа Internet Explorer версии 4.0 или выше.

В зависимости от назначения, серверы обновлений подразделяются на следующие типы:

5

Система Secret Net. Руководство по администрированию. Дополнения

•основной сервер обновлений – предназначен для загрузки и хранения дистрибутивов обновляемого ПО, а также для передачи этих дистрибутивов вспомогательным серверам обновлений;

•вспомогательные серверы обновлений – предназначены для передачи дистрибутивов обновляемого ПО всем остальным защищаемым компьютерам.

Вчастном случае администратор может отказаться от использования вспомогательных серверов обновлений и указать для всех защищаемых компьютеров только основной сервер обновлений. Однако при большом количестве рабочих станций это может привести к чрезмерной загрузке основного сервера обновлений и каналов передачи данных.

Выбор основного сервера обновлений

В качестве основного сервера обновлений может быть выбран любой компьютер системы защиты. Однако чтобы обеспечить его постоянную доступность, рекомендуется использовать для этих целей сервер безопасности.

1. Выполните одно из следующих действий:

•если после запуска программы SnAdmUpdate на экране появился запрос, представленный на Рис. 2, нажмите кнопку «Да»;

•если запрос отсутствует, нажмите кнопку «Настройка…» в основном окне программы.

На экране появится окно настройки параметров серверов обновлений.

Рис. 3 Окно настройки параметров серверов обновлений

2.В поле «Компьютер» выберите имя компьютера, который станет основным сервером обновлений.

6

Управление автоматическим обновлением программного обеспечения

3.В группе полей «Протоколы» определите те сетевые протоколы, по которым компьютеры будут осуществлять доступ к дистрибутивам обновляемого ПО. Установите отметки в следующих полях:

•в поле «FILE», если будет использоваться стандартная служба доступа к разделяемым ресурсам локальной сети;

•в поле «FTP», если для доступа будет использоваться протокол FTP.

Чтобы использовать протокол FTP, на основном сервере обновлений должен быть установлен FTP-сервер.

Указатель «Приоритет» автоматически занимает положение слева от того протокола, который будет использоваться по умолчанию. Самостоятельно изменять положение указателя не допускается. Если выбраны оба протокола, то больший приоритет всегда устанавливается для протокола «FILE».

При определенных условиях выбор обоих протоколов доступа приводит к появлению специального диалога запроса. Назначение этого диалога рассматривается на стр. 14.

4.Нажмите кнопку «OK», чтобы завершить работу в окне настройки параметров серверов обновлений.

5.В основном окне программы SnAdmUpdate нажмите кнопку «Применить» или «OK».

Выбор вспомогательных серверов обновлений

В качестве вспомогательных серверов обновлений рекомендуется выбирать компьютеры, которые чаще других являются доступными в сети. Количество вспомогательных серверов обновлений и их расположение зависит от организационной структуры системы защиты и предприятия в целом.

1. В основном окне программы SnAdmUpdate нажмите кнопку «Настройка…». На экране появится окно настройки параметров серверов обновлений (см. Рис. 3).

2.Выберите закладку «Вспомогательные серверы». В окне настройки появится диалог настройки параметров вспомогательных серверов обновлений.

Рис. 4 Диалог настройки параметров вспомогательных серверов

7

Система Secret Net. Руководство по администрированию. Дополнения

3. Нажмите кнопку «Добавить». На экране появится следующий диалог.

Рис. 5 Диалог выбора вспомогательных серверов

В диалоге отображается список всех компьютеров системы защиты за исключением компьютера, являющегося основным сервером обновлений. (Если выбор вспомогательных серверов уже осуществлялся, соответствующие компьютеры также отсутствуют в списке.) Информация о компьютерах представлена в табличной форме в следующих колонках:

•Компьютеры – имя компьютера с указанным пространством имен, в котором компьютер зарегистрирован;

Список всегда отсортирован в алфавитном порядке содержимого колонки Компьютеры.

•Описание – дополнительная информация о компьютере;

•Комната – название комнаты, в которой находится компьютер;

•Подразделение – название подразделения, к которому относится компьютер.

4.Выберите в списке компьютеры, которые будут функционировать в качестве серверов обновлений. Чтобы выбрать несколько элементов списка, используйте клавиши <Ctrl> и <Shift>.

5.Нажмите кнопку «OK», чтобы завершить работу с диалогом выбора вспомогательных серверов обновлений.

6.Нажмите кнопку «OK» в окне настройки параметров серверов обновлений.

7.В основном окне программы SnAdmUpdate нажмите кнопку «Применить» или «OK».

Настройка параметров серверов обновлений

После выбора компьютеров, которые будут функционировать в качестве основного и вспомогательных серверов обновлений, необходимо выполнить настройку параметров их работы.

1. В основном окне программы SnAdmUpdate нажмите кнопку «Настройка…». На экране появится окно настройки параметров серверов обновлений (см. Рис. 3).

2.Чтобы дистрибутивы обновляемого ПО поступили с основного сервера обновлений на вспомогательные серверы, установите отметку в поле «Тиражирование дистрибутивов».

8

Управление автоматическим обновлением программного обеспечения

Если отметка отсутствует в указанном поле, все выбранные вспомогательные серверы не будут участвовать в процессе автоматического обновления.

3.Выберите закладку «Вспомогательные серверы». В окне настройки появится диалог настройки параметров вспомогательных серверов обновлений.

Рис. 6 Диалог настройки параметров вспомогательных серверов

В диалоге отображается список компьютеров, являющихся вспомогательными серверами обновлений. Параметры компьютеров и сведения о них представлены в табличной форме в следующих колонках:

•Компьютеры – имя компьютера с указанным пространством имен, в котором компьютер зарегистрирован;

Список всегда отсортирован в алфавитном порядке содержимого колонки Компьютеры.

•FILE – если установлена отметка, доступ соответствующих рабочих станций к дистрибутивам обновляемого ПО может осуществляться с использованием стандартной службы доступа к разделяемым ресурсам. Если отметка отсутствует, такой доступ к дистрибутивам не осуществляется;

•FTP – если установлена отметка, доступ соответствующих рабочих станций к дистрибутивам обновляемого ПО может осуществляться по протоколу FTP. Если отметка отсутствует, доступ к дистрибутиву не осуществляется по данному протоколу;

•Клиент – если установлена отметка, режим автоматического обновления клиентского ПО включен для данного компьютера. Если отметка отсутствует, автоматическое обновление осуществляться не будет, независимо от установленной версии клиента;

•Дистрибутив – если установлена отметка, дистрибутивы обновляемого ПО будут храниться на данном компьютере и использоваться для автоматического обновления соответствующих клиентов (при условии, что включен режим тиражирования дистрибутивов – см. шаг 2). Если отметка отсутствует, дистрибутивы для автоматического обновления соответствующих клиентов

9

Система Secret Net. Руководство по администрированию. Дополнения

будут передаваться с основного сервера обновлений без использования вспомогательного сервера;

•Комната – название комнаты, в которой находится компьютер;

•Подразделение – название подразделения, к которому относится компьютер.

4.Выберите в списке компьютеры, параметры которых необходимо настроить. Для выбора нескольких элементов списка используйте клавиши <Ctrl> и <Shift>. Для выбора всех элементов установите отметку в поле «Выбрать все».

Если в списке присутствуют компьютеры, которые в дальнейшем не планируется использовать в качестве вспомогательных серверов обновлений, удалите их из списка. Для этого выберите нужные компьютеры и нажмите кнопку «Удалить».

5.Настройте параметры компьютеров, отметив соответствующие поля в колонках таблицы.

При определенных условиях выбор обоих протоколов доступа к дистрибутивам сервера обновлений (т. е. установка отметок в ячейках колонок FILE и FTP) приводит к появлению специального диалога запроса. Назначение этого диалога рассматривается на стр. 14.

6.Нажмите кнопку «OK», чтобы завершить работу с окном настройки параметров серверов обновлений.