- Remove From My Forums

-

Question

-

DCs: Windows Server 2008 R2

File server: Windows Server 2008 R2

Clients: Windows 7/Windows XP/Non-Windows OSClients are able to access the file server by name, but unable to access by IP address. I captured the packages, it’s stuck at the authentication if accessing by IP address. No TREE CONNECT after SESSION SETUP. I checked the system was using

Kerberos authentication if accssing the file server by name, and using NTLM authentication if accessing by IP address. So it means perhaps there was a problem with the NTLM authentication. I already checked some settings in the Security policy on the

file server. I didn’t find anything suspicious.

Answers

-

-

Marked as answer by

Monday, November 5, 2012 8:16 AM

-

Marked as answer by

-

Have you checked the firewall settings (try disabling it on both client and server temporarily)?

hth

Marcin-

Marked as answer by

高麻雀

Monday, November 5, 2012 8:16 AM

-

Marked as answer by

-

Hello,

As I see, the settings you are using for LAN Manager authentication level are: Send LM & NTLM — use NTLMv2 session security if negotiated

That means that clients use LM and NTLM authentication and use NTLMv2 session security if the server supports it; domain controllers accept LM, NTLM, and NTLMv2 authentication. Using LM downgrades your security level and increase the risks to have attacks

on your AD domain.Note that it recommended to use Kerberos for authentication as it is more secure and its performance is much more better.

To troubleshoot NTLM authentication failures, I would highly recommend enabling NTLM auditing:

http://www.windowsitpro.com/article/group-policy/ntlm-authentication-kerberos-142066

This will allow you to have more ideas about the current issue you have.

As Marcin mentioned, this may be due to firewalls applying some filtering. For that, you may start by temporary disabling the firewall on both sides. Also, please temporary disable all security software in use on the client and the server.

This

posting is provided «AS IS» with no warranties or guarantees , and confers no rights.

Microsoft Student Partner 2010 / 2011

Microsoft Certified Professional

Microsoft Certified Systems Administrator: Security

Microsoft Certified Systems Engineer: Security

Microsoft Certified Technology Specialist: Windows Server 2008 Active

Directory, Configuration

Microsoft Certified Technology Specialist: Windows Server 2008 Network

Infrastructure, Configuration

Microsoft Certified Technology Specialist: Windows Server 2008 Applications

Infrastructure, Configuration

Microsoft

Certified Technology Specialist: Windows 7, Configuring

Microsoft

Certified Technology Specialist: Designing and Providing Volume Licensing Solutions to Large Organizations

Microsoft Certified IT Professional: Enterprise Administrator

Microsoft Certified IT Professional: Server Administrator

Microsoft Certified Trainer-

Marked as answer by

高麻雀

Monday, November 5, 2012 8:16 AM

-

Marked as answer by

- Remove From My Forums

-

Question

-

I have a Windows Server 2008 R2 Datacenter Server.

This has Internet Information Services Version 7.5.7600.16385 installed on it.

It has SharePoint 2010 installed on it as well.

It also holds the SQL Server 2008 R2 installed on it along with the SQL Server Business Intelligence Development Studio.

Now i am trying to work on a SSIS .dtsx package that has SharePoint List Adapter Component in it. Whenever i try to edit or browse the component, i get the following error. Saying HTTP request is unauthorized with client authentication scheme ‘Ntlm’. The

authentication header received from the server was ‘NTLM’.— Can anyone help me with this, if you need any other specifics, do let me know.

Regards

Suvrat.

Detailed Error Received is below…

—————

TITLE: Editing Component

——————————The component has detected potential metadata corruption during validation.

Error at Data Flow Task [ADT [23]]: System.ServiceModel.Security.MessageSecurityException: The HTTP request is unauthorized with client authentication scheme ‘Ntlm’. The authentication header received from the server was ‘NTLM’. —> System.Net.WebException:

The remote server returned an error: (401) Unauthorized.

at System.Net.HttpWebRequest.GetResponse()

at System.ServiceModel.Channels.HttpChannelFactory.HttpRequestChannel.HttpChannelRequest.WaitForReply(TimeSpan timeout)

— End of inner exception stack trace —Server stack trace:

at System.ServiceModel.Channels.HttpChannelUtilities.ValidateAuthentication(HttpWebRequest request, HttpWebResponse response, WebException responseException, HttpChannelFactory factory)

at System.ServiceModel.Channels.HttpChannelUtilities.ValidateRequestReplyResponse(HttpWebRequest request, HttpWebResponse response, HttpChannelFactory factory, WebException responseException, ChannelBinding channelBinding)

at System.ServiceModel.Channels.HttpChannelFactory.HttpRequestChannel.HttpChannelRequest.WaitForReply(TimeSpan timeout)

at System.ServiceModel.Channels.RequestChannel.Request(Message message, TimeSpan timeout)

at System.ServiceModel.Dispatcher.RequestChannelBinder.Request(Message message, TimeSpan timeout)

at System.ServiceModel.Channels.ServiceChannel.Call(String action, Boolean oneway, ProxyOperationRuntime operation, Object[] ins, Object[] outs, TimeSpan timeout)

at System.ServiceModel.Channels.ServiceChannel.Call(String action, Boolean oneway, ProxyOperationRuntime operation, Object[] ins, Object[] outs)

at System.ServiceModel.Channels.ServiceChannelProxy.InvokeService(IMethodCallMessage methodCall, ProxyOperationRuntime operation)

at System.ServiceModel.Channels.ServiceChannelProxy.Invoke(IMessage message)Exception rethrown at [0]:

at System.Runtime.Remoting.Proxies.RealProxy.HandleReturnMessage(IMessage reqMsg, IMessage retMsg)

at System.Runtime.Remoting.Proxies.RealProxy.PrivateInvoke(MessageData& msgData, Int32 type)

at Microsoft.Samples.SqlServer.SSIS.SharePointUtility.ListsService.ListsSoap.GetListAndView(GetListAndViewRequest request)

at Microsoft.Samples.SqlServer.SSIS.SharePointUtility.ListsService.ListsSoapClient.ListsService_ListsSoap_GetListAndView(GetListAndViewRequest request)

at Microsoft.Samples.SqlServer.SSIS.SharePointUtility.ListsService.ListsSoapClient.GetListAndView(String listName, String viewName)

at Microsoft.Samples.SqlServer.SSIS.SharePointUtility.Adapter.ListsAdapter.GetSharePointList(String listName, String viewId)

at Microsoft.Samples.SqlServer.SSIS.SharePointUtility.Adapter.ListsAdapter.GetSharePointFields(String listName, String viewId)

at Microsoft.Samples.SqlServer.SSIS.SharePointUtility.ListServiceUtility.GetFields(Uri sharepointUri, String listName, String viewName)

at Microsoft.Samples.SqlServer.SSIS.SharePointListAdapters.SharePointListDestination.GetAccessibleSharePointColumns(String sharepointUrl, String listName, String viewName)

at Microsoft.Samples.SqlServer.SSIS.SharePointListAdapters.SharePointListDestination.ValidateSharePointColumns()

at Microsoft.Samples.SqlServer.SSIS.SharePointListAdapters.SharePointListDestination.Validate()

at Microsoft.SqlServer.Dts.Pipeline.ManagedComponentHost.HostValidate(IDTSManagedComponentWrapper100 wrapper)Do you want to edit this component?

——————————

BUTTONS:&Yes

&No

——————————————-

Answers

-

Hi Suvrat,

As Arthur said, you are using the SharePoint List Source and Destination sample, right? If you are using the SharePointListAdaptersSetup-Beta-2012-01-28.msi version, please try it.

Regarding the issue, it should occur because the NTLM identity is not passed across remote processes when NTLM authentication is used. To avoid this issue, you can try the following suggestions:

- In machine.config there is a tag <processModel>(read about processModel here) which let you configure IIS worker process settings. The default setting for this is <processModel autoConfig=»true» />, you need to change it to <processModel

userName=»somedomain\someuser» password=»somepassword» />. - If Kerberos is enabled on the server, please configure the IIS to use Kerberos instead of NTLM. To do this, set the NTAuthenticationProvider property of IIS metabase to «Negotiate» or «Negotiate,NTLM».

For more information, please see:

http://blogs.msdn.com/b/ashishme/archive/2006/11/10/ntlm-vs-kerberos-windows-communication-foundation.aspxRegards,

Mike Yin

TechNet Community Support-

Marked as answer by

Monday, September 2, 2013 9:55 AM

- In machine.config there is a tag <processModel>(read about processModel here) which let you configure IIS worker process settings. The default setting for this is <processModel autoConfig=»true» />, you need to change it to <processModel

While calling a web service I get the following error:

The HTTP request is unauthorized with client authentication scheme ‘NTLM’. The authentication header received from the server was ‘NTLM’. The HTTP request is unauthorized with client authentication scheme ‘NTLM’. The authentication header received from the server was ‘NTLM’.

I have a Silverlight 4 application that calls a WCF web service, both on my IIS (7).

my WCF web service calls another ASMX web service, installed on a different web server, using NTLM (Windows Authentication).

Both servers, mine and the one hosting the ASMX web service are in the same domain.

When the Silverlight client opens the application from the server using http://localhost/MySiteName everything works fine. But when the Silverlight client opens the application from a different client, which is not the server but still in the same domain, using http://MyServerName/MySiteName then I get the error.

Windows Authentication is enabled in my IIS.

Anonymous Authentication is disabled in my IIS.

Binding configuration for calling my WCF web service is:

<binding name="winAuthBasicHttpBinding">

<security mode="TransportCredentialOnly">

<transport clientCredentialType="Windows" />

</security>

</binding>

Binding configuration for calling the ASMX web service is:

<binding name="ClNtlmBinding">

<security mode="TransportCredentialOnly">

<transport clientCredentialType="Ntlm" />

</security>

</binding>

null

Некоторое время назад у нашего заказчика возникла проблема с NTLM аутентификацией на внедренном портале на базе Liferay.

Описание проблемы

Проблема заключалась в нефункционировании NTLM аутентификации на портале по FQDN, при этом, экспериментально было обнаружено, что при использовании короткого имени NTLM аутентификация успешно отрабатывает.

В процессе анализа заголовков запросов со стороны клиента было обнаружено, что при использовании FQDN клиент не пытается пройти аутентификации NTLM, тогда как при использовании короткого имени или ip-адресса происходила передача всех необходимых параметров и заголовков, в частности NTLM токен

Authorization: NTLM T2RMTVNTUAABAAAAB4IIogAAAAAAAAAAAAAAAAAAAAAGA4AlAAAADw==

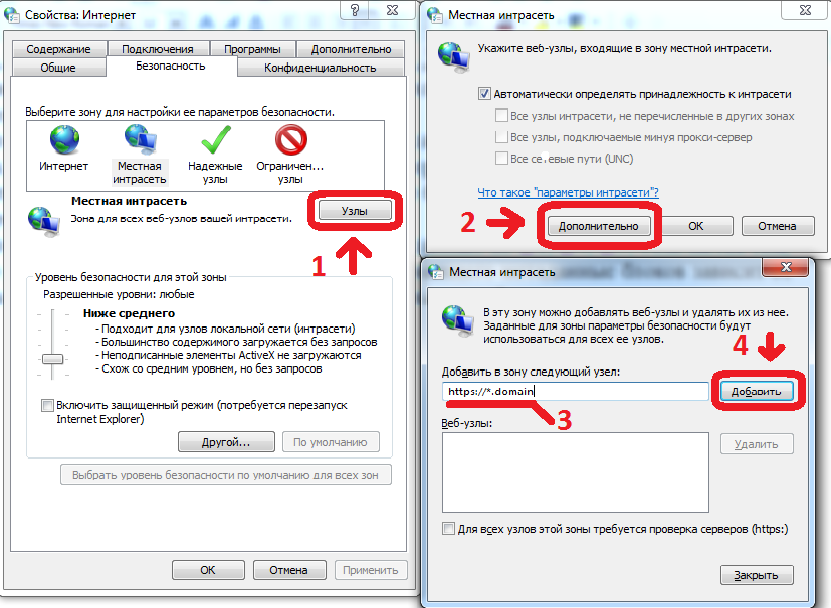

Причины и путь решенния проблемы

Причины заключались в некорректной настройке браузера для работы с порталом:

-

Ресурс по FQDN https://resourse.domain не определялся автоматически как ресурс интрасети. В явном виде в инфраструктуре не задано правило принадлежности ресурса к интрасети (например *.domain). Ресурс по короткому имени браузер автоматически относил к принадлежности интрасети.

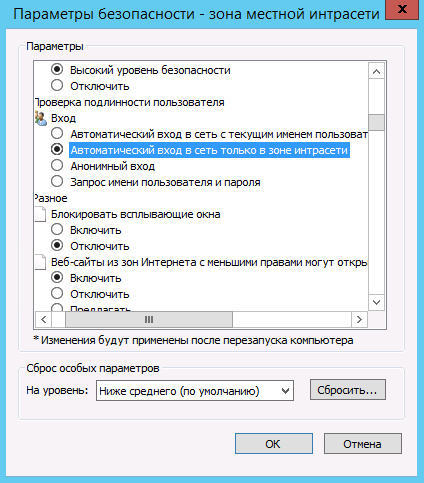

Соответственно, при этом не применялись параметры разрешающие браузеру производить аутентификацию NTLM (Автоматический вход в сеть только в зоне интрасети).

-

Вторая причина заключалась в отображении ресурса в режиме совместимости браузера Internet Explorer. Без включенного режима совместимости браузер представляется порталу как Mozilla на платформе Trident.

Портал по причинам безопасности (в частности, общий кеш в Mozilla) не предоставлял возможность NTLM аутентификации. По умолчанию для зоны интрасети режим совместимости был включен, о чем свидетельствует работоспособность по короткому имени.

Решение

Оптимальным решением проблемы является добавление в групповую политику домена ресурсов *.domain как ресурсов интрасети.

Перейти к концу метаданных

-

-

Created by , last modified by Irina Karpowa on мая 30, 2014

Переход к началу метаданных

Icon

Мелькание на экране: если при входе в веб-интерфейс через бразуер, браузер начинает быстро переключаться между «определить разрешение экрана» и другой страницей, это означает, что NTLM SSO не настроен корректно. Чтобы авторизоваться, введите http://localhost:8090/signonform.do прямо в адресную строку браузера. Авторизуйтесь и следуйте пунктам настройки NTLM. NTLM configuration steps.

Требуется перезагрузка

После того как менеджер сетевой аутентификации NTLM SSO был настроен в первый раз, необходимо перезагрузить сервер Архива и закрыть все запущенные браузеры. Попробуйте перезагрузить сервер Архива и заново открыть браузер.

Ошибка авторизации Active Directory

В Internet Explorer попробуйте зайти в Active Directory, используя обычную страницу авторизации MailArchiva. Чтобы это сделать, введите в адресную строку Internet Explorer следующее http://localhost:8090/signonform.do. Введите данные именно того пользователя, кто в конкретный момент авторизован под Windows. Если авторизация не удалась, это может означать, что авторизация в Active Directory может быть неверно настроена для конкретного пользователя. В частности, роль этого пользователя для Архива может быть не задана. В этом случае зайдите в меню MailArchiva Настройки -> Авторизация и определите роль для конкретного пользователя.

Не указано полное имя домена

Когда происходит аутентификация NTLM SSO, необходимо указывать полное имя домена, а не локальный компьютер (localhost). К примеру, аутентификация SSO не произойдет при указании «http://localhost:8090«. Используйте в таком случае полное имя домена, как, например, «http://mailarchiva.company.com:8090«.

FQDN не добавлен к зоне местного Интранет в настройках Internet Explorer

Полное имя домена сервера Архива нужно добавить к зоне местного Интранет в настройках Internet Explorer. Это действие гарантирует, что Архива будет занесена в список надежных сайтов.

Исключения

Чтобы обойти SSO аутентификацию, авторизуйтесь используя следующий URL:

В качестве альтернативы вы можете изменить файл server.conf, как указано ниже:

- Ни одной