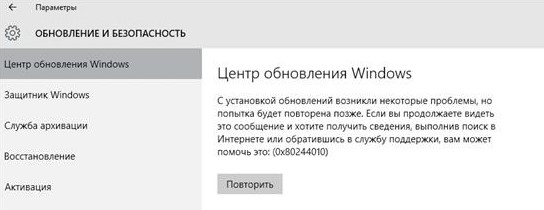

После установки нового сервера WSUS в сети нашей компании многие клиенты не смогли получить новые обновления с сервера с ошибкой 0x80244010. Как оказалось, эта ошибка характерна не только для компьютеров, обновляющихся с внутреннего сервера WSUS, но и для устройств, получающих обновления напрямую с Windows Update. Рассмотрим, основные способы исправления ошибки 0x80244010 и восстановления работоспособности системы обновлений.

Если вы увидели ошибку получения или установки обнволения в графической Control Panel или панели Settings, нужно открыть лог агента WindowsUpdate.log. В старых версиях Windows 7 и 8 это файл

%Windir%\WindowsUpdate.log

. В современных Windows 10/11 и Windows Server 2022/2019 вы можете сгенерировать файл WindowsUpdate.log с помощью PowerShell:

Get-WindowsUpdateLog -logpath C:\PS\Logs\WindowsUpdate.log

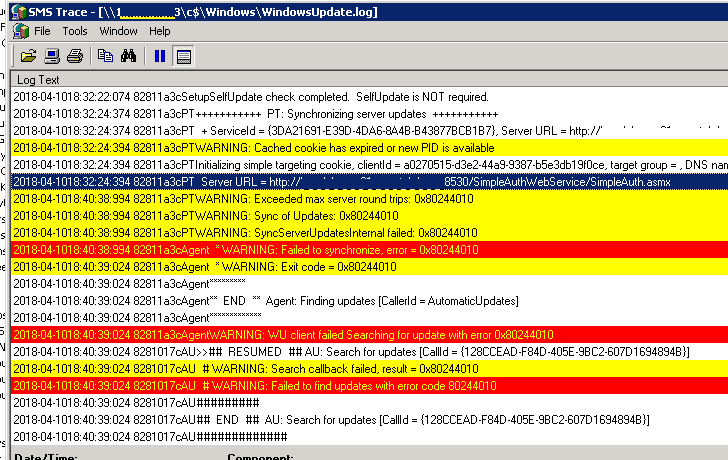

В моем случае в журнале обновлений обнаружились такие ошибки:

PT WARNING: Exceeded max server round trips: 0x80244010 PT WARNING: Sync of Updates: 0x80244010 PT WARNING: SyncServerUpdatesInternal failed: 0x80244010 Agent * WARNING: Failed to synchronize, error = 0x80244010 Agent * WARNING: Exit code = 0x80244010 Agent ********* Agent ** END ** Agent: Finding updates [CallerId = AutomaticUpdates] Agent ************* Agent WARNING: WU client failed Searching for update with error 0x80244010 AU >>## RESUMED ## AU: Search for updates [CallId = {128CCEAD-F84D-405E-9BC2-607D1694894B}]

AU # WARNING: Search callback failed, result = 0x80244010 AU # WARNING: Failed to find updates with error code 80244010

Обратите внимание на строку Exceeded max server round trips: 0x80244010. Эта ошибка говорит, что при обращении к серверу обновлений (в моем случае это WSUS) было превышено максимальное количество обращений. В результате чего сервер обновлений отключает клиента, который превысил лимит обращений (по умолчанию лимит — 200 обращений).

Также в Windows Update есть ограничение в 200 Кб на максимальный размер XML файла, который клиент получает с сервера в рамках одного обращения. Чем большее количество обновлений на сервере для клиента нужно проверить, тем больший размер XML файла. Если клиент не смог получить необходимые данные с сервера обновлений за 200 сессий, он временно отключается от сервера и возвращает ошибку.

Чаще всего такая ошибка возникает из-за плохого или нестабильного сетевого соединения с сервером обновлений, или когда клиенту нужно получить слишком большое количество обновлений (новый клиент сервера WSUS или компьютер, на котором давно не устанавливались обновлений).

В большинстве случаев пользователю достаточно через несколько минут повторно нажать на кнопку Retry/ Check for Updates в панели управления или выполнить команду:

wuauclt.exe / detectnow

В большинстве случаев это решает проблему, но в том случае если клиентов в сети много, такой способ решения проблемы неприемлем.

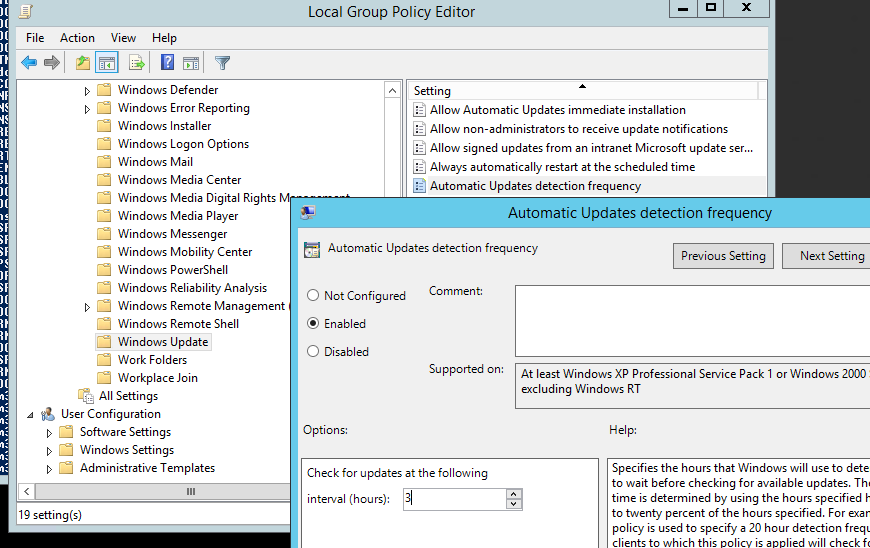

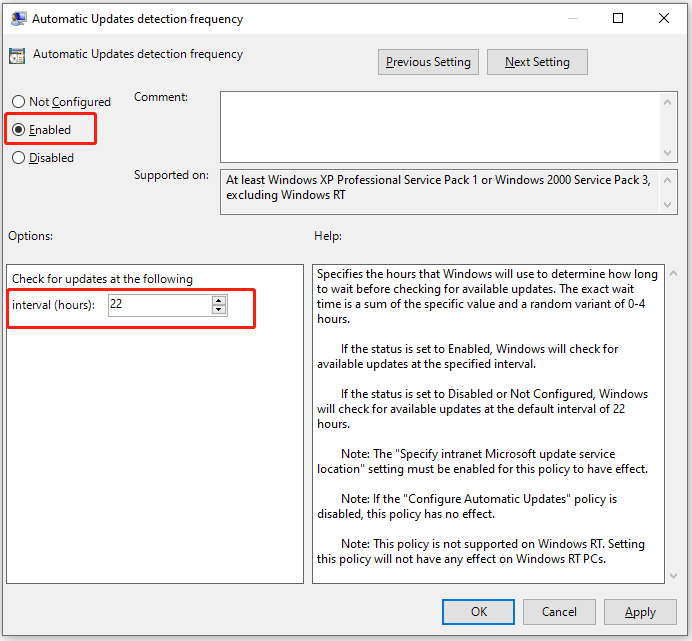

По умолчанию клиент проверяет обновления на сервере каждые 22 часа. Вы можете изменить этот интервал с помощью параметров групповых политик компьютера. Откройте редактор локальной GPO (

gpedit.msc

) или отредактируйте доменные политику в консоли Group Policy Management Console (

gpmc.msc

). Перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Windows Update.

Включите параметр Automatic Update detection frequency и увеличьте частоту синхронизаций клиента с сервером обновлений до 3 часов.

Также можно на стороне сервера WSUS убрать ограничение на максимальный размер XML файла, который может скачать клиент с сервера. Для этого откройте SQL Server Management Studio и подключитесь к базе данных SUSDB. Выполните выполнить следующую команду T-SQL.

USE SUSDB

GO

Проверьте и запомните текущее значение:

select MaxXMLPerRequest from tbConfigurationC

Отключите ограничение:

UPDATE tbConfigurationC SET MaxXMLPerRequest = 0

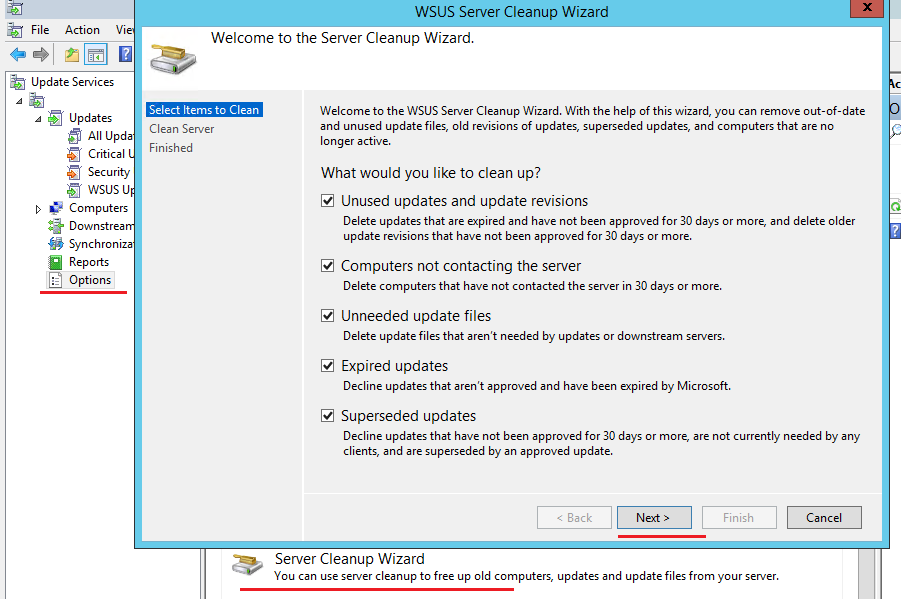

Чтобы не менять настройки в базе WSUS, можно выполнить очистку WSUS сервера с помощью встроенного мастера очистки (Консоль Update Service -> Options -> Server Cleanup Wizard -> все опции -> Next). Это удалит старые, неиспользуемые, и замененные обновления (особенно много мусора от обновлений MS Office), из-за которых может долго выполняться сканирование.

В результате такой операции, клиент Windows Update будет получать намного меньше мета-информации с WSUS сервера, и его взаимодействие должно уместиться в 200 сессий по 200кб.

Также попробуйте увеличить производительность пула WsusPool в IIS на сервере WSUS по рекомендация из стати Ошибка обновления Windows 80244022

WsusPool (Application Pools -> WsusPool -> Advanced settings):

- Private Memory Limit (KB) – 0 (убрать лимит 1.2 на использование RAM рабочим процессов WSUS)

- Queue Length — 25000 (увеличить длину очереди к пулу приложения с 10000)

- Limit Interval (minutes) — 15 (увеличить минут время для сброса счетчиков и выполнения CPU Throttling с 5 минут до 15)

- Service Unavailable Response — TcpLevel (при старом значение HttpLevel клиенту возвращается ошибка HTTP 503)

Отредактируйте файл config ( C:\Program Files\Update Services\WebServices\ClientWebService\web.config), заменив строку

httpRuntime maxRequestLength="4096"

на

httpRuntime maxRequestLength="204800" executionTimeout="7200"

Если все рассмотренные способы не помогли исправить ошибку обновления на клиенте, попробуйте полностью сбросить на нем настройки Windows Update и восстановить настройки по-умолчанию. После чего выполните несколько циклов поиска обновлений.

Содержание

- Вариант 1: Запуск автоматического средства устранения неполадок

- Вариант 2: Сброс компонентов Центра обновления Windows

- Вариант 3: Установка компонента готовности к обновлениям

- Вариант 4: Проверка целостности системных файлов

- Вариант 5: Сканирование компьютера на наличие вирусов

- Вопросы и ответы

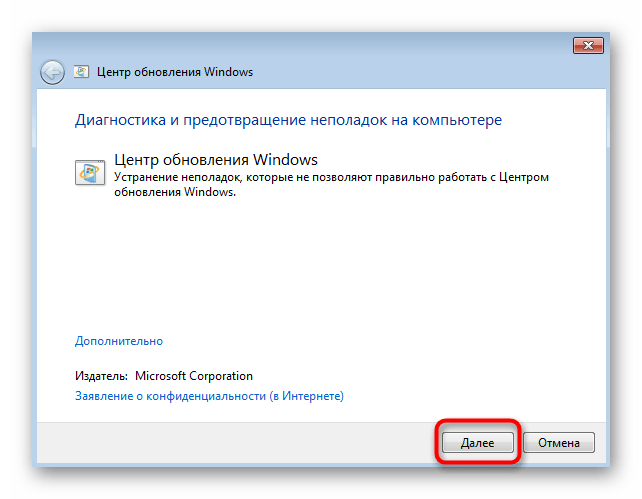

Вариант 1: Запуск автоматического средства устранения неполадок

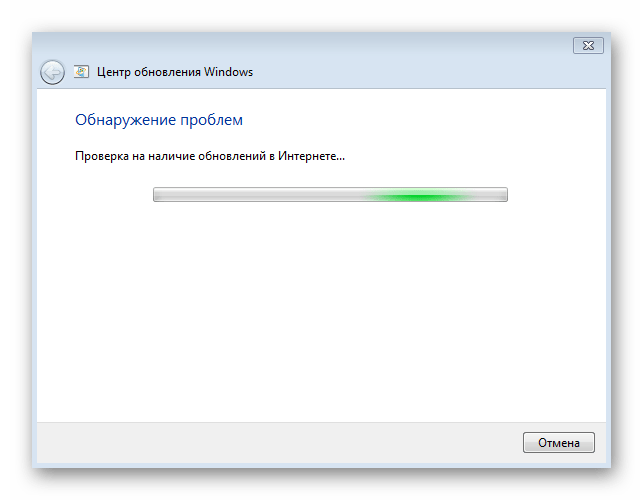

При возникновении любых ошибок, связанных с обновлениями в Windows 7, в том числе и с кодом 80244010, рекомендуется в первую очередь запускать встроенное средство устранения неполадок, позволяющее автоматически разобраться со сложившейся ситуацией. Оно выполнит сканирование основных компонентов, которые могут помешать инсталляции апдейтов, а затем самостоятельно исправит их, уведомив пользователя.

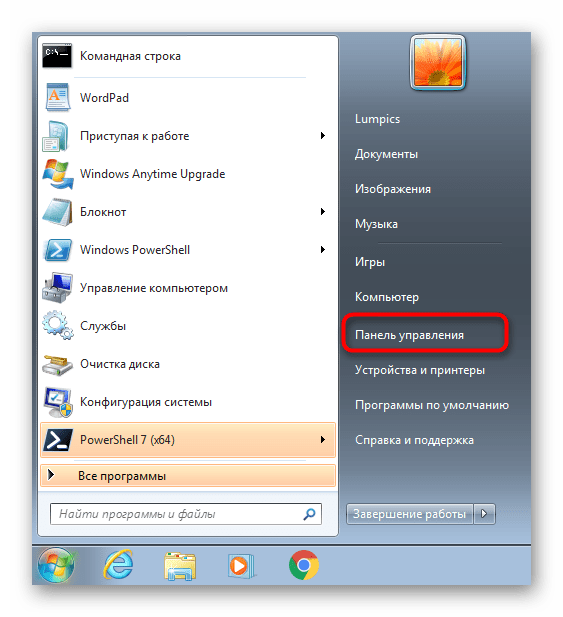

- Откройте «Пуск» и перейдите в «Панель управления».

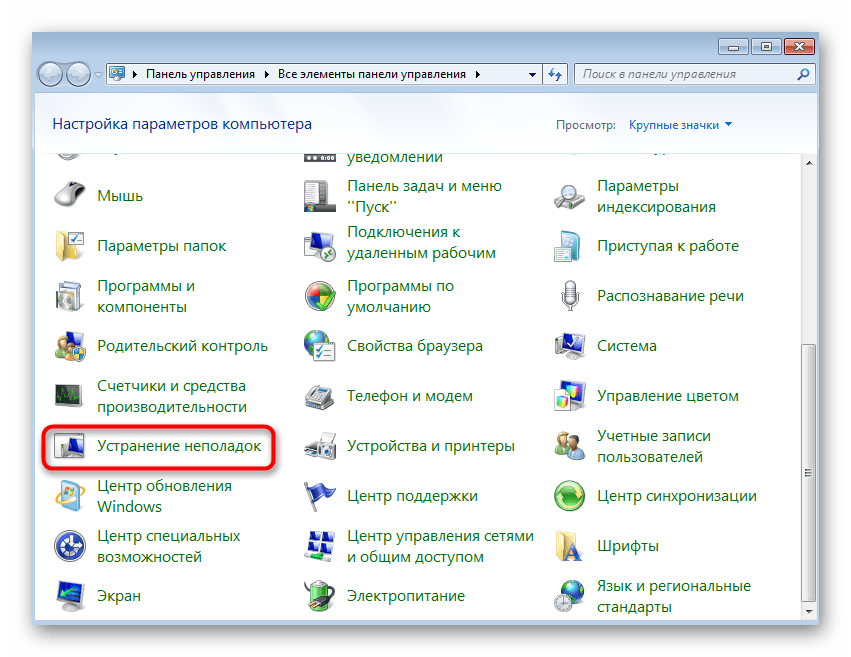

- Найдите раздел «Устранение неполадок» и щелкните по нему.

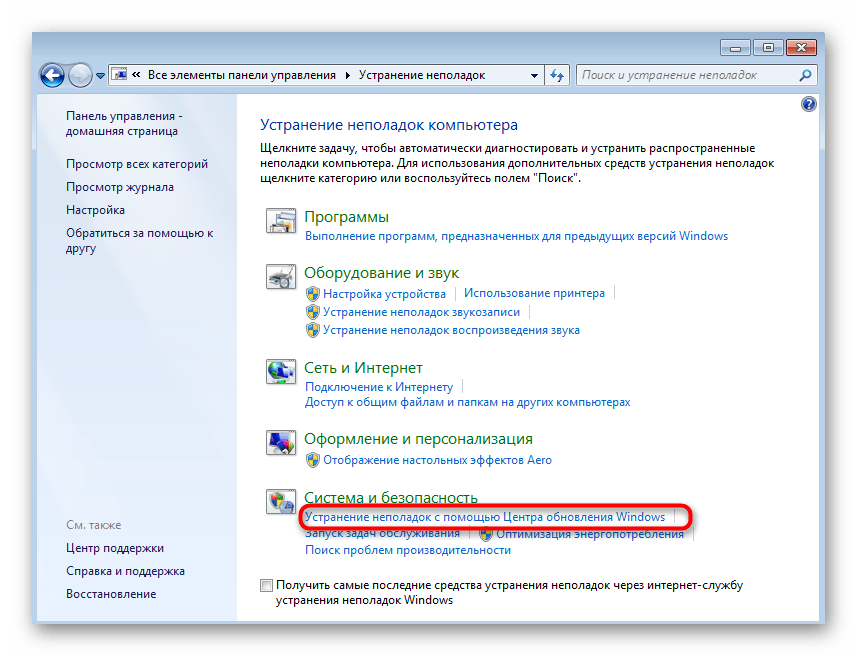

- В категории «Система и безопасность» понадобится запустить «Устранение неполадок с помощью Центра обновления Windows».

- В новом окне подтвердите старт диагностики.

- Обнаружение проблем занимает некоторое время, поэтому вам придется подождать завершения этого процесса.

Затем отобразится сообщение о том, какие ошибки были найдены и удалось ли их решить. Попробуйте начать инсталляцию обновления и проверить, появится ли снова ошибка с кодом 80244010.

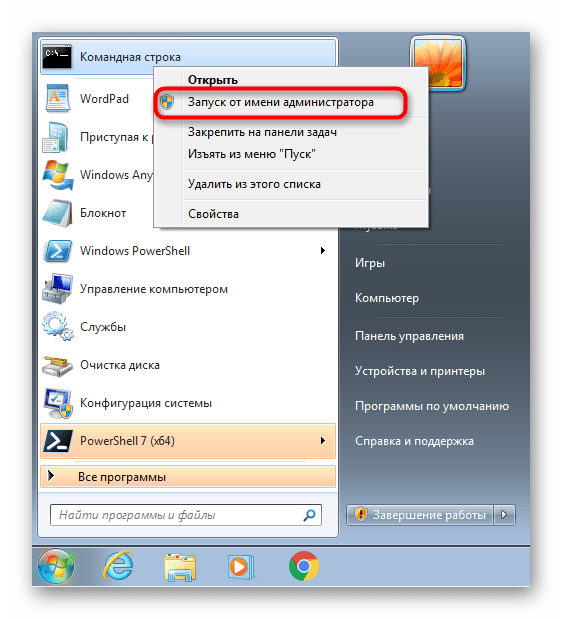

Если предыдущий вариант не самый эффективный, но простой в реализации, то с этим дела обстоят совсем наоборот. Понадобится вручную вводить несколько команд, чтобы полностью сбросить все компоненты Центра обновления Windows, но в большинстве случаев осуществление подобных действий помогает избавиться от разных ошибок, возникающих при инсталляции апдейтов.

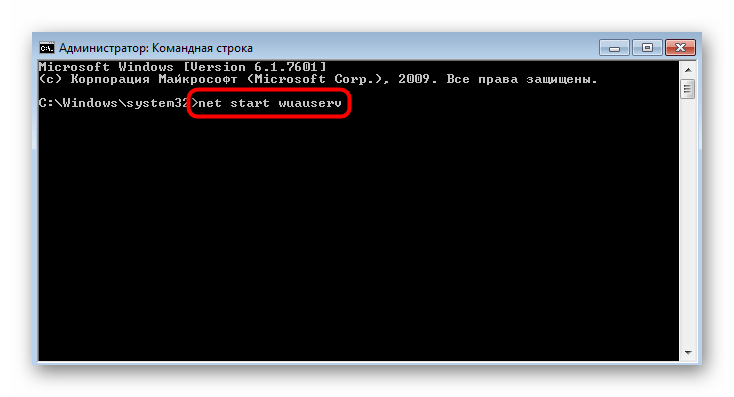

- Ввод всех дальнейших команд осуществляется в «Командной строке», поэтому вызовите ее от имени администратора, например, через «Пуск».

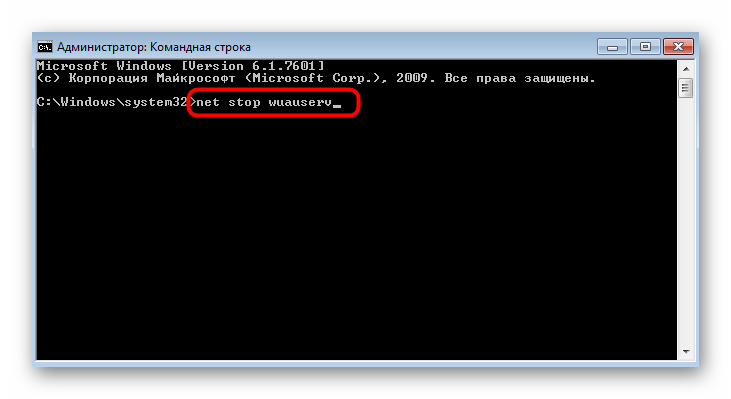

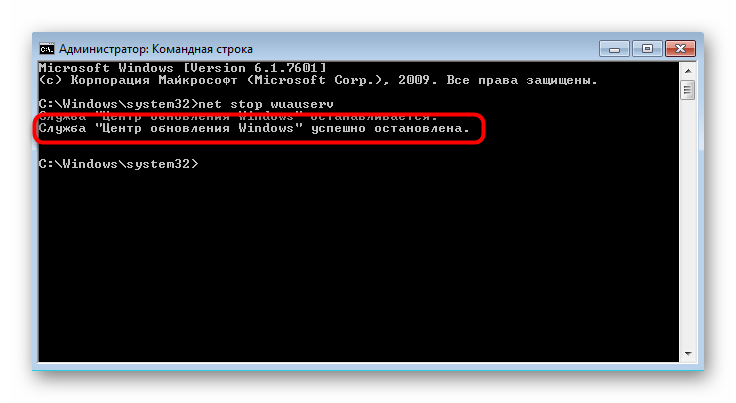

- Введите команду

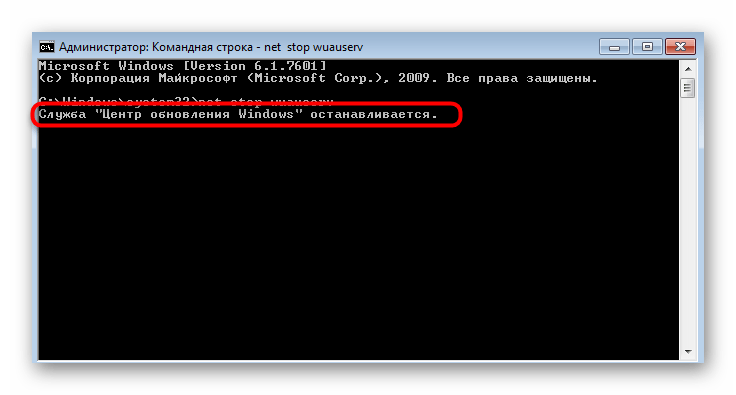

net stop wuauservдля остановки Центра обновления Windows и нажмите клавишу Enter. - Служба начнет останавливаться, о чем и уведомит сообщение.

- После появления подсказки «Служба «Центр обновления Windows» успешно остановлена» переходите к следующему шагу.

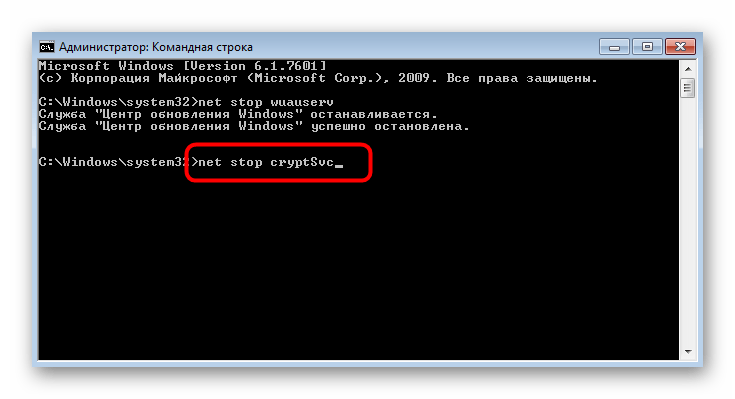

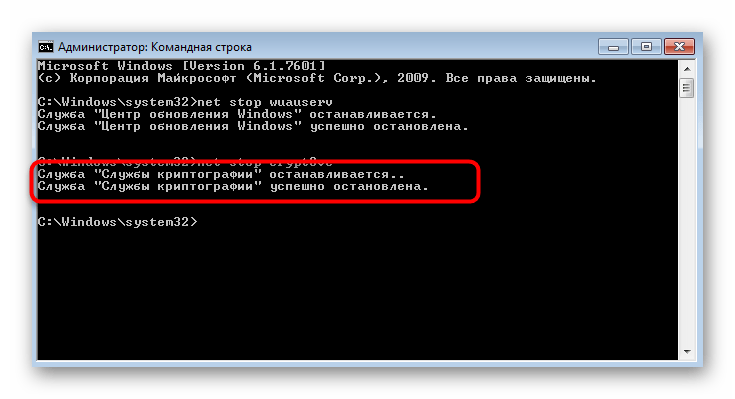

- Вторая команда останавливает службы криптографии:

net stop cryptSvc. - В этом случае тоже ожидайте появления соответствующего уведомления.

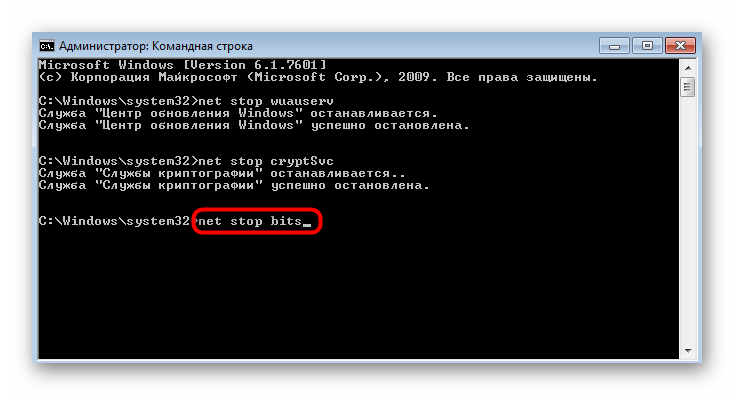

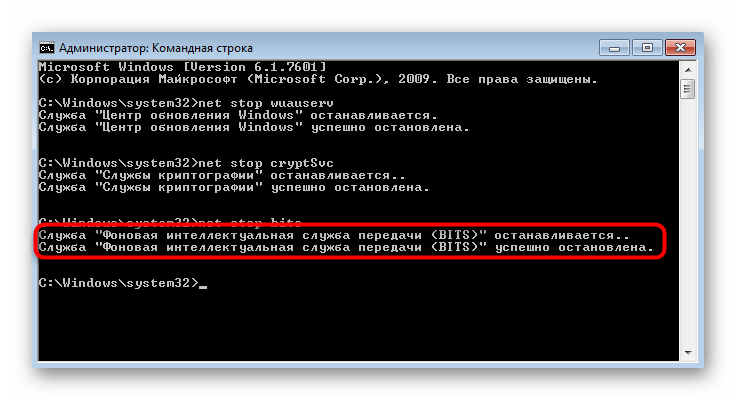

- Остановите службу передачи файлов через

net stop bits. - Приступайте к вводу следующей команды только после успешной остановки фоновой службы.

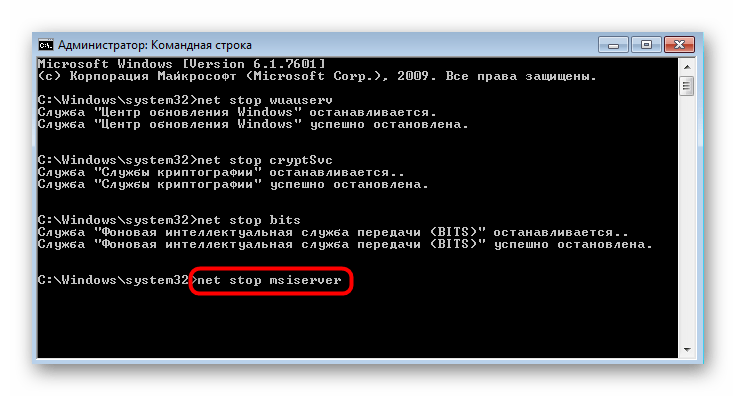

- В завершение отключите службу установщика, активировав команду

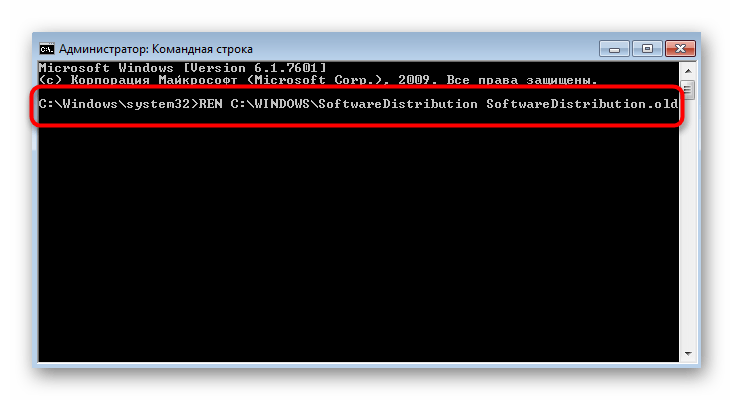

net stop msiserver. - Сейчас все готово для того, чтобы выполнить сброс файлов, созданных Центром обновления, что осуществляется через команду

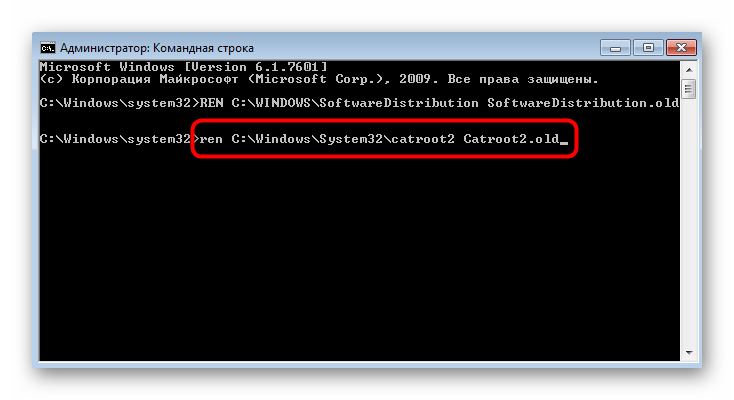

ren C:\Windows\SoftwareDistribution SoftwareDistribution.old. - Есть второй путь, где тоже хранятся некоторые временные объекты, создаваемые при инсталляции обновлений. Переименуем и эту папку, введя ren

C:\Windows\System32\catroot2 Catroot2.old. - Осталось только поочередно ввести все те же команды, которые использовались для отключения служб, но на этот раз с аргументами запуска. После ввода каждую команды нажимайте Enter.

net start wuauserv

net start cryptSvc

net start bits

net start msiserver

Переименование описанных выше каталогов заставляет Виндовс при поиске следующих обновлений создать их заново, конечно же, в автоматическом режиме. Таким образом происходит очистка временных файлов, которые могли вызывать сбои при попытке инсталляции апдейтов, но при этом переименованные папки в шагах 10 и 11 имеют резервные версии. При возникновении проблем или для удаления папок всегда можно перейти к их расположению через системный «Проводник» и убрать приписку «.old» либо переместить бэкапы в «Корзину».

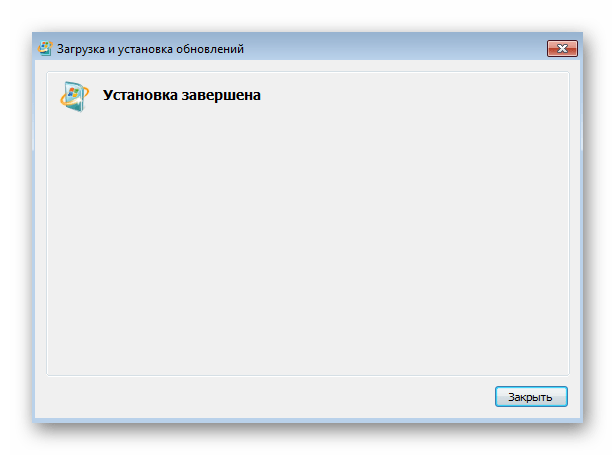

Вариант 3: Установка компонента готовности к обновлениям

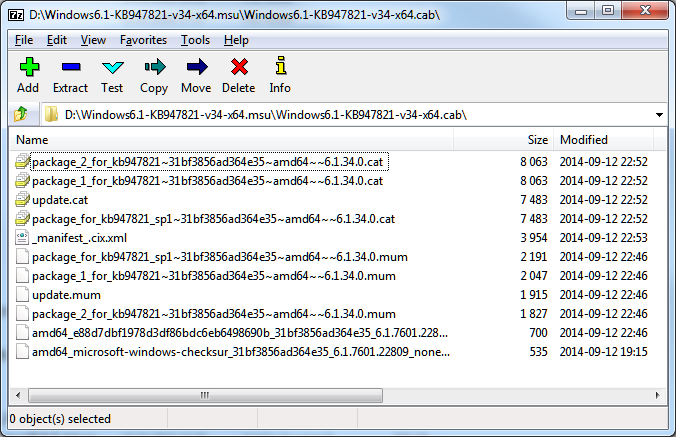

Microsoft распространяет небольшой системный инструмент для Windows 7, установка которого позволяет избавиться от разных проблем, связанных с инсталляцией других обновлений. Он поможет справиться и с рассматриваемой сегодня неполадкой, а установка осуществляется так:

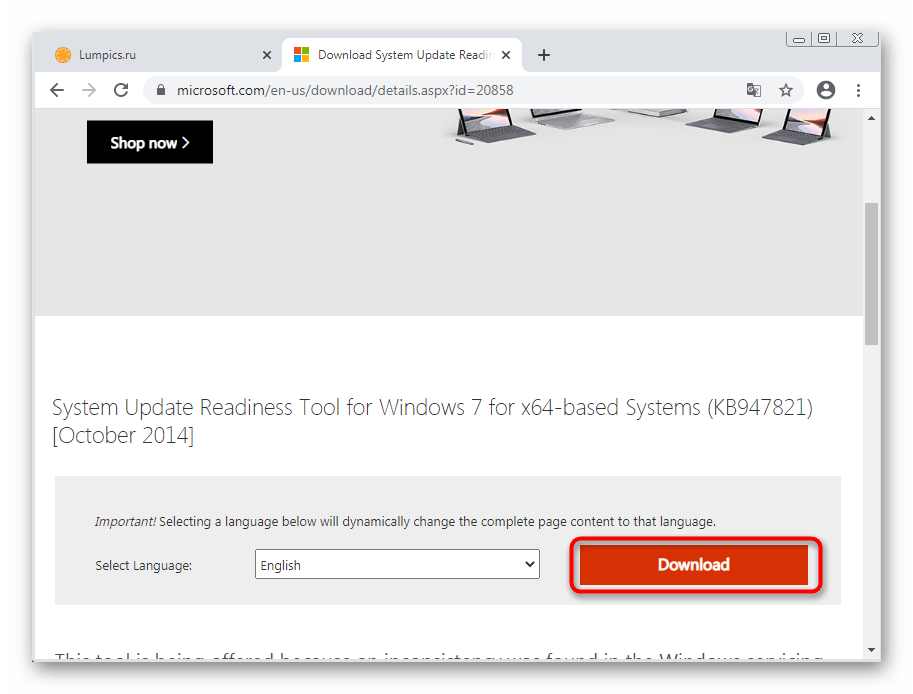

Перейти к скачиванию обновления KB947821 с официального сайта

- Нажмите по ссылке выше, чтобы начать загрузку рассматриваемого компонента.

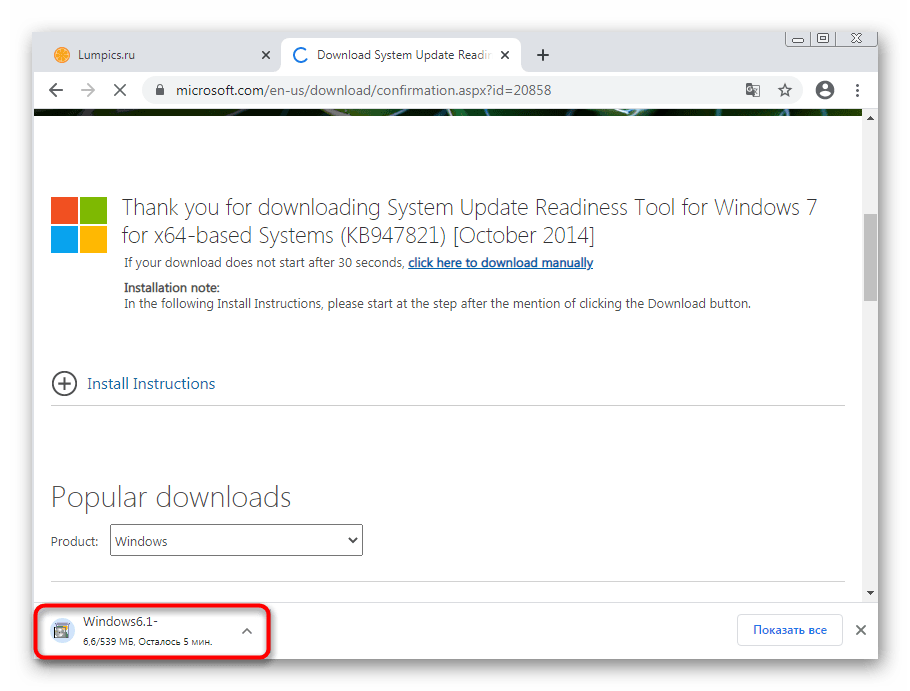

- Он распространяется как исполняемый файл, поэтому после скачивания можно сразу же запустить установку.

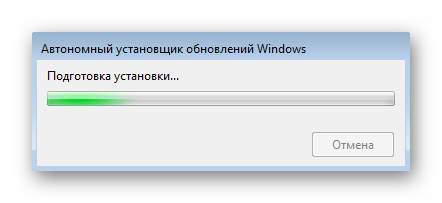

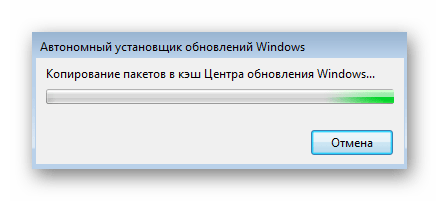

- Начнется подготовка файлов, а затем отобразится следующее окно.

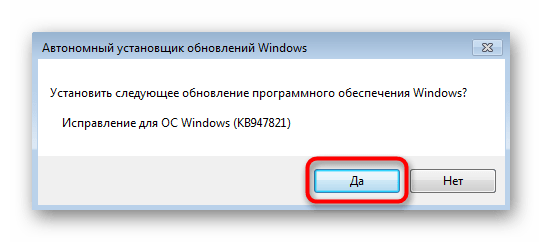

- Подтвердите начало инсталляции найденного апдейта.

- Пакеты копируются в кеш Центра обновления Windows.

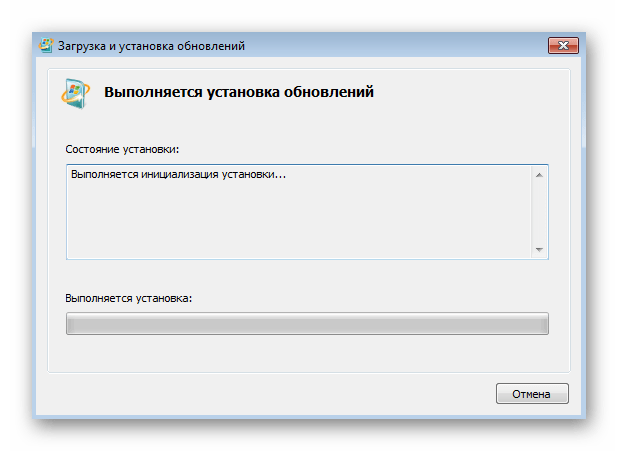

- Начнется стандартная установка, за которой вы можете следить в новом окне.

- Когда появится информация о завершении, можно перезагрузить ПК, после чего пробовать выполнить повторную инсталляцию проблемных апдейтов.

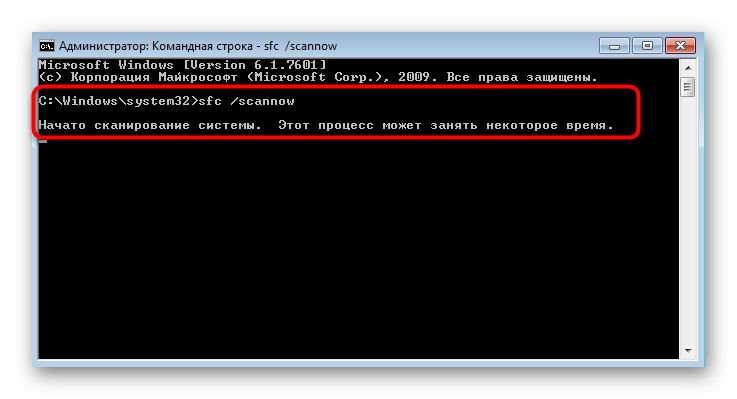

Вариант 4: Проверка целостности системных файлов

Расскажем о двух методах, которые тоже могут относиться к ошибке с кодом 80244010, но оказываются результативными реже рассмотренных выше. Первый такой вариант связан с проверкой целостности системных файлов, поскольку их нарушение приводит к появлению самых разных неполадок. Об использовании специального средства сканирования узнайте из Способа 1 статьи по ссылке ниже.

Подробнее: Проверяем целостность системных файлов в Windows 7

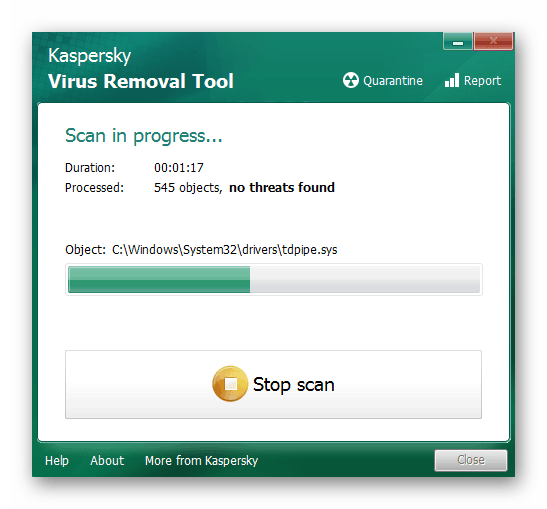

Вариант 5: Сканирование компьютера на наличие вирусов

Этот метод подразумевает использование специальных программ, предназначенных для сканирования ОС на наличие вирусов и различных угроз, попавших в операционную систему незаметно от юзера. Некоторые из них влияют на службы, связанные с обновлением Windows, поэтому и могут провоцировать ошибки. Выберите удобное для себя антивирусное средство и запустите проверку компьютера.

Подробнее: Борьба с компьютерными вирусами

Еще статьи по данной теме:

Помогла ли Вам статья?

Время на прочтение

6 мин

Количество просмотров 256K

Существует правило – если есть обновления, то есть и проблемы с их установкой. Давайте разберем, какие основные проблемы возникают при обновлении Windows 7 через Windows Server Update Services (WSUS) и как их исправить с наименьшими затратами.

Ошибка #1. Failed to find updates with error code 80244010

Эту ошибку вы практически гарантированно будете наблюдать на любой системе, впервые обратившейся к серверу WSUS. В WindowsUpdate.log также встретится предупреждение:

WARNING: Exceeded max server round trips

Причина проблемы в том, что список обновлений стал слишком большим, и клиент не может принять его за один заход. Подробности — blogs.technet.microsoft.com/sus/2008/09/18/wsus-clients-fail-with-warning-syncserverupdatesinternal-failed-0x80244010

Какое решение предлагает Microsoft? Если после ошибки запустить повторный поиск обновлений, то процесс загрузки метаданных продолжится с момента возникновения ошибки. Терпение господа, терпение. Три, пять попыток wuauclt /detectnow – и все образуется. Не забудьте при повторном поиске дождаться окончания предыдущего цикла поиска, иначе магия не сработает!

Ошибка #2. Не устанавливаются обновления Windows с ошибкой 0x80070308

Встречается эпизодически, и в одном случае из 100 у нее есть единственное и очень специфическое решение — удалить ключ

HKLM\Components\PendingRequired=1

Перезагрузиться. Здесь важно не переусердствовать, не следует удалять никакие другие ключи в этом разделе, даже если они вам очень не нравятся, потому что после этого обновления прекратят ставиться навсегда.

Ошибка #3. Все другие ошибки

Практически 100% других ошибок может решить System Update Readiness Tool (SURT) из статьи support.microsoft.com/en-us/kb/947821

Скачиваете пакет для вашей системы, устанавливаете, читаете лог %windir%\Logs\CBS\CheckSUR.log и если он заканчивается примерно так:

Summary:

Seconds executed: 1164

Found 16 errors

Fixed 4 errors

то вы наш клиент.

Проблема заключается в том, что во время установки обновлений в системе могут появиться битые файлы. Что является причиной — неисправная сеть, диск, оперативная память, сам Windows Update – выяснить не получится, а исправить ошибки для установки последующих обновлений придется.

Как правило, повреждаются *.cat, *.mum, *.manifest файлы. У кого-то повреждаются *.dll, но я на практике не сталкивался. И вроде бы средство SURT должно само исправить ошибки, поскольку внутри него есть огромный каталог эталонных файлов. Только в последний раз SURT обновлялся в октябре 2014 года, а исправлений на операционную систему с тех пор вышло бесчисленное множество, и многих файлов в каталоге не хватает.

Ниже я опишу последовательность действий, необходимых для исправления ошибок установки обновлений на Windows 7 x64 с использованием SURT. Для редакции x86 просто потребуется другой пакет SURT из KB947821.

Последовательность действий будет следующая.

1. Запустить первый проход Windows6.1-KB947821-v34-x64.msu

Пользователя от работы отвлекать не потребуется, все сделаем удаленно. Создаем следующий командный файл и запускаем его:

set machine=BUHWKS02

xcopy Windows6.1-KB947821-v34-x64.msu \\%machine%\admin$\temp

psexec -s \\%machine% wusa "c:\windows\temp\Windows6.1-KB947821-v34-x64.msu" /quiet /norestart

pause

где BUHWKS02 – целевая машина.

Когда скрипт отработает и встанет на паузу, проверяем %windir%\Logs\CBS\CheckSUR.log

Если ошибок не найдено – дело не в битых обновлениях.

Если он заканчивается

Summary:

Seconds executed: 1164

Found 16 errors

Fixed 4 errors

CSI Manifest All Zeros Total count: 6

CSI Catalog Corrupt Total count: 3

Fixed: CSI Catalog Corrupt. Total count: 3

CBS MUM Corrupt Total count: 3

CBS Catalog Corrupt Total count: 3

CSI Catalog Thumbprint Invalid Total count: 1

Fixed: CSI Catalog Thumbprint Invalid. Total count: 1

Unavailable repair files:

winsxs\manifests\wow64_microsoft-windows-gdi32_31bf3856ad364e35_6.1.7601.19091_none_c19fa2719495aca9.manifest

winsxs\manifests\amd64_microsoft-windows-capi2-weakcrypto_31bf3856ad364e35_6.1.7601.23290_none_5e936c9c5ce2e8e6.manifest

winsxs\manifests\wow64_microsoft-windows-gdi32_31bf3856ad364e35_6.1.7601.23290_none_c22840d8adb43043.manifest

winsxs\manifests\amd64_microsoft-windows-gdi32_31bf3856ad364e35_6.1.7601.19091_none_b74af81f6034eaae.manifest

winsxs\manifests\amd64_microsoft-windows-capi2-weakcrypto_31bf3856ad364e35_6.1.7601.19091_none_5e0ace3543c4654c.manifest

winsxs\manifests\amd64_microsoft-windows-gdi32_31bf3856ad364e35_6.1.7601.23290_none_b7d3968679536e48.manifest

servicing\packages\Package_2_for_KB3123479~31bf3856ad364e35~amd64~~6.1.1.0.mum

servicing\packages\Package_2_for_KB3123479~31bf3856ad364e35~amd64~~6.1.1.0.mum

servicing\packages\Package_for_KB3123479_SP1~31bf3856ad364e35~amd64~~6.1.1.0.mum

то будем исправлять.

2. Копируем эталонные файлы на целевую машину

Microsoft предлагает нам длинную, путанную процедуру с извлечением хороших файлов из обновлений и размещением их в определенные каталоги средства SURT. При этом пути в статьях неверные. Где-то и вовсе рекомендуют подкладывать оригинальные msu файлы.

Самый простой и правильный вариант следующий — скопировать эталонные файлы с рабочей системы:

*.mum and *.cat из C:\Windows\servicing\Packages складываются в %windir%\Temp\CheckSUR\servicing\packages

*.manifest из C:\Windows\winsxs\Manifests складываются в %windir%\Temp\CheckSUR\winsxs\manifests\

Проблема в том, что битых файлов обычно десятки, и их очень сложно выбрать и скопировать. Тогда на помощь приходит следующий скрипт PowerShell (эталонной считается машина, с которой вы запускаете скрипт)

cls

$flag = $false

$destPC = "\\BUHWKS02"

$log=get-content $($destPC + "\admin$\Logs\CBS\CheckSUR.log")

$MUMCATSource = "C:\Windows\servicing\Packages\"

$MUMCATDest = $destpc + "\admin$\Temp\CheckSUR\servicing\Packages\"

$MANIFESTSource = "C:\Windows\winsxs\Manifests\"

$MANIFESTDest = $destpc + "\admin$\Temp\CheckSUR\winsxs\Manifests\"

If ((Test-Path -Path $MUMCATDest -PathType Container) -eq $false) {New-Item -Path $MUMCATDest -ItemType directory }

If ((Test-Path -Path $MANIFESTDest -PathType Container) -eq $false) {New-Item -Path $MANIFESTDest -ItemType directory}

foreach ($line in $log) {

if ($flag -eq $True){

if ($line.trim().Length -ne 0) {

$fileArray=$($line.Split("\"))

$file = $FileArray[$FileArray.Length-1]

$extArray = $file.split(".")

$ext = $extArray[$extArray.length-1]

if ($ext -eq "manifest") {

Write-Warning $("Copying " + $($MANIFESTSource+$file)+" to " + $MANIFESTDest)

Copy-Item $($MANIFESTSource+$file) $($MANIFESTDest+$file)

}

if (($ext -eq "mum") -or ($ext -eq "cat") ) {

Write-Warning $("Copying " + $($MUMCATSource+$file)+" to " + $MUMCATDest)

Copy-Item $($MUMCATSource+$file) $($MUMCATDest+$file)

}

}

}

if ($line -eq "Unavailable repair files:") {$flag = $true}

}

Как видите, скрипт прост и может быть легко заточен напильником под вашу инфраструктуру.

3. Запускаем второй проход Windows6.1-KB947821-v34-x64.msu

После копирования файлов мы повторно запускаем SURT, используя командный файл из первого шага. При повторном запуске средство сможет подхватить скопированные нами эталонные файлы из %windir%\Temp\CheckSUR и заменить ими испорченные.

Если мы сделали все правильно, то %windir%\Logs\CBS\CheckSUR.log примет следующий вид:

=================================

Checking System Update Readiness.

Binary Version 6.1.7601.22471

Package Version 26.0

2016-03-03 09:15

Checking Windows Servicing Packages

Checking Package Manifests and Catalogs

Checking Package Watchlist

Checking Component Watchlist

Checking Packages

Checking Component Store

Summary:

Seconds executed: 1435

No errors detected

Теперь можно продолжить установку обновлений на целевую машину, например, следующими командными файлами:

set machine= BUHWKS02

psexec -i -s \\%machine% wuauclt /detectnow

pause

set machine= BUHWKS02

psexec -i -s \\%machine% wuauclt /updatenow

pause

Ошибка #4. Если SURT отработал нормально, а обновления все равно не ставятся

Попробуйте прибегнуть к старому приему – сбросить службу Windows Update в исходное состояние. Для этого необходимо удалить каталог %windir%\SoftwareDistribution.

Создаем файл WU-cleanupCMD.cmd:

net stop wuauserv

rmdir /s /q %windir%\SoftwareDistribution

net start wuauserv

wuauclt /detectnow

Запускаем:

set machine= BUHWKS02

psexec -c -s \\%machine% WU-cleanupCMD.cmd

pause

После этого возникнет Ошибка #1, но как бороться с ней мы уже знаем.

Ошибка #5

Клиент исчезает из консоли WSUS. Любопытная ошибка, связанная с неправильным клонированием машин и задвоением (затроением и т.д.) идентификаторов клиентов. Решается так:

net stop wuauserv

REG DELETE "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate" /v SusClientId /f

REG DELETE "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate" /v SusClientIdValidation /f

net start wuauserv

wuauclt /resetauthorization /detectnow /reportnow

Ошибка #6

GetCookie failure, error = 0x8024400D, soap client error = 7, soap error code = 300, HTTP status code = 200

SyncUpdates failure, error = 0x80072EE2, soap client error = 5, soap error code = 0, HTTP status code = 200

Windows Update Client failed to detect with error 0x80072ee2

Ошибка связана с нехваткой ресурсов в AppPool WSUS. Решение — снять лимит на потребляемую память. Как это сделать — статья.

Коротко: Открываем IIS, Application Pools, WsusPool, Advanced Settings.

Параметр Private Memory Limit устанавливаем в 0.

Продолжение темы настройки WSUS — в моей следующей статье: https://habrahabr.ru/post/329440/

PS:

Многие ошибки решены в новом клиенте WSUS:

1. KB3125574 «Windows 7 post SP1 Convenience Rollup Update». Внимательно ознакомьтесь с разделом Known issues!

Предварительно необходимо установить KB3020369 «April 2015 servicing stack update for Windows 7 and Windows Server 2008 R2».

Удачного администрирования!

- Remove From My Forums

-

Вопрос

-

Послу установки на свежую ОС Windows Server 2012R2 компонетов WSUS, у клиентов в WindowsUpdate.log пошли ошибки, отчеты на сервер не присылаются.

2016-03-16 14:38:10:012 1136 16dc PT WARNING: Cached cookie has expired or new PID is available 2016-03-16 14:38:10:012 1136 16dc PT Initializing simple targeting cookie, clientId = 3c46264b-cdce-4992-bddc-9b4c5e25f2d3, target group = , DNS name = i5035-w01341168.regions.tax.nalog.ru 2016-03-16 14:38:10:012 1136 16dc PT Server URL = http://i5035-app005:8530/SimpleAuthWebService/SimpleAuth.asmx 2016-03-16 14:38:22:240 1136 16dc Report Uploading 1 events using cached cookie, reporting URL = http://i5035-app005:8530/ReportingWebService/ReportingWebService.asmx 2016-03-16 14:38:23:114 1136 16dc Report Reporter successfully uploaded 1 events. 2016-03-16 14:38:38:391 1136 16a4 AU Triggering AU detection through DetectNow API 2016-03-16 14:38:38:391 1136 16a4 AU Triggering Online detection (non-interactive) 2016-03-16 14:38:38:391 1136 9f0 AU ############# 2016-03-16 14:38:38:391 1136 9f0 AU ## START ## AU: Search for updates 2016-03-16 14:38:38:391 1136 9f0 AU ######### 2016-03-16 14:38:38:393 1136 9f0 AU <<## SUBMITTED ## AU: Search for updates [CallId = {0DE7911E-EC04-4043-91E7-3FF811E9E8AF}] 2016-03-16 14:38:38:393 1136 16dc Agent ************* 2016-03-16 14:38:38:393 1136 16dc Agent ** START ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:38:38:393 1136 16dc Agent ********* 2016-03-16 14:38:38:393 1136 16dc Agent * Online = Yes; Ignore download priority = No 2016-03-16 14:38:38:393 1136 16dc Agent * Criteria = "IsInstalled=0 and DeploymentAction='Installation' or IsPresent=1 and DeploymentAction='Uninstallation' or IsInstalled=1 and DeploymentAction='Installation' and RebootRequired=1 or IsInstalled=0 and DeploymentAction='Uninstallation' and RebootRequired=1" 2016-03-16 14:38:38:393 1136 16dc Agent * ServiceID = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} Managed 2016-03-16 14:38:38:393 1136 16dc Agent * Search Scope = {Machine} 2016-03-16 14:38:38:393 1136 16dc Setup Checking for agent SelfUpdate 2016-03-16 14:38:38:393 1136 16dc Setup Client version: Core: 7.6.7601.19077 Aux: 7.6.7601.19077 2016-03-16 14:38:38:401 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wuident.cab with dwProvFlags 0x00000080: 2016-03-16 14:38:58:412 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:38:58:415 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\TMPE72D.tmp with dwProvFlags 0x00000080: 2016-03-16 14:39:28:423 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:39:28:426 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:39:28:433 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:39:28:437 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:39:28:445 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:39:28:458 1136 16dc Setup Determining whether a new setup handler needs to be downloaded 2016-03-16 14:39:28:458 1136 16dc Setup SelfUpdate handler is not found. It will be downloaded 2016-03-16 14:39:28:458 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:39:29:880 1136 16dc Setup Setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:39:29:880 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:39:29:899 1136 16dc Setup Setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:39:29:899 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:39:29:928 1136 16dc Setup Setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:39:29:928 1136 16dc Setup SelfUpdate check completed. SelfUpdate is NOT required. 2016-03-16 14:39:31:117 1136 16dc PT +++++++++++ PT: Synchronizing server updates +++++++++++ 2016-03-16 14:39:31:118 1136 16dc PT + ServiceId = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7}, Server URL = http://i5035-app005:8530/ClientWebService/client.asmx 2016-03-16 14:40:32:848 1136 16dc Misc WARNING: Send failed with hr = 80072ee2. 2016-03-16 14:40:32:848 1136 16dc Misc WARNING: SendRequest failed with hr = 80072ee2. Proxy List used: <(null)> Bypass List used : <(null)> Auth Schemes used : <> 2016-03-16 14:40:32:848 1136 16dc Misc FATAL: SOAP/WinHttp - SendRequest: SendRequestUsingProxy failed. error 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT + Last proxy send request failed with hr = 0x80072EE2, HTTP status code = 0 2016-03-16 14:40:32:848 1136 16dc PT + Caller provided credentials = No 2016-03-16 14:40:32:848 1136 16dc PT + Impersonate flags = 0 2016-03-16 14:40:32:848 1136 16dc PT + Possible authorization schemes used = 2016-03-16 14:40:32:848 1136 16dc PT WARNING: SyncUpdates failure, error = 0x80072EE2, soap client error = 5, soap error code = 0, HTTP status code = 200 2016-03-16 14:40:32:848 1136 16dc PT WARNING: PTError: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT WARNING: SyncUpdates_WithRecovery failed.: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT WARNING: Sync of Updates: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc PT WARNING: SyncServerUpdatesInternal failed: 0x80072ee2 2016-03-16 14:40:32:848 1136 16dc Agent * WARNING: Failed to synchronize, error = 0x80072EE2 2016-03-16 14:40:32:849 1136 16dc Agent * WARNING: Exit code = 0x80072EE2 2016-03-16 14:40:32:849 1136 16dc Agent ********* 2016-03-16 14:40:32:849 1136 16dc Agent ** END ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:40:32:849 1136 16dc Agent ************* 2016-03-16 14:40:32:849 1136 16dc Agent WARNING: WU client failed Searching for update with error 0x80072ee2 2016-03-16 14:40:32:854 1136 195c AU >>## RESUMED ## AU: Search for updates [CallId = {0DE7911E-EC04-4043-91E7-3FF811E9E8AF}] 2016-03-16 14:40:32:854 1136 195c AU # WARNING: Search callback failed, result = 0x80072EE2 2016-03-16 14:40:32:854 1136 195c AU # WARNING: Failed to find updates with error code 80072EE2 2016-03-16 14:40:32:854 1136 195c AU ######### 2016-03-16 14:40:32:854 1136 195c AU ## END ## AU: Search for updates [CallId = {0DE7911E-EC04-4043-91E7-3FF811E9E8AF}] 2016-03-16 14:40:32:854 1136 195c AU ############# 2016-03-16 14:40:32:854 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:40:32:854 1136 195c AU AU setting next detection timeout to 2016-03-16 13:29:39 2016-03-16 14:40:32:854 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:40:32:855 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:40:37:848 1136 16dc Report REPORT EVENT: {437310E2-C9BF-4250-8D80-FD9500D9CB2D} 2016-03-16 14:40:32:848+0300 1 148 101 {00000000-0000-0000-0000-000000000000} 0 80072ee2 AutomaticUpdates Failure Software Synchronization Windows Update Client failed to detect with error 0x80072ee2. 2016-03-16 14:40:37:860 1136 16dc Report CWERReporter::HandleEvents - WER report upload completed with status 0x8 2016-03-16 14:40:37:860 1136 16dc Report WER Report sent: 7.6.7601.19077 0x80072ee2(0) 0000000-0000-0000-0000-000000000000 Scan 0 1 AutomaticUpdates {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} 0 2016-03-16 14:44:47:305 1136 1964 AU Triggering AU detection through DetectNow API 2016-03-16 14:44:47:305 1136 1964 AU Triggering Online detection (non-interactive) 2016-03-16 14:44:47:305 1136 9f0 AU ############# 2016-03-16 14:44:47:305 1136 9f0 AU ## START ## AU: Search for updates 2016-03-16 14:44:47:305 1136 9f0 AU ######### 2016-03-16 14:44:47:307 1136 9f0 AU <<## SUBMITTED ## AU: Search for updates [CallId = {1F4683ED-15C7-49B4-84E0-A494D5DCD00E}] 2016-03-16 14:44:47:307 1136 16dc Agent ************* 2016-03-16 14:44:47:307 1136 16dc Agent ** START ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:44:47:307 1136 16dc Agent ********* 2016-03-16 14:44:47:307 1136 16dc Agent * Online = Yes; Ignore download priority = No 2016-03-16 14:44:47:307 1136 16dc Agent * Criteria = "IsInstalled=0 and DeploymentAction='Installation' or IsPresent=1 and DeploymentAction='Uninstallation' or IsInstalled=1 and DeploymentAction='Installation' and RebootRequired=1 or IsInstalled=0 and DeploymentAction='Uninstallation' and RebootRequired=1" 2016-03-16 14:44:47:307 1136 16dc Agent * ServiceID = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} Managed 2016-03-16 14:44:47:307 1136 16dc Agent * Search Scope = {Machine} 2016-03-16 14:44:47:307 1136 16dc Setup Checking for agent SelfUpdate 2016-03-16 14:44:47:307 1136 16dc Setup Client version: Core: 7.6.7601.19077 Aux: 7.6.7601.19077 2016-03-16 14:44:49:567 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wuident.cab with dwProvFlags 0x00000080: 2016-03-16 14:44:49:579 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:582 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\TMP42E4.tmp with dwProvFlags 0x00000080: 2016-03-16 14:44:49:590 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:593 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:44:49:600 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:603 1136 16dc Misc Validating signature for C:\Windows\SoftwareDistribution\SelfUpdate\wsus3setup.cab with dwProvFlags 0x00000080: 2016-03-16 14:44:49:610 1136 16dc Misc Microsoft signed: NA 2016-03-16 14:44:49:624 1136 16dc Setup Determining whether a new setup handler needs to be downloaded 2016-03-16 14:44:49:624 1136 16dc Setup SelfUpdate handler is not found. It will be downloaded 2016-03-16 14:44:49:624 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:44:49:627 1136 16dc Setup Setup package "WUClient-SelfUpdate-ActiveX~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:44:49:627 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:44:49:646 1136 16dc Setup Setup package "WUClient-SelfUpdate-Aux-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:44:49:646 1136 16dc Setup Evaluating applicability of setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" 2016-03-16 14:44:49:674 1136 16dc Setup Setup package "WUClient-SelfUpdate-Core-TopLevel~31bf3856ad364e35~amd64~~7.6.7600.320" is not applicable 2016-03-16 14:44:49:674 1136 16dc Setup SelfUpdate check completed. SelfUpdate is NOT required. 2016-03-16 14:44:49:926 1136 16dc PT +++++++++++ PT: Synchronizing server updates +++++++++++ 2016-03-16 14:44:49:926 1136 16dc PT + ServiceId = {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7}, Server URL = http://i5035-app005:8530/ClientWebService/client.asmx 2016-03-16 14:45:47:843 1136 16dc PT WARNING: Exceeded max server round trips: 0x80244010 2016-03-16 14:45:47:844 1136 16dc PT WARNING: Sync of Updates: 0x80244010 2016-03-16 14:45:47:844 1136 16dc PT WARNING: SyncServerUpdatesInternal failed: 0x80244010 2016-03-16 14:45:47:844 1136 16dc Agent * WARNING: Failed to synchronize, error = 0x80244010 2016-03-16 14:45:47:844 1136 16dc Agent * WARNING: Exit code = 0x80244010 2016-03-16 14:45:47:844 1136 16dc Agent ********* 2016-03-16 14:45:47:844 1136 16dc Agent ** END ** Agent: Finding updates [CallerId = AutomaticUpdates] 2016-03-16 14:45:47:844 1136 16dc Agent ************* 2016-03-16 14:45:47:844 1136 16dc Agent WARNING: WU client failed Searching for update with error 0x80244010 2016-03-16 14:45:47:848 1136 195c AU >>## RESUMED ## AU: Search for updates [CallId = {1F4683ED-15C7-49B4-84E0-A494D5DCD00E}] 2016-03-16 14:45:47:848 1136 195c AU # WARNING: Search callback failed, result = 0x80244010 2016-03-16 14:45:47:848 1136 195c AU # WARNING: Failed to find updates with error code 80244010 2016-03-16 14:45:47:848 1136 195c AU ######### 2016-03-16 14:45:47:848 1136 195c AU ## END ## AU: Search for updates [CallId = {1F4683ED-15C7-49B4-84E0-A494D5DCD00E}] 2016-03-16 14:45:47:848 1136 195c AU ############# 2016-03-16 14:45:47:849 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:45:47:849 1136 195c AU AU setting next detection timeout to 2016-03-16 13:38:23 2016-03-16 14:45:47:849 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:45:47:850 1136 195c AU Successfully wrote event for AU health state:0 2016-03-16 14:45:52:844 1136 16dc Report REPORT EVENT: {F9B4B1AC-9B9B-4866-B6D2-156F0841FD67} 2016-03-16 14:45:47:844+0300 1 148 101 {00000000-0000-0000-0000-000000000000} 0 80244010 AutomaticUpdates Failure Software Synchronization Windows Update Client failed to detect with error 0x80244010. 2016-03-16 14:45:52:864 1136 16dc Report CWERReporter::HandleEvents - WER report upload completed with status 0x8 2016-03-16 14:45:52:864 1136 16dc Report WER Report sent: 7.6.7601.19077 0x80244010(0) 0000000-0000-0000-0000-000000000000 Scan 0 1 AutomaticUpdates {3DA21691-E39D-4DA6-8A4B-B43877BCB1B7} 0А файле ReportingEvents.log строка с записьют:

{F9B4B1AC-9B9B-4866-B6D2-156F0841FD67} 2016-03-16 14:45:47:844+0300 1 148 101 {00000000-0000-0000-0000-000000000000} 0 80244010 AutomaticUpdates Failure Software Synchronization Windows Update Client failed to detect with error 0x80244010.

Помогите пожалуйста с решением проблемы, пробовал некоторые варианты с форума, не помогли

Ответы

-

Здравствуйте,

Подобная

тема .-

Помечено в качестве ответа

18 марта 2016 г. 6:31

-

Помечено в качестве ответа

-

Home

-

Partition Manager

- [5 Methods] How to Fix the Windows Update Error Code 80244010?

By Yamila | Follow |

Last Updated

You may get stuck in the Windows error 80244010 while attempting to update your computer. Do you know how to fix it? In this post, MiniTool Partition Wizard introduces several possible solutions to the error. You can have a try.

The code 80244010 is a common Windows update error that always comes along with the error message: Windows could not search for new updates. This error can be caused by multiple reasons and some of them are listed below:

- Generic glitches

- Damaged temporary files

- Corrupted system files

- Lack of conventional updates

Based on the above reasons, we summarize a couple of feasible methods for the Windows update error 80244010. Continue reading this post to work the error out.

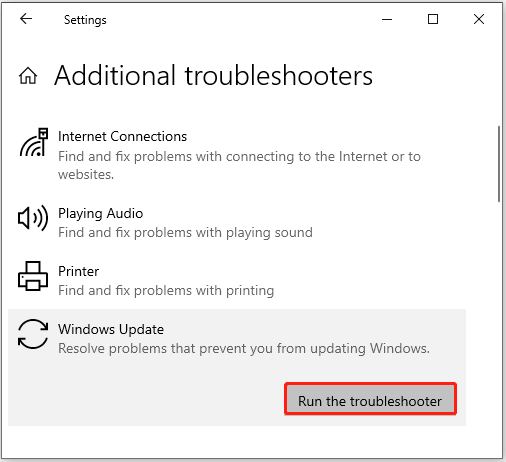

Method 1: Run the Windows Update Troubleshooter

The Windows Update troubleshooter is a Windows built-in tool that can help you solve many issues related to Windows updates. Therefore, after the error 80244010 comes out, you can try this troubleshooter first.

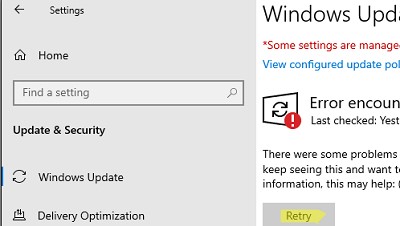

Step 1: Press Windows + I to open Windows Settings. Then select Update & Security.

Step 2: Go to the Troubleshoot tab and then click Additional troubleshooters from the right side.

Step 3: Click Windows Update and then click Run the troubleshooter.

Step 4: After that, this troubleshooter will detect Windows Update problems. If any are found, follow the on-screen instructions to repair them.

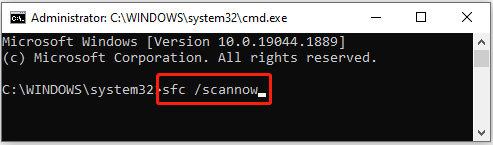

Method 2: Perform an SFC Scan

In some cases, corrupted system files may lead to the Windows update 80244010 code. To fix it, it’s recommended you use the SFC (System File Checker) utility.

Step 1: Right-click the Start icon and then select Run.

Step 2: In the Run dialog, type cmd and then press Ctrl + Shift + Enter to open Command Prompt as an administrator.

Step 3: After you enter the elevated Command Prompt, type sfc /scannow and then press Enter to execute this command.

Once the scan completes, restart your computer to see if the Windows update error 80244010 is resolved.

Method 3: Reset the Windows Update Components

If the Windows update error 80244010 is caused by certain corrupted temporary files in your system. You can try resetting the Windows Update components to fix this error. If you have no idea how to carry out this operation, this article may help you: How to Reset Windows Update Components in Windows 11/10?

Method 4: Clear the SoftwareDistribution Folder

The SoftwareDistribution folder is used to save temporary files that are required by Windows updates. If some files get corrupted or damaged, you may run into the Windows update 80244010 code. In this case, you need to clear this folder.

Step 1: Press Windows + R to open the Run dialog.

Step 2: Type services.msc in the text box and press Enter.

Step 3: After entering the Services window, scroll down to find Windows Update. Then right-click this service and select Stop to disable it.

Step 4: Open File Explorer and navigate to the C:\Windows\SoftwareDistribution folder. Then delete all the files and folders in this folder.

Step 5: After that, go back to Services. Then right-click the Windows Update service again and select Start to enable it.

Method 5: Enable the Detection Frequency in Group Policy Editor

Enabling the Detection Frequency is also worth trying when you are facing the Windows update error code 80244010. To do this, follow the steps below.

Step 1: Open the Run dialog. Then type gpedit.msc in the box and click OK.

Step 2: In Local Group Policy Editor, navigate to the path: Computer Configuration > Administrative Templates > Windows Components > Windows Updates. Then double-click Automatic Updates detection frequency in the right pane.

Step 3: In the pop-up window, select Enabled. Then set a value less than the default one (22) in the Options section.

Step 4: Finally, click Apply and OK to save the changes.

All these methods mentioned in this post are available. You can follow them one by one until you fix the Windows update error code 80244010, If you have any problems with the error 80244010, you can leave a message in our comment part.

If you are interested in MiniTool Partition Wizard, an all-in-one partition management program, you can visit its official website to attain more detailed information.

About The Author

Position: Columnist

Yamila is a fan of computer science. She can solve many common issues for computer users by writing articles with simple and clear words. The very aspect that she is good at is partition management including create partition, format partition, copy disk and so on.

When she is free, she enjoys reading, doing some excerpts, listening to music and playing games.