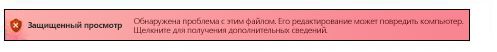

На панели сообщений отображаются предупреждения системы безопасности, если в открываемом файле есть потенциально опасное активное содержимое (такое как макросы, элементы ActiveX, подключения к данным и т. д.). Кроме того, это может происходить, когда вы собираетесь изменить файл, доступный только для чтения, либо хотите включить для него режим редактирования. В такой ситуации появляется желтая или красная панель сообщений со значком щита и извещением о возможных проблемах. Если известно, что источник содержимого надежен, нажмите на желтой панели сообщений кнопку Включить содержимое, чтобы пометить документ как надежный либо включить содержимое для текущего сеанса. На красной панели сообщений можно щелкнуть текст предупреждения. В представлении Office Backstage, которое отображается при открытии вкладки Файл, можно выбрать команду Все равно редактировать.

На приведенных ниже рисунках показаны примеры панели сообщений.

Чтобы отключить предупреждения системы безопасности, можно отключить саму панель сообщений. И наоборот, чтобы повысить уровень безопасности, панель сообщений можно включить.

Включение и отключение предупреждений системы безопасности на панели сообщений

В приложении Office откройте вкладку Файл.

Нажмите кнопку Параметры.

Щелкните элемент Центр управления безопасностью, а затем — Параметры центра управления безопасностью.

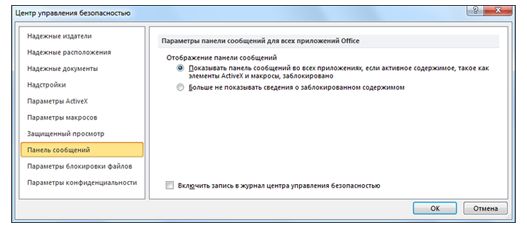

Щелкните элемент Панель сообщений, чтобы открыть диалоговое окно Параметры панели сообщений для всех приложений Office.

Показывать панель сообщений во всех приложениях, если содержимое документа заблокировано. Этот параметр используется по умолчанию. Панель сообщений появляется каждый раз при отключении потенциально небезопасного содержимого.

Примечание: Этот параметр выключен и панель сообщений не появляется, если в центре управления безопасностью в области Параметры макросов включен параметр Отключить все макросы без уведомления.

Больше не показывать сведения о заблокированном содержимом. Этот параметр выключает панель сообщений, из-за чего сообщения о проблемах с безопасностью не выводятся на экран (независимо от значений параметров безопасности в центре управления безопасностью).

Примечание: Изменение параметров панели сообщений в центре управления безопасностью не влияет на панель сообщений в режиме защищенного просмотра.

На приведенном ниже рисунке показан пример области Панель сообщений центра управления безопасностью.

Важно: Мы рекомендуем не изменять параметры безопасности в центре управления безопасностью. Это может привести к потере или краже данных, а также снижению уровня защиты компьютера или сети.

ТЕМА: Отключение предупреждений Access при запуске программы

При запуске программы могут появиться сообщения системы безопасности MS Access о наличии в программе макросов, надёжности источника и пр.

Это сделано для того, чтобы защитить Ваш компьютер от возможного воздействия программ-вирусов, шпионов и пр. Этими сообщениями система предлагает Вам принять решение о доверии к той или иной программе, разрешив или запретив её выполнение. Поэтому, каждый раз, при запуске программы Эхотека, Вам надо будет разрешать системе её выполнение, нажимая в окне сообщения кнопку «Открыть», «Разрешить» или «Продолжить».

- Перед установкой Эхотеки оставить отмеченным в окне установщика флажок «Настроить MS Access». Данный способ применим для всех версий MS Access 2003, 2007.

- Запустить на выполнение файл Warnings_Disable.reg (или Warnings_Disable_64.reg, для 64-х разрядной Windows).

Файл находится в каталоге Requirements диска (или распакованного архива). Данный способ применим для всех версий MS Access 2003, 2007.

а) Запустите Access из меню Пуск -> Все программы -> Microsoft Office -> MS Office Access.

б) Если Вы используете Access 2003, то пройдитесь по пунктам меню Сервис -> Макрос –> Безопасность и установите «Низкий уровень».

в) Если Вы используете Access 2007, то откройте меню программы и нажмите «Параметры Acсess».

г) В открывшемся окне выберите слева «Центр управления безопасностью» и нажмите «Параметры центра. «.

д) В открывшемся окне выберите слева «Параметры макросов» и выберите «Включить все макросы».

е) Далее, выберите слева «Панель сообщений» и выберите «Больше не показывать сведения о заблокированном содержимом».

Access обнаружено возможное нарушение безопасности что делать?

Ошибка применения параметров безопасности отказано в доступе – как исправить в Windows?

При предоставлении разрешений на файл или папку группам пользователей Windows может ответить отказом в доступе, ссылаясь на то, что произошла ошибка при применении параметров безопасности. Сообщение об ошибке также может возникнуть при попытке переместить, скопировать или удалить файлы.

Проблема кажется достаточно серьезной, поскольку препятствует установке разрешений на файл, чтобы сделать его доступным для использования. Но есть несколько решений, с помощью которых можно исправить ошибку применения параметров безопасности.

Снятие атрибута «только для чтения»

В большинстве случаев предотвращает любые действия с файлом включенный атрибут «только для чтения». Поэтому в первую очередь попробуйте его снять. Решение может сработать не у всех, то это самый простой способ устранить ошибку применения параметров безопасности.

Откройте проводник и перейдите к файлу (или папке), который при обращении отказывает в доступе.

Щелкните на нем правой кнопкой мыши и выберите Свойства. На вкладке «Общие» снимите флажок с атрибута «только для чтения».

Примените изменения перед выходом из окна. Проверьте, устранена ли проблема с копированием или удалением файла.

Изменение владельца

Если возникни проблемы с доступом к файлу попробуйте назначить его владельцем текущую учетную запись или группу пользователей. Это не сложный процесс, который предоставит полный доступ к проблемному объекту.

В проводнике перейдите по пути к каталогу, содержащий проблемный файл или папку. Правым щелчком мыши по нему раскройте контекстное меню и перейдите в Свойства. На вкладке Безопасность кликните на «Дополнительно».

Нажмите на ссылку «Изменить», которая находится в строке владельца.

Наберите учетную запись в текстовом поле ввода имен выбираемых объектов и кликните «Проверить имена». Затем сохраните на «ОК».

Чтобы изменения были применены ко всем вложенным папкам и файлам, отметьте опцию «Заменить владельца для подконтейнеров и объектов». Примените правки на «ОК».

Чтобы открыть полный доступ, вернитесь опять в окно расширенных параметров безопасности и кликните на «Добавить».

Затем нажмите на ссылку «Выберите субъект», выберите учетную запись через Дополнительно – Поиск и сохраните на «ОК». Затем отметьте флажком «Полный доступ» и сохраните.

В следующем окне щелкните на «Применить». Перезагрузите компьютер и попробуйте скопировать файл, который вызывал ошибку применения параметров безопасности.

Установка разрешений с помощью командной строки

Если не удалось применить предыдущее решение из-за отсутствия доступа администратора, попробуйте решить ошибку с помощью командной строки.

В поле системного поиска наберите «cmd», при отображении результата выберите «Запуск от имени администратора».

В консоли запустите поочередно команды, подтверждая каждую на Enter. Дождитесь сообщения, что операция завершена успешно.

takeown /f «D:\Проблемная_папка» /a /r /d y

icacls «D:\Проблемная_папка» /t /c /grant администраторы:F системы:F все:F

В последней команде предоставляется полный доступ группам: администраторы, система и все.

Изменение владельца диска

Если при обращении к жесткому диску или внешнему USB накопителю, система возвращает сообщение «отказано в доступе», попробуйте выполнить следующее решение, которое предоставляет скрытые разрешения администратора.

Разверните меню Пуск и нажмите на кнопку «Питание». Удерживая Shift, кликните на кнопку «Перезагрузка».

При отображении экрана среды восстановления перейдите по пути: Поиск и устранения неисправностей – Дополнительные параметры – Командная строка.

Таким образом, командная строка будет запущена с правами администратора.

В консоли наберите команду и подтвердите ее выполнение на Enter. Убедитесь, что она успешно выполнена.

net user администратор /active:yes

Теперь в меню Пуск щелкните на значок пользователя и выйдите из текущего сеанса. С экрана блокировки войдите в систему с учетной записью администратора.

Откройте раздел Управления дисками командой diskmgmt.msc из окна «Выполнить» (Win + R) или через меню Win + X.

Щелкните правой кнопкой мыши на диске, который нужно исправить, и перейдите в Свойства. На вкладке Безопасность нажмите на «Дополнительно».

Нажмите на ссылку «Изменить». В окне выбора пользователя или группы кликните на Дополнительно — Поиск.

Укажите учетную запись Администратор с именем компьютера.

Чтобы применить ко всем вложенным папкам и файлам, установите флажок на опциях «Заменить для подконтейнеров и объектов» и «Заменить все разрешения дочернего объекта наследуемыми…». Сохраните изменения на «ОК».

Восстановление: система обнаружила возможную попытку поставить под угрозу безопасность

РЕКОМЕНДУЕМЫЕ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы.

Это конкретное сообщение об ошибке может появляться в нескольких различных сценариях на компьютерах пользователей. Это сообщение об ошибке, связанное с Windows. Сценарий возникает, когда пользователи пытаются ввести пароль для доступа к своей учетной записи, но Windows отказывается принять его.

Kerberos использует протокол UDP для обмена билетами в соответствии со стандартом RFC. UDP — это сложный протокол, и такие вещи, как VPN или занятые сети, вызывают странные события (например, невозможность аутентификации). Kerberos не может допустить, чтобы пакеты не работали, что может произойти из-за размера MTU, задержки и т. Д. Kerberos не может допустить, чтобы пакеты вышли из строя.

Microsoft позволяет нарушать стандарт и заставлять Windows использовать TCP для аутентификации Kerberos через редактирование реестра.

Сообщение об ошибке:

Система обнаружила возможную попытку поставить под угрозу безопасность. Пожалуйста, убедитесь, что вы можете связаться с сервером, который аутентифицировал вас.

В фоновом режиме, когда пользователю в лесу требуется доступ к ресурсу в удаленном домене доверия, происходит следующее:

- Клиент связывается с KDC в своей области.

- KDC предоставляет заказчику спонсорский билет для удаленного домена.

- Клиент отправляет спонсорский билет на KDC в доверенном лесу.

- Доверенный KDC признает действительность и подлинность билета с рекомендациями.

- Пользователю назначается билет на услугу в удаленном домене.

KB3167679 — MS16-101 Временное решение

- Если после установки MS16-101 произошла успешная смена пароля до того, как произошел сбой, вполне вероятно, что изменения пароля ранее были основаны на восстановлении после сбоя NTLM из-за сбоя Kerberos. Чтобы изменить пароли с использованием протоколов Kerberos, выполните следующие действия:

- Настройте открытый обмен данными по TCP-порту 464 между клиентами, на которых установлен MS16-101, и контроллером домена, ожидающим сброса пароля

Контроллеры домена только для чтения (RODC) могут сбрасывать пароли самообслуживания, если пользователь авторизован политикой репликации паролей RODC. Пользователям, которые не авторизованы политикой паролей RODC, требуется сетевое подключение к контроллеру чтения / записи домена (RWDC) в домене учетной записи пользователя.

Теперь мы рекомендуем использовать этот инструмент для вашей ошибки. Кроме того, этот инструмент исправляет распространенные компьютерные ошибки, защищает вас от потери файлов, вредоносных программ, сбоев оборудования и оптимизирует ваш компьютер для максимальной производительности. Вы можете быстро исправить проблемы с вашим ПК и предотвратить появление других программ с этим программным обеспечением:

- Шаг 1: Скачать PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista — Microsoft Gold Certified).

- Шаг 2: Нажмите «Начать сканирование”, Чтобы найти проблемы реестра Windows, которые могут вызывать проблемы с ПК.

- Шаг 3: Нажмите «Починить все», Чтобы исправить все проблемы.

Примечание. Чтобы убедиться, что TCP-порт 464 открыт, выполните следующие действия.

Создайте эквивалентный фильтр для вашего анализатора сетевого монитора. Например:

ipv4.address == && tcp.port == 464

Используйте IPv4 в своей сети

IPv6 создает много проблем и стал причиной многих проблем с сетевым подключением. Вы можете попытаться решить проблему, описанную в этой статье, просто переключив свою сеть на IPv4 вместо IPv6.

- Используйте сочетание клавиш Windows + R, которое сразу открывает диалоговое окно «Выполнить», в котором необходимо ввести ncpa.cpl на панели и нажать «ОК», чтобы открыть элемент «Параметры подключения к Интернету» на панели управления.

- Вы можете сделать то же самое, открыв панель управления вручную. Чтобы изменить отображение, нажмите «Определить категорию» в правом верхнем углу окна и выберите «Сеть и Интернет» в верхней части. Нажмите кнопку «Общий доступ и сетевой центр», чтобы открыть его. Попробуйте найти и нажать кнопку «Изменить настройки адаптера» в левом меню.

- Когда откроется окно подключения к Интернету, дважды щелкните активный сетевой адаптер.

- Затем нажмите «Свойства» и найдите в списке версию Интернет-протокола 6. Снимите флажок рядом с этой записью и нажмите ОК. Перезагрузите компьютер, чтобы подтвердить изменения и убедиться, что проблема сохраняется.

РЕКОМЕНДУЕМЫЕ: Нажмите здесь, чтобы устранить ошибки Windows и оптимизировать производительность системы

CCNA, веб-разработчик, ПК для устранения неполадок

Я компьютерный энтузиаст и практикующий ИТ-специалист. У меня за плечами многолетний опыт работы в области компьютерного программирования, устранения неисправностей и ремонта оборудования. Я специализируюсь на веб-разработке и дизайне баз данных. У меня также есть сертификат CCNA для проектирования сетей и устранения неполадок.

Access обнаружено возможное нарушение безопасности что делать?

РЕКОМЕНДУЕМЫЕ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы.

Это конкретное сообщение об ошибке может появляться в нескольких различных сценариях на компьютерах пользователей. Это сообщение об ошибке, связанное с Windows. Сценарий возникает, когда пользователи пытаются ввести пароль для доступа к своей учетной записи, но Windows отказывается принять его.

Kerberos использует протокол UDP для обмена билетами в соответствии со стандартом RFC. UDP — это сложный протокол, и такие вещи, как VPN или занятые сети, вызывают странные события (например, невозможность аутентификации). Kerberos не может допустить, чтобы пакеты не работали, что может произойти из-за размера MTU, задержки и т. Д. Kerberos не может допустить, чтобы пакеты вышли из строя.

Microsoft позволяет нарушать стандарт и заставлять Windows использовать TCP для аутентификации Kerberos через редактирование реестра.

Сообщение об ошибке:

Система обнаружила возможную попытку поставить под угрозу безопасность. Пожалуйста, убедитесь, что вы можете связаться с сервером, который аутентифицировал вас.

В фоновом режиме, когда пользователю в лесу требуется доступ к ресурсу в удаленном домене доверия, происходит следующее:

- Клиент связывается с KDC в своей области.

- KDC предоставляет заказчику спонсорский билет для удаленного домена.

- Клиент отправляет спонсорский билет на KDC в доверенном лесу.

- Доверенный KDC признает действительность и подлинность билета с рекомендациями.

- Пользователю назначается билет на услугу в удаленном домене.

KB3167679 — MS16-101 Временное решение

- Если после установки MS16-101 произошла успешная смена пароля до того, как произошел сбой, вполне вероятно, что изменения пароля ранее были основаны на восстановлении после сбоя NTLM из-за сбоя Kerberos.

Контроллеры домена только для чтения (RODC) могут сбрасывать пароли самообслуживания, если пользователь авторизован политикой репликации паролей RODC. Пользователям, которые не авторизованы политикой паролей RODC, требуется сетевое подключение к контроллеру чтения / записи домена (RWDC) в домене учетной записи пользователя.

Теперь мы рекомендуем использовать этот инструмент для вашей ошибки. Кроме того, этот инструмент исправляет распространенные компьютерные ошибки, защищает вас от потери файлов, вредоносных программ, сбоев оборудования и оптимизирует ваш компьютер для максимальной производительности. Вы можете быстро исправить проблемы с вашим ПК и предотвратить появление других программ с этим программным обеспечением:

- Шаг 1: Скачать PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista — Microsoft Gold Certified).

- Шаг 2: Нажмите «Начать сканирование”, Чтобы найти проблемы реестра Windows, которые могут вызывать проблемы с ПК.

- Шаг 3: Нажмите «Починить все», Чтобы исправить все проблемы.

Примечание. Чтобы убедиться, что TCP-порт 464 открыт, выполните следующие действия.

Создайте эквивалентный фильтр для вашего анализатора сетевого монитора. Например:

Access ошибка — это проблема, которая может возникнуть при работе с базами данных в программе Microsoft Access. Возможным нарушением безопасности является неправильное использование этих баз данных, что может привести к утечке конфиденциальной информации или несанкционированному доступу к данным.

Одним из наиболее распространенных способов решения проблемы Access ошибки и предотвращения возможного нарушения безопасности является установка сильных паролей на базы данных. Это поможет обеспечить защиту от несанкционированного доступа и утечки информации. Также важно установить ограничения на доступ к базе данных, разрешив только авторизованным пользователям получать доступ к информации.

Другим способом решения проблемы является шифрование баз данных. Это позволяет защитить данные от несанкционированного доступа даже в том случае, если злоумышленник получит физический доступ к базе данных. Шифрование представляет собой процесс преобразования данных в зашифрованный формат, который может быть прочитан только с помощью ключа шифрования.

И наконец, важно регулярно обновлять программное обеспечение и патчи для Microsoft Access, чтобы исправить возможные уязвимости и предотвратить нарушение безопасности. Компания Microsoft регулярно выпускает обновления, которые решают известные проблемы и улучшают защиту данных.

Access ошибка — серьезная проблема, но с помощью использования сильных паролей, шифрования данных и регулярного обновления программного обеспечения, можно обеспечить безопасность баз данных и предотвратить возможное нарушение безопасности. Важно также обучать пользователей правилам безопасности и ограничивать их права доступа к информации.

Содержание

- Access ошибка и возможное нарушение безопасности

- Причины возникновения ошибки

- Особенности безопасности при работе с Access

- 1. Управление доступом

- 2. Защита паролем

- 3. Аутентификация пользователя

- 4. Резервное копирование и восстановление

- 5. Обновление и мониторинг

- 6. Ограничение макросов и VBA

- 7. Антивирусная защита

- 8. Физическая безопасность

- Типичные нарушения безопасности

- Потенциальные последствия ошибки

- Способы решения проблемы

- Рекомендации по обеспечению безопасности

Access ошибка и возможное нарушение безопасности

Access ошибка — это ошибка, которая возникает при попытке получить доступ к определенным ресурсам или функциям на компьютере или в сети. Такие ошибки могут возникать при нарушении учетных данных, отсутствии необходимых разрешений или ошибке в программном обеспечении.

Access ошибка может привести к возникновению возможных нарушений безопасности, поскольку некорректно настроенные системы могут позволить несанкционированным пользователям получить доступ к конфиденциальным данным или выполнить действия, которые могут привести к потере или повреждению данных.

Для устранения возможного нарушения безопасности, связанного с Access ошибкой, следует принять некоторые меры:

- Убедитесь, что учетные данные пользователя, используемые для доступа, являются верными и обладают необходимыми разрешениями. Проверьте правильность написания логина и пароля.

- Проверьте настройки разрешений и доступа к ресурсам или функциям. Убедитесь, что пользователь имеет необходимые разрешения для доступа к требуемому ресурсу или функции.

- Обновите программное обеспечение до последней версии. Проверьте на наличие обновлений и установите их, чтобы исправить возможные ошибки и уязвимости в системе.

- Убедитесь, что система защиты информации (фаервол, антивирусное программное обеспечение и т.д.) работают корректно и включены. Правильная настройка системы защиты поможет предотвратить несанкционированный доступ и защитить данные.

- В случае, если Access ошибка повторяется или наблюдается необычное поведение системы, обратитесь к специалисту по безопасности или службе поддержки для профессиональной помощи.

Важно понимать, что Access ошибка может быть признаком нарушения безопасности, поэтому следует всегда принимать соответствующие меры для защиты своей информации и системы. Это включает в себя использование надежных паролей, обновление программного обеспечения и настройку правильных разрешений доступа.

Соблюдение базовых принципов безопасности поможет предотвратить возможные угрозы и сохранить целостность и конфиденциальность ваших данных.

Причины возникновения ошибки

Ошибки доступа, возникающие при использовании программы Access, могут иметь различные причины. Ниже приведены некоторые из наиболее распространенных причин возникновения ошибки:

- Неправильное имя пользователя или пароль: Ошибка может возникнуть, если при входе в программу Access было введено неправильное имя пользователя или пароль. Убедитесь, что вы вводите правильные учетные данные.

- Отсутствие прав доступа: Ошибка может быть вызвана отсутствием необходимых прав доступа для работы с базой данных. Убедитесь, что у вас есть соответствующие разрешения.

- Проблемы с подключением к базе данных: Ошибка может возникнуть, если есть проблемы с подключением к базе данных, например, если база данных удалена или перемещена. Убедитесь, что база данных находится в правильном месте и доступна для подключения.

- Повреждение базы данных: Ошибка может быть связана с повреждением базы данных. В таком случае, необходимо выполнить восстановление или ремонт базы данных.

- Проблемы с настройками безопасности: Ошибка может возникнуть из-за некорректных настроек безопасности программы Access. Проверьте настройки безопасности и убедитесь, что они соответствуют требованиям вашей системы.

Учитывая указанные причины, наиболее эффективным способом решения ошибок доступа в программе Access является проверка и исправление учетных данных, настройка прав доступа, проверка подключения к базе данных, выполнение восстановления или ремонта базы данных и проверка настроек безопасности.

Особенности безопасности при работе с Access

Access, как и любая другая система управления базами данных (СУБД), имеет свои особенности и требования по безопасности. В данной статье рассмотрим некоторые важные аспекты безопасности при работе с Access.

1. Управление доступом

Access предлагает возможность устанавливать различные уровни доступа для пользователей. Это позволяет ограничивать доступ к конкретным таблицам, запросам, формам и отчётам, а также контролировать права на изменение данных. Важно заранее определить роли пользователей и назначить им соответствующие права доступа.

2. Защита паролем

Access предлагает возможность установить пароль на базу данных, чтобы предотвратить несанкционированный доступ. Установка пароля является распространенной практикой для обеспечения безопасности данных. Важно выбирать надежные пароли, состоящие из комбинации букв, цифр и специальных символов, и регулярно их изменять.

3. Аутентификация пользователя

Access позволяет использовать различные методы аутентификации пользователей, включая аутентификацию Windows и аутентификацию базы данных. Аутентификация Windows значительно повышает безопасность, так как использует учетные записи Windows для доступа к базе данных. Аутентификация базы данных позволяет создать собственную таблицу пользователей и управлять их аутентификацией.

4. Резервное копирование и восстановление

Частое создание резервных копий базы данных Access является важной мерой безопасности. Регулярные резервные копии позволяют восстановить базу данных в случае сбоя или несанкционированного доступа. Рекомендуется хранить резервные копии на отдельном носителе и обеспечить их защиту от несанкционированного доступа.

5. Обновление и мониторинг

Важно регулярно обновлять версию Access, чтобы использовать последние исправления ошибок и уязвимостей безопасности. Также рекомендуется включить мониторинг безопасности, чтобы отслеживать необычную активность в базе данных и быстро реагировать на возможные угрозы безопасности.

6. Ограничение макросов и VBA

Access поддерживает использование макросов и VBA (Visual Basic for Applications), которые могут быть использованы для автоматизации и настройки базы данных. Однако, использование макросов и VBA может представлять потенциальную угрозу безопасности, так как злоумышленники могут использовать их для выполнения вредоносного кода. Рекомендуется ограничивать использование макросов и VBA только доверенным пользователям и регулярно проверять наличие вредоносного кода.

7. Антивирусная защита

Важно установить и регулярно обновлять антивирусное программное обеспечение на компьютере, на котором работает база данных Access. Антивирусная защита поможет обнаружить и предотвратить вредоносные программы, которые могут попытаться внести изменения в базу данных.

8. Физическая безопасность

Не следует забывать и о физической безопасности, так как доступ к компьютеру или носителям данных может позволить злоумышленникам получить несанкционированный доступ к базе данных. Рекомендуется использовать физический доступ только для доверенных лиц, хранить носители данных в надежном месте и регулярно проверять их на наличие повреждений.

Соблюдение этих основных правил безопасности поможет обезопасить базу данных Access от возможных угроз и нарушений безопасности. Рекомендуется также обращаться к документации и ресурсам Microsoft, где можно найти дополнительные советы и рекомендации по обеспечению безопасности баз данных Access.

Типичные нарушения безопасности

Нарушения безопасности в Access могут возникать из-за различных причин. Вот несколько самых типичных нарушений безопасности, с которыми можно столкнуться:

-

Недостаточное ограничение доступа к данным: Если правильные меры безопасности не применены, любой пользователь может получить доступ к конфиденциальным данным в базе данных. Это может быть вызвано отсутствием правильной настройки разрешений доступа или использованием слабых паролей.

-

Некорректное управление пользователями: Если привилегии пользователей не управляются должным образом, то это может привести к возможности изменения структуры базы данных, удаления данных или создания новых пользовательских учетных записей без соответствующих полномочий.

-

Недостаточное шифрование данных: Если данные не зашифрованы при передаче или хранении, то они могут быть подвержены угрозе в случае несанкционированного доступа. Данные могут быть украдены или изменены в процессе передачи или хранения.

-

Уязвимости в самом Access: Access может содержать уязвимости, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к базе данных или выполнения вредоносных операций. Это может включать в себя эксплойты и уязвимости, которые могут быть активированы при открытии определенных файлов или выполнении определенных действий.

-

Необновленное программное обеспечение: Если Access не обновляется регулярно, то это может оставить систему уязвимой к новым угрозам безопасности. Регулярное обновление программного обеспечения может помочь исправить обнаруженные уязвимости и улучшить безопасность базы данных.

Чтобы обеспечить безопасность базы данных Access, необходимо принимать меры для предотвращения этих типичных нарушений безопасности. Это может включать в себя установку сильных паролей, настройку соответствующих разрешений доступа, шифрование данных и регулярное обновление программного обеспечения.

Внимательное следование правилам безопасности и применение рекомендаций по безопасности помогут защитить базу данных Access от внешних угроз и сохранить конфиденциальность и целостность данных.

Потенциальные последствия ошибки

Ошибка в программе Access может привести к серьезным последствиям, связанным с нарушением безопасности и доступом к защищенным данным. Вот некоторые из потенциальных последствий такой ошибки:

-

Утечка конфиденциальной информации: Некорректная настройка доступа к базе данных может привести к несанкционированному доступу к конфиденциальным данным, таким как личная информация пользователей, финансовые данные компании или другая чувствительная информация. Это может привести к утечке информации и даже краже личных данных.

-

Угроза целостности данных: Ошибка в Access может привести к нарушению целостности данных, что может привести к потере или повреждению важных информационных ресурсов. Это может включать удаление, изменение или некорректное сохранение данных.

-

Нарушение доступа: Некорректная настройка уровня доступа и безопасности в программе Access может привести к возможности несанкционированного доступа к данным или функционалу приложения. Неавторизованные пользователи могут получить доступ к ограниченным ресурсам и функциям, что может привести к нанесению ущерба или злоупотреблению средствами программы.

-

Возможность выполнения вредоносного кода: Ошибка в Access может открыть возможность выполнения вредоносного кода, что может повлечь за собой инфицирование системы компьютера или получение контроля над программой или системой.

Для предотвращения этих потенциальных последствий ошибки необходимо обеспечить правильную настройку доступа и безопасности, использовать проверку и валидацию введенных данных, а также регулярно обновлять программное обеспечение и исправлять возможные уязвимости.

Способы решения проблемы

Для решения проблемы с нарушением безопасности в Access можно применить несколько подходов:

- Обновление Access: Периодически проверяйте наличие обновлений для вашего приложения Access. Разработчики постоянно работают над устранением уязвимостей и выпускают патчи, которые нужно устанавливать на компьютер.

- Создание безопасных паролей: Установите надежные пароли для баз данных Access. Постарайтесь использовать комбинацию заглавных и строчных букв, цифр и специальных символов. Не используйте простые или очевидные пароли, которые можно легко угадать.

- Управление правами доступа: Ограничьте доступ к базам данных Access только нужным сотрудникам. Установите соответствующие права доступа и роли для пользователей, чтобы они не имели доступа к функциям и данным, которые не относятся к их работе.

- Шифрование баз данных: Используйте функцию шифрования, доступную в Access, чтобы защитить данные в базах данных от несанкционированного доступа. Через шифрование данные будут недоступны без пароля, что повышает безопасность информации.

- Регулярное резервное копирование: Регулярно создавайте резервные копии баз данных Access, чтобы в случае возникновения проблем можно было восстановить данные. Храните резервные копии в безопасном месте, отдельно от основной системы.

Соблюдение этих мер позволит повысить безопасность баз данных Access и защитить содержащуюся в них информацию от возможных нарушений безопасности.

Рекомендации по обеспечению безопасности

Обеспечение безопасности в работе с программой Access является важным аспектом, который следует учесть, чтобы защитить данные и предотвратить возможные нарушения безопасности. Вот несколько рекомендаций, которые помогут вам обеспечить безопасность в программе Access:

- Установка пароля на базу данных: Важно установить пароль на базу данных, чтобы защитить ее от несанкционированного доступа. Пароль должен быть достаточно сложным и надежным, чтобы предотвратить взлом.

- Ограничение доступа: Разграничение уровней доступа к базе данных поможет предотвратить несанкционированный доступ к конфиденциальной информации. Определите доступные роли с различными уровнями доступа и назначьте пользователей в соответствии с этими ролями.

- Резервное копирование данных: Регулярное создание резервных копий данных поможет восстановить информацию в случае возникновения проблем. Сделайте резервные копии базы данных на надежных носителях и храните их в надежных местах.

- Обновление программы Access: Постоянные обновления программы Access помогут исправить возможные уязвимости безопасности. Убедитесь, что вы работаете с последней версией программы и регулярно устанавливаете все доступные обновления.

- Антивирусное программное обеспечение: Установите надежное антивирусное программное обеспечение на компьютер, на котором работает программа Access. Оно поможет обнаружить и предотвратить возможные угрозы безопасности.

Эти рекомендации помогут вам обеспечить безопасность работы с программой Access и предотвратить возможные нарушения безопасности. Помните, что безопасность должна являться приоритетом при работе с конфиденциальной информацией.

Microsoft Access – это мощный инструмент для создания и управления базами данных. Однако, при его использовании существует несколько распространенных ошибок безопасности, которые могут привести к утечке конфиденциальной информации или даже взлому системы.

Одна из наиболее распространенных ошибок – неправильная настройка доступа к базе данных. Если пользователь не имеет достаточных прав доступа, он может не только просмотреть и изменить данные, но и внести изменения в саму структуру базы данных. Чтобы избежать этой ошибки, необходимо тщательно настроить права доступа к базе данных, предоставляя пользователям только те права, которые им действительно нужны.

Другая распространенная ошибка – незашифрованные пароли. По умолчанию, пароли в Microsoft Access не зашифрованы и хранятся в базе данных в открытом виде. Это означает, что злоумышленник может получить доступ к паролям и, соответственно, к данным в базе данных. Чтобы устранить эту уязвимость, необходимо зашифровать пароли с помощью встроенных средств защиты в Microsoft Access или использовать внешние инструменты для шифрования паролей.

Также, стоит отметить ошибку, связанную с небезопасными запросами. Если не проверять полученные пользовательские данные перед тем, как использовать их в запросах к базе данных, злоумышленник может использовать SQL-инъекцию для внедрения вредоносного кода. Чтобы избежать этой ошибки, необходимо тщательно проверять и фильтровать пользовательские данные перед их использованием в запросах к базе данных.

Содержание

- Распространенные ошибки безопасности Microsoft Access

- 1. Недостаточные права доступа к базе данных

- 2. Отсутствие шифрования данных

- 3. Незащищенность от SQL-инъекций

- 4. Необновленное программное обеспечение

- 5. Отсутствие резервного копирования данных

- 6. Небезопасное хранение паролей

- 7. Неограниченное использование макросов

- 8. Отсутствие системы мониторинга и журналирования

- Заключение

- Проблема уязвимости баз данных

Распространенные ошибки безопасности Microsoft Access

Microsoft Access является популярной системой управления базами данных, однако при неправильном использовании и настройке могут возникнуть серьезные проблемы безопасности. В этом разделе рассмотрим некоторые распространенные ошибки безопасности, с которыми сталкиваются пользователи Microsoft Access, а также способы их устранения.

1. Недостаточные права доступа к базе данных

Одной из основных ошибок безопасности является предоставление пользователю слишком больших прав доступа к базе данных. Неконтролируемый доступ к базе данных может привести к несанкционированному изменению данных или утечке конфиденциальной информации. Чтобы устранить эту проблему, необходимо настроить права доступа на уровне таблиц и запросов, а также использовать пароли для защиты базы данных.

2. Отсутствие шифрования данных

Еще одной распространенной ошибкой является отсутствие шифрования данных в базе Microsoft Access. Без шифрования данные могут быть доступны злоумышленникам, которые могут использовать их в своих целях. Решение этой проблемы состоит в использовании функции шифрования данных, предоставляемой Microsoft Access. Вы можете настроить шифрование для всей базы данных или для отдельных таблиц и полей.

3. Незащищенность от SQL-инъекций

SQL-инъекции являются одним из наиболее распространенных методов атаки на базы данных. В случае Microsoft Access, небезопасное использование SQL-запросов может привести к выполнению нежелательных действий, таких как удаление данных или получение конфиденциальной информации. Чтобы защитить базу данных от SQL-инъекций, необходимо правильно валидировать и экранировать пользовательский ввод перед выполнением SQL-запросов.

4. Необновленное программное обеспечение

Необновленное программное обеспечение Microsoft Access представляет угрозу для безопасности базы данных. Уязвимости, обнаруженные в более ранних версиях программы, могут быть использованы злоумышленниками для атаки на систему. Чтобы предотвратить это, регулярно обновляйте программное обеспечение Microsoft Access и устанавливайте патчи безопасности, предоставляемые Microsoft.

5. Отсутствие резервного копирования данных

Отсутствие резервного копирования данных является серьезной ошибкой безопасности. В случае сбоя или вмешательства в базу данных, такие как вирусы или хакерские атаки, может быть невозможно восстановить потерянные данные. Чтобы предотвратить потерю данных, регулярно создавайте резервные копии базы данных Microsoft Access и храните их в надежном месте.

6. Небезопасное хранение паролей

Хранение паролей в открытом виде или в ненадежных местах может привести к компрометации безопасности базы данных. Рекомендуется использовать надежные алгоритмы хеширования паролей и хранить их в зашифрованном виде. Кроме того, рекомендуется использовать разные пароли для разных учетных записей и периодически изменять их.

7. Неограниченное использование макросов

Макросы — это набор команд, которые выполняются автоматически при определенных условиях. Неправильное использование макросов может привести к нежелательным действиям, таким как удаление данных или выполнение вредоносного кода. Поэтому рекомендуется ограничить использование макросов и ограничить их права доступа.

8. Отсутствие системы мониторинга и журналирования

Отсутствие системы мониторинга и журналирования усложняет выявление и расследование потенциальных нарушений безопасности в базе данных. Необходимо настроить систему журналирования, которая будет регистрировать все действия пользователей и обнаруживать подозрительную активность. Кроме того, регулярно анализируйте журналы событий для выявления аномалий и проблем безопасности.

Заключение

Распространенные ошибки безопасности Microsoft Access могут привести к серьезным последствиям, таким как утрата данных, нанесение ущерба бизнесу или компрометация конфиденциальной информации. Однако с правильной настройкой и соблюдением рекомендаций по безопасности, можно устранить большинство этих ошибок и защитить базу данных Microsoft Access.

Проблема уязвимости баз данных

Базы данных часто становятся целью злоумышленников, ведь они хранят большое количество чувствительных данных. Уязвимости баз данных могут привести к компрометации информации, утечке персональных данных и даже к разрушению всей системы.

Существует несколько распространенных проблем безопасности, связанных с базами данных, которые часто встречаются в Microsoft Access и требуют внимания и устранения.

-

Недостаточная защита паролей:

Пароли, используемые для доступа к базам данных, могут быть слабыми или быть известными злоумышленникам. Недостаточная защита паролей может привести к несанкционированному доступу к базе данных и утечке конфиденциальной информации. Рекомендуется использовать сложные и уникальные пароли и регулярно их обновлять.

-

Недостаточная авторизация и аутентификация:

Базы данных часто требуют различных уровней доступа для разных пользователей. Недостаточная авторизация и аутентификация может привести к возможности выполнения нежелательных действий или получению несанкционированного доступа. Рекомендуется использовать сильные механизмы авторизации и аутентификации, такие как двухфакторная аутентификация и разграничение прав доступа.

-

SQL-инъекции:

SQL-инъекции — это уязвимость, когда злоумышленники могут выполнить вредоносный код в базе данных, внедряя его в SQL-запросы. Это может привести к изменению, удалению или сбросу данных в базе данных. Рекомендуется использовать параметризованные запросы и проверять вводимые данные.

-

Недостаточная защита от XSS:

Атаки XSS (межсайтовый скриптинг) могут позволить злоумышленникам выполнять вредоносный код на веб-страницах, доступ к которым имеет пользователь. Недостаточная защита от XSS может привести к компрометации аккаунтов пользователей и утечке данных. Рекомендуется использовать фильтрацию ввода и отображения данных пользователей.

Для предотвращения проблем безопасности баз данных необходимо регулярно обновлять их, устанавливать патчи безопасности, реализовывать строгие политики паролей, использовать средства аутентификации и авторизации, а также проверять вводимые данные на возможность инъекций и XSS-атак.

Если правильно обращаться с базами данных и принять меры по их безопасности, можно уменьшить риски уязвимостей и обеспечить сохранность данных.

Отключение предупреждений MS Access при запуске программы

При запуске программы могут появиться сообщения системы безопасности MS Access о наличии в программе макросов, надёжности источника и пр.

Это сделано для того, чтобы защитить Ваш компьютер от возможного воздействия программ-вирусов, шпионов и пр. Этими сообщениями система предлагает Вам принять решение о доверии к той или иной программе, разрешив или запретив её выполнение. Поэтому, каждый раз, при запуске программы Эхотека, Вам надо будет разрешать системе её выполнение, нажимая в окне сообщения кнопку «Открыть», «Разрешить» или «Продолжить».

Если Ваша корпоративная или личная политика безопасности разрешает отключение таких предупреждений, то Вы можете отключить их одним из следующих способов:

- Перед установкой Эхотеки оставить отмеченным в окне установщика флажок «Настроить MS Access». Данный способ применим для всех версий MS Access 2003, 2007.

- Запустить на выполнение файл Warnings_Disable.reg (или Warnings_Disable_64.reg, для 64-х разрядной Windows).

Файл находится в каталоге Requirements диска (или распакованного архива). Данный способ применим для всех версий MS Access 2003, 2007. - Если Вы используете полную версию MS Access (не MS Access Runtime), то Вы можете настроить эти параметры вручную (для версии Access воспользуйтесь способами из пунктов выше):

а) Запустите Access из меню Пуск -> Все программы -> Microsoft Office -> MS Office Access.

б) Если Вы используете Access 2003, то пройдитесь по пунктам меню Сервис -> Макрос –> Безопасность и установите «Низкий уровень».

в) Если Вы используете Access 2007, то откройте меню программы и нажмите «Параметры Acсess».

г) В открывшемся окне выберите слева «Центр управления безопасностью» и нажмите «Параметры центра…».

д) В открывшемся окне выберите слева «Параметры макросов» и выберите «Включить все макросы».

е) Далее, выберите слева «Панель сообщений» и выберите «Больше не показывать сведения о заблокированном содержимом».

ж) Нажмите ОК, закройте Aceess и запустите Эхотеку. Сообщение с предупреждением о начличии макросов больше появляться не должно.

Для восстановления предупреждений MS Access:

- Воспользуйтесь настройками системы безопасности, которые описаны выше. Этот способ применим для полных версий MS Асcess (не MS Access Runtime).

- Для быстрого восстановления настроек системы безопасности MS Access откройте на диске (или в распакованном архиве) каталог Requirements и запустите файл Warnings_Enable.reg. Этот способ подходит для всех версий MS Access 2003 и 2007.

Are you annoyed with the frequent popup of Security Warnings In MS Access?

Do you have any idea why this security warning continuously appearing on your MS Access screen?

Well if you are looking for the fixes then don’t get worried as this blog will help you out in Microsoft Access security notice turn off or in removing such security warnings.

As this blog specifically targets on providing the 4 different ways to fix off the MS Access security warnings. So just try them and easily get rid of such annoying Microsoft Access security notice.

Rated Excellent on Trustpilot

Free MS Access Database Repair Tool

Repair corrupt MDB and ACCDB database files and recover deleted database tables, queries, indexes and records easily. Try Now!

Download

By clicking the button above and installing Stellar Repair for Access (14.8 MB), I acknowledge that I have read and agree to the End User License Agreement and Privacy Policy of this site.

What Is Access Security Warnings?

One very common grip among MS Access 2007/2010/ 2013/2016 users is the security warning which pop-ups every time when they open a database from an untrusted location. Following here is the screenshot of the error:

The message bar throws security alerts when there is potentially unsafe, active content in the documents you open. Suppose, the document might contain a signed or unsigned macro with an invalid signature. In such cases, the security message appears by default to alert you about the problem.

To fix this issue, many of you use the Access Runtime which makes it even harder to create or add trusted locations. In order to remove off the security alert in Access 2010/2013/2016, you must try out the below-mentioned fixes.

What’re The Reasons For Microsoft Access Security Warnings?

MS Access Security Warnings: “A potential security concern has been identified” may occur on your computer screen under these circumstances:

- MS Access runtime file has recently been updated

- Maybe the program file is not located in a trusted location.

- Someone installed the program but someone else is logged in and trying to use it.

1# Microsoft Access Security Notice Turn Off In Full Version Of MS Access:

Users of Access full version 2007/ 2010/2013/2016, you need to change the macro security settings to get rid of the Microsoft Access Security notice.

- First of all go to the Microsoft Office Button, and then tap to the Access Options.

2. After then hit the Trust Center link which is present at the bottom of the options list.

3. This will open the Trust Center dialog box.

4. Tap to the Macro Settings link and then tap to the right panel for selecting the radio button that says: Enable all macros (not recommended; potentially dangerous code can run)

The above step is quite a simple and easy one for Microsoft Access security notice turn off. So, try them out..!

If in case it fails to fix “a potential security concern has been identified” error then try the next method.

2# Removing Security Warning When Using Access Runtime

If you have already created an application with MS Access you may want to distribute it with the free MS Access runtime version. so if you are getting Access Security Warning when using Access Runtime then you can’t remove it with settings. But you can keep the database in some Trusted Location or can use a Registry key to make your folder a trusted location.

It’s quite easy to do this task once you know what key you need to set. Well the registry key is different for each Access version but there is a sample key for MS Access 2010:

[HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Access\Security\Trusted Locations\Location20]

“Path”=”C:\\Database\\”

“Description”=”My Database location”

Explanation about the key:

– The number “14.0” is the version of MS Office. You can change the numbers that represent the version you are executing.

– The “Location20” is a unique name that you assign. 20 can be any number that is not previously used. Other programs include default MS Access wizards, already have used other numbers. But if you want to make more than one path as a trusted location, then each location must end up with a different number.

– The “C:\\Database\\” is the physical path that you want to set to be as Trusted Location. You can place any path that you choose here.

By copy and pasting the above coding into a text file and save it with a name such as RemoveSecurityWarning.reg, you can then run the file into your PC’s registry just by making a double click on the file.

3# Creating A .Reg File That Will Create A Trusted Location For Any Version Of MS Access:

This step will create a Trusted Location for MS Access 2010 because version 14.0 is the Access 2010 version. But if you are unaware of what version of MS Access your client is using or what if you want this to work for multiple clients using various versions.

The registry doesn’t make any issue if you create any registry key for version that doesn’t exist. So, you can simply duplicate the key mentioned above for each version that has very little chance to have.

Here is the list of office versions, so now you can easily know about your Access Version.

Access 97 (version 8.0), Access 2000 (version 9.0), Access 2002 (version 10.0), Access 2003 (version 11), Access 2007 (version 12.0), Access 2010 (version 14.0), and Access 2013 (version 15.0).

A version prior to 2007 is not considered above, so we need to include these version numbers 11.0, 12.0, 14.0, 15.0. Here is the above registry key copied to include all four of these versions.

[HKEY_CURRENT_USER\Software\Microsoft\Office\11.0\Access\Security\Trusted Locations\Location20]”Path”=”C:\\Database\\””Description”=”My Database location”

[HKEY_CURRENT_USER\Software\Microsoft\Office\12.0\Access\Security\Trusted Locations\Location20]”Path”=”C:\\Database\\””Description”=”My Database location”

[HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Access\Security\Trusted Locations\Location20]”Path”=”C:\\Database\\””Description”=”My Database location”

[HKEY_CURRENT_USER\Software\Microsoft\Office\15.0\Access\Security\Trusted Locations\Location20]”Path”=”C:\\Database\\””Description”=”My Database location”

Save this text in notepad with a name like RemoveSecurityWarning.reg and run it by double-tapping.

4# Creating a Trusted Location for your Access project using the Package and Distribute feature built into MS Access:

If you are an Access Developer who is annoyed a lot with the security warning then these steps will surely give you the relief. If you are distributing MS Access projects to clients, it’s better to use the handy package solution that allows you to choose the folder your database is installed in and enter some custom registry keys.

Follow these steps:

1) To make an MS Access installer package, tap on the File menu and hit the Save & Publish option. After then on the right pane, hit the Package Solution button.

2) This will open the launch Package Solution Wizard. Choose your destination folder and click the next option.

3) After then you see the Installation Options page is get opened.

– In the File to package field choose your Access file.

– Within the Root install folder field choose System Drive option.

– In the Install sub-folder field assign name to the folder, you want your project to get installed into the client’s PC. But make sure the path should be the same as you feed later in the registry key. – You can try other options also on this page as per your need and then tap to the Next option.

4) This will open the page with a section called Additional Registry Keys. Here you need to enter the key that will make the folder where your Access projects get installed into a Trusted Location.

– go to the section near the bottom of the page and tap to the Add button.

– In the Root column, choose Current User.

-Within the Key column, enter key such as Software\Microsoft\Office\14.0\Access\Security\Trusted Locations\Location20

(Note: here 14.0 is for Access 2010 version. If you are using a different version, enter some appropriate version number or you can also add additional keys for each of the versions.)

– In the Name, column enter the Path

– within the Value column, enter the Path you choose earlier, like C:\Database\

– After entering the key, tap to the Next button.

5) Now must have reached to the final page of the Package Solution Wizard. To assign some Product Name for your project and enter whatever information you wish on this page. At last press the OK option.

6) After tapping to the OK option, it will ask you to save the wizard settings. So save it properly so that you can reuse it again for the next time.

Now when you install the Access database on your client’s PC, they won’t get any irritating Microsoft Access Security Notice each time they run their application.

Conclusion:

Users need to be very careful about which locations are added as a trusted location. Instead of setting down the whole documents folder as a trusted location, it’s better to have a sub-folder or another dedicated folder, just for trusted Access databases.

This software repairs & restores all ACCDB/MDB objects including tables, reports, queries, records, forms, and indexes along with modules, macros, and other stuffs effectively.

- Download Stellar Repair for Access rated Great on Cnet (download starts on this page).

- Click Browse and Search option to locate corrupt Access database.

- Click Repair button to repair & preview the database objects.

Pearson Willey is a website content writer and long-form content planner. Besides this, he is also an avid reader. Thus he knows very well how to write an engaging content for readers. Writing is like a growing edge for him. He loves exploring his knowledge on MS Access & sharing tech blogs.