|

0 / 0 / 0 Регистрация: 25.11.2021 Сообщений: 6 |

|

|

1 |

|

|

25.11.2021, 20:16. Показов 16453. Ответов 12

Доброго времени суток. Возникла проблема — пытаюсь открыть базу данных в MS Access, но приложение выдаёт «Внимание! Не удалось определить надёжность источника этого содержимого», и так далее. Нажимая кнопку «Открыть», программа не открывает базу данных, а просто оставляет пустое место с разделом «Файл», хотя и он никакой полезности из себя не представляет. Помогите решить проблему, спасибо.

0 |

|

7359 / 4497 / 292 Регистрация: 12.08.2011 Сообщений: 13,717 |

|

|

26.11.2021, 02:33 |

2 |

|

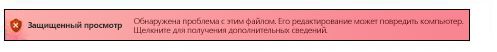

Возникла проблема В параметрах в Безопасности разрешите макросы. Миниатюры

0 |

|

0 / 0 / 0 Регистрация: 25.11.2021 Сообщений: 6 |

|

|

01.12.2021, 18:39 [ТС] |

3 |

|

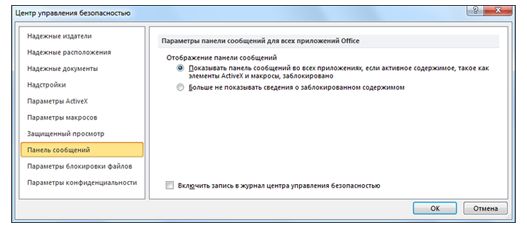

В параметрах в Безопасности разрешите макросы. У меня нет Центра управления безопасностью, только Центр безопасности и обслуживания, и я там не нахожу тех разделов, что вы показываете. Может, это из-за того, что у меня Windows 10? Как тогда у меня можно разрешить макросы и надёжные расположения? Миниатюры

0 |

|

Модератор 8587 / 5730 / 2306 Регистрация: 21.01.2014 Сообщений: 24,565 Записей в блоге: 3 |

|

|

01.12.2021, 18:54 |

4 |

|

Benecker, это в Access делается, а не в Windows

0 |

|

0 / 0 / 0 Регистрация: 25.11.2021 Сообщений: 6 |

|

|

03.12.2021, 17:54 [ТС] |

5 |

|

Benecker, это в Access делается, а не в Windows Но у меня в центре управления безопасностью нет ни макросов, ни надёжных расположений. Как это исправить? Миниатюры

0 |

|

Модератор 8587 / 5730 / 2306 Регистрация: 21.01.2014 Сообщений: 24,565 Записей в блоге: 3 |

|

|

03.12.2021, 18:07 |

6 |

|

А что у Вас за Access такой покоцаный? И значок на панели задач убитый какой-то? Что за релиз офиса?

0 |

|

10066 / 5143 / 1283 Регистрация: 05.10.2016 Сообщений: 14,472 |

|

|

03.12.2021, 18:31 |

7 |

|

Решение

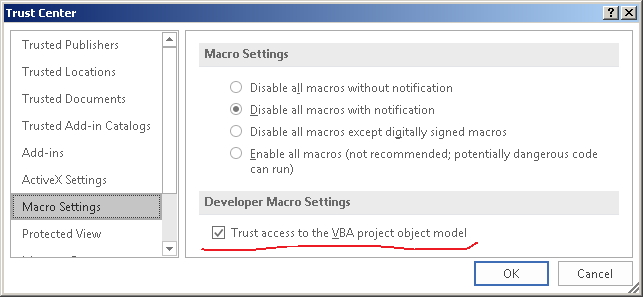

Но у меня в центре управления безопасностью нет ни макросов, ни надёжных расположений. Как это исправить? Если у вас стоит RunTime, то только через редактор реестра. Windows Registry Editor Version 5.00 [HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Access\Security] Доверенные папки для 2010: Windows Registry Editor Version 5.00

1 |

|

0 / 0 / 0 Регистрация: 25.11.2021 Сообщений: 6 |

|

|

03.12.2021, 21:02 [ТС] |

8 |

|

А что у Вас за Access такой покоцаный? И значок на панели задач убитый какой-то? Что за релиз офиса? Видимо, у меня RunTime.

0 |

|

10066 / 5143 / 1283 Регистрация: 05.10.2016 Сообщений: 14,472 |

|

|

03.12.2021, 21:10 |

9 |

|

Решение

Кстати, когда пытался открыть Access, не смог найти его на компе Access RunTime — это только исполнитель (не редактор). …

1 |

|

0 / 0 / 0 Регистрация: 25.11.2021 Сообщений: 6 |

|

|

03.12.2021, 21:13 [ТС] |

10 |

|

Access RunTime — это только исполнитель (не редактор). … То есть редактировать файлы в Access RunTime нельзя?

0 |

|

10066 / 5143 / 1283 Регистрация: 05.10.2016 Сообщений: 14,472 |

|

|

03.12.2021, 21:18 |

11 |

|

Решение

То есть редактировать файлы в Access RunTime нельзя? Нет.

1 |

|

0 / 0 / 0 Регистрация: 25.11.2021 Сообщений: 6 |

|

|

03.12.2021, 21:28 [ТС] |

12 |

|

А MS Access тогда только покупать, получается?

0 |

|

10066 / 5143 / 1283 Регистрация: 05.10.2016 Сообщений: 14,472 |

|

|

03.12.2021, 21:36 |

13 |

|

А MS Access тогда только покупать, получается? Редактировать и создавать новое можно только на «полном» MSA (входит в поставку MSO professional)

1 |

Включение и отключение предупреждений системы безопасности на панели сообщений

На панели сообщений отображаются предупреждения системы безопасности, если в открываемом файле есть потенциально опасное активное содержимое (такое как макросы, элементы ActiveX, подключения к данным и т. д.). Кроме того, это может происходить, когда вы собираетесь изменить файл, доступный только для чтения, либо хотите включить для него режим редактирования. В такой ситуации появляется желтая или красная панель сообщений со значком щита и извещением о возможных проблемах. Если известно, что источник содержимого надежен, нажмите на желтой панели сообщений кнопку Включить содержимое, чтобы пометить документ как надежный либо включить содержимое для текущего сеанса. На красной панели сообщений можно щелкнуть текст предупреждения. В представлении Office Backstage, которое отображается при открытии вкладки Файл, можно выбрать команду Все равно редактировать.

На приведенных ниже рисунках показаны примеры панели сообщений.

Чтобы отключить предупреждения системы безопасности, можно отключить саму панель сообщений. И наоборот, чтобы повысить уровень безопасности, панель сообщений можно включить.

Включение и отключение предупреждений системы безопасности на панели сообщений

В приложении Office откройте вкладку Файл.

Нажмите кнопку Параметры.

Щелкните элемент Центр управления безопасностью, а затем — Параметры центра управления безопасностью.

Щелкните элемент Панель сообщений, чтобы открыть диалоговое окно Параметры панели сообщений для всех приложений Office.

Показывать панель сообщений во всех приложениях, если содержимое документа заблокировано. Этот параметр используется по умолчанию. Панель сообщений появляется каждый раз при отключении потенциально небезопасного содержимого.

Примечание: Этот параметр выключен и панель сообщений не появляется, если в центре управления безопасностью в области Параметры макросов включен параметр Отключить все макросы без уведомления.

Больше не показывать сведения о заблокированном содержимом. Этот параметр выключает панель сообщений, из-за чего сообщения о проблемах с безопасностью не выводятся на экран (независимо от значений параметров безопасности в центре управления безопасностью).

Примечание: Изменение параметров панели сообщений в центре управления безопасностью не влияет на панель сообщений в режиме защищенного просмотра.

На приведенном ниже рисунке показан пример области Панель сообщений центра управления безопасностью.

Важно: Мы рекомендуем не изменять параметры безопасности в центре управления безопасностью. Это может привести к потере или краже данных, а также снижению уровня защиты компьютера или сети.

Защита баз данных MS Access 2010

13. Изучить действие системы отключения активного содержимого MS Access 2010:

· Открыть приложение MS Access, создать новую пустую базу данных в своей рабочей папке. Закрыть и вновь открыть базу в MS Access, удостовериться, что при повторном открытии выдается предупреждение о блокировке активного содержимого (рис.23).

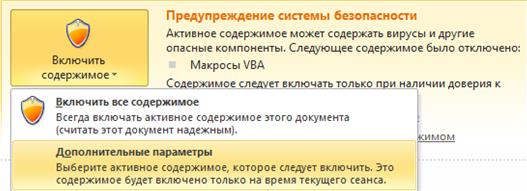

· Перейти на вкладку Файл/Сведения. Выбрать из выпадающего списка Включить содержимое пункт Дополнительные параметры (рис.25) и установить переключатель в положение Включить содержимое для этого сеанса.

Рис.25. Управление запуском активного содержимого

· Закрыть и вновь открыть базу данных, удостовериться, что предупреждение безопасности вновь выдается.

· На вкладке Файл/Сведения выбрать из выпадающего списка Включить содержимое пункт Включить все содержимое или щелкнуть на кнопке Включить содержимое в строке предупреждения.

· Закрыть и вновь открыть базу данных, удостовериться, что теперь строка предупреждения не выдается (активное содержимое всегда включено в этой базе данных).

14. Установить доверие к рабочей папке (активное содержимое будет включено для всех баз данных, содержащихся в папке):

· Выполнить команду Файл/Параметры, перейти на вкладку Центр управления безопасностью и щелкнуть на кнопке Параметры центра управления безопасностью.

· Выбрать группу Надежные расположения, затем щелкнуть на кнопке Добавить новое расположение. В появившемся окне выбрать свою рабочую папку с помощью кнопки Обзор. Убедиться, что рабочая папка занесена в список надежных расположений. Сохранить настройки Access и закрыть окно параметров.

15. Зашифровать базу данных с паролем:

· Открыть базу данных Организация и проверить, что выполнение командыЗашифровать паролем на вкладке Файл/Сведения требует открытия базы данных в монопольном режиме.

· Открыть базу данных в монопольном режиме, для этого сначала закрыть, а затем вновь открыть приложение MS Access. Выбрать команду Файл/Открыть. В окне Открытие файла базы данных выбрать рабочую папку и базу Организация, затем щелкнуть на значке выпадающего списка кнопки Открыть в правом нижнем углу окна и выбрать Монопольно (рис.25).

Рис.25. Открытие базы данных в монопольном режиме

· После открытия базы выполнить команду Зашифровать паролем на вкладке Файл/Сведения. В окне Задание пароля базы данных дважды ввести пароль high, нажать ОК.

· Закрыть и вновь открыть базу данных, удостоверившись, что для открытия базы требуется ввод пароля.

16. Создать подписанный пакет с базой данных:

· Создать цифровой сертификат с помощью средства

· Выполнить команду Упаковать и подписатьна вкладкеФайл/Сохранить и опубликовать. В окне команды выбрать свой сертификат и нажать ОК. Оставить без изменения имя пакета Организация.accdc и расположение в рабочей папке, нажать кнопку Создать.

· Просмотреть содержимое рабочей папки с помощью Проводника Windows. Найти файл подписанного пакета, помеченный значком подписи .

· В окне Проводника Windows щелкнуть на значке файле подписанного пакета правой кнопкой мыши и выбрать Свойства, перейти на вкладку Цифровые подписи и просмотреть данные о сертификате, нажав кнопку Сведения.

· Открыть файл подписанного пакета и удостоверится, что пакет не открывается в MS Access непосредственно, а требует извлечения содержимого в другую базу данных (открывается окно Извлечь базу данных в). Не извлекать базу из пакета, нажав кнопку Отмена.

· Ответить на контрольные вопросы и продемонстрировать результаты лабораторной работы преподавателю.

Контрольные вопросы:

1. Почему после создания базы данных Организация при повторном ее открытии не работает запрос Обновление?

(Если не установлено доверие к расположению базы данных, либо она не подписана цифровой подписью от надежного издателя, система безопасности MS Access отключает все активное содержимое в базе данных, включая запросы на создание таблиц, обновление, добавление и удаление записей).

2. Почему не удается зашифровать/расшифровать базу данных, если она открыта двойным щелчком мыши из окна Проводника?

(Для шифрования/расшифровки базы данных она обязательно должна быть открыта в монопольном режиме).

3. Чем подписанный пакет отличается от обычной базы данных? можно ли посмотреть сведения о подписи в самом приложении MS Access?

(При подписании база данных сначала упаковывается, таким образом, подпись удостоверяет неизменность всех объектов базы данных, поэтому пакет невозможно непосредственно открыть в MS Access. При открытии пакета содержащиеся в нем данные извлекаются в некоторую, возможно новую, базу данных. Извлеченная база не содержит подписи, поэтому подпись не видна в MS Access).

Не нашли то, что искали? Воспользуйтесь поиском:

Лучшие изречения: При сдаче лабораторной работы, студент делает вид, что все знает; преподаватель делает вид, что верит ему. 9887 —

или читать все.

Безопасность Microsoft Office: Автоматизация

Программы электронного документооборота совершили настоящий прорыв, значительно облегчив работу офисных сотрудников. Но вскоре стало понятно, что можно продвинуться еще дальше, автоматизировав рутинные действия пользователей. У программируемых офисных приложений было явное преимущество на рынке. Visual Basic For Applications не удовлетворял всех потребностей: требовалась поддержка различных «внешних» языков, в том числе и скриптовых.

Как уже упоминалось в предыдущих статьях, разработка пакета была начата в те времена, когда о безопасности десктопных систем никто особенно не задумывался. Главной целью разработчиков было быстродействие, второстепенной— низкие требования к ресурсам системы. Соответственно, никто даже не пытался ограничивать возможности автоматизации приложений. Напротив, в их функциональность старались включить все, на что хватало фантазии и технических возможностей разработчиков. В дальнейшем эту необъятную функциональность пришлось искусственно ограничивать и тут же добавлять механизмы отключения ограничений ради совместимости со старыми решениями, что запутало все еще сильнее.

Конечно же, в основу новой программной платформы, которую назвали объектная модель (Microsoft Office Object Model), или Автоматизация Microsoft Office (Microsoft Office Automation), легла технология COM/OLE (последняя, в свою очередь, разрабатывалась в немалой степени с оглядкой на потребности пакета Office).

Вкратце суть технологии автоматизации Office можно описать следующим образом: сами приложения, их детали (например, меню или настройки безопасности), открытые документы и содержимое документов представляют собой для программы-клиента набор объектов, имеющих определенные свойства и методы. Например, объект Приложение может иметь свойство Коллекция Документов, отдельный Документ из которой имеет свойство Текст и метод Найти.

Объекты Microsoft Office доступны не только из макросов, но и из внешних программ на любых языках, поддерживающих COM. Последние могут быть компилируемыми программами на языках C++ или Delphi, управляемыми приложениями на Java или .Net, или же скриптами на VBScript и PowerShell.

Пример использования на C++

Пример использования на PowerShell

Объектная модель Office охватывает фактически всю функциональность пакета. Любое действие, которое можно выполнить из UI, можно также вызвать и программно. Такие действия, как сохранение на диск или чтение с диска, отправка почтовых сообщений, просмотр адресной книги, изменение настроек безопасности, добавление в документ макросов, да и само содержимое пользовательских документов представляют интерес с точки зрения безопасности.

Помимо этого, COM обеспечивает возможность программирования обратного отклика при возникновении определенных Событий, что позволяет программно отслеживать работу приложений, в том числе действия пользователя, в реальном времени.

Эти особенности позволяют создавать не только гибкие и многофункциональные системы автоматизации документооборота, но и вредоносные приложения, к примеру, отслеживающие отсылку писем Outlook и добавляющие вложения. При этом у вредоносного исполняемого кода будет минимальный размер, поскольку основная работа выполняется объектами Office. Это облегчает создание вредоносного кода, а также его распространение и сокрытие от антивирусных программ.

msoAutomationSecurity

С автоматизацией связан интересный момент, упоминавшийся ранее. Настройки безопасности приложений (те, что определяют возможность автозапуска макросов и другого активного содержимого из документов) в программной модели Office определяются переменной-«свойством» Application.AutomationSecurity. По умолчанию это свойство имеет значение msoAutomationSecurityLow, что позволяет запуск любого активного содержимого из открываемых автоматически документов. Настройки безопасности, выставленные пользователем в Trust Center или администратором при помощи административных шаблонов, сохраненные в реестре, не оказывают влияния на настройки безопасности приложений Microsoft Office, запущенных в режиме автоматизации. Для безопасной автоматической обработки документов свойство AutomationSecurity должно быть целенаправленно изменено программно во время исполнения.

Такая небольшая деталь может иметь огромное значение для компаний, в которых настроена автоматическая обработка получаемых извне (по электронной почте, из облачных хранилищ и т.п.) документов.

Доступ к объектной модели VBA

Как и для большинства других элементов приложений Microsoft Office,

возможность управления и модификации проектов и кода Visual Basic for Applications программным путем доступна через интерфейсы автоматизации. По умолчанию она отключена для повышения безопасности пакета и защиты от макровирусов. При попытке программно создать объект, имеющий отношение к VBA, вызывающей программе вернется ошибка:

Error: 6068

Programmatic access to Visual Basic Project is not trusted.

Если пользователю все же необходим программный доступ к VBA, он может разрешить эту возможность в настройках Trust Center:

Недостаток этого решения в том, что заданная таким образом настройка сохраняется в ветке реестра, доступной пользователю для модификации, например для Microsoft Word это:

HKEY_CURRENT_USERSoftwareMicrosoftOffice >> Версия Office

Это значит, что любая программа, которой необходим доступ к объектной модели VBA, может «разрешить» себе эти действия совершенно самостоятельно. Ниже приведен код программы на VBScript, выставляющей этот флаг в реестре и записывающей код в проект VBA открытого в данный момент документа.

Настройка программного доступа к VBA может определяться также ключами реестра

HKLMSoftwareMicrosoftOffice>> Версия Office

HKLMSOFTWAREPoliciesMicrosoftOffice>> Версия Office

Эти ключи имеют преимущество перед содержащимися в ветке HKEY_CURRENT_USER. Их может изменить администратор, например, при помощи шаблонов групповых политик, заблокировав тем самым возможность редактирования этой настройки пользователем. Однако по умолчанию эти ключи отсутствуют.

Удаленное выполнение/DCOM

Технология COM изначально проектировалась в расчете на прозрачность местоположения: вызываемые компоненты могут являться библиотеками (DLL), загружаемыми в вызывающий процесс, либо в отдельный процесс-прокси, локально исполняемыми программами (EXE) или компонентами, расположенными на каком-либо другом компьютере (DCOM).

В зависимости от настроек методы вызова конкретного компонента могут быть различными, причем это может быть реализовано прозрачно и для клиента, и для сервера. Определенные изменения в реестре могут сделать любой зарегистрированный в системе компонент доступным для удаленного управления, в том числе анонимного. Однажды получив доступ к уязвимой системе, в дальнейшем злоумышленник может воспользоваться этой технологией для выполнения каких-либо действий от имени легального пользователя без необходимости сохранять на диске какие-либо исполняемые или интерпретируемые программы. Что касается Microsoft Office, то возможные действия включают чтение, создание и редактирование документов, добавление макросов и другого активного содержимого, чтение и рассылку электронной почты, получение содержимого адресной книги Outlook.

Например, можно сделать компоненты Microsoft Word доступными для удаленного управления, выполнив настройку вручную. При желании можно настроить доступ как с аутентификацией, так и без нее (для анонимного подключения). При этом приложения будут выполняться от имени интерактивного (осуществившего локальный вход в систему) пользователя.

Для настройки вручную необходимо выполнить следующие шаги:

- открыть порт DCOM в брандмауэре и добавить Microsoft Word в список разрешенных программ

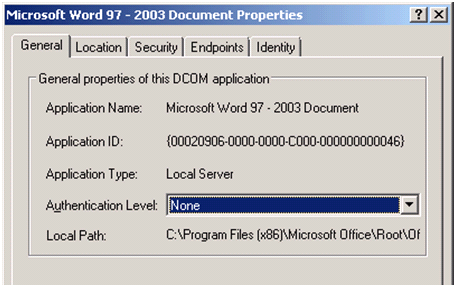

- при помощи утилиты Dcomcnfg настроить удаленный доступ для компонента Microsoft Word 97 — 2003 Document

Один из этапов настройки компонента DCOM для Word

Естественно, те же настройки можно выполнить и программно.

Таким образом, объектная модель Microsoft Word доступна для удаленного управления.

Пример кода для Visual Studio, читающего содержимое заданного файла на удаленном компьютере

Отслеживание действий пользователя/События

Для отслеживания изменений в программах Microsoft Office объектная модель предоставляет стандартную для COM технологию точки соединения (Connection Points), экспортируя интерфейс IConnectionPointContainer. Поддерживаются различные типы событий: открытие, закрытие, сохранение документа, отправка почтовых сообщений, и т.д.

Подписаться на уведомления о событиях могут как подключаемые модули (плагины), так и клиенты автоматизации, работающие вне процесса программы Microsoft Office. Помимо легальных программ, призванных автоматизировать работу пользователя с документами, воспользоваться этой функциональностью скрыто может и вредоносное ПО.

Ниже приведен фрагмент текста программы, способной отслеживать такие действия пользователя в программе Microsoft Word, как открытие, закрытие документа, и отправка его на принтер. В каждом из случаев программа получает текст активного документа.

Применение для закрепления/выполнения кода в уязвимой системе

В пентестерской (и не только) практике иногда появляется необходимость оставить возможность доступа к компьютеру, которая не вызовет подозрений у пользователя или администраторов и не будет обнаружена антивирусом. Компонентная модель Office прекрасно подходит для таких целей. Хорошие описания некоторых вариантов составил Matt Nelson (@enigma0x3) (Excel, Outlook).

В первом случае используется программный доступ к Excel для запуска макроса, во втором Outlook для запуска произвольного приложения.

Предупреждения Outlook

Объектная модель Microsoft Outlook очень удобна для создателей malware тем, что позволяет легко редактировать и распространять почтовые сообщения, добавлять вложения, использовать адресную книгу, выполняя эти действия от лица легального пользователя. Также она дает возможность отслеживать действия пользователя, изменяя, например, созданное пользователем сообщение в момент отправки.

Использование возможностей DCOM позволяет производить эти действия удаленно, не сохраняя на уязвимом компьютере какой-либо исполняемый код, который может быть обнаружен антивирусными программами.

Для снижения вероятности использования программных интерфейсов Microsoft Outlook злонамеренным ПО, разработчики добавили пользовательские сообщения о программном доступе к Microsoft Outlook при попытках изменения или отправки сообщений, доступа к адресной книге.

Пользовательское сообщение о программном доступе к Microsoft Outlook

По умолчанию сообщение будет появляться только в том случае, если антивирусное ПО не установлено. То есть при установленном и обновленном антивирусе Outlook уже не будет предупреждать пользователя о подозрительной активности. Дело за малым — осуществить задуманное, не привлекая внимания антивируса.

В реестре эта опция сохраняется в подключе Security программы Microsoft Outlook, к примеру для Microsoft Office версии 2016 32-битной с платформой ClickToRun полный путь ключа:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOfficeClickToRunREGISTRYMACHINESoftwareWow6432NodeMicrosoftOffice16.0OutlookSecurity

Чтобы отключить предупреждения о подозрительной программной активности, необходимо добавить значение:ObjectModelGuard (DWORD) 0x2.

Изменить эти настройки в последних версиях Microsoft Office возможно средствами группового администрирования, либо через реестр. Возможность менять их через пользовательский интерфейс по умолчанию отключена.

Ошибки

Как восстановить базу данных Access с множеством ошибок? Recovery Toolbox for Access поможет исправить некорректные базы данных за пару кликов. С утилитой восстановления MDB вы можете исправить следующие ошибки:

- Неизвестный формат базы данных «FileName.mdb ‘(Ошибка 3343)

- База данных «FileName.mdb» нуждается в ремонте или не является файлом базы данных. (Ошибка 2239)

- Возможно Вы или другой пользователь некорректно закрыли Microsoft Office Access в то время, когда база данных Microsoft Office Access была открыта. Вы желаете, чтобы Microsoft Office Access попытаться восстановить базу данных?

- Ядро системы управления базой данных Microsoft Jet не может найти объект «ObjectName». Убедитесь, что объект существует и что вы записываете его имя и путь правильно. (Ошибка 3011)

- Запись(и) не может быть прочитана; нет разрешение на чтение «ObjectName» (Ошибка 3112)

- Не удается открыть базу данных «FileName.mdb. Возможно файл не является базой данных, совместимой с вашим приложением или файл может быть поврежден. (Ошибка 3049)

- Вы не имеете необходимых разрешений на пользование объектом «FileName.mdb». Обратитесь к системному администратору или владельцу, создавшему объект для установки соответствующих разрешений для вас. (Ошибка 3033)

- Недопустимый тип данных для поля (Ошибка 3259)

- Непредвиденная ошибка 35012

- Модификация таблицы не была успешной, так как она будет создавать дублирующие значения в индексе, первичном ключе или в отношении. (Ошибка 3022)

- Microsoft Jet Database Engine не может открыть файл.

- Visual Basic для Applications Project: эта база данных повреждена.

- Ошибка «Недопустимая неисправность страницы . » (не обязательно является следствием повреждения базы данных)

- Вы не имеете необходимых разрешений для открытия этого объекта. Пожалуйста, обратитесь к системному администратору.

- [database.mdb] не является индексом в этой таблице. Посмотрите в индексы объекта TableDef для определения действительных имен индексов.

- Microsoft Access обнаружил проблему и должен быть закрыт.

- Операция не удалась — слишком много индексов — уменьшить количество и попробуйте еще раз.

- Ошибка открытия/отказ при отображении ошибки.

- Ядро системы управления базой данных Microsoft Jet не может найти объект MSysDB. Убедитесь, что объект существует и что вы используете правильное имя и путь. — 3011

- СУБД Microsoft Jet не может найти объект MSysCompactError. Убедитесь, что объект существует и что вы используете правильное имя и путь.

- СУБД Microsoft Jet не может найти объект ‘databases’. Убедитесь, что объект существует и что вы используете правильное имя и путь.

- СУБД Microsoft Jet не может найти объект ‘filename’. Убедитесь, что объект существует и что вы используете правильное имя и путь.

- СУБД Microsoft Jet Database Engine не может найти объект Msys*/databases. Убедитесь, что объект существует и что вы используете правильное имя и путь.

- Запись (и) не может быть прочитана, нет разрешения на чтение для «database.mdb» — 3112

- Не удалось найти поле «XXX» — 1017

- Неверная закладка — 3159

- Непризнанный формат базы данных. Возможно, база данных была создана более поздней версией Microsoft Access, чем та, которую вы используете. Обновите версию Microsoft Access на текущую, а затем откройте эту базу данных. — 3343

- Вы не можете выполнить это действие в настоящее время. — 2486

- Запись была удалена.

- База данных была переведена в состояние пользователем «ххх» на компьютере «mmm», который предотвращает его от открытия или блокирования. — 3704

- База данных была переведена в непредвиденное состояние.

- База данных находится в непредвиденном состоянии; Microsoft Access не может открыть её.

- База данных была преобразована из предыдущей версии Microsoft Access с помощью DAO сжатием базы вместо команды конвертирования в меню. Таким образом база данных осталась в не сконвертированном состоянии.

- Дисковая ошибка – Зарезервированная ошибка (-1601) 3000

- Таблица ‘TempMSysAccessObjects’ уже существует.

- Запись(и) не могут быть прочитаны; нет прав на чтение ‘MSysAccessObjects’

- Запись(и) не могут быть прочитаны; нет прав на чтение ‘MSysACEs’. — 3112

- Ядро системы управления базой данных Microsoft Jet не может найти входящую таблицу или запрос ‘MSysAccessObjects’. Убедитесь в ее наличии и что имя написано правильно. — 3078.

- Невозможно использовать «name»; файл уже используется. (Error 3045)

- Заданный файл сейчас используется другим пользователем или сессией. Подождите пока другой пользователь или сессия работают с файлом и повторите операцию снова. — 3045

- Недопустимая операция без текущего индекса. — 3019

- ‘database.mdb’ не является индексом в этой таблице. Просмотрите коллекцию индексов объекта TableDef для определения допустимых имен индексов. — 3015

- Проект Visual Basic for Applications в базе данных поврежден.

- Ошибка доступа к файлу. Сетевое соединение возможно потеряно.

- Это действие отбросит текущий код в режим разрушения. — 304548

- Неожиданные проблемы с Microsoft Access и необходимо его закрыть. Мы извиняемся за неудобства.

- AOIndex не является индексом в этой таблице.

- Ядро системы управления базой данных Microsoft Jet остановил процесс, потому что Вы или другой пользователь пытаются изменить те же данные одновременно.

- Для этого объекта необходима новая версия модуля Microsoft Jet.

- Отказ Access (Ошибка некорректной страницы/GPF) при открытии mdb.

- Microsoft Access обнаружил повреждения в этом файле.

Copyright © 2003 — Recovery Toolbox. Все права зарегистрированы. Microsoft®, Windows® и Outlook® являются зарегистрированными торговыми марками Microsoft® Corporation.

Access ошибка — это ошибочный доступ к защищенной информации, что может привести к серьезным нарушениям безопасности. Несанкционированный доступ может произойти в результате несоблюдения прав доступа или нарушения системы защиты данных. Возникновение подобной ошибки требует немедленного реагирования для предотвращения потенциальных угроз и вредоносных действий.

Обнаружение Access ошибки осуществляется при помощи точного мониторинга системы и анализа журналов доступа. Критический интерес представляют аномальные попытки входа в систему, необычные запросы или поведение пользователя, а также тревожные сигналы со стороны установленных систем безопасности. Важно заметить, что раннее обнаружение и реагирование на подобные ошибки играют ключевую роль в предотвращении возможных потерь и ущерба для структуры данных.

Правильное и своевременное обнаружение Access ошибки позволяет активировать меры по установлению контроля доступа, обновлению системы безопасности и проведению расследования инцидента. Реагирование на подобные ошибки следует рассматривать как одну из главных задач при обеспечении безопасности данных и предотвращении возможных нарушений.

В целом, доступ к недоступной информации и возможное нарушение безопасности связаны с несанкционированным доступом и несоблюдением прав доступа. Наличие механизмов обнаружения ошибок и грамотной реакции на них является неотъемлемой частью комплексной системы обеспечения безопасности, и способствует минимизации рисков для организации и ее данных.

Содержание

- Возможное нарушение безопасности с Access ошибкой и её обнаружение

- Понимание Access ошибки: что это и как возникает

- Угрозы, связанные с нарушением безопасности при возникновении Access ошибки

- Влияние Access ошибки на безопасность системы и данных

- Обнаружение Access ошибки и её признаки

- Методы предотвращения возникновения Access ошибки

- Важность обучения сотрудников о возможных угрозах и Access ошибках

Возможное нарушение безопасности с Access ошибкой и её обнаружение

Access ошибка, также известная как ошибка выполнения, может представлять потенциальную угрозу для безопасности системы. Эта ошибка возникает, когда программное обеспечение неожиданно завершается из-за ошибки в коде или неправильной работы приложения.

Однако проводники, злоумышленники или злонамеренные пользователи могут использовать эту ошибку в своих целях, чтобы получить несанкционированный доступ к системе или выполнить вредоносные действия. Это возможное нарушение безопасности может привести к утечке конфиденциальных данных, потере информации или повреждению системы.

Одним из способов обнаружения возможного нарушения безопасности с Access ошибкой является мониторинг системных журналов и отчетов об ошибках. Если системные журналы показывают частые ошибки выполнения Access или активность, связанная с этими ошибками, то это может свидетельствовать о попытках злоумышленников атаковать вашу систему.

Другим способом обнаружения нарушения безопасности с Access ошибкой является использование инструментов мониторинга и анализа сетевой активности. Эти инструменты помогают отслеживать подозрительное поведение и активность в сети, что может указывать на попытку несанкционированного доступа или эксплуатацию уязвимостей в приложении Access.

Также можно установить дополнительные механизмы защиты, такие как брандмауэр или антивирусное программное обеспечение, которое может блокировать подозрительную активность, связанную с Access ошибкой. Эти меры защиты помогут предотвратить возможные нарушения безопасности и минимизировать риски для системы.

В целом, обнаружение возможного нарушения безопасности с Access ошибкой является важным шагом для обеспечения безопасности системы. Это позволяет реагировать на потенциальные атаки и предотвращать причинение ущерба системе и её данным.

Понимание Access ошибки: что это и как возникает

Access ошибка — это сообщение, которое появляется при работе с программой Microsoft Access и указывает на нарушение безопасности или проблемы с доступом к базе данных. Такие ошибки могут возникать по разным причинам: от неправильной конфигурации базы данных до ошибок в программном коде.

Ошибки Access могут возникать в различных ситуациях, включая:

- Неправильный пароль или отсутствие разрешений на доступ к базе данных.

- Нарушение целостности базы данных, например, из-за повреждения файла или неожиданного отключения приложения.

- Конфликты с другими приложениями или операционной системой, которые мешают работе Access.

- Ошибки в программном коде, такие как неправильное использование функций или некорректное форматирование запросов.

Для обнаружения и исправления ошибок Access можно использовать различные методы:

- Проверка прав доступа: убедитесь, что у вас есть права на доступ к базе данных и что пароль указан правильно. Если у вас нет нужных прав, обратитесь к администратору системы или владельцу базы данных.

- Проверка целостности базы данных: выполните проверку базы данных на наличие повреждений. Для этого можно воспользоваться встроенными инструментами Access или сторонними программами.

- Анализ программного кода: проверьте программный код базы данных на наличие ошибок. Ошибки в коде могут привести к неправильной работе базы данных и возникновению ошибок Access.

- Обновление и настройка Access: убедитесь, что у вас установлена последняя версия Access и все обновления установлены. Также проверьте настройки безопасности и конфигурацию приложения.

Важно понимать, что ошибка Access может быть причиной серьезных проблем с базой данных, поэтому рекомендуется принимать меры по ее обнаружению и исправлению. Если вы не уверены в своих действиях или не можете самостоятельно решить проблему, рекомендуется обратиться за помощью к специалистам или к сообществу пользователей Access.

Угрозы, связанные с нарушением безопасности при возникновении Access ошибки

Access ошибка может создать ряд угроз для безопасности информации, находящейся в системе. Вот некоторые из них:

- Получение несанкционированного доступа: Если система не обрабатывает Access ошибки должным образом, злоумышленник может воспользоваться этим для получения несанкционированного доступа к системе. Это может привести к утечке конфиденциальной информации или использованию системы в злонамеренных целях.

- Раскрытие конфиденциальных данных: Возникновение Access ошибки может привести к раскрытию конфиденциальных данных, таких как логины, пароли или персональная информация пользователей. Эти данные могут быть использованы злоумышленником для совершения киберпреступлений, таких как мошенничество или кража личности.

- Выполнение вредоносного кода: Если злоумышленник может использовать Access ошибку для внедрения вредоносного кода в систему, это может привести к выполнению нежелательного программного кода на компьютере пользователя. Такой код может нанести ущерб системе, включая уничтожение данных или украсть конфиденциальную информацию.

- Отказ в обслуживании: Access ошибка может привести к отказу системы в обслуживании, что может повлечь за собой простои в работе и потерю производительности. Такие простои могут иметь серьезные экономические последствия и негативно сказаться на репутации организации.

Для защиты от угроз, связанных с нарушением безопасности при возникновении Access ошибки, рекомендуется:

- Обеспечить безопасность системы: Убедитесь, что ваша система имеет надежные механизмы безопасности, такие как авторизация и аутентификация пользователей, контроль доступа и шифрование данных. Это поможет предотвратить несанкционированный доступ и защитит вашу систему от возможных угроз.

- Обновлять программное обеспечение: Регулярно обновляйте программное обеспечение, включая Access, до последних версий и установите все доступные патчи и обновления безопасности. Это поможет заполнить возможные уязвимости и защитить систему от известных угроз.

- Мониторинг и анализ журналов ошибок: Установите механизмы мониторинга и анализа журналов ошибок, чтобы оперативно обнаруживать и исправлять возникшие Access ошибки. Это поможет уменьшить время простоя системы и предотвратить возможные угрозы безопасности.

Соблюдение этих рекомендаций поможет снизить риски, связанные с нарушением безопасности при возникновении Access ошибки и обеспечит защиту вашей системы и информации.

Влияние Access ошибки на безопасность системы и данных

Access ошибка может серьезно подвергнуть опасности безопасность системы и данных. Различные типы и классы ошибок могут привести к различным угрозам и нарушениям безопасности.

Одним из наиболее распространенных типов ошибок является SQL-инъекция. Эта ошибка возникает, когда пользовательский ввод является частью SQL-запроса, и злоумышленник может внедрить вредоносный код, чтобы получить несанкционированный доступ к базе данных или изменить ее содержимое. Это может привести к утечке конфиденциальных данных или уничтожению целостности данных.

Другим типом ошибки является отказ в обслуживании (DoS). В случае DoS-атаки злоумышленник может вызвать ошибку, которая приведет к отказу системы в обработке запросов и невозможности доступа для легитимных пользователей. Это может серьезно нарушить работу организации и вызвать значительные финансовые потери.

Также имеется возможность выполнения произвольного кода, когда злоумышленник может внедрить вредоносный код на сервер перед его выполнением. Это может привести к перехвату учетных данных пользователей, установке вредоносного программного обеспечения или даже получению полного контроля над системой.

Для обнаружения Access ошибки и предотвращения нарушений безопасности рекомендуется:

- Тщательно проверять и фильтровать ввод данных пользователя.

- Использовать подготовленные SQL-запросы или хранимые процедуры, чтобы предотвратить SQL-инъекции.

- Использовать межсетевые экраны и политики безопасности для ограничения доступа к базе данных только необходимым пользователям.

- Установить обновления и патчи для Access и других компонентов системы, чтобы обеспечить их безопасность.

- Периодически проверять журналы системы на наличие подозрительной активности и аномалий.

С учетом этих мер предосторожности можно снизить риск возникновения Access ошибок и нарушений безопасности, обеспечивая безопасность системы и данных.

Обнаружение Access ошибки и её признаки

Access ошибка — это ошибка, которая возникает при попытке получить доступ к защищенному ресурсу или выполнить незаконные действия с использованием уязвимости в системе. Ошибка может быть обнаружена различными способами, включая внешние и внутренние инструменты анализа безопасности.

Признаки Access ошибки могут включать:

-

Ошибка авторизации или доступа: Если пользователь получает сообщение об ошибке авторизации или доступа при попытке получить доступ к определенному ресурсу, это может указывать на возможную Access ошибку.

-

Неожиданные результаты запросов: Если при выполнении запросов или операций с базой данных происходят неожиданные результаты или они не выполняются корректно, это может быть признаком Access ошибки.

-

Ошибки в логах: Обнаружение ошибок, связанных с доступом или авторизацией, в системных логах или логах приложения также может указывать на наличие Access ошибки.

-

Подозрительная активность: Если наблюдается необычная активность или поведение пользователей в системе, такая как попытки доступа к незащищенным ресурсам или выполнение несанкционированных действий, это может свидетельствовать о наличии Access ошибки.

-

Изменение прав доступа: Если права доступа к защищенным ресурсам или объектам системы неожиданно меняются или к ним получают доступ недоверенные пользователи, это может указывать на присутствие Access ошибки.

Обнаружение Access ошибки является важной составляющей обеспечения безопасности системы. Для этого могут применяться различные методы и инструменты, такие как сканирование уязвимостей, анализ логов, сетевой мониторинг и другие. При обнаружении Access ошибки рекомендуется незамедлительно принимать меры для исправления уязвимостей и повышения уровня безопасности системы.

Методы предотвращения возникновения Access ошибки

Access ошибка, связанная с нарушением безопасности, может привести к серьезным последствиям, таким как несанкционированный доступ к данным, утечка конфиденциальной информации или нарушение работы системы. Для предотвращения возникновения таких ошибок следует применять следующие методы:

- Установка пароля на базу данных: Один из наиболее простых способов защиты от несанкционированного доступа — установка пароля на базу данных. Пароль должен быть достаточно сложным и использоваться только сотрудниками, имеющими право доступа.

- Ограничение доступа к базе данных: Важно определить, кому разрешен доступ к базе данных, и ограничить доступ для всех остальных пользователей. Это может быть достигнуто с помощью установки правил доступа и ролей пользователей.

- Регулярное обновление программного обеспечения: Регулярное обновление программного обеспечения Access и всех компонентов, связанных с базой данных, помогает предотвратить появление новых уязвимостей и ошибок безопасности.

- Хорошая система резервного копирования: Регулярное создание резервных копий базы данных и хранение их в надежном месте поможет восстановить данные в случае возникновения сбоев или ошибок.

Важно помнить, что безопасность базы данных Access должна быть комплексной и включать не только технические меры, но и правильное обучение персонала и разработку политик безопасности.

Важность обучения сотрудников о возможных угрозах и Access ошибках

Обеспечение безопасности данных является одним из важнейших аспектов современного бизнеса. Однако, даже с применением самых современных технологий и систем защиты, человеческий фактор остается одним из наиболее слабых звеньев в цепи безопасности.

Сотрудники, работающие с данными компании, могут быть не осведомлены о существующих угрозах и ошибках, которые могут привести к нарушению безопасности. Нетрудно предположить, что возможный уровень угрозы будет намного меньше, если сотрудники компании будут осознавать опасности и знать, как правильно обращаться с данными.

Access ошибка – одна из возможных проблем, которую сотрудники могут вызвать при работе с данными. Ошибка может быть связана как с техническими неполадками в программном обеспечении, так и с некорректным или неправильным доступом к данным.

Однако, обучение сотрудников о возможных уязвимостях и Access ошибках имеет решающее значение для обеспечения безопасности данных. Ниже приведены основные причины, почему следует обучать сотрудников:

- Предотвращение ошибок. Обучение сотрудников позволяет иметь более глубокое понимание возможных угроз и помогает избежать случайных или непреднамеренных ошибок при работе с данными. Запрещение несанкционированного доступа, правильное управление паролями и контроль доступа – это лишь некоторые аспекты, которые сотрудникам следует знать.

- Снижение риска утечки данных. Исправное обращение с данными и практика соблюдения правил и политик безопасности помогает снизить риск утечки важной информации. Сотрудники, осведомленные о том, как предотвратить несанкционированный доступ к данным, смогут действовать аккуратнее и более ответственно.

- Эффективная реакция на угрозы. Обученные сотрудники способны определять и реагировать на потенциальные угрозы быстрее и эффективнее. Благодаря своим знаниям, они могут обнаружить признаки неполадок и принять соответствующие меры для предотвращения утечки или взлома данных.

Эффективное обучение сотрудников о возможных угрозах и Access ошибках – один из ключевых факторов в обеспечении безопасности данных. Компания должна регулярно проводить такие обучающие мероприятия, чтобы подготовить сотрудников к возможным угрозам и дать им знания и инструменты, необходимые для безопасной работы с данными компании.

Access 2016 — мощная программа для создания баз данных, но некорректная настройка может привести к возможным нарушениям безопасности. Разработчики Microsoft предоставили несколько инструментов для обеспечения безопасного использования Access 2016, и в этой статье мы рассмотрим подробные инструкции по устранению возможных нарушений безопасности.

Во-первых, необходимо проверить настройки безопасности базы данных. Это можно сделать, выбрав вкладку «Файл» в главном меню Access 2016 и выбрав «Параметры». Затем перейдите в раздел «Текущая база данных» и убедитесь, что включена опция «Активировать контент, пришедший с других баз данных и Интернета». Если эта опция не активирована, активируйте ее и сохраните изменения.

Во-вторых, рекомендуется установить пароль для базы данных. Вы можете сделать это, выбрав вкладку «Файл» и перейдя в меню «Информация». Здесь вы найдете опцию «Защита базы данных», в которой вы можете установить пароль для доступа к базе данных. Убедитесь, что пароль, который вы устанавливаете, достаточно сложный и надежный.

Дополнительно, полезно ограничить доступ к базе данных различным пользователям. Вы можете сделать это, выбрав вкладку «Файл» и перейдя в меню «Информация». Затем выберите «Параметры базы данных» и перейдите во вкладку «Распределение базы данных». Здесь вы можете установить различные уровни доступа для пользователей базы данных, например, разрешить только чтение или разрешить полный доступ. Помните, что при этом вам необходимо быть осторожным и предоставлять доступ только нужным пользователям.

Следуя этим простым инструкциям, вы можете убрать возможное нарушение безопасности в Access 2016 и обеспечить безопасное использование вашей базы данных.

Содержание

- Важность обеспечения безопасности данных в Access 2016

- Шаг 1: Обновление до последней версии Access 2016

- Шаг 2: Настройка безопасности пользователя

- Шаг 3: Проверка наличия вредоносных программ на компьютере

- Шаг 4: Защита базы данных паролем

- Шаг 5: Проверка и обновление разрешений доступа

- Шаг 6: Регулярное резервное копирование данных

- Вопрос-ответ

- Какие могут быть нарушения безопасности в Access 2016?

- Каким образом можно убрать возможные нарушения безопасности в Access 2016?

- Как установить пароль на базу данных Access 2016?

- Как можно ограничить права доступа в Access 2016?

- Каким образом можно сделать резервные копии базы данных Access 2016?

Важность обеспечения безопасности данных в Access 2016

Безопасность данных является одним из ключевых аспектов при работе с базами данных в Access 2016. Обеспечение конфиденциальности и целостности данных является не только правильным подходом к управлению информацией, но и обязанностью организаций и индивидуалов, работающих с базами данных.

Существует несколько важных причин, почему обеспечение безопасности данных в Access 2016 является неотъемлемой частью правильного управления данными:

- Защита конфиденциальной информации. В базе данных могут содержаться различные конфиденциальные данные, такие как персональные данные клиентов, финансовые данные или коммерческая информация. Ненадлежащая защита данных может привести к утечке конфиденциальной информации и нанести серьезный ущерб репутации и финансовому положению организации.

- Предотвращение несанкционированного доступа. Безопасность данных включает в себя защиту от несанкционированного доступа к информации. При неправильной установке прав доступа к базе данных могут возникать угрозы, связанные с несанкционированным чтением, изменением или удалением данных, а также вредоносными действиями.

- Обеспечение целостности данных. В Access 2016 можно установить различные ограничения целостности для данных. Это позволяет гарантировать, что данные в базе данных остаются согласованными и неповрежденными. Нарушение целостности данных может привести к ошибкам в работе приложений и потере важной информации.

Для обеспечения безопасности данных в Access 2016 необходимо применять различные меры, такие как:

- Установка пароля на базу данных и ограничение доступа только для авторизованных пользователей.

- Установка различных уровней доступа к данным с помощью управления правами пользователей.

- Регулярное создание резервных копий базы данных для предотвращения потери данных при возникновении сбоев или вредоносных действий.

- Обновление программного обеспечения Access 2016 до последней версии для устранения возможных уязвимостей безопасности.

- Аудит действий пользователей для выявления и предотвращения возможных нарушений безопасности.

Эти меры помогут обеспечить безопасность данных в Access 2016 и минимизировать риски связанные с возможными нарушениями безопасности. Поддержка безопасности данных должна быть постоянным процессом и растущие требования к безопасности должны соответствовать современным стандартам и регулятивным требованиям.

Шаг 1: Обновление до последней версии Access 2016

Для обеспечения безопасности данных и исправления возможных нарушений защиты в Access 2016 рекомендуется обновить программу до последней версии. Обновления включают в себя исправления ошибок и уязвимостей, которые могут быть использованы злоумышленниками для нарушения безопасности ваших данных.

Чтобы обновить Access 2016 до последней версии, выполните следующие шаги:

- Откройте приложение Access 2016 на вашем компьютере.

- На верхней панели инструментов выберите вкладку «Файл».

- В выпадающем меню выберите «Справка».

- На странице «Справка» выберите «Проверить наличие обновлений».

- Access 2016 самостоятельно проверит наличие новых обновлений и предложит установить их, если они доступны.

- Следуйте инструкциям на экране, чтобы установить обновления.

После завершения процесса обновления ваша версия Access 2016 будет обновлена до последней доступной версии. Это поможет вам защитить данные и предотвратить возможные нарушения безопасности.

Важно отметить, что регулярное обновление программного обеспечения является важной частью поддержания безопасности данных. Если вы еще не настроили автоматическое обновление для Access 2016, рекомендуется сделать это, чтобы иметь всегда актуальную и защищенную версию программы.

Шаг 2: Настройка безопасности пользователя

Настраивая безопасность пользователя в Access 2016, вы можете контролировать доступ к базам данных и предотвращать возможные нарушения безопасности. Следуйте этим шагам, чтобы настроить безопасность пользователей в Access 2016.

- Создание учетной записи пользователя:

- Настройка уровня безопасности:

- Установка пароля базы данных:

- Создание группы пользователей:

- Назначение ролей пользователям:

- Ограничение доступа к макросам и VBA:

Создайте отдельную учетную запись для каждого пользователя, чтобы контролировать их доступ к базе данных. Учетная запись должна иметь уникальное имя пользователя и пароль.

Выберите уровень безопасности, который соответствует вашим потребностям. Возможно, вам потребуется разрешить или ограничить доступ к объектам базы данных, таким как таблицы, формы и отчеты.

Установите пароль для вашей базы данных, чтобы обеспечить дополнительный уровень безопасности. Пароль может быть использован для защиты доступа к базе данных в случае ее несанкционированного доступа.

Создайте группу пользователей и добавьте в нее учетные записи пользователей с подобными привилегиями доступа. Группы пользователей позволяют легко управлять привилегиями доступа для большого числа пользователей.

Назначьте роли пользователям внутри группы, чтобы определить их привилегии доступа к базе данных. Роли могут быть настроены для разрешения или запрещения доступа к различным объектам и функциям.

Ограничьте доступ пользователей к макросам и Visual Basic для Applications (VBA), чтобы предотвратить возможные нарушения безопасности. Отключение выполнения макросов и VBA может предотвратить нежелательные изменения в базе данных.

Следуя этим шагам, вы сможете настроить безопасность пользователя в Access 2016 и предотвратить возможные нарушения безопасности в вашей базе данных.

Шаг 3: Проверка наличия вредоносных программ на компьютере

Вредоносные программы могут представлять серьезную угрозу для безопасности вашего компьютера и данных. Поэтому перед работой с Access 2016 очень важно убедиться, что ваш компьютер не заражен.

Для проверки наличия вредоносных программ на компьютере следуйте следующим шагам:

- Установите и обновите антивирусное программное обеспечение на вашем компьютере.

- Запустите полное сканирование системы с помощью антивирусной программы.

- Если антивирус обнаружит вредоносные программы, следуйте инструкциям программы по их удалению.

- После удаления вредоносных программ перезапустите компьютер.

Примечание: Если у вас уже установлено антивирусное программное обеспечение, убедитесь, что оно всегда обновлено, чтобы обеспечить максимальную защиту.

Проверка вашего компьютера на наличие вредоносных программ — это важный шаг для обеспечения безопасности в использовании Access 2016. Следуйте этим простым шагам, чтобы убедиться, что ваш компьютер защищен от угроз.

Шаг 4: Защита базы данных паролем

Защита базы данных паролем является важным шагом для обеспечения безопасности данных и предотвращения несанкционированного доступа. В Access 2016 вы можете установить пароль для базы данных, чтобы ограничить доступ только для авторизованных пользователей.

Чтобы защитить базу данных паролем, выполните следующие шаги:

- Откройте базу данных в Access 2016.

- На панели инструментов выберите вкладку «Файл».

- В меню выберите «Информация» и нажмите на кнопку «Шифрование базы данных».

- В появившемся диалоговом окне выберите «Установить пароль».

- Введите пароль дважды для подтверждения.

- Нажмите на кнопку «OK», чтобы применить пароль к базе данных.

- При следующем открытии базы данных Access запросит вас ввести пароль.

Важно: Убедитесь, что выбранный пароль достаточно сложный и надежный для защиты данных. Используйте комбинацию букв в верхнем и нижнем регистрах, цифр и специальных символов.

Следуя этим простым шагам, вы сможете установить пароль для базы данных в Access 2016 и защитить свои данные от несанкционированного доступа.

Шаг 5: Проверка и обновление разрешений доступа

После того, как вы настроили авторизацию и установили пароли для базы данных в Access 2016, важно регулярно проверять и обновлять разрешения доступа. Это позволяет гарантировать безопасность данных и предотвращать возможные нарушения.

Для проверки и обновления разрешений доступа в Access 2016 выполните следующие шаги:

- Откройте базу данных в Access 2016.

- Выберите вкладку «Файл» в верхнем левом углу окна программы.

- В меню выберите «Параметры» и перейдите на вкладку «Текущая база данных».

- На вкладке «Текущая база данных» выберите «Разрешение».

У вас появится окно с разрешениями доступа к базе данных. - В окне разрешений доступа просмотрите список пользователей и групп, которым предоставлены права доступа. Если вы обнаружите ненужные или устаревшие разрешения, выберите их и нажмите кнопку «Удалить» или «Изменить».

- Для обновления разрешений доступа выберите пункт меню «Добавить пользователей» или «Добавить группы» и укажите нужные параметры доступа.

- После завершения изменений в разрешениях доступа сохраните базу данных.

Теперь у вас должны быть актуальные разрешения доступа к базе данных в Access 2016. Регулярно проверяйте и обновляйте разрешения, чтобы обеспечить безопасность данных и защитить вашу базу от возможных угроз.

Шаг 6: Регулярное резервное копирование данных

Регулярное резервное копирование данных в Access 2016 является важным шагом для обеспечения безопасности информации. Резервное копирование позволяет сохранить копию базы данных в случае возникновения непредвиденных событий, таких как сбой аппаратного обеспечения, вирусные атаки или ошибки пользователя.

Вот несколько советов о том, как настроить регулярное резервное копирование данных в Access 2016:

- Определите частоту резервного копирования: Рекомендуется регулярно создавать резервные копии базы данных, чтобы минимизировать потерю данных в случае возникновения проблем. В зависимости от объема и значимости данных, резервное копирование может быть выполнено ежедневно, еженедельно или ежемесячно.

- Выберите место для хранения резервных копий: Резервные копии баз данных обычно хранятся на отдельном носителе, таком как внешний жесткий диск, сетевой сервер или облачное хранилище. Важно выбрать надежное и безопасное место для хранения резервных копий, чтобы избежать их потери или повреждения.

- Выберите инструмент для создания резервных копий: Access 2016 предлагает несколько способов резервного копирования данных. Вы можете воспользоваться встроенной функцией «Сохранить копию базы данных», использовать средства резервного копирования операционной системы или установить специальное программное обеспечение для резервного копирования.

- Установите график резервного копирования: Настройте график резервного копирования, чтобы база данных автоматически создавала копии в заданное время. В Access 2016 можно использовать функцию «Планировщик заданий», чтобы запланировать выполнение резервного копирования в определенное время или при наступлении определенных событий.

- Проверьте работоспособность резервной копии: После создания резервной копии базы данных рекомендуется проверить ее работоспособность. Запустите скопированную базу данных и убедитесь, что все данные доступны и работают корректно.

Помните, что регулярное резервное копирование данных является важной частью обеспечения безопасности в Access 2016. Необходимо установить график резервного копирования и следить за его выполнением, чтобы быть уверенным в сохранности важных данных.

Вопрос-ответ

Какие могут быть нарушения безопасности в Access 2016?

В Access 2016 могут возникнуть различные нарушения безопасности, такие как несанкционированный доступ к базе данных, изменение или удаление данных без разрешения, внедрение вредоносного кода и другие.

Каким образом можно убрать возможные нарушения безопасности в Access 2016?

Существует несколько способов укрепить безопасность в Access 2016. Один из них — это установка пароля на базу данных, чтобы предотвратить несанкционированный доступ. Также рекомендуется ограничить права доступа пользователям, разделив базу данных на уровни доступа. Кроме того, следует регулярно делать резервные копии базы данных и регулярно обновлять программное обеспечение, чтобы устранить возможные уязвимости.

Как установить пароль на базу данных Access 2016?

Чтобы установить пароль на базу данных Access 2016, нужно открыть базу данных и выбрать вкладку «Файл», затем выбрать «Информация». В разделе «Защита базы данных» следует выбрать «Шифрование паролем» и ввести пароль дважды. После этого база данных будет защищена паролем, который будет запрашиваться при каждом ее открытии.

Как можно ограничить права доступа в Access 2016?

Для ограничения прав доступа в Access 2016 можно использовать функцию разделения базы данных на уровни доступа. Для этого нужно создать специальные объекты базы данных, такие как таблицы, формы и отчеты, и определить права доступа для каждого объекта и каждого пользователя. Это позволит предоставить пользователям только необходимые права для работы с базой данных, ограничивая возможность изменения или удаления данных без разрешения.

Каким образом можно сделать резервные копии базы данных Access 2016?

Для создания резервной копии базы данных в Access 2016 нужно выбрать вкладку «Файл» и затем выбрать «Сохранить как». В появившемся окне нужно выбрать место сохранения резервной копии и задать ей имя. Далее нужно выбрать пункт «Создать резервную копию базы данных» и нажать на кнопку «Сохранить». После этого будет создана резервная копия базы данных, которую можно использовать в случае потери данных или других проблем.

Access ошибка — это проблема, которая может возникнуть при работе с базами данных в программе Microsoft Access. Возможным нарушением безопасности является неправильное использование этих баз данных, что может привести к утечке конфиденциальной информации или несанкционированному доступу к данным.

Одним из наиболее распространенных способов решения проблемы Access ошибки и предотвращения возможного нарушения безопасности является установка сильных паролей на базы данных. Это поможет обеспечить защиту от несанкционированного доступа и утечки информации. Также важно установить ограничения на доступ к базе данных, разрешив только авторизованным пользователям получать доступ к информации.

Другим способом решения проблемы является шифрование баз данных. Это позволяет защитить данные от несанкционированного доступа даже в том случае, если злоумышленник получит физический доступ к базе данных. Шифрование представляет собой процесс преобразования данных в зашифрованный формат, который может быть прочитан только с помощью ключа шифрования.

И наконец, важно регулярно обновлять программное обеспечение и патчи для Microsoft Access, чтобы исправить возможные уязвимости и предотвратить нарушение безопасности. Компания Microsoft регулярно выпускает обновления, которые решают известные проблемы и улучшают защиту данных.

Access ошибка — серьезная проблема, но с помощью использования сильных паролей, шифрования данных и регулярного обновления программного обеспечения, можно обеспечить безопасность баз данных и предотвратить возможное нарушение безопасности. Важно также обучать пользователей правилам безопасности и ограничивать их права доступа к информации.

Содержание

- Access ошибка и возможное нарушение безопасности

- Причины возникновения ошибки

- Особенности безопасности при работе с Access

- 1. Управление доступом

- 2. Защита паролем

- 3. Аутентификация пользователя

- 4. Резервное копирование и восстановление

- 5. Обновление и мониторинг

- 6. Ограничение макросов и VBA

- 7. Антивирусная защита

- 8. Физическая безопасность

- Типичные нарушения безопасности

- Потенциальные последствия ошибки

- Способы решения проблемы

- Рекомендации по обеспечению безопасности

Access ошибка и возможное нарушение безопасности

Access ошибка — это ошибка, которая возникает при попытке получить доступ к определенным ресурсам или функциям на компьютере или в сети. Такие ошибки могут возникать при нарушении учетных данных, отсутствии необходимых разрешений или ошибке в программном обеспечении.

Access ошибка может привести к возникновению возможных нарушений безопасности, поскольку некорректно настроенные системы могут позволить несанкционированным пользователям получить доступ к конфиденциальным данным или выполнить действия, которые могут привести к потере или повреждению данных.

Для устранения возможного нарушения безопасности, связанного с Access ошибкой, следует принять некоторые меры:

- Убедитесь, что учетные данные пользователя, используемые для доступа, являются верными и обладают необходимыми разрешениями. Проверьте правильность написания логина и пароля.

- Проверьте настройки разрешений и доступа к ресурсам или функциям. Убедитесь, что пользователь имеет необходимые разрешения для доступа к требуемому ресурсу или функции.

- Обновите программное обеспечение до последней версии. Проверьте на наличие обновлений и установите их, чтобы исправить возможные ошибки и уязвимости в системе.

- Убедитесь, что система защиты информации (фаервол, антивирусное программное обеспечение и т.д.) работают корректно и включены. Правильная настройка системы защиты поможет предотвратить несанкционированный доступ и защитить данные.

- В случае, если Access ошибка повторяется или наблюдается необычное поведение системы, обратитесь к специалисту по безопасности или службе поддержки для профессиональной помощи.

Важно понимать, что Access ошибка может быть признаком нарушения безопасности, поэтому следует всегда принимать соответствующие меры для защиты своей информации и системы. Это включает в себя использование надежных паролей, обновление программного обеспечения и настройку правильных разрешений доступа.

Соблюдение базовых принципов безопасности поможет предотвратить возможные угрозы и сохранить целостность и конфиденциальность ваших данных.

Причины возникновения ошибки

Ошибки доступа, возникающие при использовании программы Access, могут иметь различные причины. Ниже приведены некоторые из наиболее распространенных причин возникновения ошибки:

- Неправильное имя пользователя или пароль: Ошибка может возникнуть, если при входе в программу Access было введено неправильное имя пользователя или пароль. Убедитесь, что вы вводите правильные учетные данные.

- Отсутствие прав доступа: Ошибка может быть вызвана отсутствием необходимых прав доступа для работы с базой данных. Убедитесь, что у вас есть соответствующие разрешения.

- Проблемы с подключением к базе данных: Ошибка может возникнуть, если есть проблемы с подключением к базе данных, например, если база данных удалена или перемещена. Убедитесь, что база данных находится в правильном месте и доступна для подключения.

- Повреждение базы данных: Ошибка может быть связана с повреждением базы данных. В таком случае, необходимо выполнить восстановление или ремонт базы данных.

- Проблемы с настройками безопасности: Ошибка может возникнуть из-за некорректных настроек безопасности программы Access. Проверьте настройки безопасности и убедитесь, что они соответствуют требованиям вашей системы.

Учитывая указанные причины, наиболее эффективным способом решения ошибок доступа в программе Access является проверка и исправление учетных данных, настройка прав доступа, проверка подключения к базе данных, выполнение восстановления или ремонта базы данных и проверка настроек безопасности.

Особенности безопасности при работе с Access

Access, как и любая другая система управления базами данных (СУБД), имеет свои особенности и требования по безопасности. В данной статье рассмотрим некоторые важные аспекты безопасности при работе с Access.

1. Управление доступом

Access предлагает возможность устанавливать различные уровни доступа для пользователей. Это позволяет ограничивать доступ к конкретным таблицам, запросам, формам и отчётам, а также контролировать права на изменение данных. Важно заранее определить роли пользователей и назначить им соответствующие права доступа.

2. Защита паролем

Access предлагает возможность установить пароль на базу данных, чтобы предотвратить несанкционированный доступ. Установка пароля является распространенной практикой для обеспечения безопасности данных. Важно выбирать надежные пароли, состоящие из комбинации букв, цифр и специальных символов, и регулярно их изменять.

3. Аутентификация пользователя

Access позволяет использовать различные методы аутентификации пользователей, включая аутентификацию Windows и аутентификацию базы данных. Аутентификация Windows значительно повышает безопасность, так как использует учетные записи Windows для доступа к базе данных. Аутентификация базы данных позволяет создать собственную таблицу пользователей и управлять их аутентификацией.

4. Резервное копирование и восстановление

Частое создание резервных копий базы данных Access является важной мерой безопасности. Регулярные резервные копии позволяют восстановить базу данных в случае сбоя или несанкционированного доступа. Рекомендуется хранить резервные копии на отдельном носителе и обеспечить их защиту от несанкционированного доступа.

5. Обновление и мониторинг

Важно регулярно обновлять версию Access, чтобы использовать последние исправления ошибок и уязвимостей безопасности. Также рекомендуется включить мониторинг безопасности, чтобы отслеживать необычную активность в базе данных и быстро реагировать на возможные угрозы безопасности.

6. Ограничение макросов и VBA

Access поддерживает использование макросов и VBA (Visual Basic for Applications), которые могут быть использованы для автоматизации и настройки базы данных. Однако, использование макросов и VBA может представлять потенциальную угрозу безопасности, так как злоумышленники могут использовать их для выполнения вредоносного кода. Рекомендуется ограничивать использование макросов и VBA только доверенным пользователям и регулярно проверять наличие вредоносного кода.

7. Антивирусная защита

Важно установить и регулярно обновлять антивирусное программное обеспечение на компьютере, на котором работает база данных Access. Антивирусная защита поможет обнаружить и предотвратить вредоносные программы, которые могут попытаться внести изменения в базу данных.

8. Физическая безопасность

Не следует забывать и о физической безопасности, так как доступ к компьютеру или носителям данных может позволить злоумышленникам получить несанкционированный доступ к базе данных. Рекомендуется использовать физический доступ только для доверенных лиц, хранить носители данных в надежном месте и регулярно проверять их на наличие повреждений.

Соблюдение этих основных правил безопасности поможет обезопасить базу данных Access от возможных угроз и нарушений безопасности. Рекомендуется также обращаться к документации и ресурсам Microsoft, где можно найти дополнительные советы и рекомендации по обеспечению безопасности баз данных Access.

Типичные нарушения безопасности

Нарушения безопасности в Access могут возникать из-за различных причин. Вот несколько самых типичных нарушений безопасности, с которыми можно столкнуться:

-

Недостаточное ограничение доступа к данным: Если правильные меры безопасности не применены, любой пользователь может получить доступ к конфиденциальным данным в базе данных. Это может быть вызвано отсутствием правильной настройки разрешений доступа или использованием слабых паролей.

-

Некорректное управление пользователями: Если привилегии пользователей не управляются должным образом, то это может привести к возможности изменения структуры базы данных, удаления данных или создания новых пользовательских учетных записей без соответствующих полномочий.

-

Недостаточное шифрование данных: Если данные не зашифрованы при передаче или хранении, то они могут быть подвержены угрозе в случае несанкционированного доступа. Данные могут быть украдены или изменены в процессе передачи или хранения.

-

Уязвимости в самом Access: Access может содержать уязвимости, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к базе данных или выполнения вредоносных операций. Это может включать в себя эксплойты и уязвимости, которые могут быть активированы при открытии определенных файлов или выполнении определенных действий.

-

Необновленное программное обеспечение: Если Access не обновляется регулярно, то это может оставить систему уязвимой к новым угрозам безопасности. Регулярное обновление программного обеспечения может помочь исправить обнаруженные уязвимости и улучшить безопасность базы данных.

Чтобы обеспечить безопасность базы данных Access, необходимо принимать меры для предотвращения этих типичных нарушений безопасности. Это может включать в себя установку сильных паролей, настройку соответствующих разрешений доступа, шифрование данных и регулярное обновление программного обеспечения.

Внимательное следование правилам безопасности и применение рекомендаций по безопасности помогут защитить базу данных Access от внешних угроз и сохранить конфиденциальность и целостность данных.

Потенциальные последствия ошибки

Ошибка в программе Access может привести к серьезным последствиям, связанным с нарушением безопасности и доступом к защищенным данным. Вот некоторые из потенциальных последствий такой ошибки:

-

Утечка конфиденциальной информации: Некорректная настройка доступа к базе данных может привести к несанкционированному доступу к конфиденциальным данным, таким как личная информация пользователей, финансовые данные компании или другая чувствительная информация. Это может привести к утечке информации и даже краже личных данных.

-

Угроза целостности данных: Ошибка в Access может привести к нарушению целостности данных, что может привести к потере или повреждению важных информационных ресурсов. Это может включать удаление, изменение или некорректное сохранение данных.

-

Нарушение доступа: Некорректная настройка уровня доступа и безопасности в программе Access может привести к возможности несанкционированного доступа к данным или функционалу приложения. Неавторизованные пользователи могут получить доступ к ограниченным ресурсам и функциям, что может привести к нанесению ущерба или злоупотреблению средствами программы.

-

Возможность выполнения вредоносного кода: Ошибка в Access может открыть возможность выполнения вредоносного кода, что может повлечь за собой инфицирование системы компьютера или получение контроля над программой или системой.

Для предотвращения этих потенциальных последствий ошибки необходимо обеспечить правильную настройку доступа и безопасности, использовать проверку и валидацию введенных данных, а также регулярно обновлять программное обеспечение и исправлять возможные уязвимости.

Способы решения проблемы

Для решения проблемы с нарушением безопасности в Access можно применить несколько подходов:

- Обновление Access: Периодически проверяйте наличие обновлений для вашего приложения Access. Разработчики постоянно работают над устранением уязвимостей и выпускают патчи, которые нужно устанавливать на компьютер.

- Создание безопасных паролей: Установите надежные пароли для баз данных Access. Постарайтесь использовать комбинацию заглавных и строчных букв, цифр и специальных символов. Не используйте простые или очевидные пароли, которые можно легко угадать.

- Управление правами доступа: Ограничьте доступ к базам данных Access только нужным сотрудникам. Установите соответствующие права доступа и роли для пользователей, чтобы они не имели доступа к функциям и данным, которые не относятся к их работе.

- Шифрование баз данных: Используйте функцию шифрования, доступную в Access, чтобы защитить данные в базах данных от несанкционированного доступа. Через шифрование данные будут недоступны без пароля, что повышает безопасность информации.

- Регулярное резервное копирование: Регулярно создавайте резервные копии баз данных Access, чтобы в случае возникновения проблем можно было восстановить данные. Храните резервные копии в безопасном месте, отдельно от основной системы.

Соблюдение этих мер позволит повысить безопасность баз данных Access и защитить содержащуюся в них информацию от возможных нарушений безопасности.

Рекомендации по обеспечению безопасности

Обеспечение безопасности в работе с программой Access является важным аспектом, который следует учесть, чтобы защитить данные и предотвратить возможные нарушения безопасности. Вот несколько рекомендаций, которые помогут вам обеспечить безопасность в программе Access:

- Установка пароля на базу данных: Важно установить пароль на базу данных, чтобы защитить ее от несанкционированного доступа. Пароль должен быть достаточно сложным и надежным, чтобы предотвратить взлом.

- Ограничение доступа: Разграничение уровней доступа к базе данных поможет предотвратить несанкционированный доступ к конфиденциальной информации. Определите доступные роли с различными уровнями доступа и назначьте пользователей в соответствии с этими ролями.

- Резервное копирование данных: Регулярное создание резервных копий данных поможет восстановить информацию в случае возникновения проблем. Сделайте резервные копии базы данных на надежных носителях и храните их в надежных местах.

- Обновление программы Access: Постоянные обновления программы Access помогут исправить возможные уязвимости безопасности. Убедитесь, что вы работаете с последней версией программы и регулярно устанавливаете все доступные обновления.

- Антивирусное программное обеспечение: Установите надежное антивирусное программное обеспечение на компьютер, на котором работает программа Access. Оно поможет обнаружить и предотвратить возможные угрозы безопасности.

Эти рекомендации помогут вам обеспечить безопасность работы с программой Access и предотвратить возможные нарушения безопасности. Помните, что безопасность должна являться приоритетом при работе с конфиденциальной информацией.

Сообщение было отмечено Benecker как решение

Сообщение было отмечено Benecker как решение